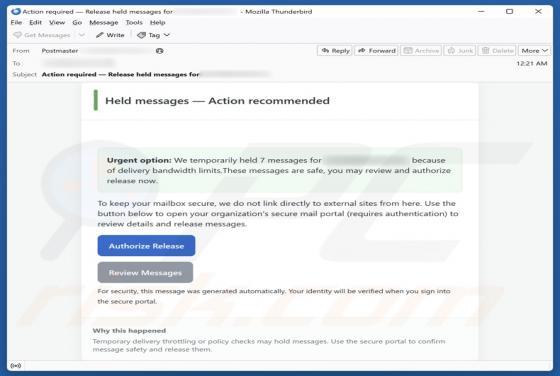

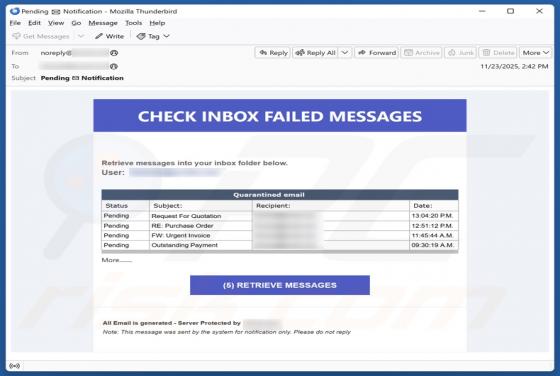

Oszustwo e-mailowe Check Inbox Failed Messages

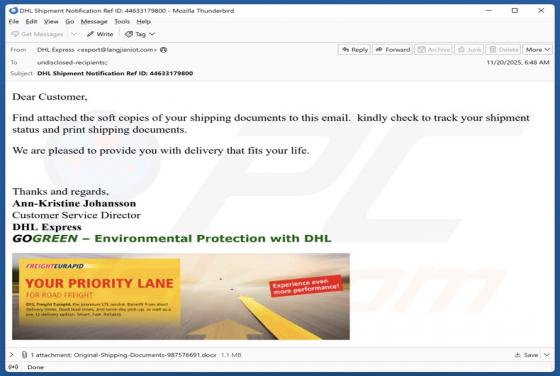

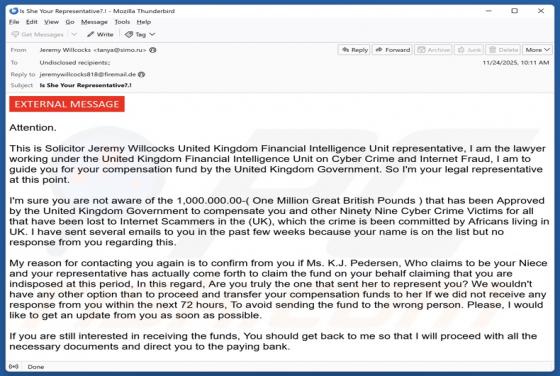

Po sprawdzeniu stwierdziliśmy, że wiadomość e-mail „Check Inbox Failed Messages” jest spamem. Informuje ona, że wiele wiadomości nie zostało dostarczonych i oferuje odbiorcom możliwość odzyskania oczekujących wiadomości e-mail. Celem tej wiadomości spamowej jest nakłonienie ofiar do odwiedzenia st