Jak odinstalować trojana zdalnego dostępu BlackNET?

TrojanZnany również jako: Trojan zdalnego dostępu BlackNET

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania wirusa BlackNET

Czym jest BlackNET RAT?

BlackNET to trojan zdalnego dostępu (RAT). Szkodliwe programy sklasyfikowane jako takie zostały zaprojektowane w celu umożliwienia cyberprzestępcom zdalnego korzystania i kontroli nad zainfekowanym systemem. To malware trojańskie ma różne zdolności/funkcje, które mogą powodować szczególnie poważne problemy. Zaobserwowano, że jest rozsyłane poprzez nadużywanie obecnego klimatu społecznego, tj. pandemii koronawirusa (COVID-19). Mówiąc ściślej, BlackNET jest rozpowszechniany jako cyfrowa aplikacja antywirusowa, która może w pewien sposób zapobiegać zarażeniu użytkowników koronawirusem, który nie jest złośliwym programem, ale ludzką infekcją wirusową.

Jak wspomniano na początku, RAT mają na celu umożliwienie użytkownikom (tj. cyberprzestępcom) zdalnego dostępu i kontroli nad zainfekowanym urządzeniem. Trojany te mają różne funkcje, z których można korzystać na różne złośliwe sposoby. Niektóre z głównych możliwości BlackNET obejmują wdrażanie ataków DDoS, wykonywanie skryptów, eksfiltrację danych przechowywanych w przeglądarkach, rejestrowanie naciśnięć klawiszy i inne. Aby to wyjaśnić, atak DDoS (rozproszony atak typu „odmowy usługi") ma na celu zakłócić lub uniemożliwić użytkownikom dostęp do usługi online (np. strony internetowej, serwera, sieci itp.). Odbywa się to poprzez próbę przeciążenia systemu niezliczoną liczbą żądań, a tym samym anulowanie wszystkich lub wybranych uzasadnionych żądań. W szczególności w atakach DDoS przychodzące nielegalne żądania pochodzą z wielu różnych źródeł, dlatego nie można ich zatrzymać, blokując tylko jedno źródło. BlackNET może również uruchamiać skrypty (tj. wydawać polecenia) niektórym programom. Ten RAT obiera za cel przede wszystkim plików cookies i dane logowania/hasła przechowywane w Mozilla Firefox, jednak inne przechowywane informacje i/lub przeglądarki również mogą być celem. Jeśli chodzi o keylogging, jest to zdolność do rejestrowania naciśnięć klawiszy. Dlatego zagrożone jest bezpieczeństwo wszystkich wpisywanych informacji. Zwykle ta funkcja jest wykorzystywana przez cyberprzestępców do kradzieży różnych kont, takich jak: komunikacyjnych (np. e-mail, sieci społecznościowych, mediów społecznościowych itp.), e-commerce (tj. sklepów internetowych) i finansowych (np. bankowości, kryptowalutowych, itp.). Konta komunikacyjne/społecznościowe mogą być niewłaściwie wykorzystywane do proszenia kontaktów/znajomych o pożyczki, udając prawdziwego właściciela. Mogą być również wykorzystane do innych malware. Konta e-commerce często przechowują dane karty kredytowej, które z kolei mogą służyć do dokonywania różnych zakupów online na tej lub na innych platformach. Zaatakowane konta finansowe mogą stać się ofiarami nieuczciwych transakcji. Zauważono, że BlackNET RAT podejmuje próby kradzieży portfeli kryptowaluty Bitcoin. Podsumowując, ten trojan zagraża integralności urządzenia i może prowadzić do strat finansowych, poważnych problemów z prywatnością i kradzieży tożsamości. Jeśli wiadomo/podejrzewa się, że BlackNET (lub inne malware) już zainfekowało system, zdecydowanie zaleca się użycie programu antywirusowego, aby natychmiast go usunąć.

| Nazwa | Trojan zdalnego dostępu BlackNET |

| Typ zagrożenia | Trojan, wirus kradnący hasła, malware bankowe, oprogramowanie szpiegujące. |

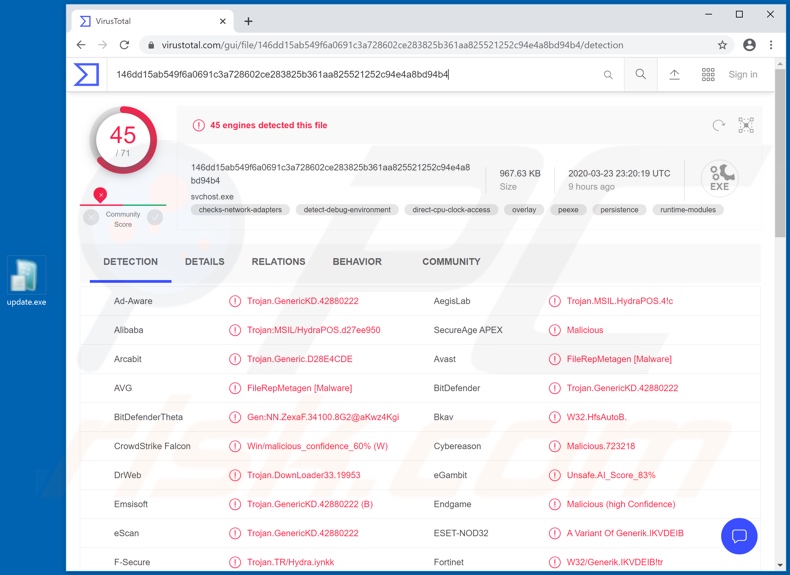

| Nazwy wykrycia | Avast (FileRepMetagen [Malware]), BitDefender (Trojan.GenericKD.42880222), ESET-NOD32 (wariant Generik.IKVDEIB), Kaspersky (Trojan.MSIL.HydraPOS.alf), Pełna list (VirusTotal) |

| Powiązane domeny | antivirus-covid19[.]site |

| Objawy | Trojany są zaprrojektowane, aby podstępnie infiltrować komputer ofiary i pozostawać cichymi, w wyniku czego na zainfekowanej maszynie nie ma jasno widocznych objawów. |

| Metody dystrybucji | Zainfekowane załączniki e-mail, złośliwe ogłoszenia internetowe, inżynieria społeczna, narzędzia "łamania" oprogramowania. |

| Zniszczenie | Skradzione hasła i informacje bankowe, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

PlugX, FireBird i Koadic to kilka przykładów innych trojanów zdalnego dostępu. To malware może mieć różne złośliwe zdolności/funkcje, które umożliwiają szeroki zakres niewłaściwego użytkowania. Niezależnie od tego, jak działają RAT, mają one tylko jeden cel - generowanie przychodów dla cyberprzestępców, którzy za nimi stoją. Dotyczy to wszystkich rodzajów złośliwego oprogramowania. Dlatego konieczne jest usunięcie szkodliwych programów natychmiast po ich wykryciu.

W jaki sposób BlackNET przeniknął do mojego komputera?

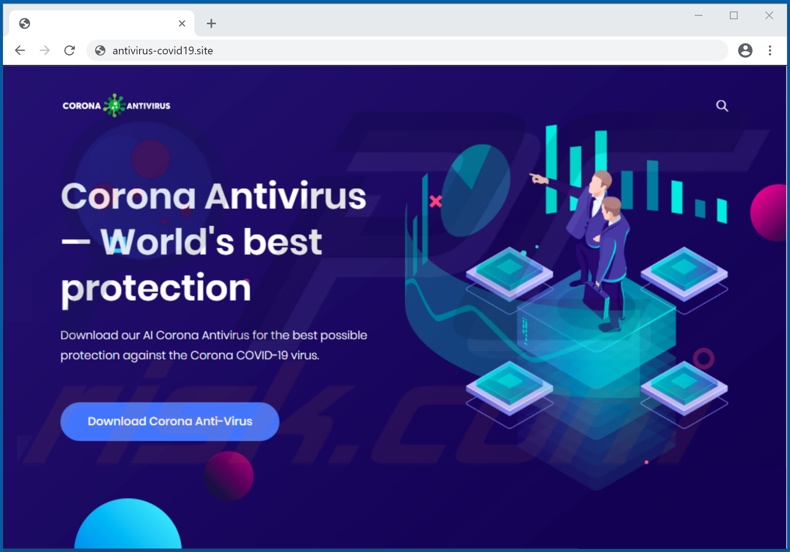

BlackNET jest promowany na oszukańczej stronie pod nazwą „Corona Antivirus". Złośliwe oprogramowanie jest przedstawiane jako aplikacja, która może powstrzymać użytkowników - w pewien absurdalny sposób - przed zarażeniem się ludzkim wirusem (tj. koronawirusem/COVID-19). Ogólnie malware ma różne metody rozprzestrzeniania się. Najpopularniejsze sposoby rozsyłania malware to trojany otwierające tylne drzwi, kampanie spamowe, nielegalne narzędzia aktywacyjne („łamania" oprogramowania), nielegalne aktualizacje i niewiarygodne kanały pobierania. Niektóre rodzaje trojanów mogą powodować infekcje łańcuchowe (tj. pobierać/instalować dodatkowe złośliwe oprogramowanie). Termin „kampania spamowa" opisuje operacje na dużą skalę, podczas których wysyłane są tysiące zwodniczych/oszukańczych e-maili. Wiadomości te są zwykle prezentowane jako „oficjalne", „ważne", „pilne", „priorytetowe" i podobne. Mogą nawet być zamaskowane jako poczta z legalnych instytucji, organizacji, firm, usługodawców itd. Do wiadomości e-mail dołączone są złośliwe pliki lub alternatywnie - zawierają one linki do pobrania takich plików. Złośliwe pliki mogą mieć różne formaty, np. dokumentów Microsoft Office i PDF, archiwum (RAR, ZIP) i plików wykonywalnych (.exe, .run), JavaScript itp. Gdy te pliki są uruchamiane lub w inny sposób otwierane – rozpoczyna się proces infekcji. Nielegalne narzędzia aktywacyjne („łamania" oprogramowania) mogą pobierać/instalować złośliwe programy zamiast aktywować licencjonowane produkty. Fałszywe programy aktualizujące infekują systemy, nadużywając wad nieaktualnych produktów i/lub instalując malware, a nie obiecane aktualizacje. Złośliwe programy mogą zostać przypadkowo pobrane z niewiarygodnych źródeł pobierania, np. nieoficjalnych i bezpłatnych witryn do hostingu plików, sieci udostępniania P2P (BitTorrent, Gnutella, eMule itp.) oraz innych narzędzi pobierania stron trzecich.

Jak uniknąć instalacji złośliwego oprogramowania?

Zaleca się, aby nie otwierać podejrzanych i/lub nieistotnych wiadomości e-mail, zwłaszcza otrzymanych od nieznanych/podejrzanych nadawców. Wszelkie załączniki lub linki znalezione w podejrzanej poczcie nie mogą być otwierane, ponieważ mogą spowodować infekcję wysokiego ryzyka. Zaleca się, aby sprawdzać oprogramowanie i korzystać wyłącznie z oficjalnych/zweryfikowanych kanałów pobierania, w przeciwieństwie do różnych sieci udostępniania peer-to-peer i innych narzędzi pobierania stron trzecich. Równie ważne jest aktywowanie i bieżące aktualizowanie produktów za pomocą narzędzi/funkcji dostarczanych przez prawdziwych programistów. Jest tak, ponieważ narzędzia do nielegalnej aktywacji („łamania" oprogramowania) i aktualizatory stron trzecich są często wykorzystywane do rozsyłania malwe. Aby chronić integralność urządzenia, a tym samym bezpieczeństwo użytkowników, konieczne jest zainstalowanie sprawdzonego oprogramowania antywirusowego/antyspyware. To oprogramowanie musi być aktualizowane, używane do regularnego skanowania systemu i usuwania wykrytych/potencjalnych zagrożeń. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować obecne malware.

Zrzut ekranu strony promującej BlackNET RAT jako Corona Antivirus:

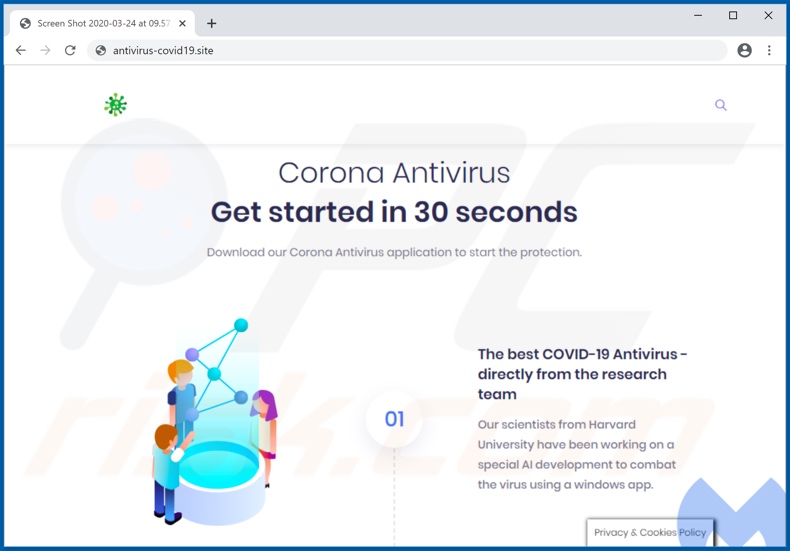

Zrzut ekranu strony pobierania BlackNET RAT:

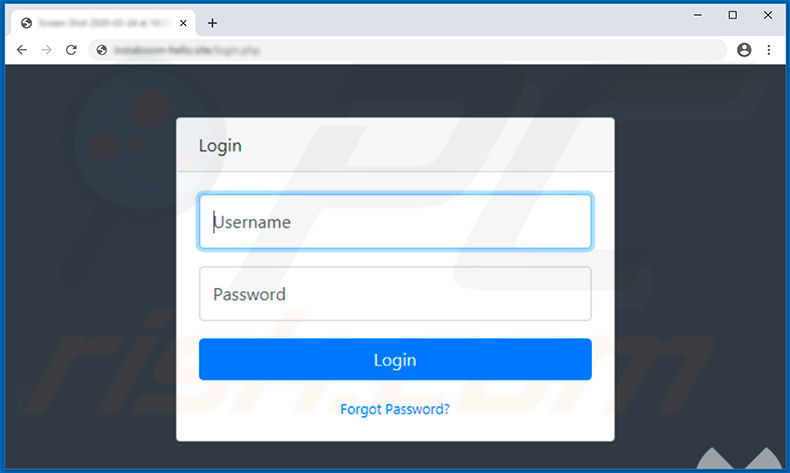

Zrzut ekranu logowania administracyjnego BlackNET RAT:

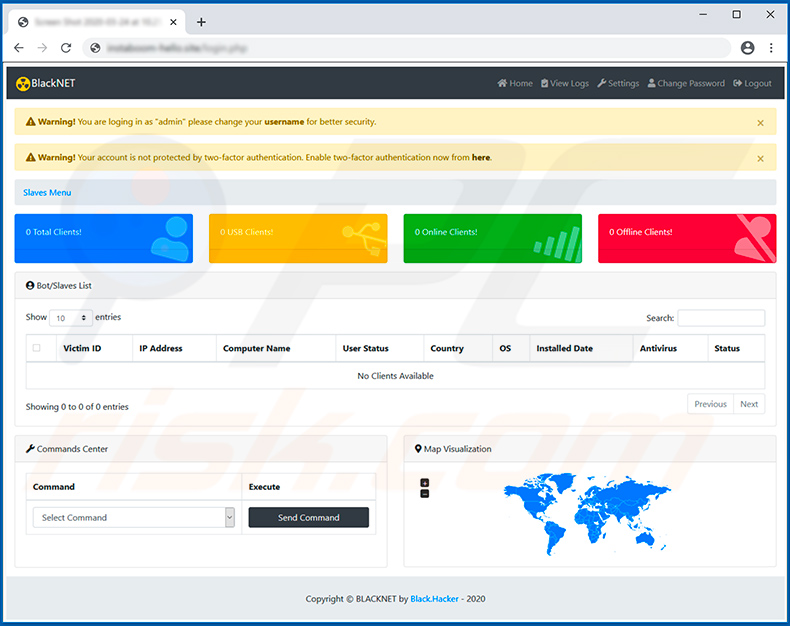

Zrzut ekranu panelu administracyjnego BlackNET RAT:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest BlackNET?

- KROK 1. Manualne usuwanie malware BlackNET.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików::

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików::

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk „Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w „Menu zaawansowanych opcji uruchamiania." Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij „Ustawienia uruchamiania." Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij „5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane". W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję