Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poadnik usuwania wirusa Qulab

Czym jest Qulab?

Qulab to malware wysokiego ryzyka napisane w języku skryptowym AutoIt. Celem tego złośliwego oprogramowania jest kradzież różnych danych osobowych. Obecność takiego złośliwego oprogramowania może powodować wiele problemów, w tym poważne problemy z prywatnością, straty finansowe itp.

To ransomware atakuje ogromną liczbę typów danych. Na początek Qulab jest sklasyfikowane jako kliper, co oznacza, że stale monitoruje schowek systemu i zastępuje pewne dane. Qulab przeważnie szuka skopiowanych adresów portela kryptowalutowego i zastępuje je, co sprawia, że użytkownik wkleja niewłaściwy adres (który należy do cyberprzestępców), nawet nie wiedząc o tym. Może to powodować dwa problemy: 1) ofiary, które używają aplikacji do wydobywania kryptowaluty, mogą wstawić adres portfela cyberprzestępców, a wszystkie wygenerowane przychody (wydobywana waluta) trafią do kieszeni przestępców; 2) użytkownicy mogą przypadkowo przenieść kryptowalutę do cyberprzestępców. Qulab ma również wbudowaną funkcją chwytania, która pozwala na kradzież różnych plików. Jednak w przeciwieństwie do innych zaawansowanych infekcji Qulab atakuje tylko trzy formaty plików (.txt, .maFile i wallet.dat) i sprawdza tylko pulpit ofiary. Podobnie jak w przypadku większości trojanów kradnących dane, Qulab atakuje dziesiątki przeglądarek internetowych i zapisuje różne informacje, w tym pliki cookies, dane internetowe, zapisane logowania konta i inne. Qulab kradnie logi czatu aplikacji Discord i obiera za cel aplikacje Authenticator Steam/Steam Desktop w celu kradzieży danych logowania konta, a także innych poufnych danych (np. linków handlowych). Qulab kradnie również różne dane uwierzytelniające FTP. Co ciekawe, w przeciwieństwie do większości infekcji kradnących dane, Qulab nie używa serwera Zarządzania i Kontroli (C&C) do przesyłania skradzionych danych. Zamiast tego wszystkie zapisane informacje są przesyłane do cyberprzestępców za pośrednictwem Telegramu, co jest dość dziwne. Tak czy inaczej cyberprzestępcy dążą do generowania jak największego dochodu. Dlatego jest bardziej niż prawdopodobne, że nadużyją skradzionych danych na różne sposoby (np. do przekazywania pieniędzy, zakupów online itp.). Dlatego też posiadanie zainstalowanego na komputerze oprogramowania do śledzenie danych, takiego jak Qulab, może w końcu doprowadzić do poważnych problemów związanych z prywatnością, strat finansowych, a nawet kradzieży tożsamości. Powinniśmy również wspomnieć, że programiści sprzedają Qulab za 30 $ na forach hakerskich. Ponadto język skryptowy AutoIt jest dość prosty (w porównaniu do innych języków programowania wysokiej klasy) i wymaga mniejszej wiedzy. Dlatego też każdy niedoszły cyberprzestępca może kupić i rozpocząć dystrybucję tego malware. Im więcej osób rozsyła szkodliwe oprogramowanie - tym większe ryzyko infekcji. Jeśli uważasz, że twój komputer jest zainfekowany Qulab, natychmiast wykonaj pełne skanowanie systemu i usuń wszystkie wykryte zagrożenia.

| Nazwa | Złodziej danych Qulab |

| Typ zagrożenia | Trojan, wirus kradnący hasła, malware bankowe, spyware |

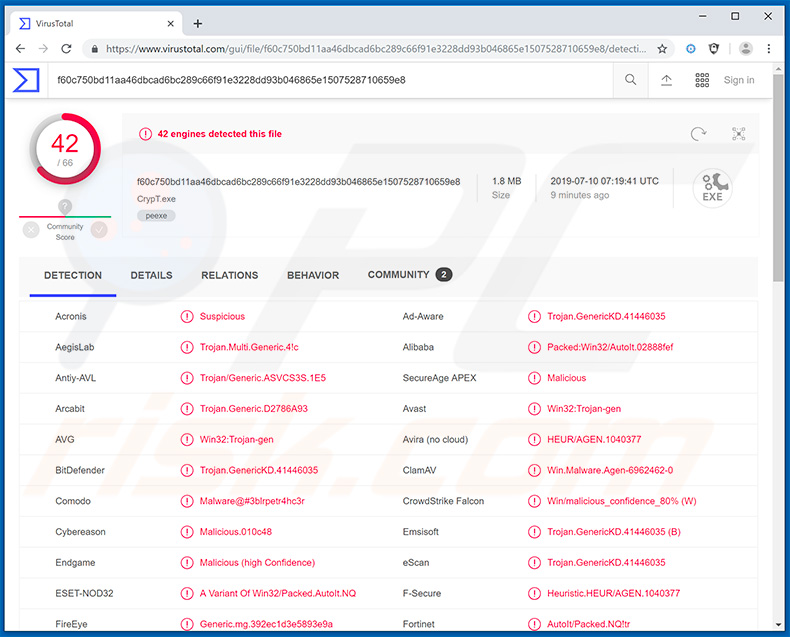

| Nazwy wykrycia | Avast (Win32:Trojan-gen), BitDefender (Trojan.GenericKD.41446035), ESET-NOD32 (wariant Win32/Packed.AutoIt.NQ), Kaspersky (Trojan.Win32.Stealer.qz), Pełna lista (VirusTotal) |

| Objawy | Trojany są zaprojektowane, aby podstępnie infiltrować komputer ofiary i pozostać cichymi, w wyniku czego na zainfekowanej maszynie nie widać jasnych objawów. |

| Metody dystrybucji | Zainfekowane załączniki e-mail, złośliwe ogłoszenia internetowe, inżynieria społeczna, narzędzia łamania oprogramowania. |

| Zniszczenie | Skradzione informacje bankowe, hasła, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Istnieją dziesiątki złodziei danych, którzy są podobni do Qulab. Na przykład, Osiris, Proton Bot Loader, Ave Maria i PsiXBot. Niektóre z tych infekcji są jeszcze bardziej zaawansowane - pozwalają cyberprzestępcom zdalnie kontrolować system, pobierać/instalować dodatkowe złośliwe oprogramowanie itd. Ostatecznie infekcje takie jak Qulab mają jeden cel: generowanie przychodów dla programistów. Stanowią ogromne zagrożenie dla prywatności użytkownika i bezpieczeństwa komputera.

Jak Qulab przeniknął do mojego komputera?

Wiadomo, że oszuści promują Qulab, prezentując go jako raczej nieodpowiednią aplikację o nazwie DeepNude. Ta aplikacja jest przeznaczona do skanowania zdjęć kobiet i stosowania różnych algorytmów w celu zastąpienia wszystkich ubrań częściami ciała, które są zakryte. Innymi słowy, aplikacja po prostu pozwalała użytkownikom „rozebrać" kobiety. Chociaż aplikacja podobno nie została opracowana ze złośliwymi zamiarami, wiele osób zaczęło jej nadużywać, aby tworzyć fałszywe nagie zdjęcia, które mogą być nadużywane na różne sposoby (np. do szantażowania kobiet). Aplikacja została zamknięta pod koniec czerwca (programiści usunęli wszystkie linki do pobrania, zamknęli swoją witrynę, wszystkie wpisy w GitHub zostały również usunięte). Istnieje jednak wiele osób, które nadal chcą zdobyć tę aplikację, dlatego wykorzystali to cyberprzestępcy. Istnieje wiele linków do pobrania (zwłaszcza w opisie różnych filmów z YouTube), które przedstawiają złośliwe pliki wykonywalne jako aplikację DeepNude. Link zazwyczaj prowadzi do strony Pastebin, która zawiera inny link prowadzący do witryny Mega lub Mediafire. Użytkownicy po prostu pobierają i instalują Qulab ręcznie. Jednak rozsyłanie malware za pośrednictwem nieoficjalnych źródeł pobierania oprogramowania nie jest jedyną popularną metodą stosowaną przez cyberprzestępców. Takie trojany mogą być również dystrybuowane za pomocą spamowych kampanii e-mailowych (złośliwych załączników), fałszywych programów aktualizujących/narzędzi łamania oprogramowania i innych trojanów (infekcji łańcuchowych). W każdym razie głównymi przyczynami infekcji komputerowych są niewielka wiedza i lekkomyślne zachowanie.

Jak uniknąć instalacji złośliwego oprogramowania?

Na początek pobieraj programy wyłącznie z oficjalnych źródeł, korzystając z bezpośrednich linków do pobierania. Narzędzia pobierania/instalacji innych firm prawdopodobnie zawierają nieuczciwe aplikacje, dlatego nie powinny być używane. Co więcej, należy stale aktualizować zainstalowane aplikacje i system operacyjny. Aby to osiągnąć, używaj tylko wbudowanych funkcji lub narzędzi udostępnionych przez oficjalnego programistę. Powinniśmy wspomnieć, że piractwo komputerowe jest uważane za cyberprzestępczość, a ponieważ większość narzędzi do łamania zabezpieczeń jest fałszywa, ryzyko infekcji jest bardzo wysokie. Z tego powodu nigdy nie należy próbować łamać żadnych zainstalowanych aplikacji. Zawsze starannie obchodź się ze wszystkimi załącznikami do wiadomości e-mail. Pliki/linki otrzymane z podejrzanych/nierozpoznawalnych adresów e-mail nie powinny być otwierane. To samo dotyczy załączników, które są nieistotne i nie dotyczą ciebie. Ponadto należy pamiętać, że oprogramowanie antywirusowe/antyszpiegowskie z dużym prawdopodobieństwem wykryje i usunie malware przed uszkodzeniem systemu. Z tego powodu zdecydowanie zalecamy, aby jedno z tych narzędzi było zainstalowane i uruchomione przez cały czas. Kluczem do bezpieczeństwa komputera jest ostrożność. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować infiltrujące malware.

Lista danych przeglądarki obieranych za cel przez złodzieja Qulab:

- .maFile

- Cookies

- Login Data

- Web Data

- cookies.sqlite

- formhistory.sqlite

- wallet.dat

Lista przeglądarek obieranych za cel przez złodzieja Qulab:

| 360 Browser | AVAST Browser | Amigo |

| Blisk | Breaker Browser | Chromium |

| Chromodo | CocCoc | CometNetwork Browser |

| Comodo Dragon | CyberFox | Flock Browser |

| Ghost Browser | Google Chrome | IceCat |

| IceDragon | K-Meleon Browser | Mozilla Firefox |

| NETGATE Browser | Opera | Orbitum Browser |

| Pale Moon | QIP Surf | SeaMonkey |

| Torch | UCBrowser | Vivaldi |

| Waterfox | Yandex Browser | uCOZ Media |

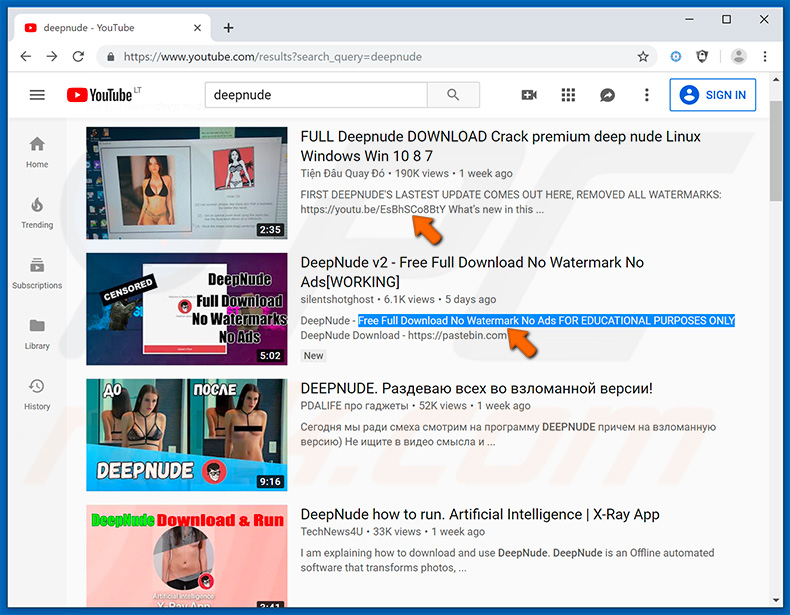

Złodziej Qulab promowany jako aplikacja DeepNude w filmach YouTube:

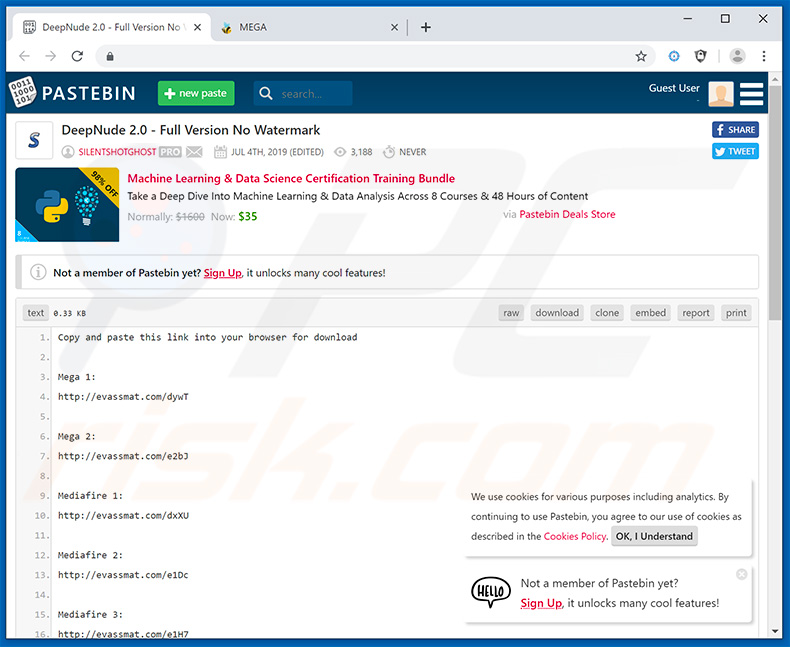

Zrzut ekranu strony Pastebin zawierającej linki do pobrania fałszywej aplikacji DeepNude (która w rzeczywistości jest Qulab):

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Qulab?

- KROK 1. Manualne usuwanie malware Qulab.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk "Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w "Menu zaawansowanych opcji uruchamiania." Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij "Ustawienia uruchamiania." Kliknij przycisk "Restart". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij "5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij "Uruchom ponownie" przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij przycisk "Rozwiązywanie problemów", a następnie wybierz opcję "Opcje zaawansowane". W menu zaawansowanych opcji wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w "Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń"

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję