Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Jakiego oprogramowaniem jest KMSPico?

Opracowane przez cyberprzestępców narzędzie KMSPico umożliwia użytkownikom bezpłatną aktywację systemów operacyjnych Windows. KMS (Key Management System) to zasadniczo technologia, która umożliwia aktywację niektórych usług za pośrednictwem sieci lokalnej.

Usługa KMS umożliwia aktywację bez łączenia się z serwerami Microsoft i jest zwykle używana przez firmy, które mają wiele komputerów podłączonych do lokalnej sieci/serwera. KMSPico omija cały proces i po prostu zastępuje istniejący klucz nowym. Generując nowy klucz, narzędzie KMSPico opóźnia aktywację systemu Windows (zwykle o 180 dni).

Szczegółowe informacje o KMSPico

KMSPico nie jest legalnym narzędziem i jest rozwijane przez cyberprzestępców, a nie korporację Microsoft. Dlatego korzystanie z tego narzędzia narusza warunki korzystania z systemu operacyjnego Windows. Ponadto jest często rozpowszechniane przez podejrzane witryny zawierające złośliwe treści. Witryny te prezentują zainfekowane pliki wykonywalne jako KMSPico.

Zamiast uruchamiać funkcje KMSPico, użytkownicy są często wprowadzani w błąd do pobrania i uruchomienia malware. Ponadto programiści KMSPico zachęcają użytkowników do wyłączania wszelkich zainstalowanych aplikacji antywirusowych.

Chociaż twierdzą, że narzędzie jest wolne od wirusów, jest to podejrzana obietnica — prośby o wyłączenie programów antyszpiegowskich wskazują na potencjalną dystrybucję malware. Z tych powodów nigdy nie należy używać narzędzia KMSPico. Windows i MS Office powinny być aktywowane wyłącznie za pomocą oryginalnych kluczy dostarczonych przez Microsoft.

Jak wspomniano powyżej, złośliwe witryny często dystrybuują złośliwe oprogramowanie. Istnieje wiele potencjalnych infekcji – górnicy kryptowalut, adware, porywacze przeglądarki i inne potencjalnie niechciane aplikacje (PUA). Złośliwi górnicy kryptowalut zasadniczo niewłaściwie wykorzystują zasoby systemowe do wydobywania kryptowalut bez zgody użytkowników.

Jakie szkody mogą spowodować niechciane aplikacje?

Obecność takich aplikacji znacznie zmniejsza wydajność systemu. Aby uzyskać więcej informacji na temat podejrzanych górników kryptowalut, kliknij tutaj. Aplikacje typu adware są zasadniczo zaprojektowane do generowania natrętnych reklam (kuponowych, banerowych, pop-up itd.).

Aby to osiągnąć, twórcy adware wykorzystują narzędzia, które umożliwiają umieszczanie treści graficznych stron trzecich na dowolnej witrynie. Dlatego reklamy często zakrywają zawartość odwiedzanej witryny, co znacznie zmniejsza komfort przeglądania. Ponadto natrętne reklamy często przekierowują do złośliwych witryn internetowych, uruchamiają skrypty, które pobierają/instalują malware.

Dlatego nawet jedno kliknięcie może spowodować infekcje komputerowe wysokiego ryzyka. Porywacze przeglądarki infiltrują przeglądarki internetowe (zwykle Internet Explorer, Google Chrome, Mozilla Firefox) i promują fałszywe wyszukiwarki. Na przykład ci porywacze przypisują ustawienia adresu URL nowej karty, strony głównej i domyślnej przeglądarki wyszukiwarki do określonych adresów URL.

Ponadto zmieniają ustawienia przeglądarki przy próbie ich zmiany. Dlatego użytkownicy nie są w stanie przywrócić przeglądarek do ich poprzedniego stanu i są zmuszeni odwiedzać nieuczciwe witryny. Adware, porywacze przeglądarki i inne potencjalnie niechciane programy również mogą zbierać różne poufne informacje.

Lista zbieranych danych obejmuje zazwyczaj (ale nie ogranicza się do) naciśnięcia klawiszy, adresy URL odwiedzanych witryn, przeglądane strony, wprowadzone zapytania, adresy protokołu internetowego (IP) i dostawców usług internetowych (ISP). Zebrane informacje często zawierają prywatne dane, które przestępcy sprzedają stronom trzecim.

Osoby te generują przychody, niewłaściwie wykorzystując dane osobowe. Dlatego śledzenie danych może prowadzić do poważnych problemów prywatności, a nawet kradzieży tożsamości.

Potencjalnie niechciane programy należy natychmiast odinstalować. Niektóre PUA są ukryte i użytkownicy nie mogą usunąć ich ręcznie. Dlatego zdecydowanie zalecamy przeskanowanie systemu za pomocą legalnego oprogramowania antywirusowego/antyspyware w celu usunięcia wszystkich PUA i wszelkich pozostałości.

| Nazwa | KMSPico (malware) |

| Typ zagrożenia | Trojan, wirus kradnący hasła, złośliwe oprogramowanie bankowe, oprogramowanie szpiegujące |

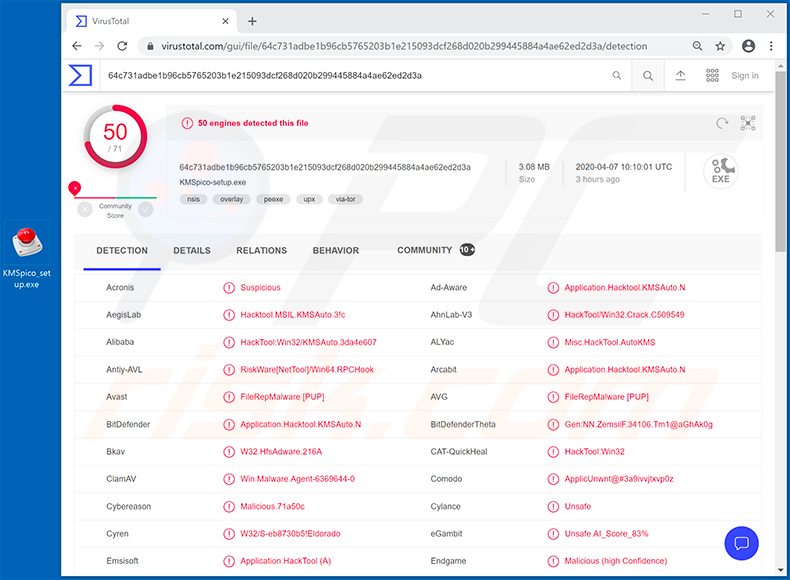

| Nazwy wykrycia (KMSpico v.10.2.0.zip) | Avast (Win32:PUA-gen [PUA]), BitDefender (Application.Hacktool.KMSAuto.N), ESET-NOD32 (wariant MSIL/HackTool.IdleKMS.E Potentially Unsafe), Kaspersky (HackTool.MSIL.KMSAuto.dh), Pełna lista (VirusTotal) |

| Objawy | Trojany mają na celu potajemną infiltrację komputera ofiary i milczenie, dzięki czemu na zainfekowanej maszynie nie są wyraźnie widoczne żadne szczególne objawy. |

| Metody dystrybucji | Zainfekowane załączniki do wiadomości e-mail, złośliwe reklamy online, socjotechnika, łamania oprogramowania. |

| Zniszczenie | Skradzione informacje bankowe, hasła, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Dodatkowe informacje

Podobnie jak w przypadku KMSPico, niektóre PUA oferują różne przydatne funkcje, jednak są one przeznaczone wyłącznie do generowania przychodów dla programistów. Obietnice „użytecznych funkcji" to jedynie próby nakłonienia użytkowników do zainstalowania oprogramowania lub uniemożliwienia im odinstalowania oprogramowania. Zamiast zapewniać jakąkolwiek prawdziwą wartość, PUA stanowią bezpośrednie zagrożenie dla twojej prywatności i bezpieczeństwa przeglądania internetu.

Jak zainstalowano KMSPico na moim komputerze?

KMSPico ma oficjalną witrynę pobierania, jednak często jest ono dystrybuowane za pośrednictwem złośliwych witryn. W rzeczywistości te strony internetowe do pobierania stron trzecich tylko dystrybuują KMSPico — albo nazywają złośliwe aplikacje jako KMSPico, albo opracowują nieoficjalne programy do pobierania/instalacji, które mają „dołączone" nieuczciwe oprogramowanie.

„Sprzedaż wiązana" to potajemna instalacja potencjalnie niechcianych programów wraz ze zwykłym oprogramowaniem/aplikacjami. Programiści ukrywają „dołączone" programy w „Niestandardowych"/„Zaawansowanych" ustawieniach (lub innych sekcjach) procesów pobierania/instalacji.

Wielu użytkowników spieszy się z tymi procedurami i pomija ich kroki. W ten sposób narażają swoje systemy na ryzyko różnych infekcji. Deweloperzy KMSPico proszą użytkowników o wyłączenie aplikacji antywirusowych, w związku z czym KMSPico może również „dołączać" podejrzane programy.

Jak uniknąć instalacji malware?

Głównymi przyczynami infekcji komputerowych są niewielka wiedza i nieostrożne zachowanie. Kluczem do bezpieczeństwa jest ostrożność. Dlatego należy zachować ostrożność podczas przeglądania internetu i pobierania/instalowania oprogramowania. Używaj wyłącznie legalnych aplikacji, które nie zostały opracowane przez cyberprzestępców.

Ponadto pobieraj oprogramowanie wyłącznie z oficjalnych źródeł, a najlepiej za pomocą bezpośrednich linków do pobierania. Zewnętrzne konfiguratory pobierania/instalacji zarabiają przy użyciu metody „sprzedaży wiązanej" — nie używaj tych narzędzi. Ponadto cyberprzestępcy inwestują wiele zasobów w projektowanie natrętnych reklam.

Jednak po kliknięciu przekierowują one do podejrzanych witryn (z hazardem, ankietami, pornografią itd.). Wyświetlanie tych reklam wskazuje na potencjalną infekcję komputera. Jeśli je napotkasz, natychmiast usuń wszystkie podejrzane aplikacje/wtyczki do przeglądarek i przeskanuj cały system za pomocą legalnego pakietu antywirusowego. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

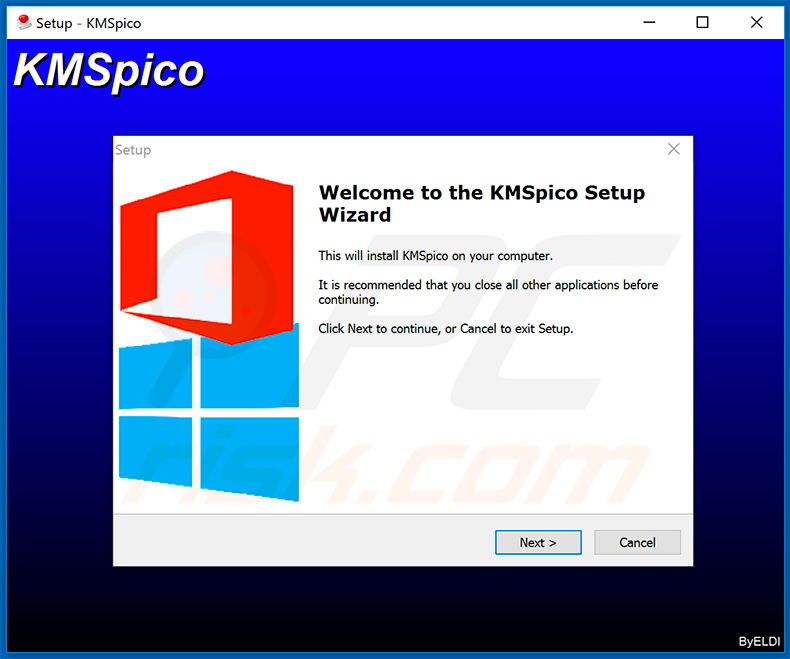

Zrzut ekranu złośliwego konfiguratora instalacji KMSPico:

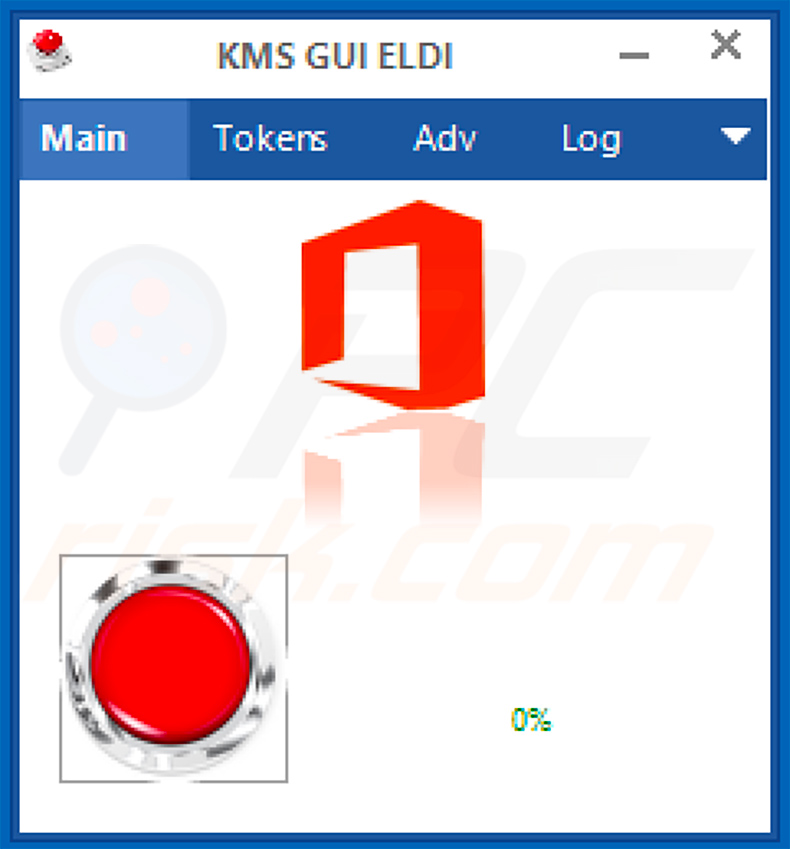

Zrzut ekranu złośliwego aktywatora KMSPico:

Wykrycia złośliwego aktywatora KMSPico w VirusTotal:

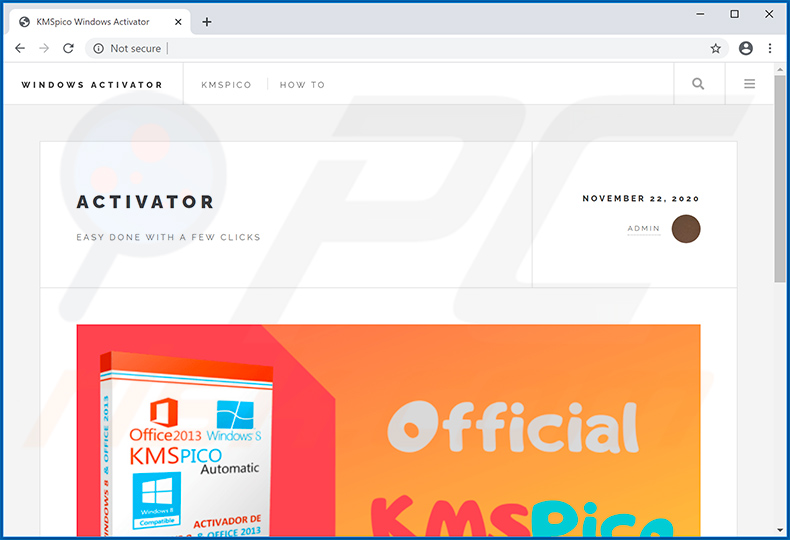

Zrzut ekranu witryny używanej do promowania wariantu KMSPico, który wstrzykuje do systemu Buer Loader i AsyncRAT:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest KMSPico?

- KROK 1. Manualne usuwanie malware KMSPico.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcje zaawansowane systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, a w otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Twój komputer zostanie teraz ponownie uruchomiony w „Zaawansowanym menu opcji uruchamiania". Kliknij przycisk „Rozwiąż problemy", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania".

Kliknij przycisk „Uruchom ponownie". Twój komputer uruchomi się ponownie na ekranie Ustawienia uruchamiania. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane".

W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po znalezieniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Najczęściej zadawane pytania (FAQ)

Jakie są największe problemy, które może powodować malware?

To zależy od rodzaju malware. Może być ono używane do kradzieży tożsamości, pieniędzy, przejmowania kont internetowych, powodowania dalszych infekcji, szyfrowania plików.

Jaki jest cel złośliwego oprogramowania?

Cyberprzestępcy wykorzystują złośliwe oprogramowanie do generowania przychodów. W niektórych przypadkach mogą użyć malware, aby zaatakować kogoś, kogo znają, aby przerwać pewne procesy, zakłócić działanie firmy, a nawet zaatakować kraj. Najczęstszymi celami cyberprzestępców jest kradzież poufnych informacji lub szyfrowanie plików (i żądanie zapłaty za ich odszyfrowanie).

Jak malware dostało się na mój komputer?

Cyberprzestępcy wykorzystują różne techniki phishingu i socjotechniki w celu rozsyłania malware. Przykładowo próbują nakłonić użytkowników do otwarcia złośliwych załączników do wiadomości e-mail (lub linków w wiadomościach e-mail) lub tworzą fałszywe komunikaty ostrzegawcze systemu. W innych przypadkach malware jest dystrybuowane za pośrednictwem pobrań drive-by, sieci P2P, narzędzi do łamania zabezpieczeń. Należy wiedzieć, że niektóre typy złośliwego oprogramowania mogą się rozsyłać za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej.

Czy Combo Cleaner ochroni mnie przed malware?

Tak, Combo Cleaner może wykryć i usunąć prawie wszystkie znane złośliwe programy. Niektóre z nich można zaprojektować tak, aby chowały się głęboko w systemie. Dlatego komputery powinny być skanowane w poszukiwaniu malware przy użyciu pełnego skanowania.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję