Jak usunąć program Miolab z zainfekowanego systemu macOS

Wirus MacZnany również jako: Program Miolab służący do kradzieży danych

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest złośliwe oprogramowanie Miolab?

Miolab (znany również jako Nova) to program służący do kradzieży danych, atakujący użytkowników systemu macOS. Jest on sprzedawany cyberprzestępcom na forach hakerskich w ramach modelu „złośliwe oprogramowanie jako usługa” (MaaS). Miolab może wykraść dane z rozszerzeń portfeli kryptowalutowych, przeglądarek internetowych i różnych menedżerów, a także pobrać pliki z zainfekowanych urządzeń. W przypadku wykrycia programu Miolab należy go natychmiast usunąć.

Przegląd Miolab

Miolab nie jest zwykłym programem do kradzieży danych, ponieważ zawiera panel sterowania oraz narzędzia do zarządzania atakami. Dzięki takiej konstrukcji nawet osoby o niewielkich umiejętnościach technicznych mogą wykorzystywać go do przeprowadzania bardziej zaawansowanych ataków. Złośliwe oprogramowanie zostało zaprojektowane tak, by było niewielkie, szybkie i trudne do wykrycia.

Wykorzystuje lekki i zoptymalizowany plik, co ułatwia jego rozpowszechnianie i pomaga uniknąć wykrycia. Został również zaprojektowany tak, by niezawodnie działać na różnych urządzeniach z systemem macOS, dzięki czemu może działać na wielu typach komputerów Apple.

Panel sterowania Miolab umożliwia operatorom przeglądanie i porządkowanie informacji o ofiarach, takich jak miejsce ich pochodzenia oraz rodzaj skradzionych danych. Panel zawiera również narzędzie umożliwiające ponowne wykorzystanie skradzionych sesji logowania do Google, co pozwala atakującym uzyskać dostęp do kont bez haseł lub uwierzytelniania dwuskładnikowego.

Ponadto umożliwia to cyberprzestępcom tworzenie złośliwych stron internetowych lub stron dystrybucyjnych oraz przeprowadzanie ataków typu ClickFix, otrzymywanie natychmiastowych powiadomień przez Telegram oraz automatyzację zadań.

Informacje dostosowane do potrzeb

Miolab może wykraść dane przechowywane w przeglądarkach internetowych. Może gromadzić zapisane hasła, pliki cookie, historię przeglądania oraz informacje wykorzystywane do automatycznego wypełniania, takie jak adresy e-mail czy adresy pocztowe. Może również wykraść tokeny uwierzytelniające Google oraz pliki cookie przeglądarki Safari. Złośliwe oprogramowanie atakuje najpopularniejsze przeglądarki, w tym Chrome, Edge i Firefox.

Inne przeglądarki, na które atak jest skierowany, to Arc, Brave Browser, Librewolf, Opera i Opera GX, SeaMonkey, Tor Browser, Vivaldi, Waterfox, Yandex oraz Coc Coc. Oprócz kradzieży informacji z przeglądarek Miolab pozyskuje dane (głównie pliki .dat, .key i .keys) z ponad 200 rozszerzeń przeglądarek związanych z portfelami kryptowalutowymi.

Wśród rozszerzeń związanych z kryptowalutami, które stały się celem ataku, znajdują się: Atomic Wallet, Binance, Bitcoin, DashCore, Dogecoin, Electrum, Exodus, Guarda, Litecoin, Monero, Tonkeeper oraz Wasabi Wallet. Miolab kradnie również dane (24-wyrazowe frazy odzyskiwania) z aplikacji służących do zarządzania sprzętowymi portfelami kryptowalutowymi, takimi jak Ledger Live, Ledger Wallet i Trezor Suite.

Ponadto program ten może uzyskać dostęp do informacji przechowywanych w aplikacjach do przesyłania wiadomości i tworzenia notatek. Potrafi on wykraść aktywne sesje logowania z aplikacji takich jak Telegram i Discord, umożliwiając atakującym przejęcie kontroli nad kontami bez konieczności podawania hasła. Sprawdzane są również notatki w aplikacji Apple Notes, gdzie niektórzy użytkownicy mogą przypadkowo przechowywać poufne informacje, takie jak hasła lub frazy odzyskiwania kluczy kryptowalutowych.

Po zebraniu informacji Miolab kompresuje je do archiwum ZIP i wysyła do atakującego za pośrednictwem protokołu HTTP. Po przesłaniu danych Miolab wyświetla fałszywy komunikat o błędzie systemu macOS informujący, że aplikacja nie może zostać uruchomiona.

| Imię | Program Miolab służący do kradzieży danych |

| Rodzaj zagrożenia | Złodziej |

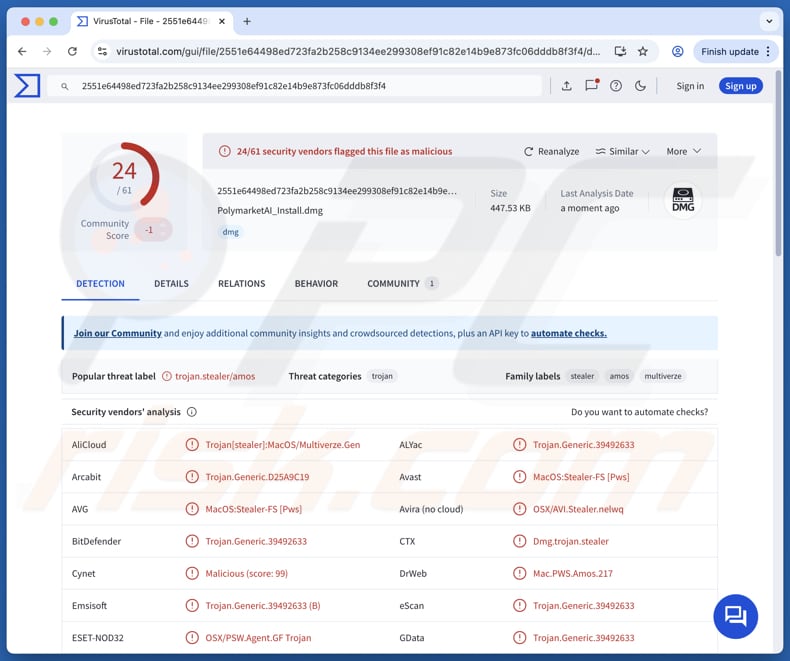

| Nazwy wykrywania | Avast (MacOS:Stealer-FS [Pws]), Combo Cleaner (Trojan.Generic.39492633), ESET-NOD32 (OSX/PSW.Agent.GF Trojan), Kaspersky (UDS:Trojan-PSW.OSX. Amos.bg), Symantec (OSX.Trojan.Gen), Pełna lista (VirusTotal) |

| Objawy | Programy typu stealer zostały zaprojektowane tak, aby potajemnie przeniknąć do komputera ofiary i działać w ukryciu, dlatego na zainfekowanym komputerze nie widać żadnych wyraźnych oznak infekcji. |

| Możliwe metody dystrybucji | Inżynieria społeczna, fałszywe aplikacje. |

| Uszkodzenia | Skradzione hasła i dane bankowe, kradzież tożsamości, straty finansowe. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Informacje dostosowane do potrzeb

Miolab to złośliwe oprogramowanie atakujące urządzenia z systemem macOS i wykradające z nich poufne informacje. Wykorzystuje ono narzędzia, które ułatwiają atakującym zarządzanie i realizację ich działań. Ofiary tych ataków mogą doświadczyć takich problemów, jak straty finansowe, przejęcie kontroli nad kontami, kradzież tożsamości, utrata reputacji, a nawet dodatkowe infekcje.

Inne przykłady złośliwego oprogramowania atakującego system macOS to SHub, Phexia oraz NovaStealer.

W jaki sposób Miolab zainstalował się na moim urządzeniu?

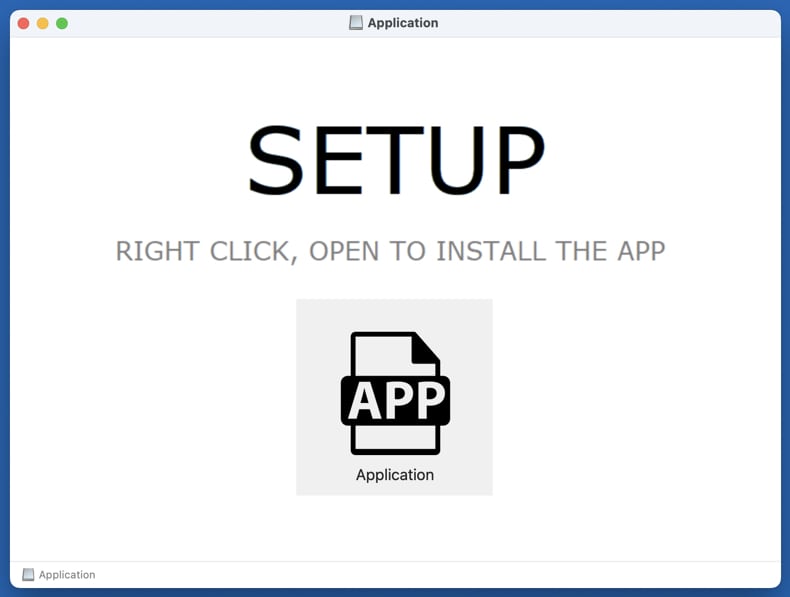

Program Miolab jest rozpowszechniany przy użyciu technik socjotechnicznych. Cyberprzestępcy wykorzystują fałszywe aplikacje dla systemu macOS, spakowane w pliki obrazów dysków (.DMG), które wyglądają jak legalne oprogramowanie lub przydatne narzędzia. Pliki te często mają przekonujące nazwy, ikony i ekrany instalacyjne, które mają skłonić użytkowników do ich otwarcia.

Po uruchomieniu złośliwe oprogramowanie wyświetla najpierw fałszywy ekran instalacyjny, na którym użytkownik jest proszony o kliknięcie prawym przyciskiem myszy i wybranie opcji „Otwórz”, aby je uruchomić. Po uruchomieniu próbuje ono zatrzymać działanie aplikacji Terminal, aby użytkownik nie mógł łatwo sprawdzić, co się dzieje. Następnie wyświetla fałszywe okno z prośbą o podanie hasła systemowego, wykorzystując narzędzia systemu macOS, i nakłania użytkownika do wpisania hasła.

Następnie złośliwe oprogramowanie sprawdza, czy hasło jest poprawne, i gromadzi informacje o komputerze Mac, takie jak dane dotyczące sprzętu i konfiguracji oprogramowania. Potem przeszukuje foldery „Pulpit”, „Dokumenty” i „Pobrane” w poszukiwaniu plików takich jak dokumenty, arkusze kalkulacyjne, pliki PDF oraz pliki związane z hasłami.

W końcu użytkownik może zobaczyć wyskakujące okienko z prośbą o dostęp do plików, podczas gdy złośliwe oprogramowanie po cichu gromadzi wszystkie dane w tle i przygotowuje je do kradzieży.

Jak uniknąć infekcji systemu?

Zachowaj ostrożność w przypadku wiadomości e-mail lub innych wiadomości od nieznanych nadawców i nie otwieraj załączników ani nie klikaj linków, chyba że masz pewność, że są one bezpieczne. Dbaj o aktualność systemu operacyjnego i aplikacji oraz pobieraj oprogramowanie wyłącznie z oficjalnych stron internetowych lub sprawdzonych sklepów z aplikacjami.

Unikaj podejrzanych reklam, wyskakujących okienek i nieznanych linków, zwłaszcza na niewiarygodnych stronach internetowych, i nie zezwalaj na powiadomienia z niebezpiecznych stron. Korzystaj ze sprawdzonych narzędzi zabezpieczających, aby regularnie skanować swoje urządzenie i wykrywać lub usuwać potencjalne zagrożenia.

Jeśli Twój komputer jest już zainfekowany, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć wszystkie zagrożenia.

Instalator służący do dystrybucji programu Miolab (źródło: levelblue.com):

Panel administracyjny (źródło: levelblue):

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

Usuwanie niechcianych programów:

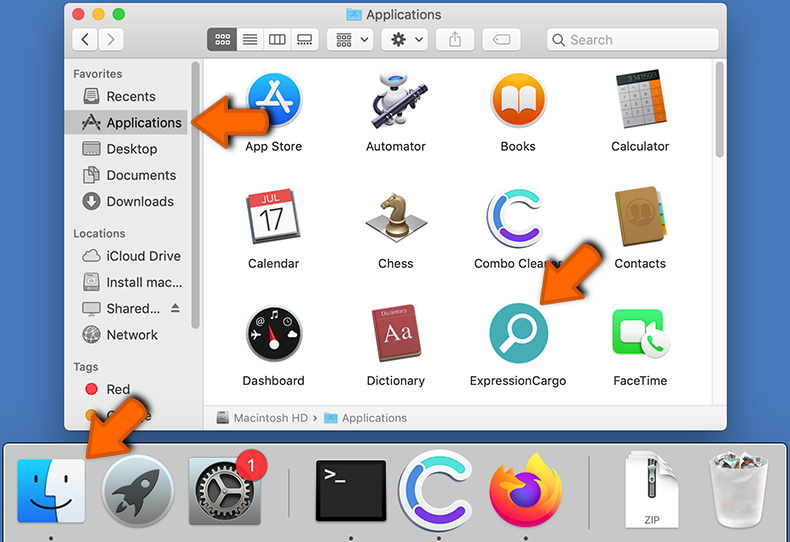

Usuń potencjalnie niechciane aplikacje z folderu „Aplikacje”:

Kliknij ikonę Finder. W oknie Findera wybierz „Aplikacje”. W folderze aplikacji poszukaj „MPlayerX”, „NicePlayer” lub innych podejrzanych aplikacji i przeciągnij je do Kosza. Po usunięciu potencjalnie niechcianych aplikacji, które powodują wyświetlanie reklam online, przeskanuj komputer Mac w poszukiwaniu pozostałych niechcianych komponentów.

POBIERZ narzędzie do usuwania złośliwego oprogramowania

Combo Cleaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Najczęściej zadawane pytania (FAQ)

Moje urządzenie zostało zainfekowane złośliwym oprogramowaniem Miolab. Czy powinienem sformatować nośnik danych, aby się go pozbyć?

Wyczyścić urządzenie może całkowicie usunąć złośliwe oprogramowanie, ale spowoduje to również skasowanie wszystkich danych, jeśli nie wykonano wcześniej kopii zapasowej. Przed przywróceniem ustawień fabrycznych warto spróbować usunąć Miolab za pomocą sprawdzonego narzędzia zabezpieczającego, takiego jak Combo Cleaner.

Jakie są największe problemy, jakie może powodować złośliwe oprogramowanie?

Złośliwe oprogramowanie może powodować poważne problemy, w tym kradzież danych osobowych, co może prowadzić do kradzieży tożsamości lub strat finansowych. Może ono również uszkodzić lub usunąć ważne pliki z urządzenia oraz umożliwić cyberprzestępcom zdalny dostęp.

Jaki jest cel serwisu Miolab?

Miolab służy do gromadzenia takich informacji, jak dane przeglądarki (pliki cookie, hasła, tokeny sesji), informacje o portfelach kryptowalutowych, pliki z systemu oraz dane z aplikacji, takich jak komunikatory i notatki.

W jaki sposób Miolab zainstalował się na moim urządzeniu?

Miolab jest rozpowszechniany za pośrednictwem fałszywych aplikacji dla systemu macOS ukrytych w plikach .DMG. Po otwarciu wyświetla fałszywy ekran instalacyjny, zatrzymuje działanie Terminala i nakłania użytkownika do podania hasła w fałszywym oknie dialogowym. Następnie infiltruje system i rozpoczyna gromadzenie danych.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Tak, program Combo Cleaner potrafi wykrywać i usuwać wiele znanych rodzajów złośliwego oprogramowania. Jednak bardziej zaawansowane zagrożenia mogą czasami ukrywać się w systemie. Z tego powodu ważne jest, aby przeprowadzić pełne skanowanie systemu, aby mieć pewność, że wszystkie infekcje zostaną wykryte i usunięte.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję