Jak usunąć Herodotus z zainfekowanych urządzeń z systemem Android

TrojanZnany również jako: Trojan bankowy Herodotus

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest złośliwe oprogramowanie Herodotus?

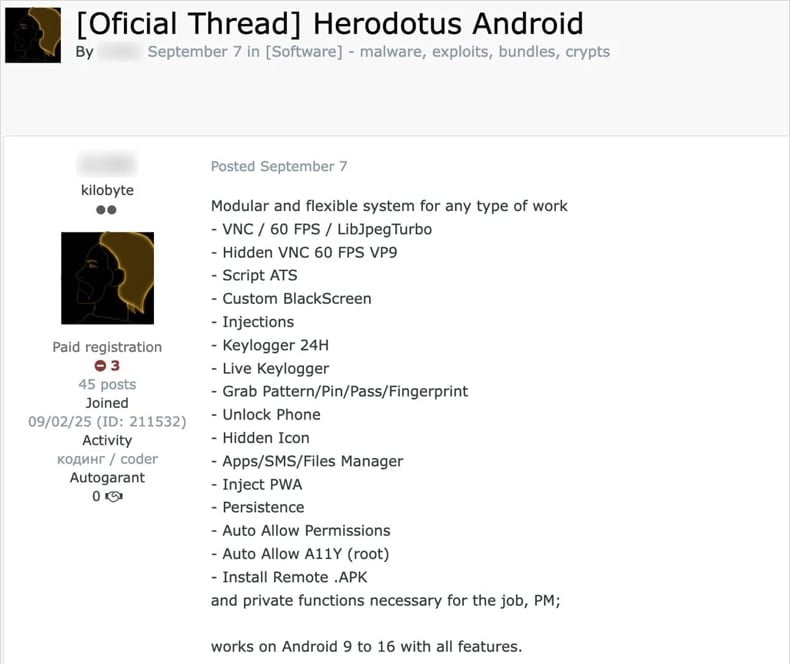

Herodotus to złośliwe oprogramowanie dla systemu Android, które przejmuje kontrolę nad urządzeniami i próbuje naśladować rzeczywiste działania człowieka, aby ominąć kontrolę bezpieczeństwa opartą na zachowaniu. Zostało już wykorzystane w atakach we Włoszech i Brazylii, a model Malware-as-a-Service został już ogłoszony. Istnieją przesłanki wskazujące, że w przyszłości złośliwe oprogramowanie może zyskać dodatkowe funkcje.

Herodot w szczegółach

Herodotus jest rozpowszechniany poprzez sideloading, często za pomocą wiadomości SMS, które zwabiają ofiary do złośliwego linku, który dostarcza droppera. Po uruchomieniu dropper instaluje ładunek w sposób mający na celu ominięcie ograniczeń systemu Android 13 (i kolejnych wersji) dotyczących usług ułatwień dostępu. Dropper uruchamia Herodotus i otwiera ustawienia ułatwień dostępu, aby skłonić ofiarę do ich włączenia.

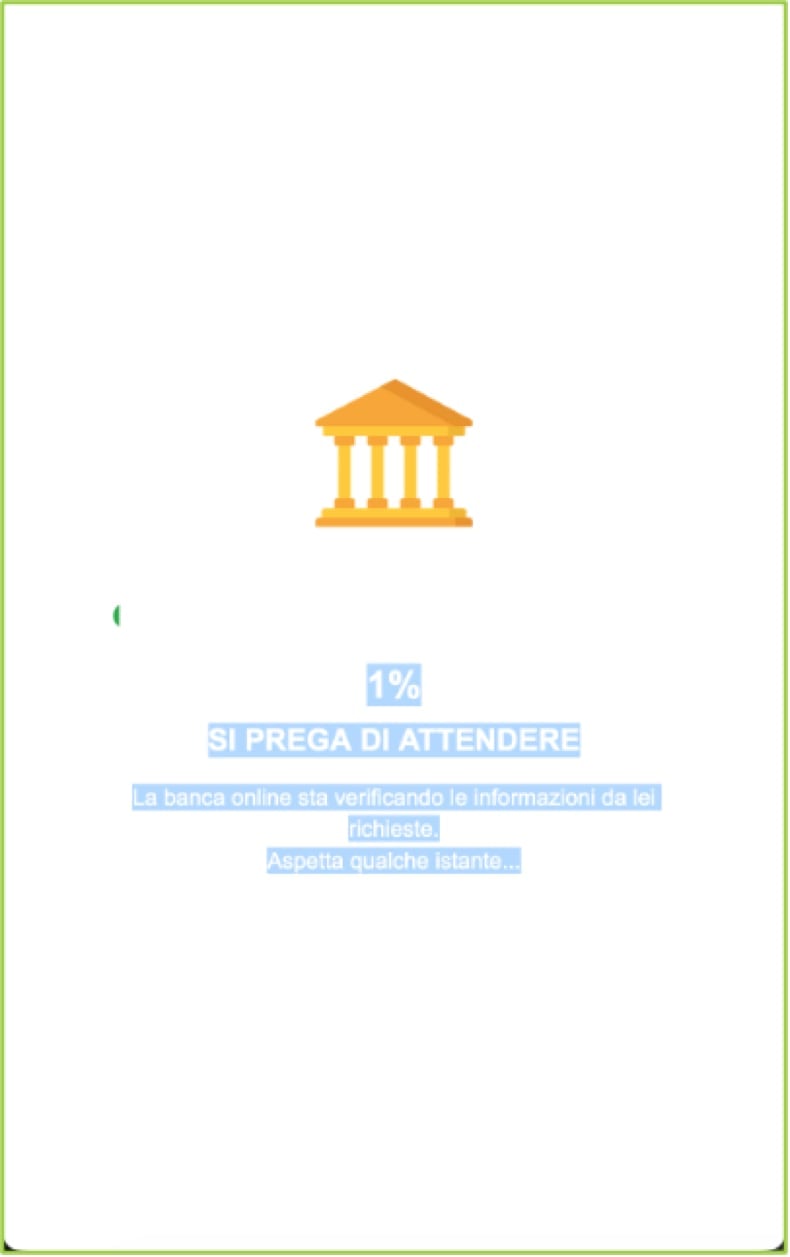

Po uzyskaniu uprawnień Herodotus wyświetla fałszywy ekran ładowania, aby ukryć nadużycie uprawnień, a następnie przygotowuje się do kradzieży danych uwierzytelniających i przejęcia kontroli nad urządzeniem. Wysyła również listę zainstalowanych aplikacji do swojego serwera C2, otrzymuje konkretne cele i strony nakładki, a następnie czeka, aż ofiara otworzy jedną z tych aplikacji, gdzie wyświetli fałszywy ekran logowania w celu kradzieży danych logowania.

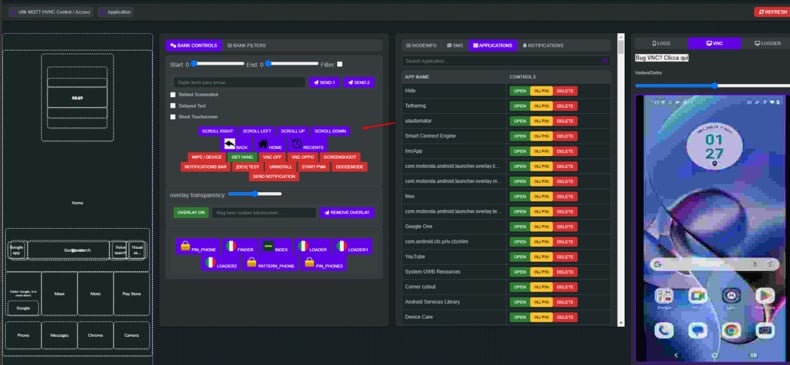

Dzięki Herodotowi cyberprzestępcy mogą dotykać elementów, naciskać określone punkty ekranu, wpisywać tekst, przesuwać palcem i używać przycisków systemowych, takich jak „Wstecz”, „Strona główna” i „Ostatnie”, co zapewnia im pełną zdalną interakcję z urządzeniem. Pozwala im to kraść pieniądze, realizując transakcje na koncie ofiary.

Kiedy przestępcy wprowadzają tekst na urządzeniu ofiary, mogą wpisać go ręcznie za pomocą klawiatury urządzenia lub wprowadzić bezpośrednio do pól wprowadzania danych. Ręczne wpisywanie jest powolne, dlatego wiele trojanów bankowych wykorzystuje bezpośrednie wprowadzanie tekstu, aby zapewnić natychmiastowe wprowadzenie właściwego tekstu.

Jednak ta metoda może wyglądać nienaturalnie i uruchamiać systemy antyfraudowe, więc Herodotus próbuje to ukryć, dzieląc tekst na pojedyncze znaki i wstawiając losowe opóźnienia.

Ponadto Herodotus może wyświetlać nakładkę blokującą, czyli fałszywy ekran umieszczony nad prawdziwym interfejsem użytkownika, który ukrywa przed ofiarą nieuczciwą aktywność, pozostając częściowo widocznym dla atakującego. Oddzielne polecenie nakładki jest skierowane do aplikacji bankowych i uniemożliwia ofiarom korzystanie z aplikacji, aby nie widziały transakcji ani nie kontaktowały się z bankiem.

Herodotus może również wyświetlać fałszywe nakładki, które kradną dane uwierzytelniające, przechwytują wiadomości SMS w celu uzyskania kodów 2FA oraz wykonują keylogging oparty na funkcji ułatwień dostępu w celu przechwytywania danych wyświetlanych na ekranie. Ponadto złośliwe oprogramowanie może odblokowywać zainfekowane urządzenia, zarządzać plikami, przechwytywać kody PIN, hasła i dane biometryczne, instalować zdalne pliki APK oraz utrzymywać trwałość.

Herodotus podszywa się pod Banca Sicura we Włoszech i Modulo Seguranca Stone w Brazylii, aby nakłonić ofiary do zainstalowania go. Chociaż nie potwierdzono jeszcze innych aktywnych ataków, niektóre nakładki wskazują, że Herodotus jest przygotowywany do ataków na banki i platformy kryptowalutowe w Stanach Zjednoczonych, Turcji, Wielkiej Brytanii i Polsce.

| Nazwa | Trojan bankowy Herodotus |

| Rodzaj zagrożenia | Złośliwe oprogramowanie dla systemu Android, złośliwa aplikacja, niechciana aplikacja. |

| Objawy | Urządzenie działa wolno, ustawienia systemowe są modyfikowane bez zgody użytkownika, pojawiają się podejrzane aplikacje, znacznie wzrasta zużycie danych i baterii, przeglądarki przekierowują do podejrzanych stron internetowych, wyświetlane są natrętne reklamy. |

| Metody dystrybucji | Oszukańcze wiadomości SMS, fałszywe linki, fałszywe aplikacje bankowe. |

| Uszkodzenie | Kradzież danych osobowych (prywatnych wiadomości, loginów/haseł itp.), spadek wydajności urządzenia, szybkie wyczerpywanie się baterii, spadek prędkości Internetu, straty finansowe, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Wnioski

Herodotus to zaawansowany trojan bankowy dla systemu Android, który omija nowoczesne zabezpieczenia dostępności, aby uzyskać stałą kontrolę nad zainfekowanymi urządzeniami. Łączy w sobie fałszywe nakładki, przechwytywanie wiadomości SMS, rejestrowanie ekranu i funkcje zdalnego sterowania w celu kradzieży danych uwierzytelniających i przeprowadzania nieautoryzowanych transakcji.

W przypadku wykrycia na urządzeniu, Herodotus powinien zostać jak najszybciej usunięty. Przykładami innych trojanów bankowych atakujących użytkowników systemu Android są Klopatra, Datzbro oraz RedHook.

W jaki sposób Herodot przeniknął do mojego urządzenia?

Użytkownicy zazwyczaj zostają zainfekowani poprzez sideloading. Ofiary otrzymują fałszywe wiadomości SMS zawierające link do złośliwego droppera, który ofiara pobiera i instaluje. Dropper następnie instaluje i uruchamia Herodotus. Wiadomo, że Herodotus często podszywa się pod aplikację bankową (np. Banca Sicura lub Modulo Seguranca Stone).

Jak uniknąć instalacji złośliwego oprogramowania?

Pobieraj aplikacje wyłącznie z zaufanych źródeł, takich jak Google Play, Apple App Store lub oficjalne strony internetowe. Regularnie aktualizuj system operacyjny i zainstalowane aplikacje. Korzystaj z niezawodnego oprogramowania zabezpieczającego urządzenia mobilne. Unikaj klikania linków w podejrzanych wiadomościach e-mail, SMS-ach lub wiadomościach w mediach społecznościowych.

Ponadto nie należy klikać linków, reklam, wyskakujących okienek, przycisków itp. na podejrzanych stronach internetowych.

Fałszywe okno nakładki wyświetlane przez złośliwe oprogramowanie (źródło: threatfabric.com):

Panel administracyjny (źródło: threatfabric.com):

Szybkie menu:

- Wprowadzenie

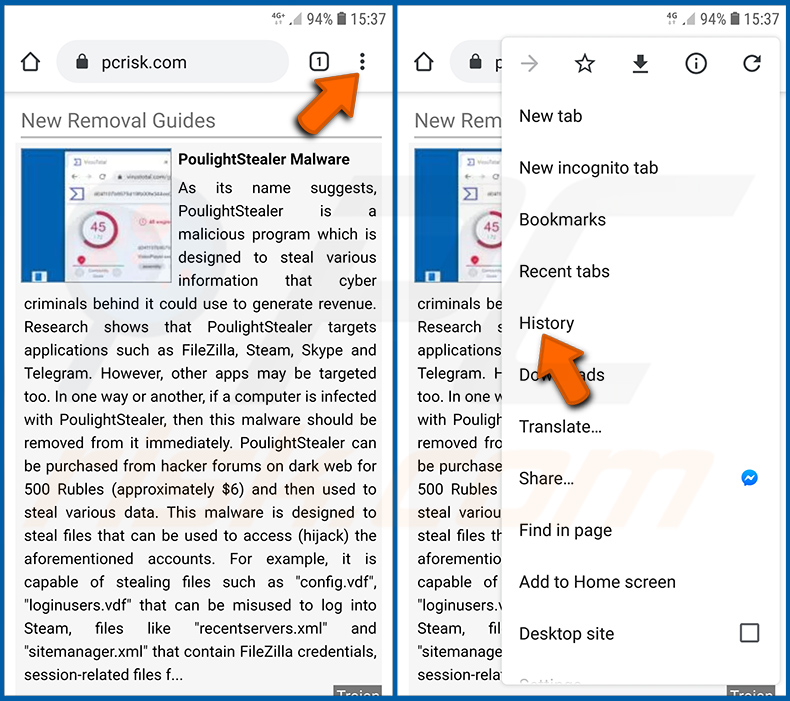

- Jak usunąć historię przeglądania z przeglądarki internetowej Chrome?

- Jak wyłączyć powiadomienia przeglądarki w przeglądarce internetowej Chrome?

- Jak zresetować przeglądarkę internetową Chrome?

- Jak usunąć historię przeglądania z przeglądarki internetowej Firefox?

- Jak wyłączyć powiadomienia przeglądarki w przeglądarce internetowej Firefox?

- Jak zresetować przeglądarkę internetową Firefox?

- Jak odinstalować potencjalnie niechciane i/lub złośliwe aplikacje?

- Jak uruchomić urządzenie z systemem Android w „trybie awaryjnym”?

- Jak sprawdzić zużycie baterii przez różne aplikacje?

- Jak sprawdzić zużycie danych przez różne aplikacje?

- Jak zainstalować najnowsze aktualizacje oprogramowania?

- Jak przywrócić system do stanu domyślnego?

- Jak wyłączyć aplikacje posiadające uprawnienia administratora?

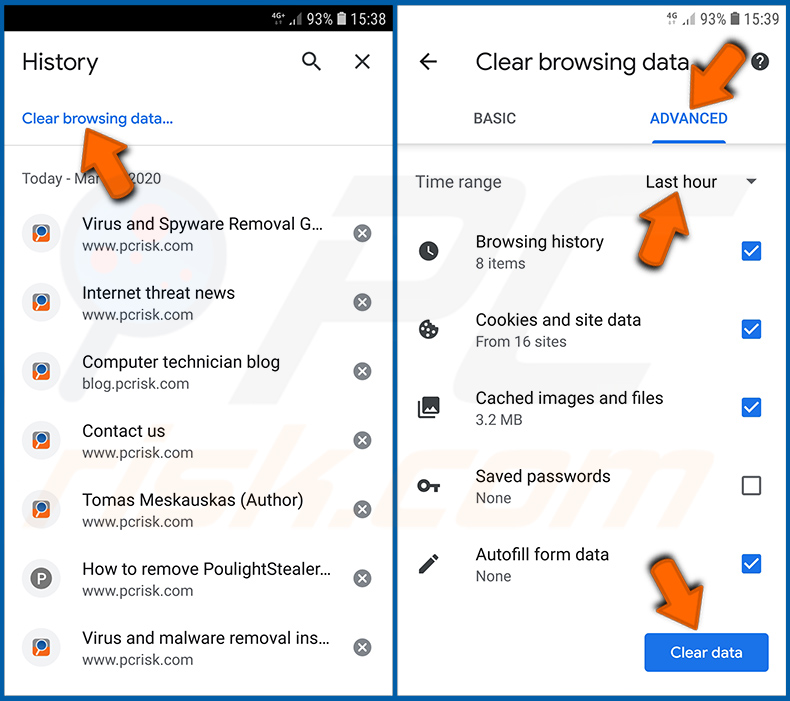

Usuń historię przeglądania z przeglądarki internetowej Chrome:

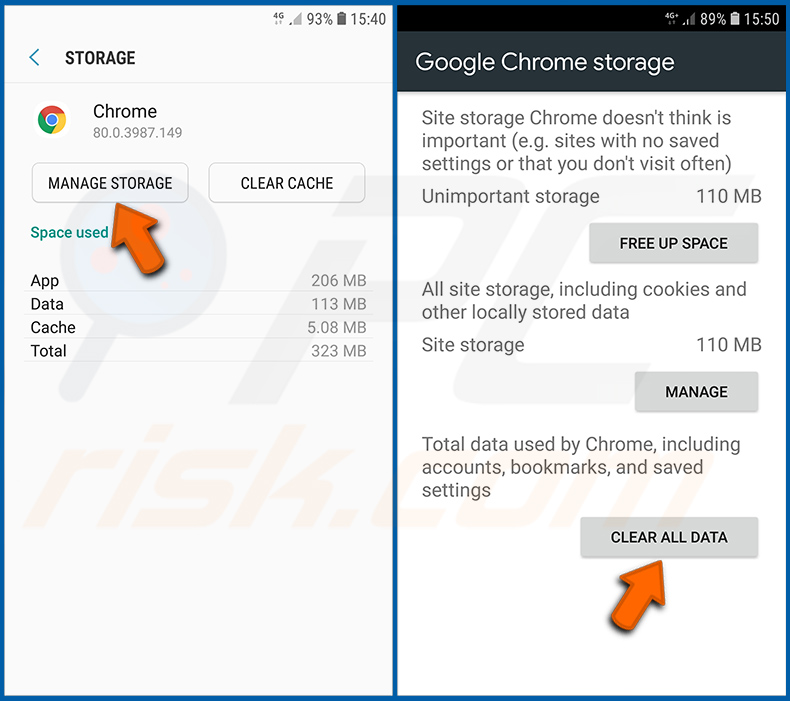

Naciśnij przycisk „Menu” (trzy kropki w prawym górnym rogu ekranu) i wybierz „Historia” z rozwijanego menu.

Naciśnij „Wyczyść dane przeglądania”, wybierz zakładkę „ZAAWANSOWANE”, wybierz zakres czasu i typy danych, które chcesz usunąć, a następnie naciśnij „Wyczyść dane”.

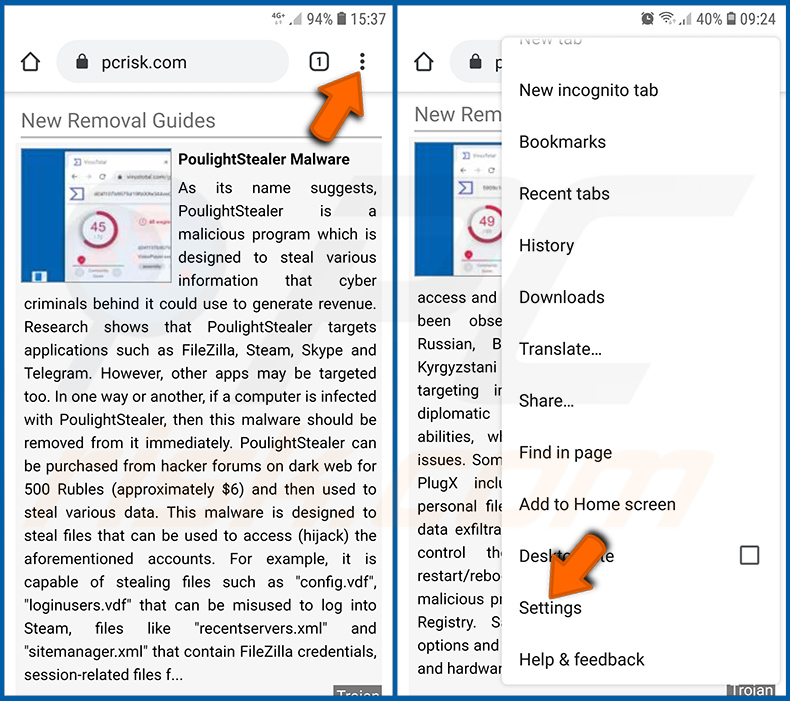

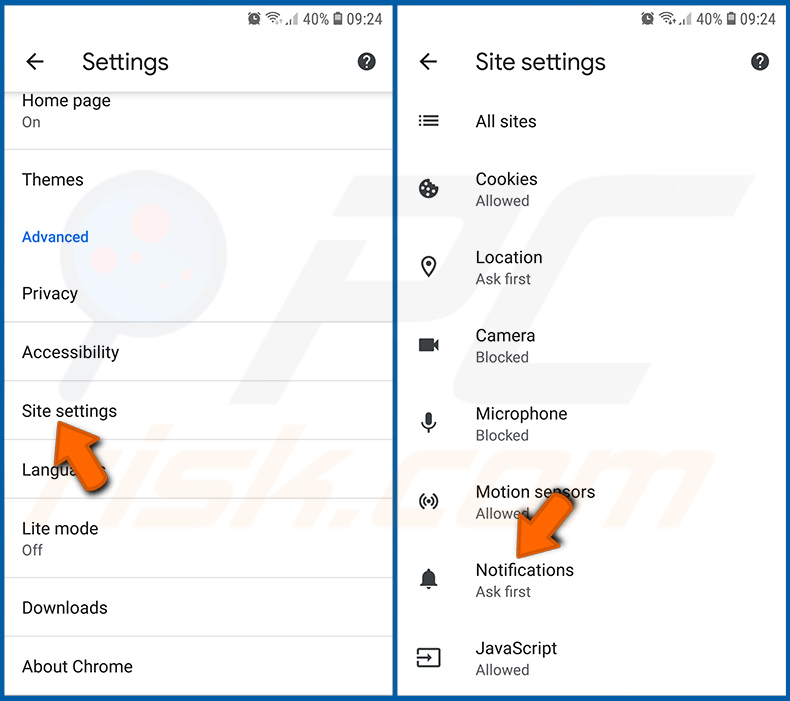

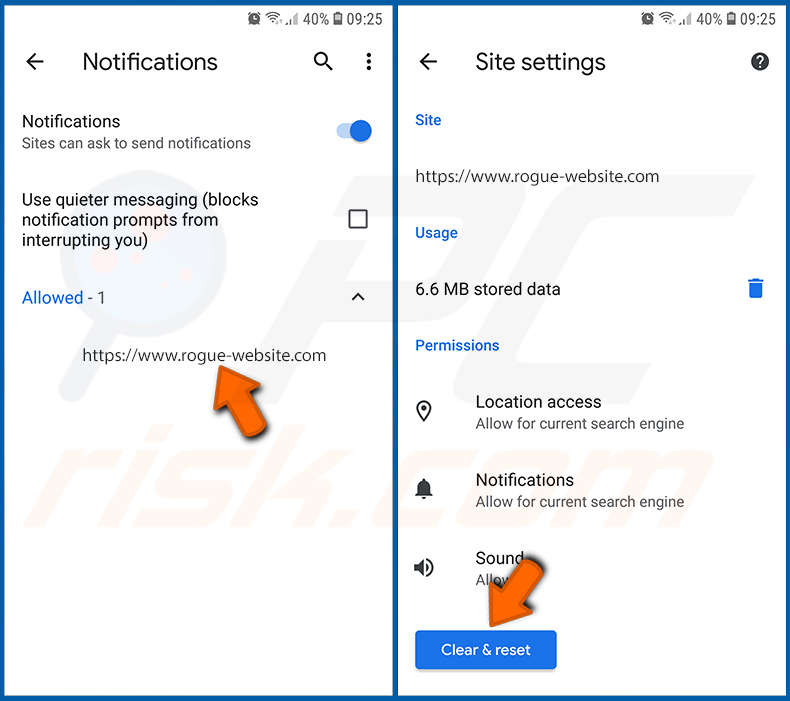

Wyłącz powiadomienia przeglądarki w przeglądarce internetowej Chrome:

Naciśnij przycisk „Menu” (trzy kropki w prawym górnym rogu ekranu) i wybierz „Ustawienia” z rozwijanego menu.

Przewiń w dół, aż zobaczysz opcję „Ustawienia witryny” i dotknij jej. Przewiń w dół, aż zobaczysz opcję „Powiadomienia” i dotknij jej.

Znajdź strony internetowe, które wysyłają powiadomienia przeglądarki, kliknij na nie i wybierz opcję „Wyczyść i zresetuj”. Spowoduje to usunięcie uprawnień przyznanych tym stronom internetowym do wysyłania powiadomień. Jednak po ponownym odwiedzeniu tej samej strony może ona ponownie poprosić o przyznanie uprawnień. Możesz zdecydować, czy chcesz udzielić tych uprawnień, czy nie (jeśli zdecydujesz się odmówić, strona internetowa zostanie przeniesiona do sekcji „Zablokowane” i nie będzie już prosić Cię o uprawnienia).

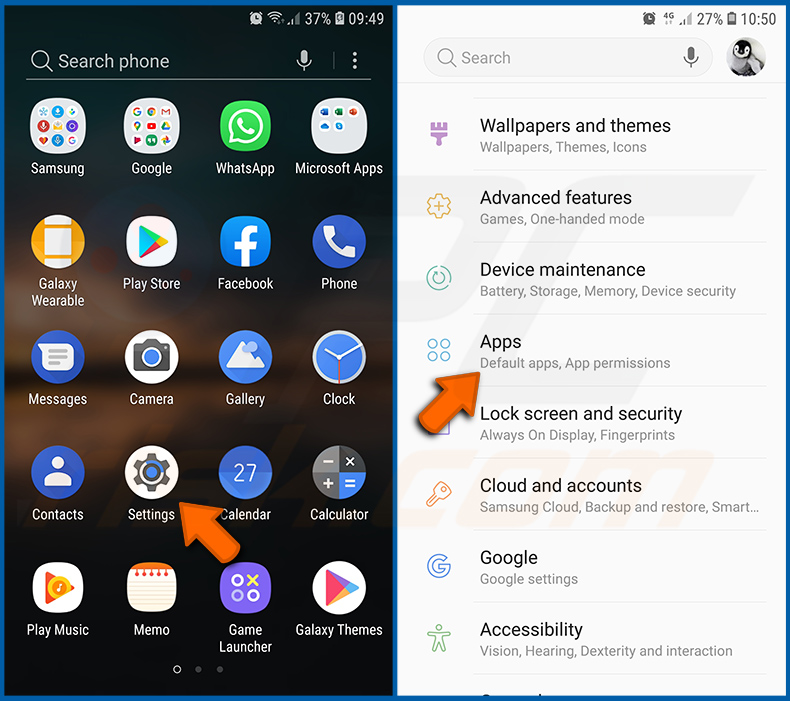

Zresetuj przeglądarkę internetową Chrome:

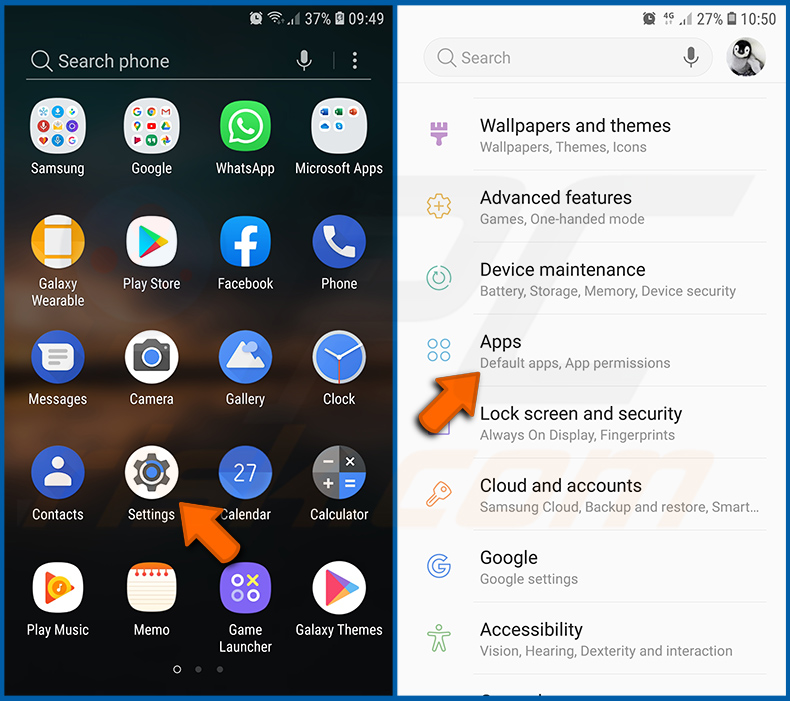

Przejdź do „Ustawienia”, przewiń w dół, aż zobaczysz „Aplikacje” i dotknij tej opcji.

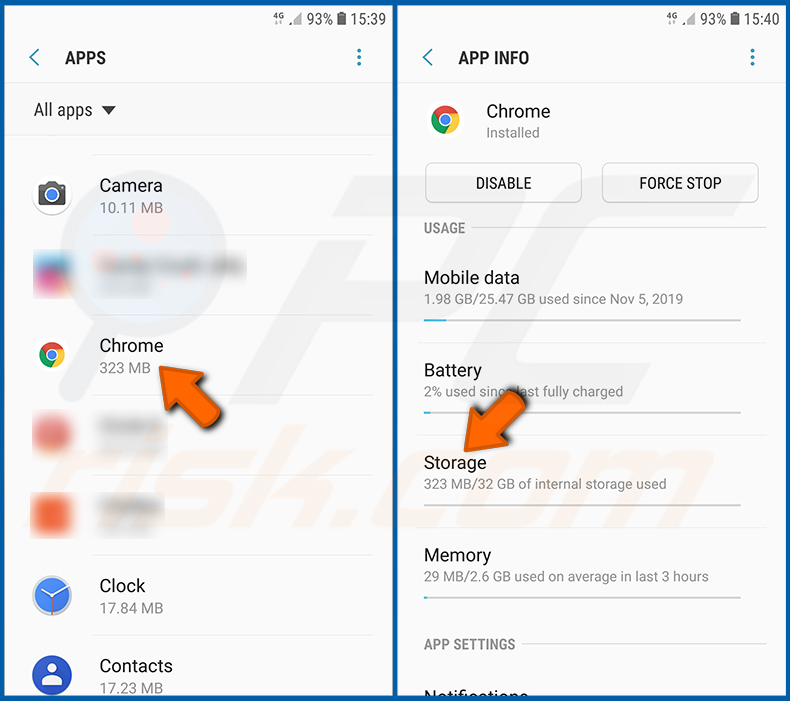

Przewiń w dół, aż znajdziesz aplikację „Chrome”, wybierz ją i dotknij opcji „Pamięć”.

Naciśnij „ZARZĄDZAJ PAMIĘCIĄ”, następnie „WYMAŻ WSZYSTKIE DANE” i potwierdź działanie, naciskając „OK”. Pamiętaj, że zresetowanie przeglądarki spowoduje usunięcie wszystkich przechowywanych w niej danych. Oznacza to, że wszystkie zapisane loginy/hasła, historia przeglądania, niestandardowe ustawienia i inne dane zostaną usunięte. Będziesz również musiał ponownie zalogować się do wszystkich stron internetowych.

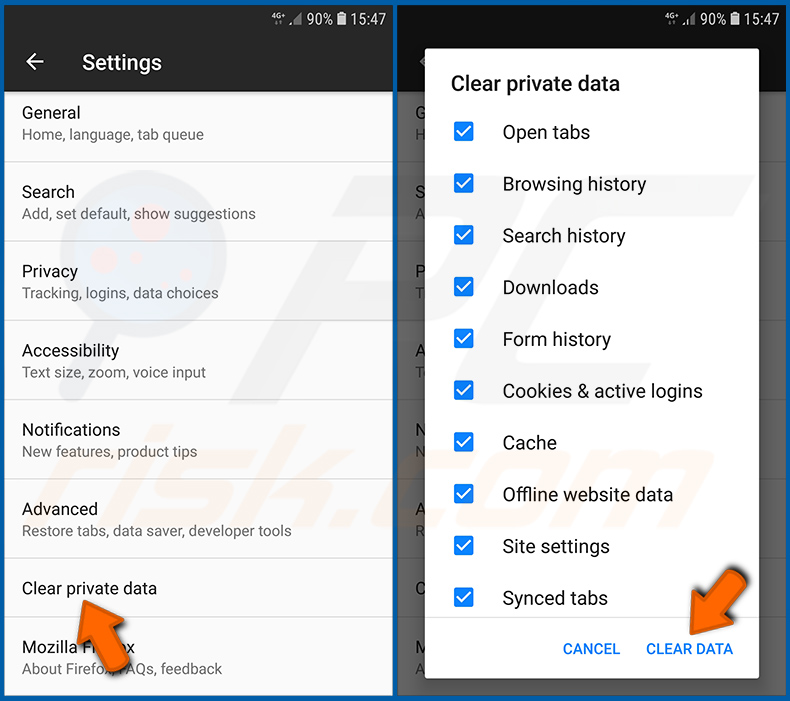

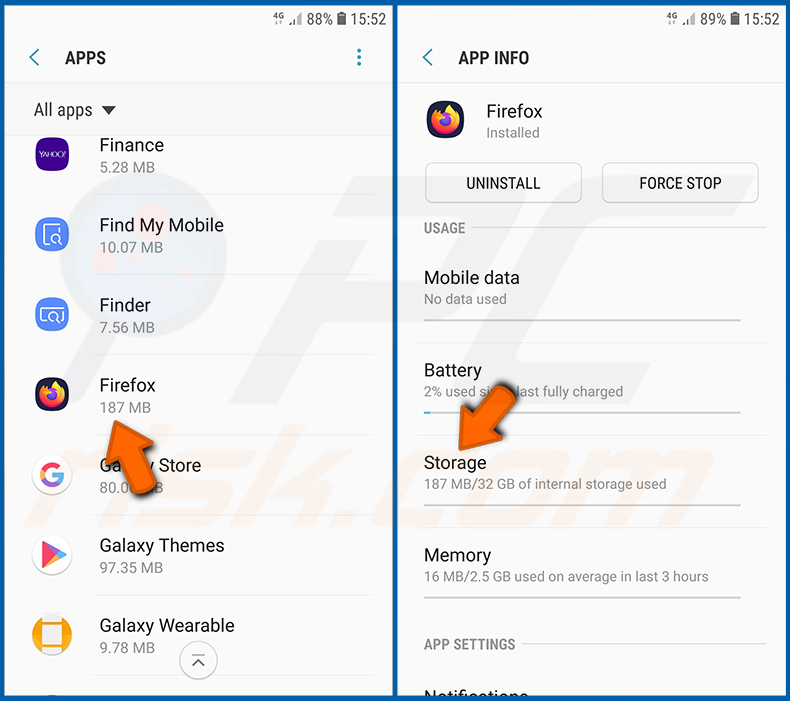

Usuń historię przeglądania z przeglądarki internetowej Firefox:

Naciśnij przycisk „Menu” (trzy kropki w prawym górnym rogu ekranu) i wybierz „Historia” z rozwijanego menu.

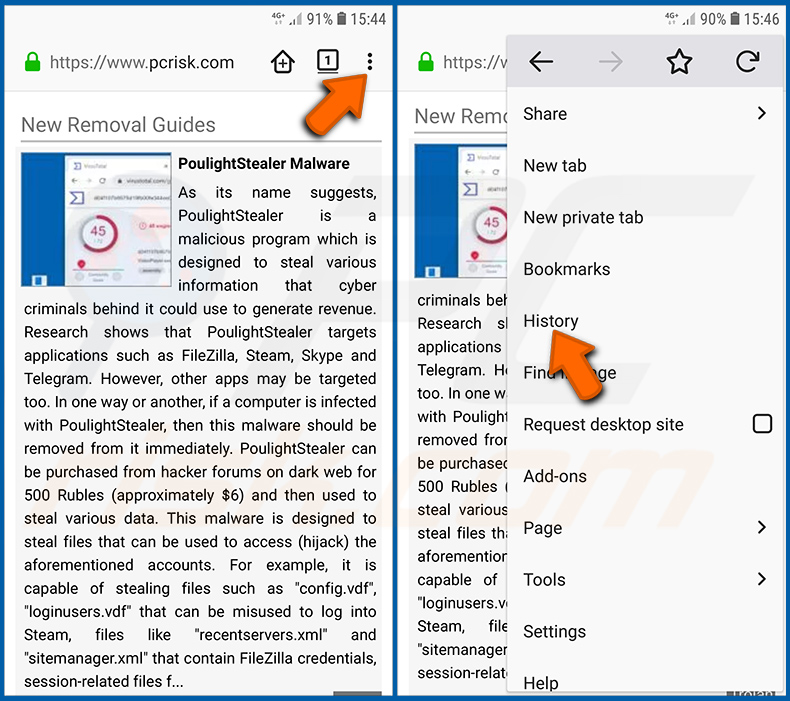

Przewiń w dół, aż zobaczysz „Wyczyść dane prywatne” i dotknij tej opcji. Wybierz typy danych, które chcesz usunąć, i dotknij „WYMAŻ DANE”.

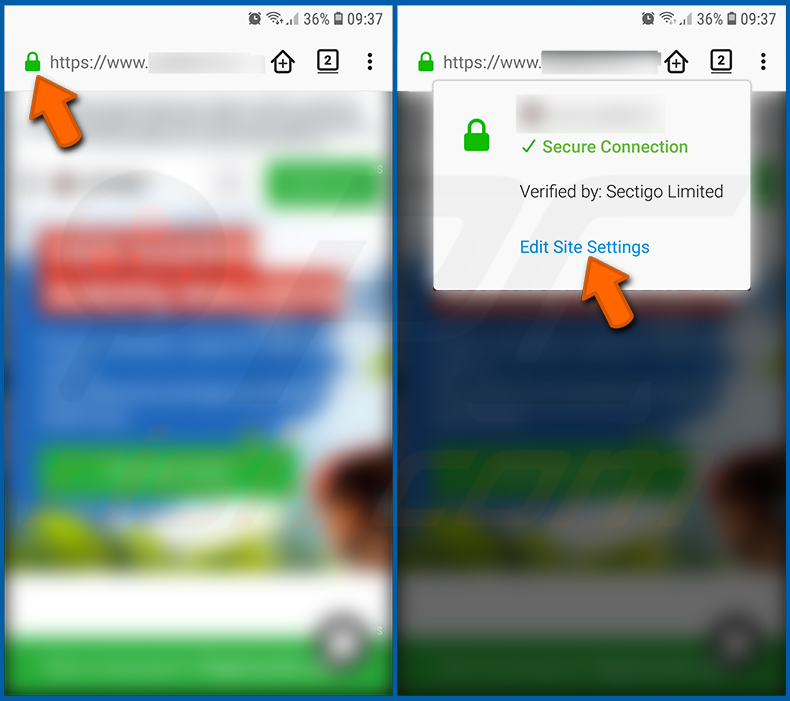

Wyłącz powiadomienia przeglądarki w przeglądarce internetowej Firefox:

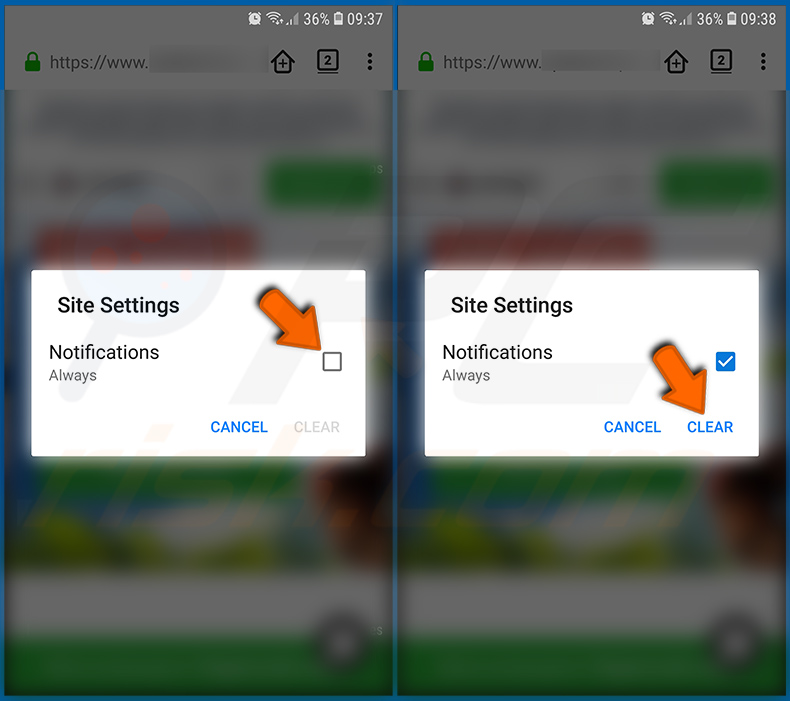

Odwiedź stronę internetową, która wyświetla powiadomienia przeglądarki, dotknij ikony wyświetlanej po lewej stronie paska adresu URL (ikona niekoniecznie będzie miała postać „Kłódka”) i wybierz opcję „Edytuj ustawienia witryny”.

W otwartym oknie pop-up wybierz opcję „Powiadomienia” i naciśnij „WYMAŻ”.

Zresetuj przeglądarkę internetową Firefox:

Przejdź do „Ustawienia”, przewiń w dół, aż zobaczysz „Aplikacje” i dotknij tej opcji.

Przewiń w dół, aż znajdziesz aplikację „Firefox”, wybierz ją i dotknij opcji „Pamięć”.

Naciśnij „WYMAŻ DANE” i potwierdź działanie, naciskając „USUŃ”. Pamiętaj, że zresetowanie przeglądarki spowoduje usunięcie wszystkich danych w niej przechowywanych. Oznacza to, że wszystkie zapisane loginy/hasła, historia przeglądania, niestandardowe ustawienia i inne dane zostaną usunięte. Będziesz również musiał ponownie zalogować się do wszystkich stron internetowych.

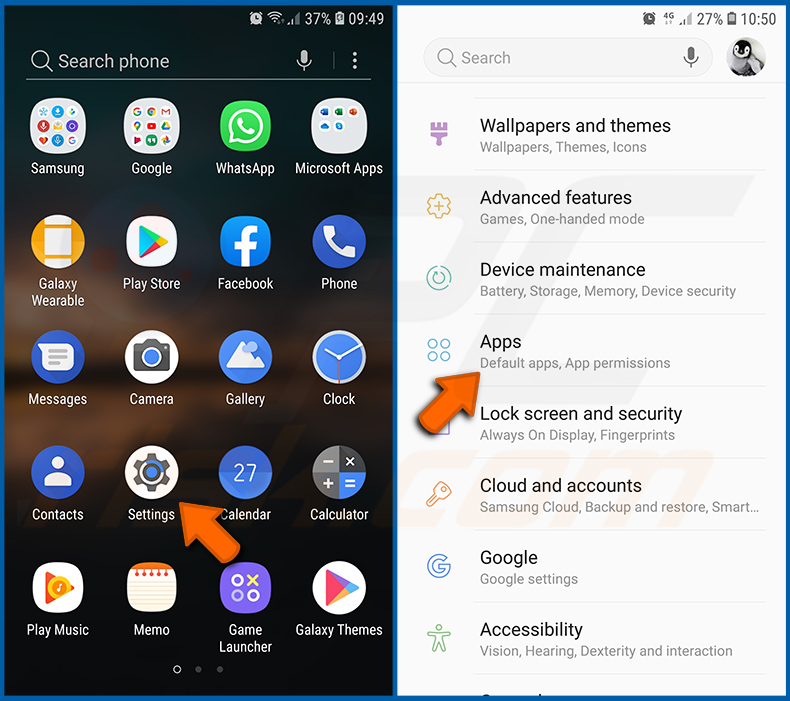

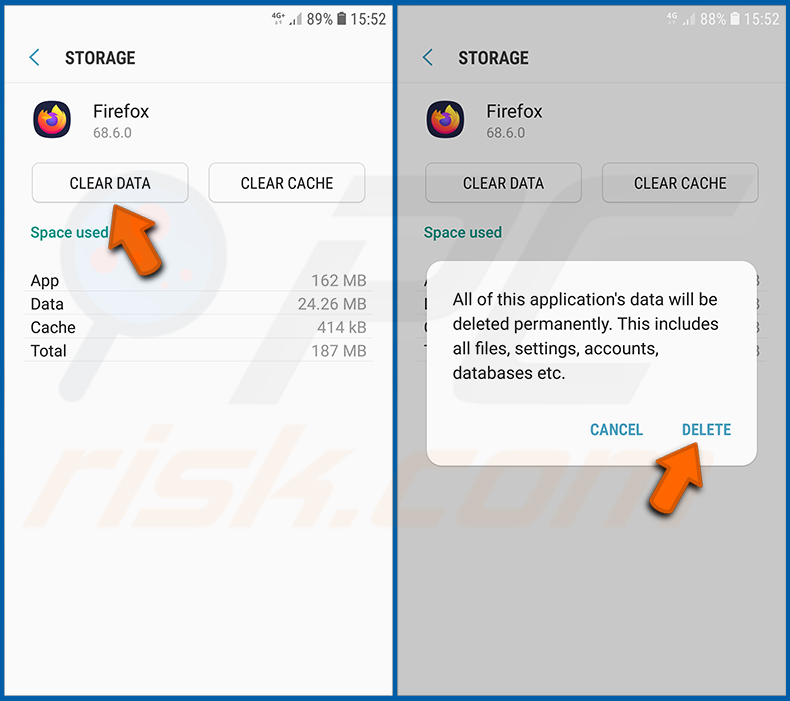

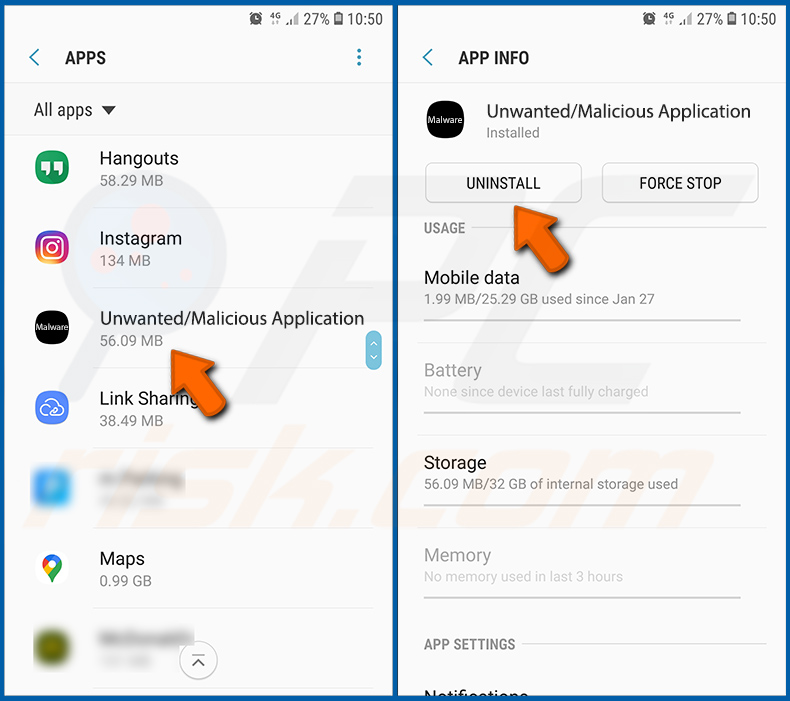

Odinstaluj potencjalnie niechciane i/lub złośliwe aplikacje:

Przejdź do „Ustawienia”, przewiń w dół, aż zobaczysz „Aplikacje” i dotknij tej opcji.

Przewiń w dół, aż zobaczysz potencjalnie niechcianą i/lub złośliwą aplikację, wybierz ją i kliknij „Odinstaluj”. Jeśli z jakiegoś powodu nie możesz usunąć wybranej aplikacji (np. pojawia się komunikat o błędzie), spróbuj użyć „Trybu awaryjnego”.

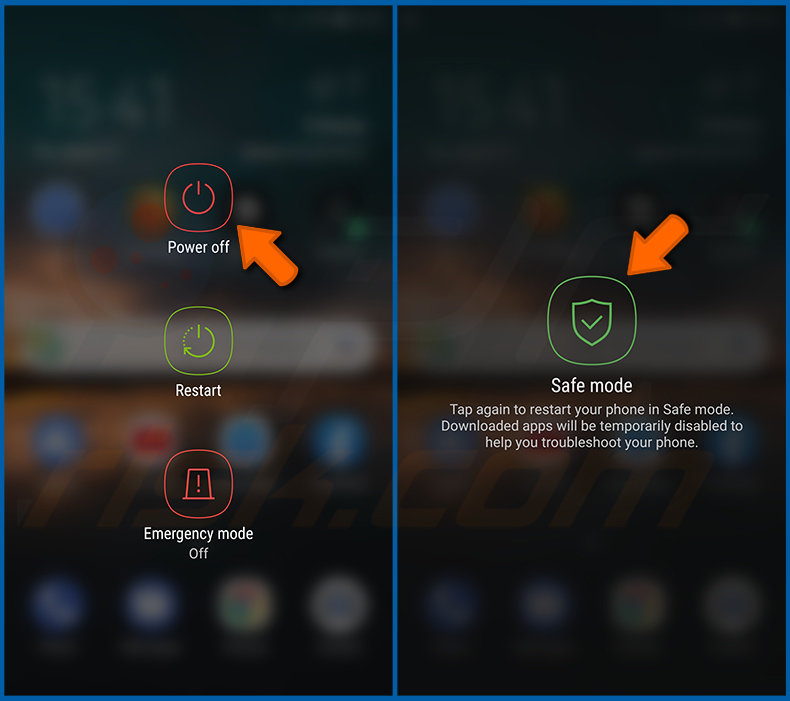

Uruchom urządzenie z systemem Android w „trybie awaryjnym”:

Tryb „Tryb awaryjny” w systemie operacyjnym Android tymczasowo wyłącza działanie wszystkich aplikacji innych producentów. Korzystanie z tego trybu jest dobrym sposobem na zdiagnozowanie i rozwiązanie różnych problemów (np. usunięcie złośliwych aplikacji, które uniemożliwiają użytkownikom wykonanie tej czynności, gdy urządzenie działa „normalnie”).

Naciśnij przycisk „Zasilanie” i przytrzymaj go, aż pojawi się ekran „Wyłączanie”. Naciśnij ikonę „Wyłącz” i przytrzymaj ją. Po kilku sekundach pojawi się opcja „Tryb awaryjny”, którą można uruchomić, restartując urządzenie.

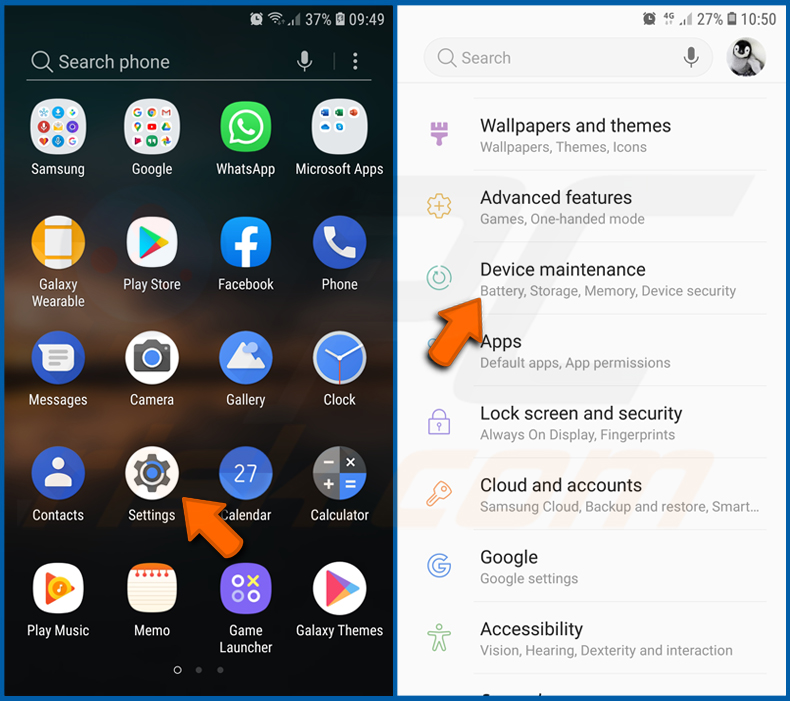

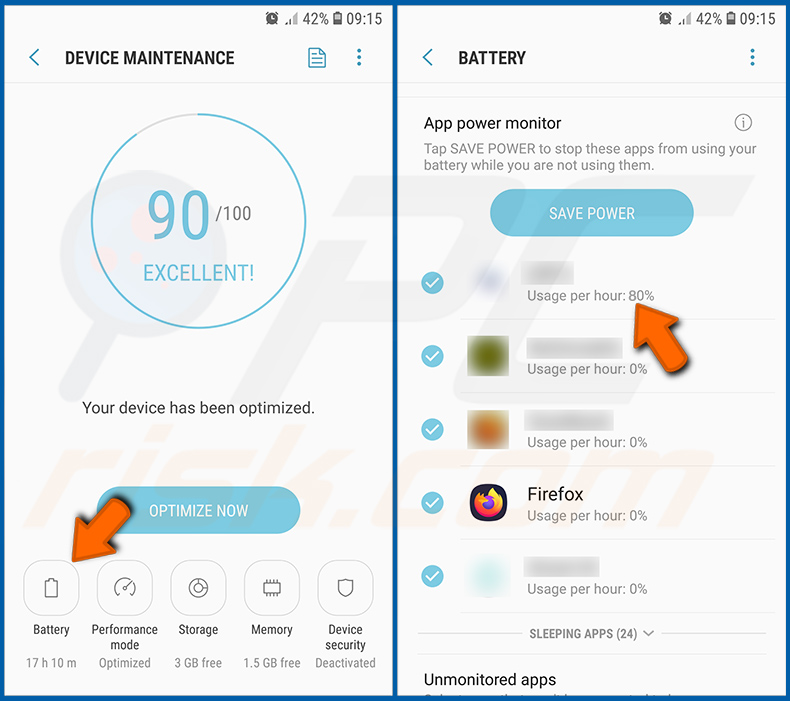

Sprawdź zużycie baterii przez różne aplikacje:

Przejdź do „Ustawienia”, przewiń w dół, aż zobaczysz „Konserwacja urządzenia” i dotknij tej opcji.

Naciśnij „Bateria” i sprawdź zużycie energii przez każdą aplikację. Legalne/oryginalne aplikacje są zaprojektowane tak, aby zużywać jak najmniej energii, zapewniając użytkownikom jak najlepsze wrażenia i oszczędzając energię. Dlatego wysokie zużycie baterii może wskazywać, że aplikacja jest złośliwa.

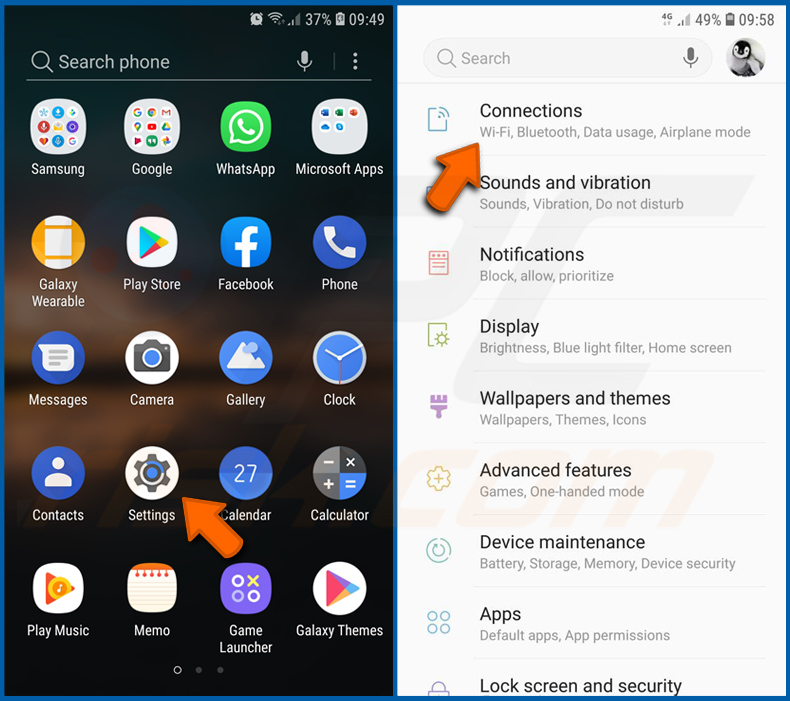

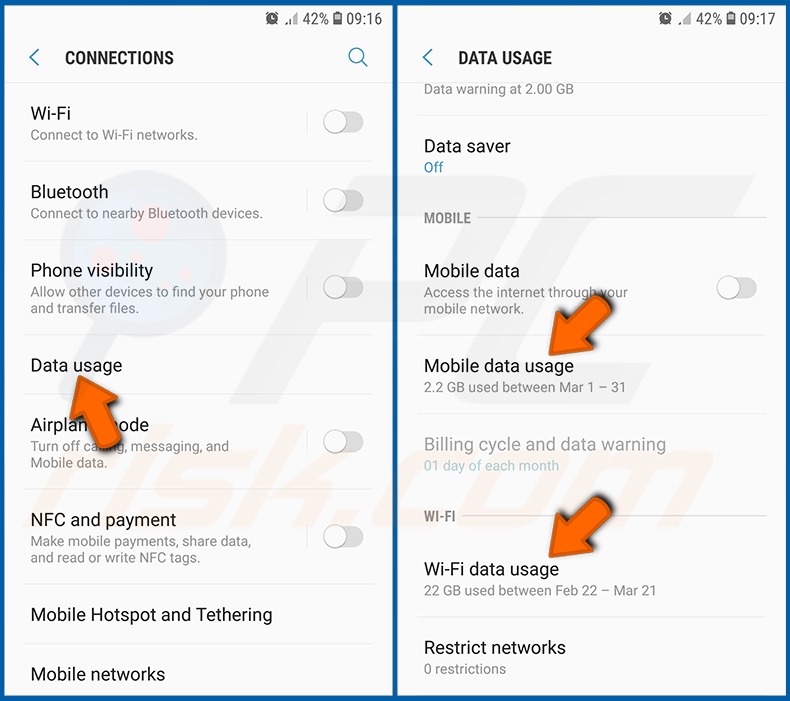

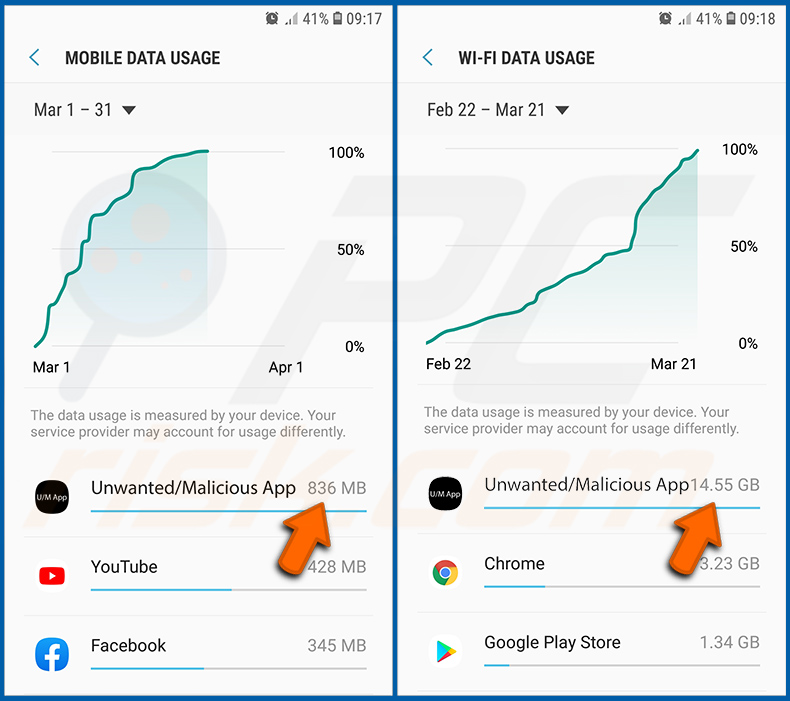

Sprawdź zużycie danych przez różne aplikacje:

Przejdź do „Ustawienia”, przewiń w dół, aż zobaczysz „Połączenia” i dotknij tej opcji.

Przewiń w dół, aż zobaczysz „Wykorzystanie danych” i wybierz tę opcję. Podobnie jak w przypadku baterii, legalne/oryginalne aplikacje są zaprojektowane tak, aby maksymalnie ograniczyć wykorzystanie danych. Oznacza to, że duże zużycie danych może wskazywać na obecność złośliwej aplikacji. Należy pamiętać, że niektóre złośliwe aplikacje mogą być zaprojektowane tak, aby działały tylko wtedy, gdy urządzenie jest podłączone do sieci bezprzewodowej. Z tego powodu należy sprawdzić zarówno wykorzystanie danych komórkowych, jak i Wi-Fi.

Jeśli znajdziesz aplikację, która zużywa dużo danych, mimo że nigdy jej nie używasz, zdecydowanie zalecamy jak najszybsze jej odinstalowanie.

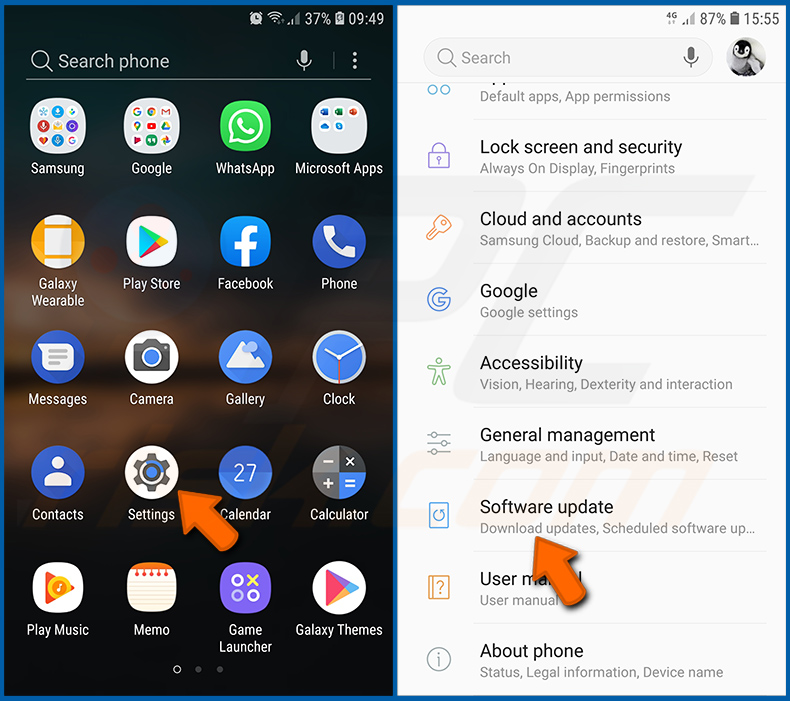

Zainstaluj najnowsze aktualizacje oprogramowania:

Aktualizowanie oprogramowania jest dobrą praktyką, jeśli chodzi o bezpieczeństwo urządzeń. Producenci urządzeń nieustannie wydają różne poprawki bezpieczeństwa i aktualizacje systemu Android w celu naprawienia błędów i usterek, które mogą zostać wykorzystane przez cyberprzestępców. Przestarzały system jest znacznie bardziej podatny na ataki, dlatego zawsze należy upewnić się, że oprogramowanie urządzenia jest aktualne.

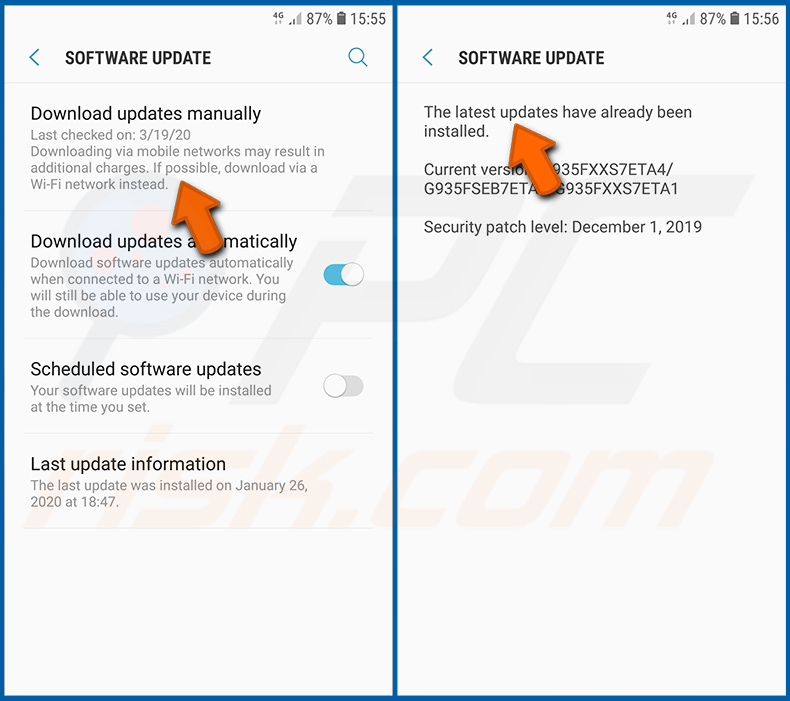

Przejdź do „Ustawienia”, przewiń w dół, aż zobaczysz „Aktualizacja oprogramowania” i dotknij tej opcji.

Naciśnij „Pobierz aktualizacje ręcznie” i sprawdź, czy są dostępne jakieś aktualizacje. Jeśli tak, zainstaluj je natychmiast. Zalecamy również włączenie opcji „Pobierz aktualizacje automatycznie” – dzięki temu system powiadomi Cię o wydaniu aktualizacji i/lub zainstaluje ją automatycznie.

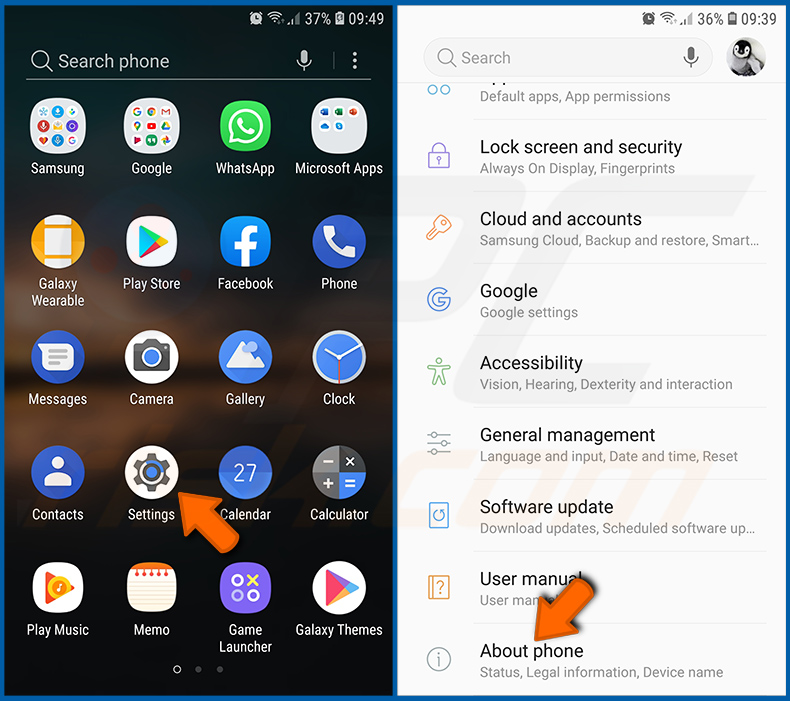

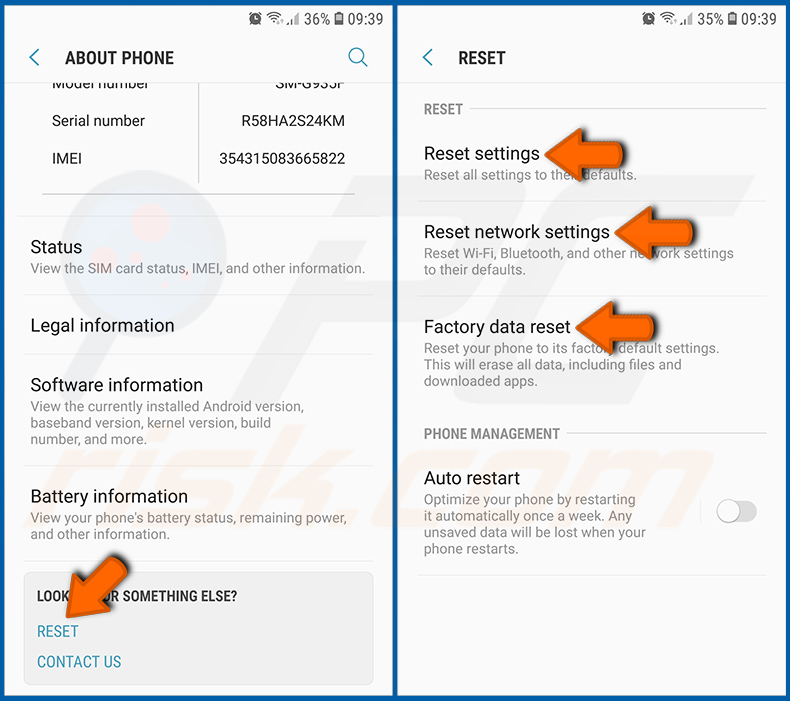

Przywróć system do stanu domyślnego:

Wykonanie „przywrócenia ustawień fabrycznych” to dobry sposób na usunięcie wszystkich niechcianych aplikacji, przywrócenie domyślnych ustawień systemu i ogólne wyczyszczenie urządzenia. Należy jednak pamiętać, że wszystkie dane znajdujące się w urządzeniu zostaną usunięte, w tym zdjęcia, pliki wideo/audio, numery telefonów (zapisane w urządzeniu, a nie na karcie SIM), wiadomości SMS itp. Innymi słowy, urządzenie zostanie przywrócone do stanu pierwotnego.

Można również przywrócić podstawowe ustawienia systemowe i/lub po prostu ustawienia sieciowe.

Przejdź do „Ustawienia”, przewiń w dół, aż zobaczysz „Informacje o telefonie” i dotknij tej opcji.

Przewiń w dół, aż zobaczysz „Resetuj” i dotknij tej opcji. Teraz wybierz czynność, którą chcesz wykonać:

„ Resetuj ustawienia” – przywróć wszystkie ustawienia systemowe do wartości domyślnych;

„Resetuj ustawienia sieciowe” – przywróć wszystkie ustawienia związane z siecią do wartości domyślnych;

„Resetuj dane fabryczne” – zresetuj cały system i całkowicie usuń wszystkie zapisane dane;

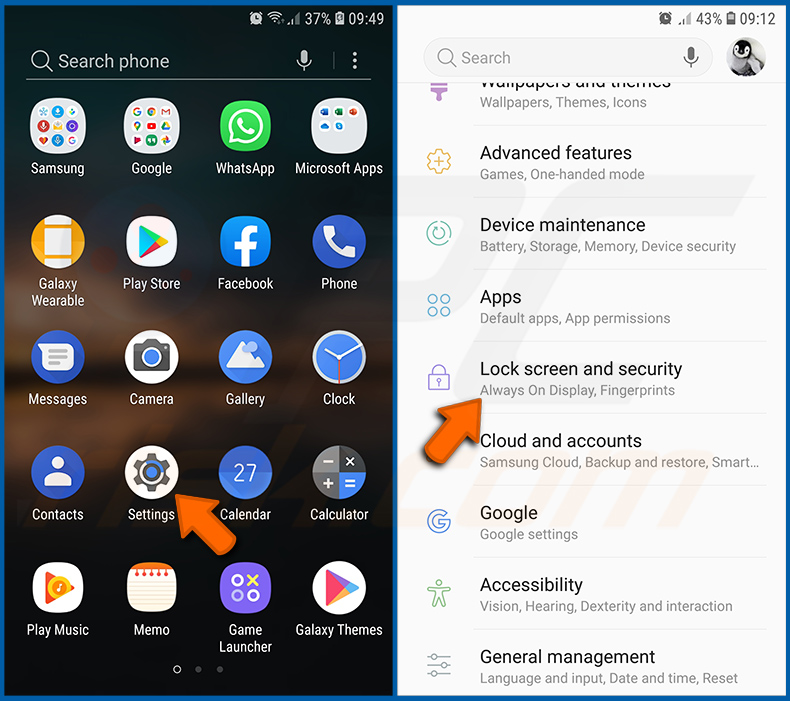

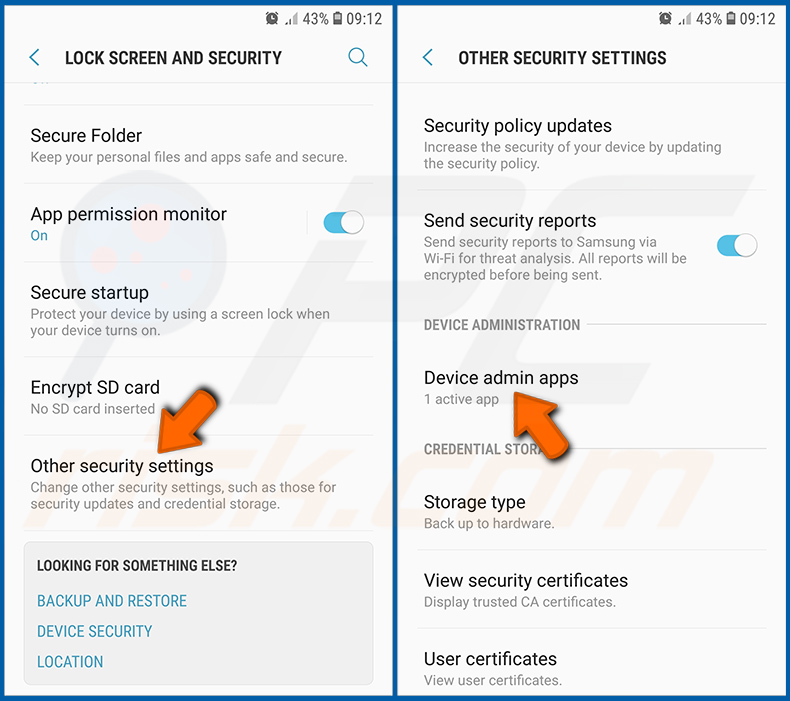

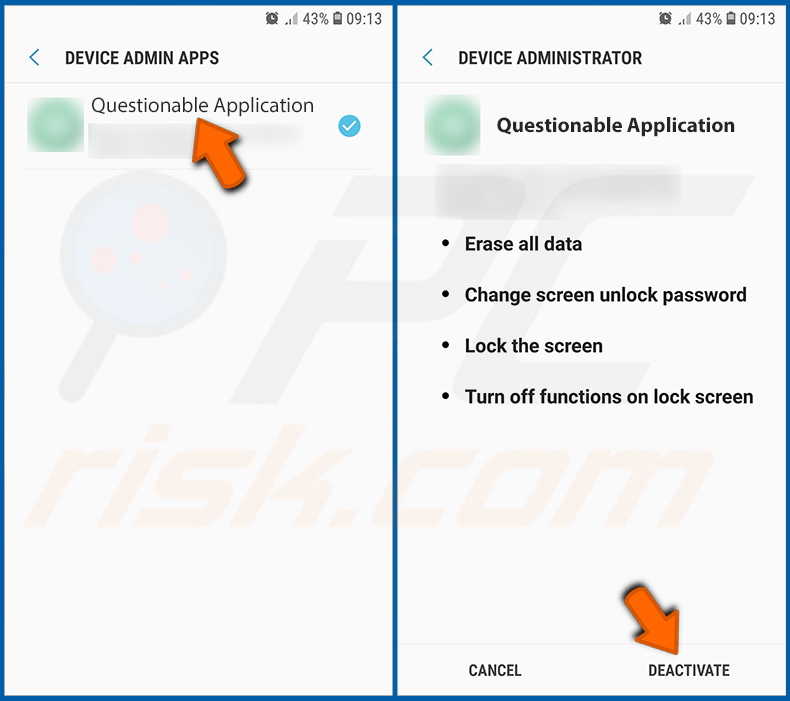

Wyłącz aplikacje posiadające uprawnienia administratora:

Jeśli złośliwa aplikacja uzyska uprawnienia administratora, może poważnie uszkodzić system. Aby zapewnić maksymalne bezpieczeństwo urządzenia, należy zawsze sprawdzać, które aplikacje mają takie uprawnienia, i wyłączać te, które nie powinny ich mieć.

Przejdź do „Ustawienia”, przewiń w dół, aż zobaczysz „Ekran blokady i zabezpieczenia”, a następnie dotknij tej opcji.

Przewiń w dół, aż zobaczysz „Inne ustawienia zabezpieczeń”, dotknij tej opcji, a następnie dotknij „Aplikacje administratora urządzenia”.

Zidentyfikuj aplikacje, które nie powinny mieć uprawnień administratora, dotknij ich, a następnie dotknij „DEAKTYWUJ”.

Często zadawane pytania (FAQ)

Moje urządzenie jest zainfekowane złośliwym oprogramowaniem Herodotus. Czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Sformatowanie urządzenia spowoduje usunięcie programu Herodotus, ale również wszystkich plików i danych znajdujących się na dysku. Aby uniknąć utraty danych, zaleca się najpierw wypróbować sprawdzony program antywirusowy lub program do usuwania złośliwego oprogramowania, taki jak Combo Cleaner.

Jakie są największe problemy, które może spowodować złośliwe oprogramowanie?

Atakujący mogą wykorzystywać złośliwe oprogramowanie do gromadzenia danych osobowych i bankowych, niszczenia lub uszkadzania systemów, blokowania plików za pomocą szyfrowania, przejmowania zdalnej kontroli, umieszczania kolejnych ładunków i nie tylko. Może to prowadzić do strat finansowych, kradzieży tożsamości, utraty danych i innych problemów.

Jaki jest cel Herodota?

Herodotus to trojan bankowy dla systemu Android, który wykorzystuje uprawnienia dostępności, aby uzyskać pełną zdalną kontrolę nad zainfekowanymi urządzeniami. Kradnie dane uwierzytelniające i 2FA (za pomocą fałszywych nakładek i kradzieży SMS-ów), wykrada listy aplikacji w celu namierzenia ofiar, wprowadza dane wejściowe w celu realizacji fałszywych transakcji i utrzymuje swoją aktywność.

W jaki sposób Herodot przeniknął do mojego urządzenia?

Herodotus infekuje użytkowników, gdy pobierają oni droppera z fałszywego linku w wiadomości SMS. Dropper instaluje i uruchamia złośliwe oprogramowanie, które często podszywa się pod legalną aplikację bankową.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Combo Cleaner może wykrywać i usuwać prawie wszystkie znane złośliwe oprogramowania. Jednak zaawansowane zagrożenia często ukrywają się głęboko w systemie, dlatego konieczne jest przeprowadzenie pełnego skanowania systemu.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję