Jak usunąć złośliwe oprogramowanie RatOn z urządzenia z systemem Android

TrojanZnany również jako: Trojan zdalnego dostępu RatOn

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest złośliwe oprogramowanie RatOn?

RatOn to złośliwe oprogramowanie atakujące urządzenia z systemem Android. Jest klasyfikowane jako trojan zdalnego dostępu (RAT). RatOn istnieje co najmniej od lata 2025 roku.

Trojan ten umożliwia zdalne sterowanie urządzeniami, wykonywanie automatycznych przelewów pieniężnych i ataków typu NFC relay, kradzież portfeli kryptowalutowych oraz działanie jako oprogramowanie ransomware. RatOn był wykorzystywany w kampaniach skierowanych do użytkowników z Czech i Słowacji.

Omówienie złośliwego oprogramowania RatOn

RatOn infiltruje systemy poprzez wieloetapowy łańcuch infekcji i wymaga różnych uprawnień. Aby nieco rozwinąć temat łańcucha infekcji, pierwszy etap obejmuje droppera, który działa jako instalator oprogramowania innych firm. Prosi on o pozwolenie na instalację aplikacji innych firm.

Podczas procesu infiltracji uzyskuje dwa kluczowe uprawnienia: dostęp do uprawnień administratora urządzenia oraz usług ułatwień dostępu systemu Android. Ta ostatnia usługa ma na celu zapewnienie dodatkowej pomocy w interakcji z urządzeniem użytkownikom, którzy jej potrzebują. Usługi ułatwień dostępu mają wiele funkcji, takich jak odczytywanie ekranu, wykonywanie gestów (np. przesuwanie palcem, długie/krótkie dotknięcia itp.), symulowanie ekranu dotykowego, interakcja z klawiaturą i tak dalej.

Kolejny zestaw uprawnień, których potrzebuje łańcuch, obejmuje: zarządzanie ustawieniami systemowymi oraz odczytywanie/zapisywanie kontaktów. Jednak wszelkie kolejne uprawnienia są przyznawane automatycznie poprzez nadużycie usług ułatwień dostępu systemu Android.

Infekcje RatOn mogą również mieć trzeci etap, w którym do systemu wprowadzane jest kolejne oprogramowanie – złośliwe oprogramowanie NFSkate. NFSkate jest w stanie przeprowadzać ataki typu NFC relay.

RatOn to RAT (Remote Access Trojan) – rodzaj złośliwego oprogramowania, które umożliwia atakującym zdalny dostęp do zainfekowanych komputerów i kontrolowanie ich. Może również przeprowadzać ataki typu NFC relay, które zazwyczaj wiążą się z szeroko zakrojonymi działaniami socjotechnicznymi. Ataki wymagają od ofiar interakcji z kartami kredytowymi/debetowymi i podania kodów PIN.

Złośliwe oprogramowanie przygotowuje system do wysyłania sygnałów NFC (Near-Field Communication) do urządzenia atakujących – tworząc w ten sposób kanał między urządzeniami. Celem jest umożliwienie cyberprzestępcom wykorzystania kart ofiar do wypłacania gotówki z bankomatów lub dokonywać płatności zbliżeniowych w terminalach płatniczych.

RatOn może przeprowadzać dwa rodzaje ataków nakładkowych za pośrednictwem WebView: przy użyciu treści napisanych w języku znaczników HTML lub adresu URL, który hostuje stronę HTML zawierającą JavaScript. Zasadniczo ataki te polegają na nakładaniu na prawdziwe aplikacje fałszywych ekranów/stron phishingowych, które rejestrują podane dane. Nakładki mogą wyglądać jak identyczne kopie stron logowania, formularzy rejestracyjnych, stron płatności itp.

Jedynym znanym szablonem nakładki używanym przez RatOn jest żądanie okupu w języku czeskim i angielskim. Uważa się, że może ono służyć do blokowania ekranu oprogramowania ransomware lub do uzyskania poufnych danych (takich jak dane logowania do portfela kryptowalutowego) poprzez zmuszanie użytkowników do otwierania powiązanych aplikacji.

Ten RAT atakuje portfele cyfrowe – Blockchain Android Wallet, MetaMask, Phantom i Trust (potencjalnie także inne). W chwili pisania tego artykułu złośliwe oprogramowanie jest skonfigurowane tak, aby kraść cztery wersje językowe portfeli – angielską, czeską, słowacką i rosyjską. Proces ten może przebiegać w następujący sposób: RatOn uruchamia aplikację portfela, uzyskuje do niej dostęp przy użyciu wcześniej uzyskanych danych logowania, wprowadza zmiany w ustawieniach zabezpieczeń portfela kryptowalutowego, a na koniec pozyskuje hasło (zazwyczaj poprzez keylogging – rejestrowanie naciśnięć klawiszy).

Dodatkowo trojan ten może przeprowadzać automatyczne przelewy pieniężne poprzez nadużywanie usług ułatwień dostępu. Zauważono, że przeprowadza on takie przelewy za pośrednictwem aplikacji George – aplikacji Česká spořitelna (Czeski Bank Oszczędnościowy). RatOn może otwierać aplikację, wykonywać kliknięcia i inne interakcje, sprawdzać/zmieniać dzienny limit przelewów, podawać kody PIN i wprowadzać dane odbiorcy – w ten sposób przeprowadzając transakcje bez żadnej interakcji ze strony użytkownika.

Oprócz wymienionych funkcji RatOn może wykonywać następujące polecenia: uzyskiwanie listy zainstalowanych aplikacji, zmiana listy docelowych aplikacji, transmisja na żywo/nagrywanie ekranu urządzenia, otwieranie określonej aplikacji, wybudzić urządzenie, modyfikować moment przechodzenia urządzenia w stan uśpienia, zablokować urządzenie (wykorzystując dostęp administratora urządzenia), wyłączyć odblokowywanie urządzenia za pomocą danych biometrycznych (aby wymusić użycie innej metody), ustawić metodę odblokowywania urządzenia na „wygasłą” (aby zmusić użytkowników do jej zmiany, a następnie zarejestrować nowy wzór/PIN/hasło), uzyskać imię i nazwisko ofiary (wyodrębniając je z powiązanego konta Google), tworzyć nowe kontakty, pobierać/odtwarzać pliki MP3, zmieniać dzwonek, wyświetlać fałszywe powiadomienia, wysyłać SMS-y (może być używane jako złośliwego oprogramowania Toll Fraud), zastąpić zawartość schowka (może być wykorzystane jako clipper), otwieranie nieszkodliwych adresów URL oraz zwiększanie/zmniejszanie jasności ekranu.

Podsumowując, obecność złośliwego oprogramowania, takiego jak RatOn, na urządzeniach może prowadzić do poważnych problemów związanych z prywatnością, znacznych strat finansowych i kradzieży tożsamości.

| Nazwa | Trojan zdalnego dostępu RatOn |

| Typ zagrożenia | Złośliwe oprogramowanie dla systemu Android, złośliwa aplikacja, trojan zdalnego dostępu, narzędzie zdalnej administracji, RAT, trojan. |

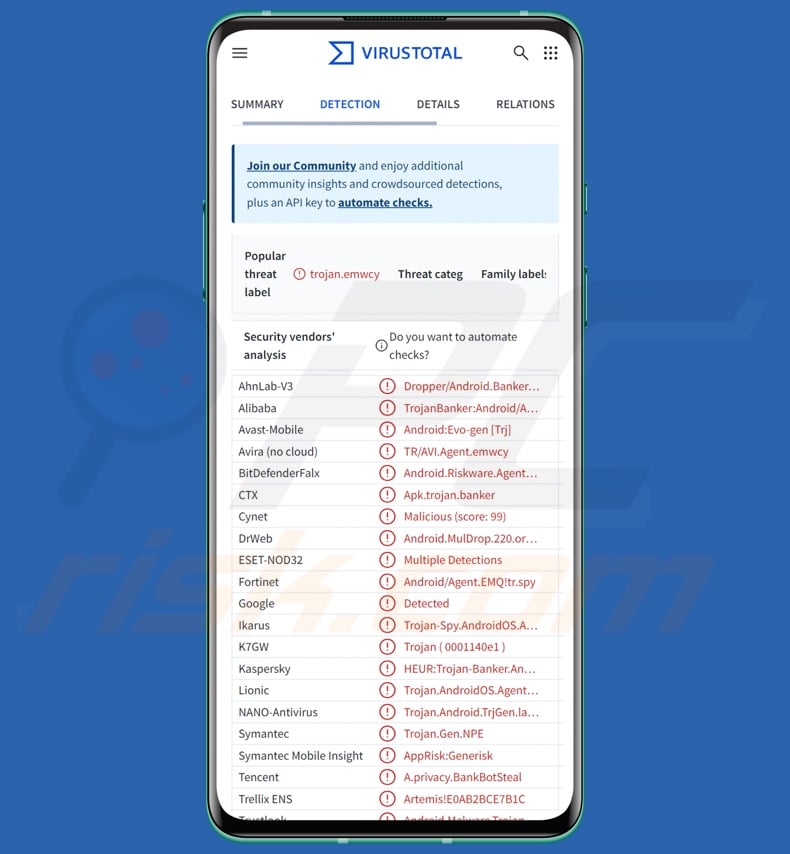

| Nazwy wykrywania | Avast-Mobile (Android:Evo-gen [Trj]), Combo Cleaner (Android.Riskware.Agent.aKPS), ESET-NOD32 (wiele wykryć), Kaspersky (HEUR:Trojan-Banker.AndroidOS.Agent.we), Pełna lista (VirusTotal) |

| Objawy | Urządzenie działa wolno, ustawienia systemowe są modyfikowane bez zgody użytkownika, pojawiają się podejrzane aplikacje, znacznie wzrasta zużycie danych i baterii, przeglądarki przekierowują do podejrzanych stron internetowych. |

| Metody dystrybucji | Zainfekowane załączniki do wiadomości e-mail, złośliwe reklamy internetowe, socjotechnika, fałszywe aplikacje, oszukańcze strony internetowe. |

| Szkody | Kradzież danych osobowych (prywatnych wiadomości, loginów/haseł itp.), spadek wydajności urządzenia, szybkie wyczerpywanie się baterii, spadek prędkości Internetu, ogromne straty danych, straty finansowe, kradzież tożsamości (złośliwe aplikacje mogą nadużywać aplikacji komunikacyjnych). |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Przykłady trojanów zdalnego dostępu specyficznych dla systemu Android

Pisaliśmy już o wielu złośliwych programach; RedHook, Asur, Crocodilus oraz G700 to tylko niektóre z naszych najnowszych artykułów na temat programów RAT atakujących system Android.

Trojany zdalnego dostępu są zazwyczaj niezwykle wielofunkcyjne i mogą być wykorzystywane do różnych złośliwych celów. Jednak niezależnie od tego, jak wszechstronne jest dane złośliwe oprogramowanie, jego obecność w systemie zagraża bezpieczeństwu urządzenia i użytkownika. Dlatego wszystkie zagrożenia muszą być natychmiast usuwane po wykryciu.

W jaki sposób RatOn przeniknął do mojego urządzenia?

Kampanie RatOn skierowane do użytkowników posługujących się językiem czeskim i słowackim były realizowane za pośrednictwem stron dla dorosłych. Znane domeny obejmowały „TikTok18+”, ale możliwe są również inne warianty. Złośliwe strony internetowe zawierały droppera używanego w pierwszym etapie infekcji RatOn.

Obecnie nie wiadomo, w jaki sposób promowano te strony internetowe. Zazwyczaj takie strony są promowane za pomocą złośliwych reklam (intruzji reklamowych), stron internetowych wykorzystujących nieuczciwe sieci reklamowe (przekierowania), spamu (np. e-maile, posty w mediach społecznościowych/forach, prywatne wiadomości, powiadomienia przeglądarki, SMS-y itp.), typosquatting (błędnie wpisane adresy URL) oraz adware.

Inne techniki dystrybucji również nie są wykluczone. Phishing i inżynieria społeczna są standardowymi metodami rozprzestrzeniania złośliwego oprogramowania. Złośliwe oprogramowanie jest zazwyczaj ukryte w zwykłych programach/nośnikach lub dołączone do nich.

Najbardziej rozpowszechnione metody dystrybucji obejmują: drive-by (ukryte/zwodnicze) pobieranie, niewiarygodne kanały pobierania (np. strony z darmowym oprogramowaniem i darmowymi serwisami hostingowymi, sieci wymiany plików peer-to-peer, sklepy z aplikacjami innych producentów itp.), złośliwe reklamy, oszustwa internetowe, złośliwe załączniki lub linki w wiadomościach spamowych, pirackie treści, nielegalne narzędzia do aktywacji oprogramowania („cracki”) oraz fałszywe aktualizacje.

Co więcej, niektóre złośliwe programy mogą samodzielnie rozprzestrzeniać się poprzez sieci lokalne i przenośne urządzenia pamięci masowej (np. zewnętrzne dyski twarde, pamięci USB itp.).

Jak uniknąć instalacji złośliwego oprogramowania?

Zdecydowanie zalecamy zachowanie czujności podczas przeglądania Internetu, ponieważ jest on pełen oszukańczych i złośliwych treści. Należy zachować ostrożność w stosunku do przychodzących wiadomości e-mail i innych wiadomości. Nie należy otwierać załączników ani linków znajdujących się w podejrzanych/nieistotnych wiadomościach, ponieważ mogą one być zakażone.

Kolejną rekomendacją jest pobieranie wyłącznie sprawdzonych treści z oficjalnych i zweryfikowanych źródeł. Programy należy aktywować i aktualizować za pomocą legalnych funkcji/narzędzi, ponieważ te uzyskane od stron trzecich mogą zawierać złośliwe oprogramowanie.

Najważniejsze jest zainstalowanie niezawodnego programu antywirusowego i jego regularne aktualizowanie. Oprogramowanie zabezpieczające należy wykorzystywać do regularnego skanowania systemu i usuwania wykrytych zagrożeń i problemów.

Szybkie menu:

- Wprowadzenie

- Jak usunąć historię przeglądania w przeglądarce Chrome?

- Jak wyłączyć powiadomienia przeglądarki w przeglądarce Chrome?

- Jak zresetować przeglądarkę Chrome?

- Jak usunąć historię przeglądania w przeglądarce Firefox?

- Jak wyłączyć powiadomienia przeglądarki w przeglądarce Firefox?

- Jak zresetować przeglądarkę Firefox?

- Jak odinstalować potencjalnie niechciane i/lub złośliwe aplikacje?

- Jak uruchomić urządzenie z Androidem w trybie awaryjnym?

- Jak sprawdzić zużycie baterii przez różne aplikacje?

- Jak sprawdzić wykorzystanie danych przez różne aplikacje?

- Jak zainstalować najnowsze aktualizacje oprogramowania?

- Jak zresetować system do stanu domyślnego?

- Jak wyłączyć aplikacje z uprawnieniami administratora?

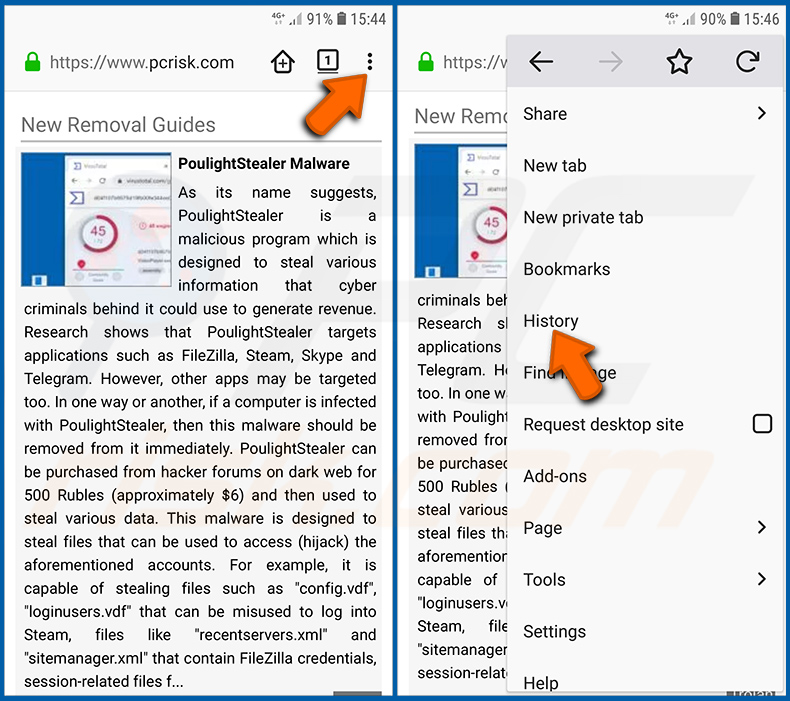

Usuń historię przeglądania z przeglądarki internetowej Chrome:

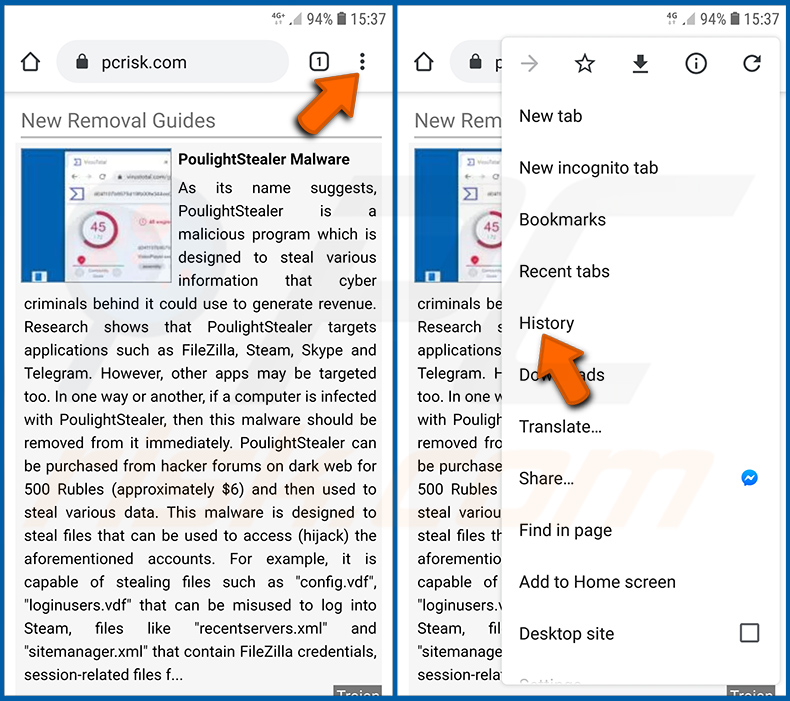

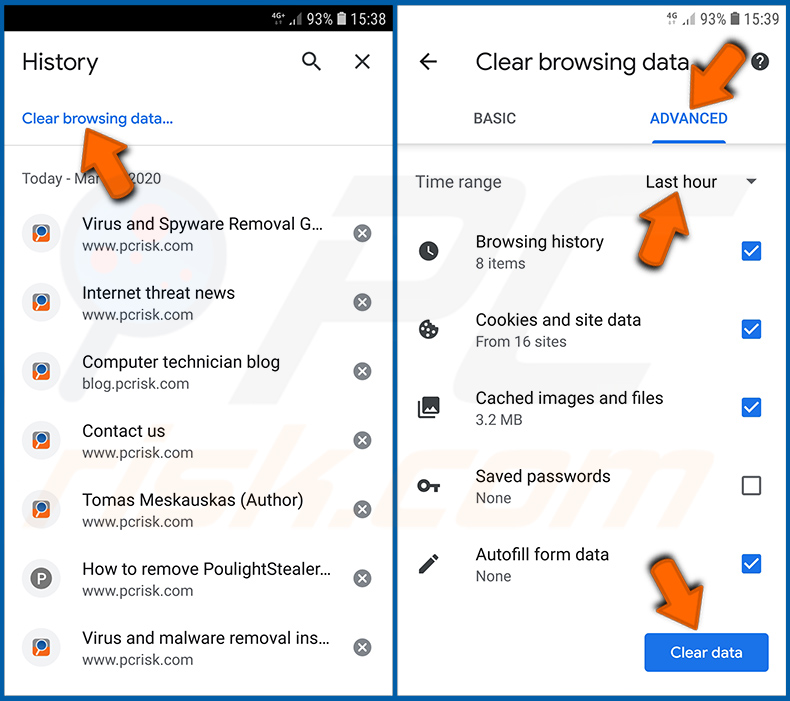

Dotknij przycisku "Menu" (trzy kropki w prawym górnym rogu ekranu) i wybierz "Historia" w otwartym menu rozwijanym.

Stuknij "Wyczyść dane przeglądania", wybierz zakładkę "ZAAWANSOWANE", wybierz zakres czasu i typy danych, które chcesz usunąć, a następnie stuknij "Wyczyść dane".

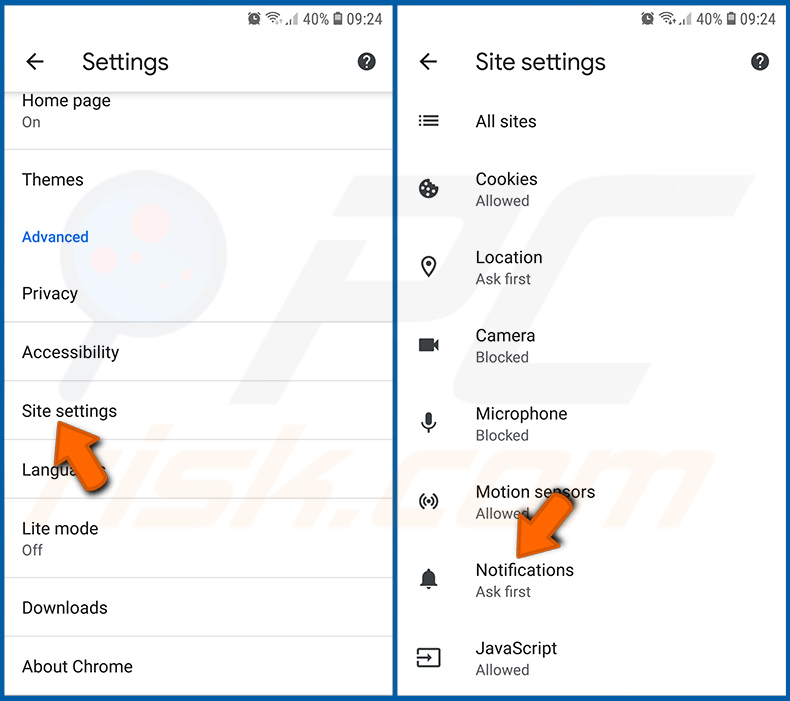

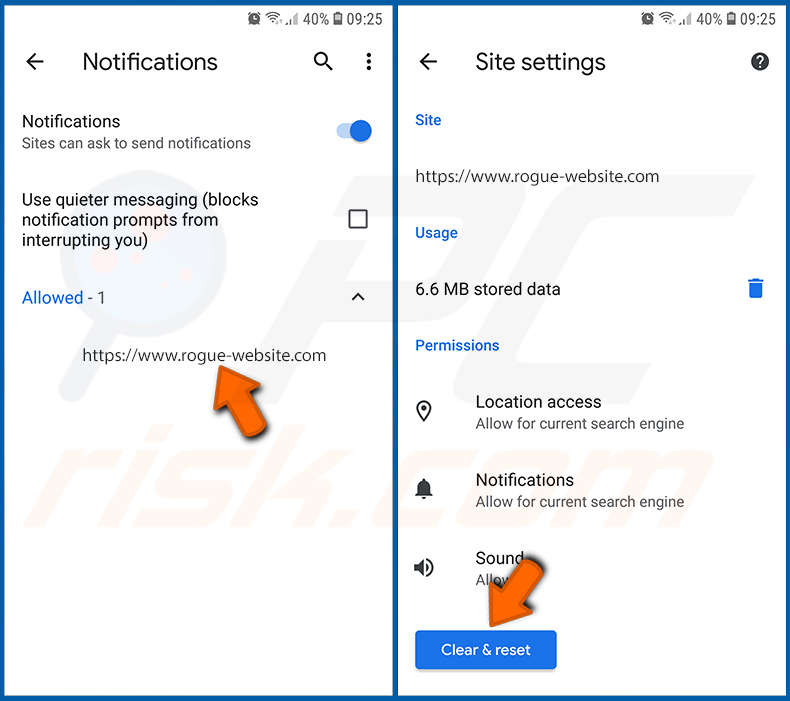

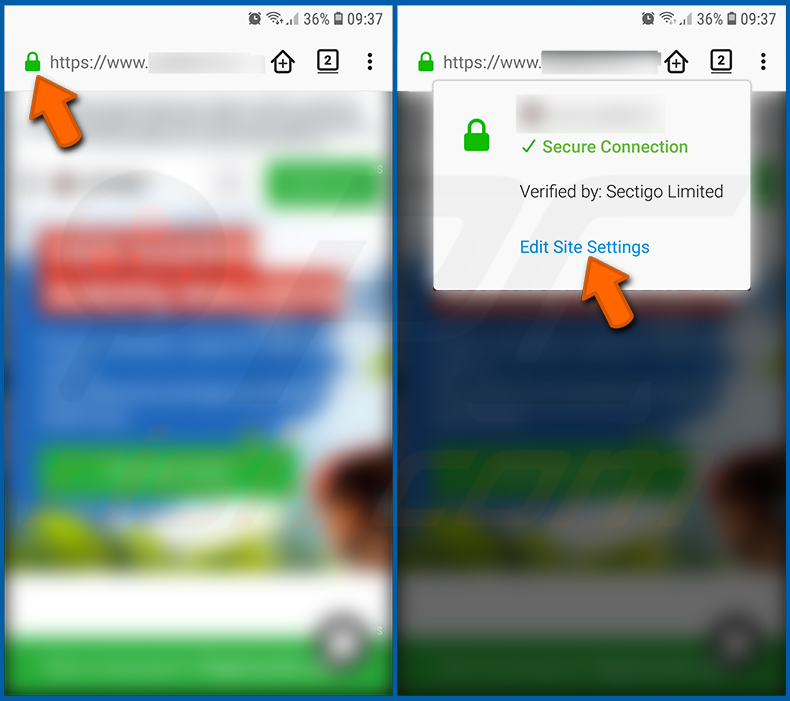

Wyłącz powiadomienia przeglądarki w przeglądarce Chrome:

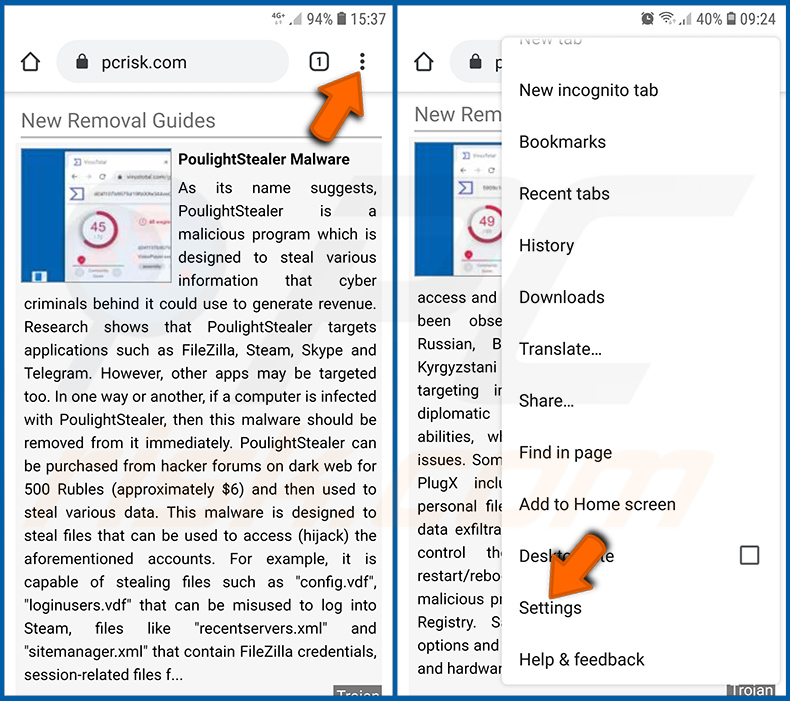

Naciśnij przycisk "Menu" (trzy kropki w prawym górnym rogu ekranu) i wybierz "Ustawienia" w otwartym menu rozwijanym.

Przewiń w dół, aż zobaczysz opcję "Ustawienia witryny" i dotknij jej. Przewiń w dół, aż zobaczysz opcję "Powiadomienia" i dotknij jej.

Znajdź witryny, które dostarczają powiadomienia przeglądarki, dotknij ich i kliknij "Wyczyść i zresetuj". Spowoduje to usunięcie uprawnień przyznanych tym witrynom do dostarczania powiadomień. Jednak po ponownym odwiedzeniu tej samej witryny może ona ponownie poprosić o pozwolenie. Możesz wybrać, czy chcesz udzielić tych uprawnień, czy nie (jeśli zdecydujesz się odmówić, witryna przejdzie do sekcji "Zablokowane" i nie będzie już pytać o pozwolenie).

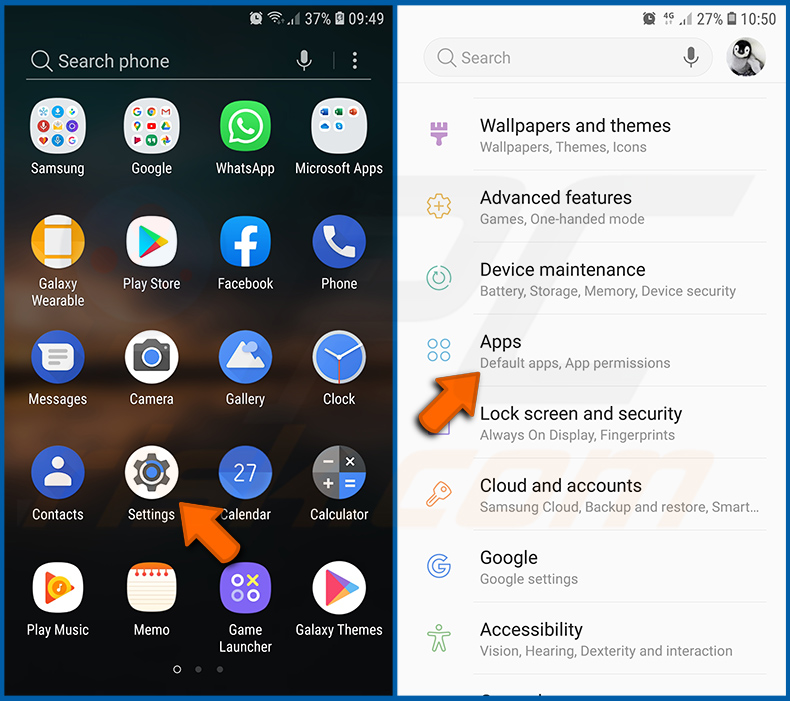

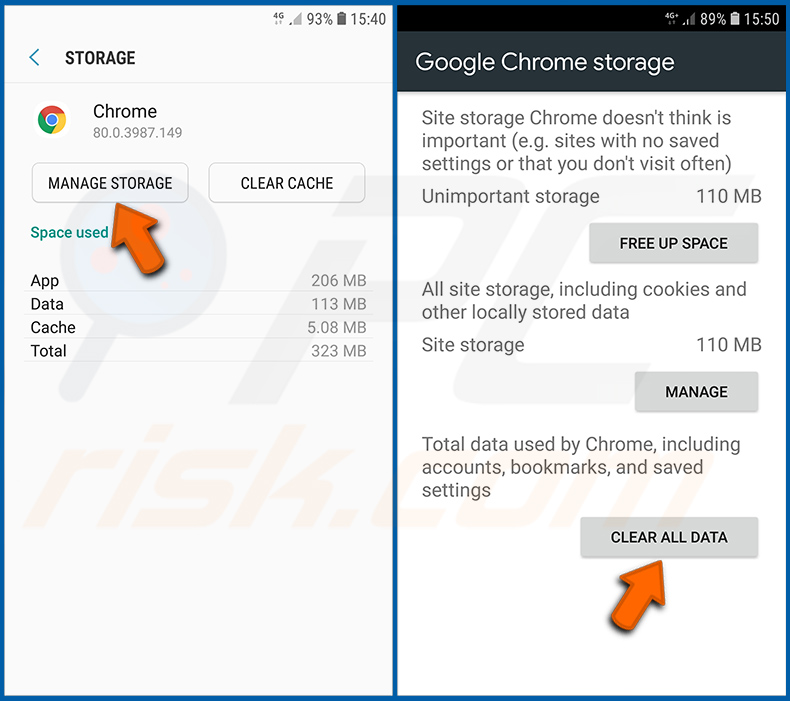

Zresetuj przeglądarkę internetową Chrome:

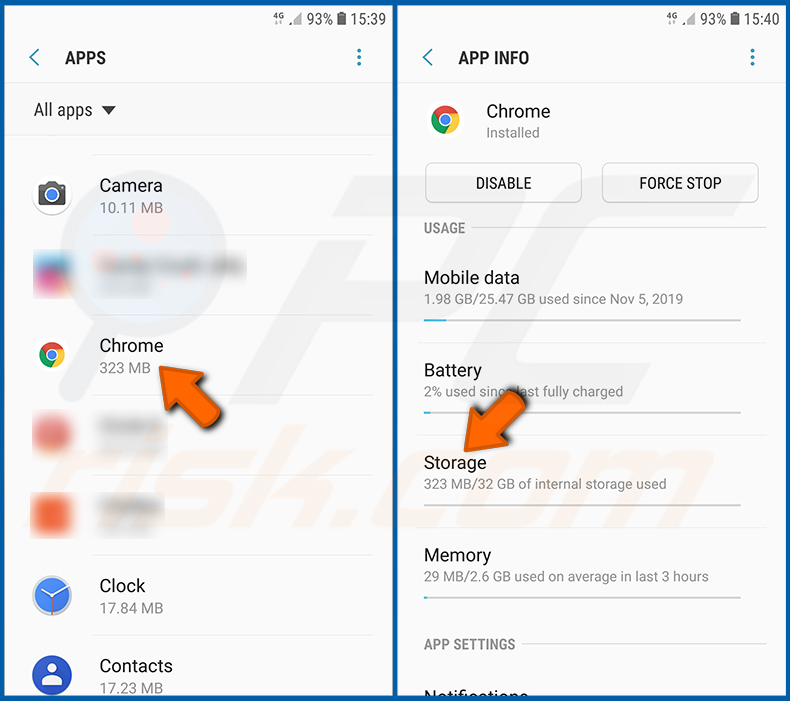

Przejdź do "Ustawienia", przewiń w dół, aż zobaczysz "Aplikacje" i dotknij go.

Przewiń w dół, aż znajdziesz aplikację "Chrome", wybierz ją i dotknij opcji "Pamięć".

Stuknij "ZARZĄDZAJ PAMIĘCIĄ", a następnie "WYCZYŚĆ WSZYSTKIE DANE" i potwierdź czynność, stukając "OK". Należy pamiętać, że zresetowanie przeglądarki spowoduje usunięcie wszystkich przechowywanych w niej danych. Oznacza to, że wszystkie zapisane loginy/hasła, historia przeglądania, ustawienia inne niż domyślne i inne dane zostaną usunięte. Konieczne będzie również ponowne zalogowanie się do wszystkich witryn.

Usuwanie historii przeglądania w przeglądarce Firefox:

Stuknij przycisk "Menu" (trzy kropki w prawym górnym rogu ekranu) i wybierz "Historia" w otwartym menu rozwijanym.

Przewiń w dół, aż zobaczysz "Wyczyść prywatne dane" i dotknij go. Wybierz typy danych, które chcesz usunąć i dotknij "WYCZYŚĆ DANE".

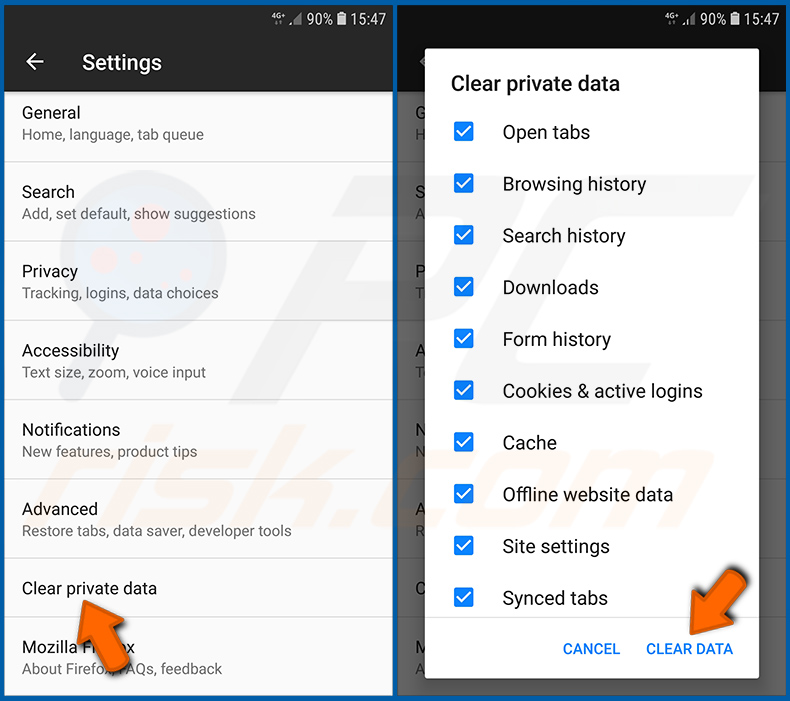

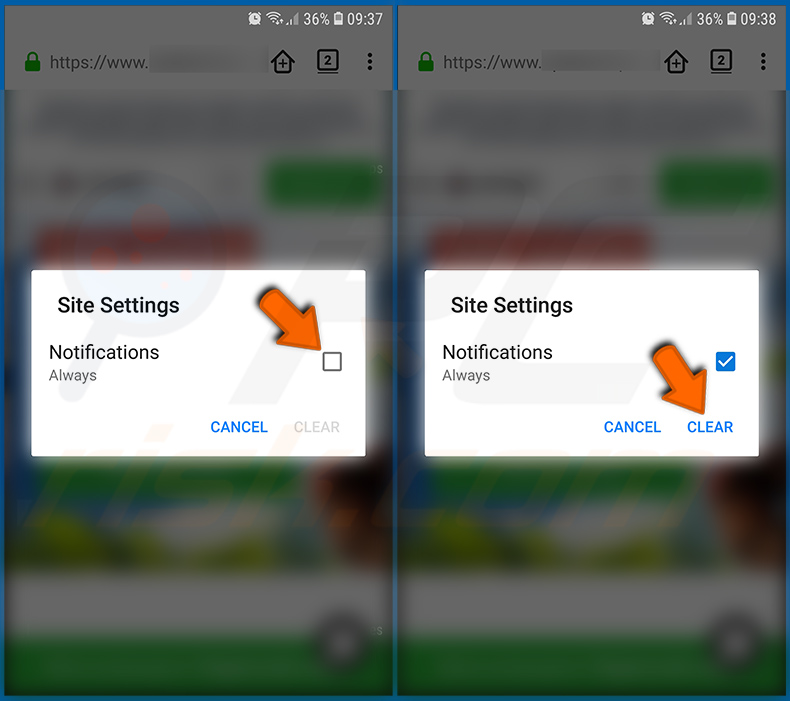

Wyłącz powiadomienia przeglądarki w przeglądarce Firefox:

Odwiedź witrynę, która dostarcza powiadomienia przeglądarki, dotknij ikony wyświetlanej po lewej stronie paska adresu URL (ikona niekoniecznie będzie "kłódką") i wybierz "Edytuj ustawienia witryny".

W otwartym wyskakującym okienku wybierz opcję "Powiadomienia" i dotknij "WYCZYŚĆ".

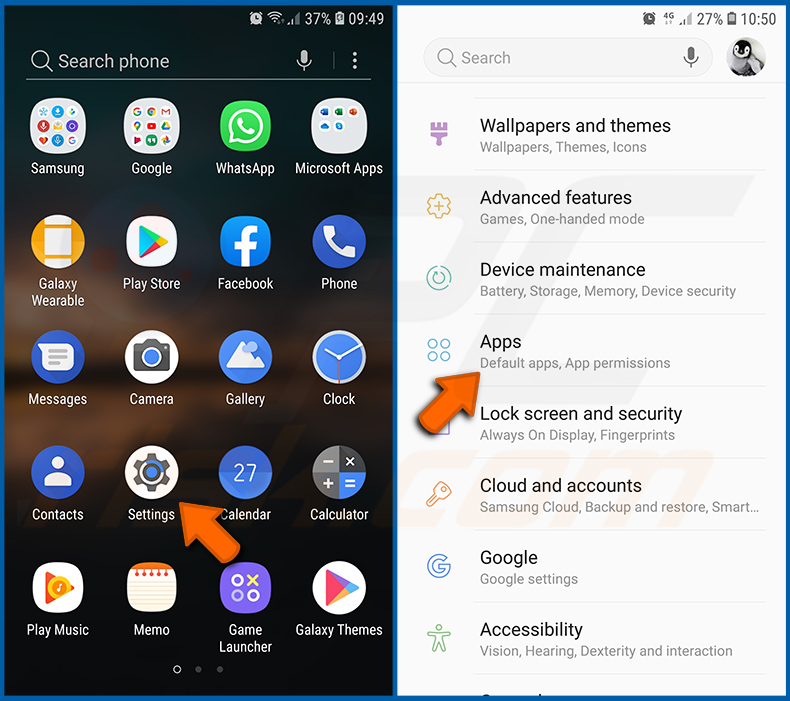

Zresetuj przeglądarkę Firefox:

Przejdź do "Ustawienia", przewiń w dół, aż zobaczysz "Aplikacje" i dotknij go.

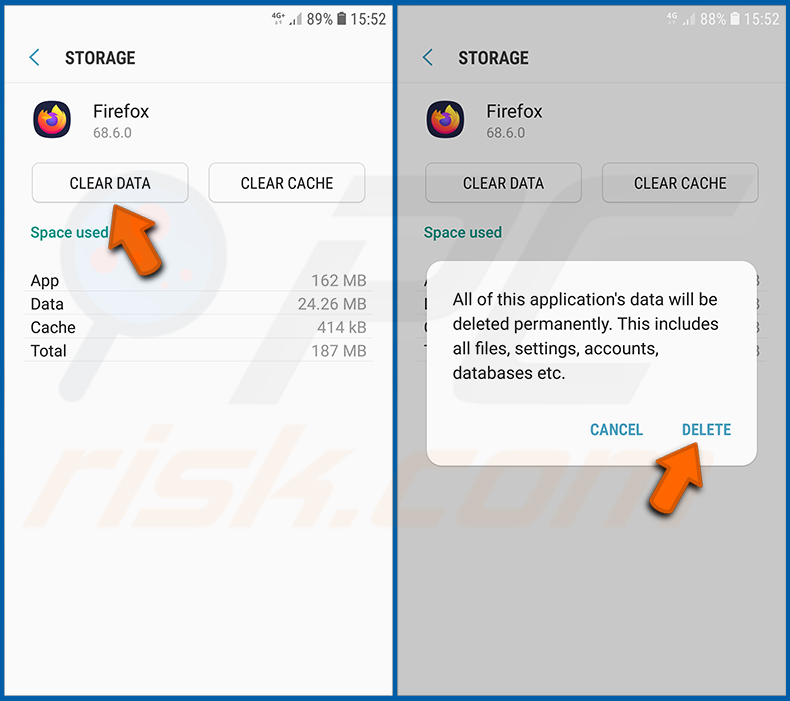

Przewiń w dół, aż znajdziesz aplikację "Firefox", wybierz ją i dotknij opcji "Pamięć".

Stuknij "WYCZYŚĆ DANE" i potwierdź akcję, stukając "USUŃ". Należy pamiętać, że zresetowanie przeglądarki spowoduje usunięcie wszystkich przechowywanych w niej danych. Oznacza to, że wszystkie zapisane loginy/hasła, historia przeglądania, ustawienia inne niż domyślne i inne dane zostaną usunięte. Konieczne będzie również ponowne zalogowanie się do wszystkich witryn.

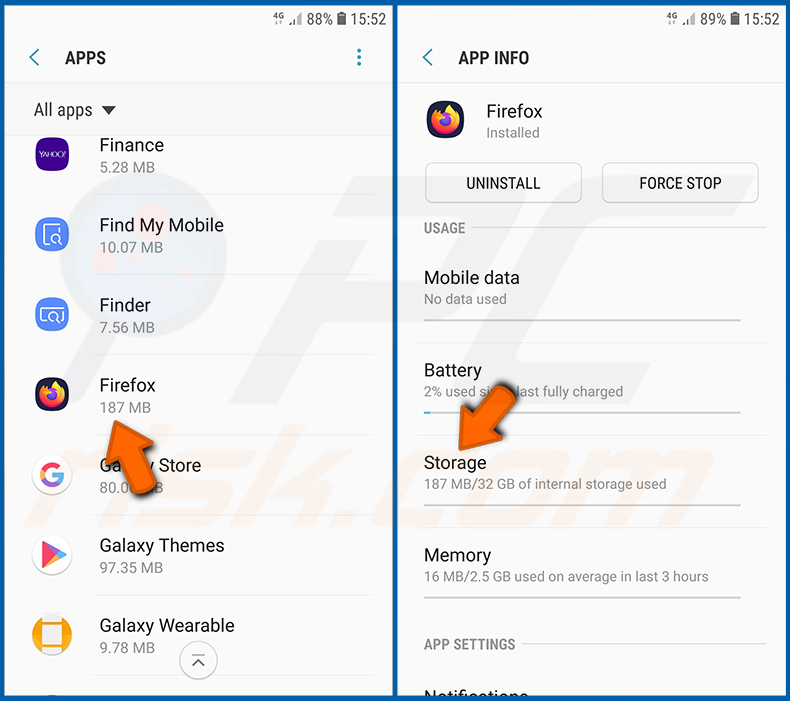

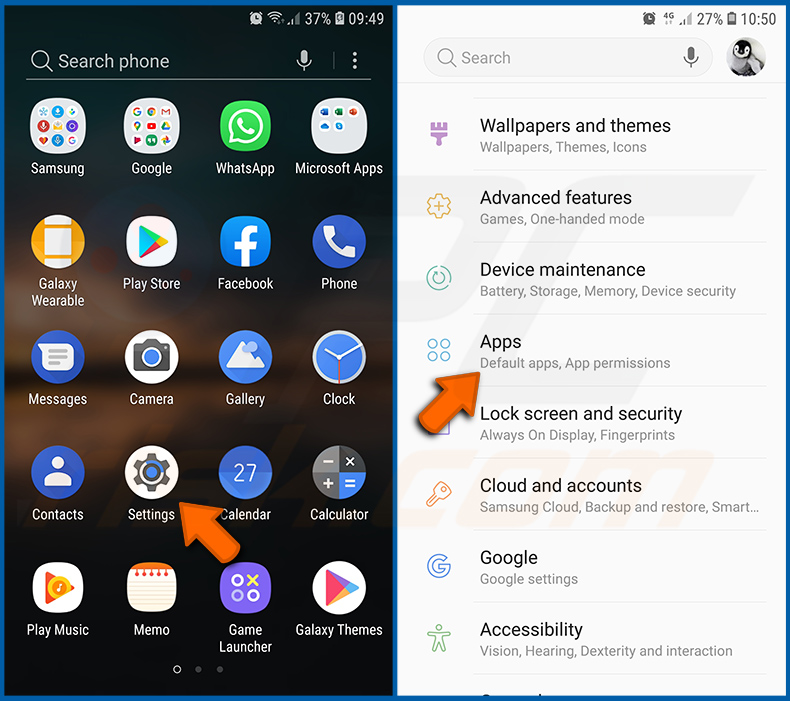

Odinstaluj potencjalnie niechciane i/lub złośliwe aplikacje:

Przejdź do "Ustawienia", przewiń w dół, aż zobaczysz "Aplikacje" i dotknij go.

Przewiń w dół, aż zobaczysz potencjalnie niechcianą i/lub złośliwą aplikację, wybierz ją i dotknij "Odinstaluj". Jeśli z jakiegoś powodu nie możesz usunąć wybranej aplikacji (np. pojawia się komunikat o błędzie), spróbuj użyć "Trybu awaryjnego".

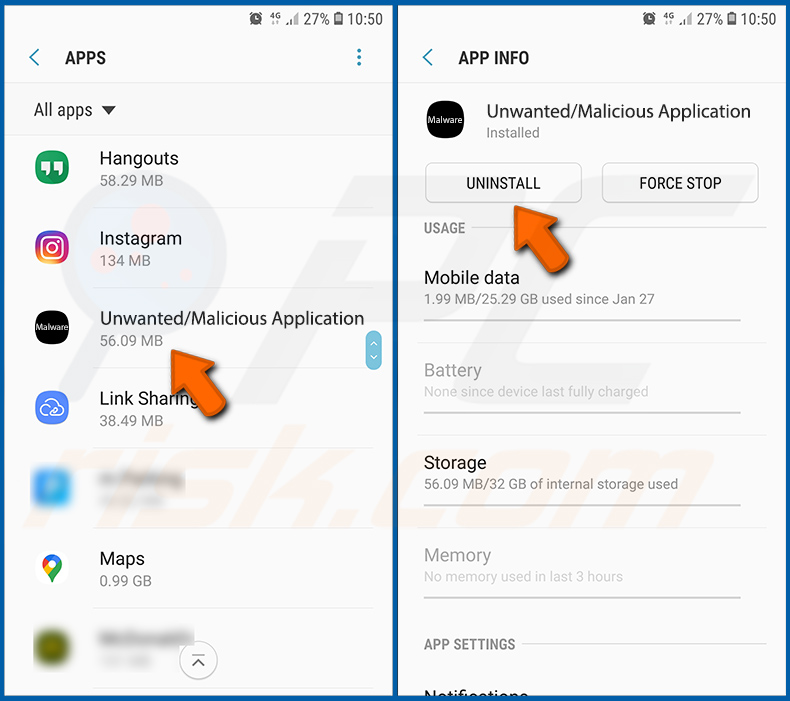

Uruchom urządzenie z Androidem w "trybie awaryjnym":

"Tryb bezpieczny" w systemie operacyjnym Android tymczasowo wyłącza działanie wszystkich aplikacji innych firm. Korzystanie z tego trybu jest dobrym sposobem na diagnozowanie i rozwiązywanie różnych problemów (np. usuwanie złośliwych aplikacji, które przeszkadzają użytkownikom, gdy urządzenie działa "normalnie").

Naciśnij przycisk "Power" i przytrzymaj go, aż zobaczysz ekran "Power off". Stuknij ikonę "Wyłącz" i przytrzymaj ją. Po kilku sekundach pojawi się opcja "Tryb bezpieczny", którą będzie można uruchomić po ponownym uruchomieniu urządzenia.

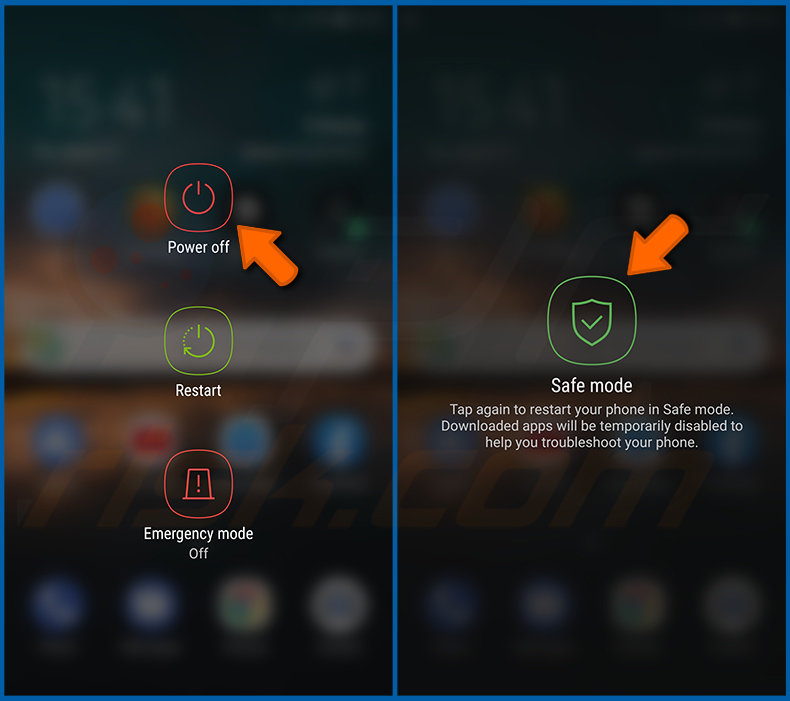

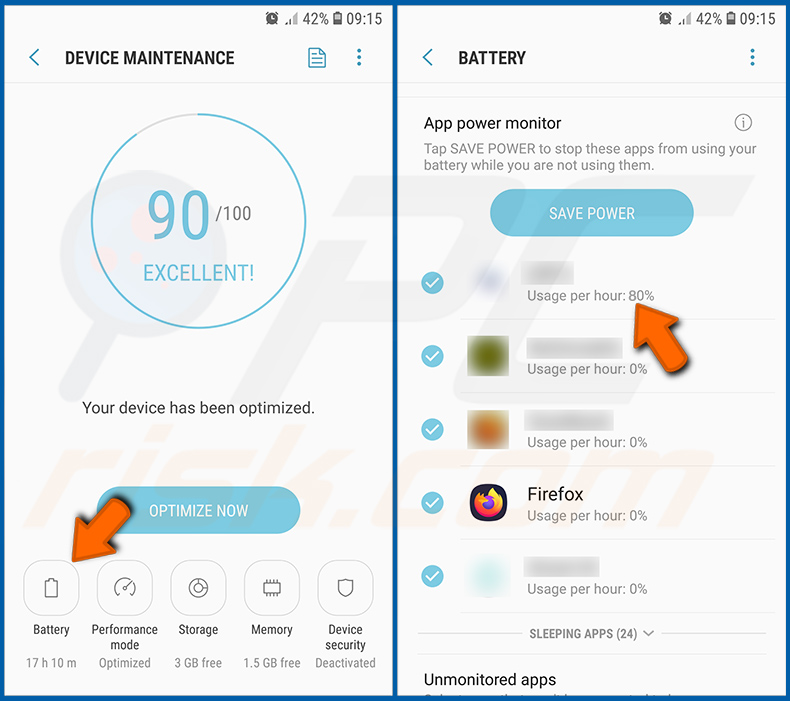

Sprawdź zużycie baterii przez różne aplikacje:

Przejdź do "Ustawienia", przewiń w dół, aż zobaczysz "Konserwacja urządzenia" i dotknij go.

Stuknij "Bateria" i sprawdź zużycie energii przez poszczególne aplikacje. Legalne/oryginalne aplikacje są zaprojektowane tak, aby zużywać jak najmniej energii, aby zapewnić jak najlepsze wrażenia użytkownika i oszczędzać energię. Dlatego wysokie zużycie baterii może wskazywać, że aplikacja jest złośliwa.

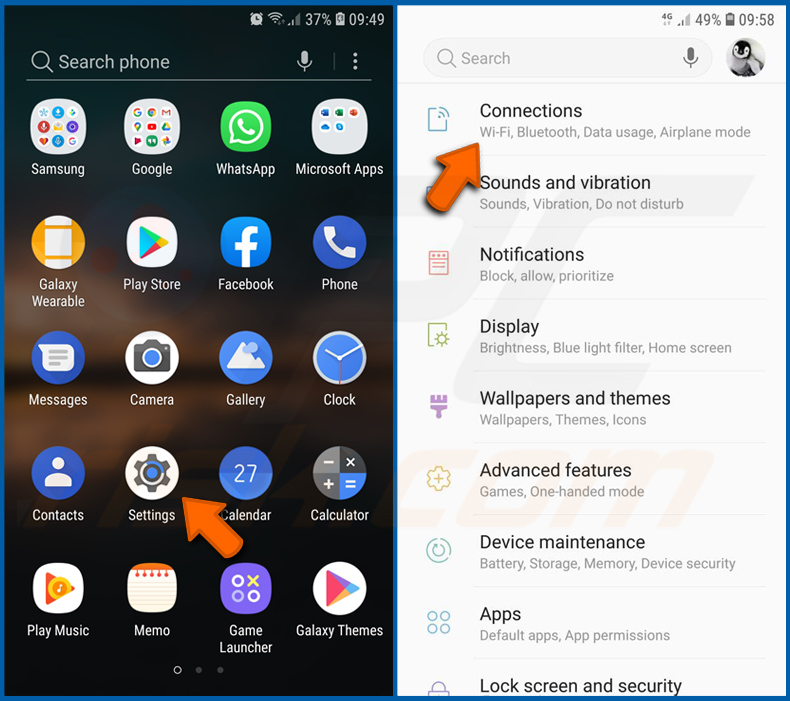

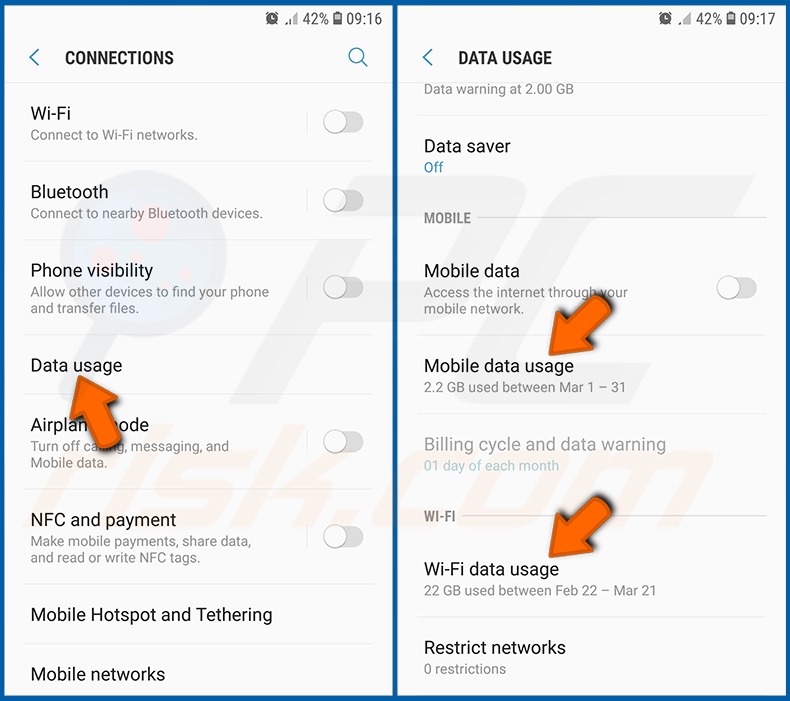

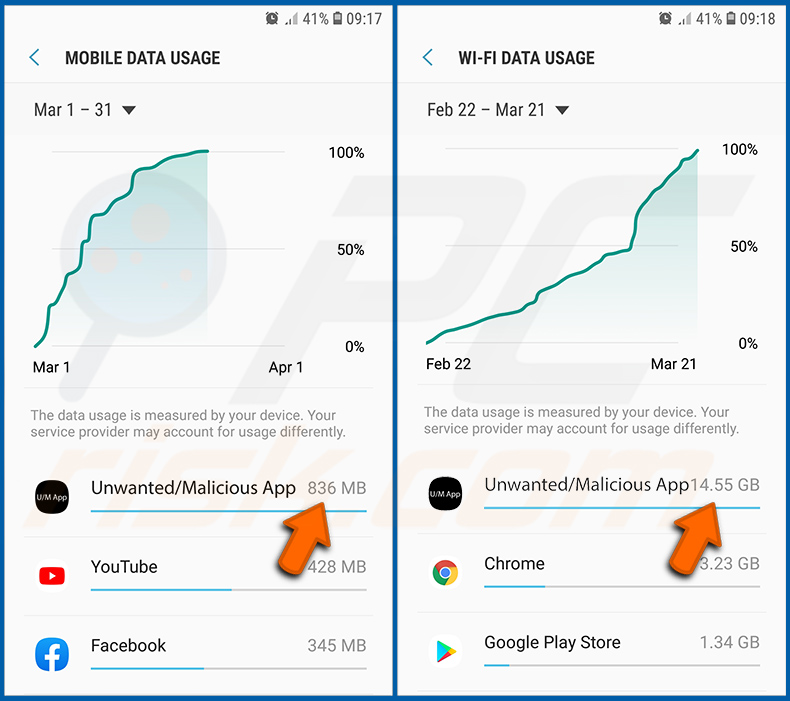

Sprawdź zużycie danych przez różne aplikacje:

Przejdź do "Ustawienia", przewiń w dół, aż zobaczysz "Połączenia" i dotknij go.

Przewiń w dół, aż zobaczysz "Wykorzystanie danych" i wybierz tę opcję. Podobnie jak w przypadku baterii, legalne / oryginalne aplikacje są zaprojektowane tak, aby zminimalizować zużycie danych w jak największym stopniu. Oznacza to, że duże zużycie danych może wskazywać na obecność złośliwej aplikacji. Należy pamiętać, że niektóre złośliwe aplikacje mogą być zaprojektowane do działania, gdy urządzenie jest podłączone tylko do sieci bezprzewodowej. Z tego powodu należy sprawdzić wykorzystanie danych zarówno w sieci komórkowej, jak i Wi-Fi.

Jeśli znajdziesz aplikację, która zużywa dużo danych, mimo że nigdy z niej nie korzystasz, zdecydowanie zalecamy odinstalowanie jej tak szybko, jak to możliwe.

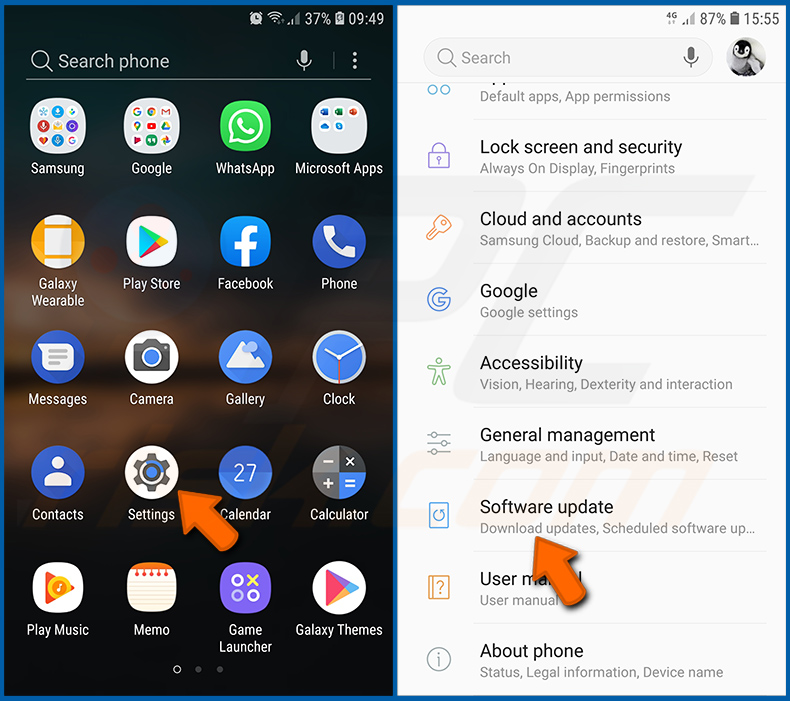

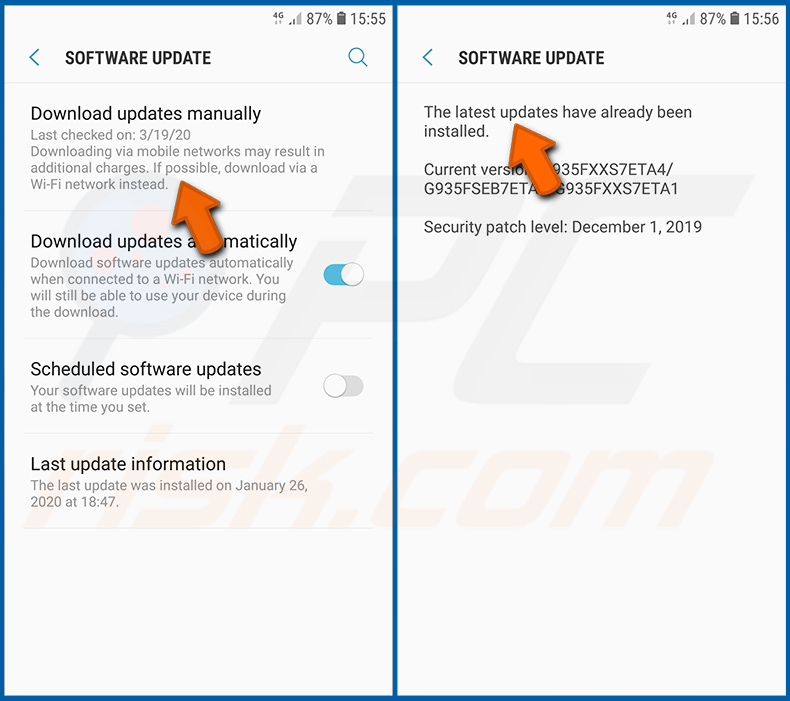

Zainstaluj najnowsze aktualizacje oprogramowania:

Aktualizowanie oprogramowania jest dobrą praktyką, jeśli chodzi o bezpieczeństwo urządzenia. Producenci urządzeń stale wydają różne poprawki bezpieczeństwa i aktualizacje Androida w celu naprawienia błędów i usterek, które mogą być wykorzystywane przez cyberprzestępców. Nieaktualny system jest znacznie bardziej podatny na ataki, dlatego zawsze należy upewnić się, że oprogramowanie urządzenia jest aktualne.

Przejdź do "Ustawienia", przewiń w dół, aż zobaczysz "Aktualizacja oprogramowania" i dotknij go.

Stuknij "Pobierz aktualizacje ręcznie" i sprawdź, czy dostępne są jakieś aktualizacje. Jeśli tak, zainstaluj je natychmiast. Zalecamy również włączenie opcji "Pobieraj aktualizacje automatycznie" - umożliwi to systemowi powiadamianie o wydaniu aktualizacji i/lub jej automatyczną instalację.

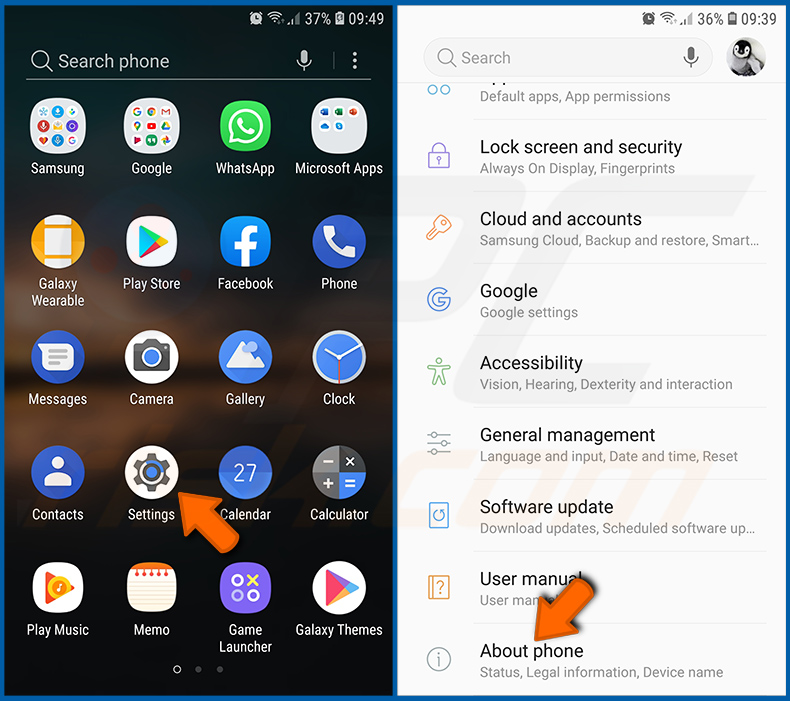

Zresetuj system do stanu domyślnego:

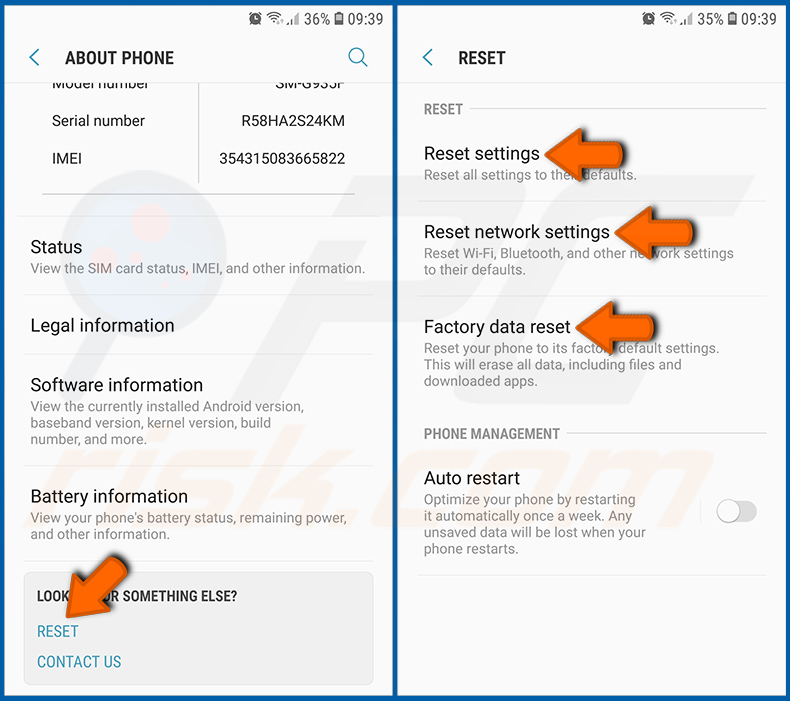

Wykonanie "Factory Reset" jest dobrym sposobem na usunięcie wszystkich niechcianych aplikacji, przywrócenie domyślnych ustawień systemu i ogólne wyczyszczenie urządzenia. Należy jednak pamiętać, że wszystkie dane w urządzeniu zostaną usunięte, w tym zdjęcia, pliki wideo / audio, numery telefonów (przechowywane w urządzeniu, a nie na karcie SIM), wiadomości SMS i tak dalej. Innymi słowy, urządzenie zostanie przywrócone do stanu pierwotnego.

Możesz również przywrócić podstawowe ustawienia systemowe i/lub po prostu ustawienia sieciowe.

Przejdź do "Ustawienia", przewiń w dół, aż zobaczysz "Informacje o telefonie" i dotknij go.

Przewiń w dół, aż zobaczysz "Resetuj" i dotknij go. Teraz wybierz czynność, którą chcesz wykonać:

"Resetuj ustawienia" - przywróć wszystkie ustawienia systemowe do wartości domyślnych;

"Resetuj ustawienia sieciowe" - przywróć wszystkie ustawienia związane z siecią do wartości domyślnych;

"Przywracanie danych fabrycznych" - zresetuj cały system i całkowicie usuń wszystkie zapisane dane;

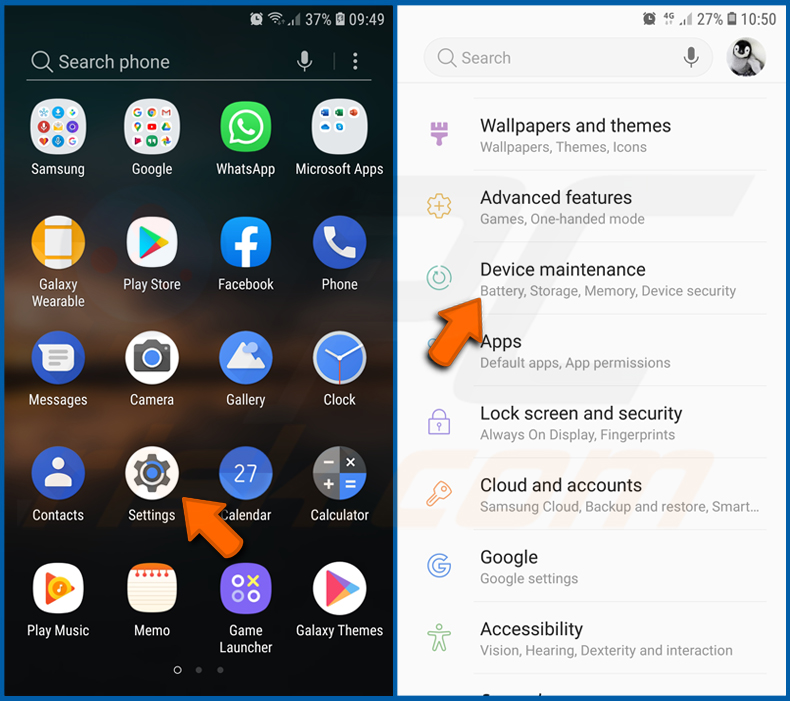

Wyłącz aplikacje, które mają uprawnienia administratora:

Jeśli złośliwa aplikacja uzyska uprawnienia administratora, może poważnie uszkodzić system. Aby zapewnić maksymalne bezpieczeństwo urządzenia, należy zawsze sprawdzać, które aplikacje mają takie uprawnienia i wyłączać te, które nie powinny.

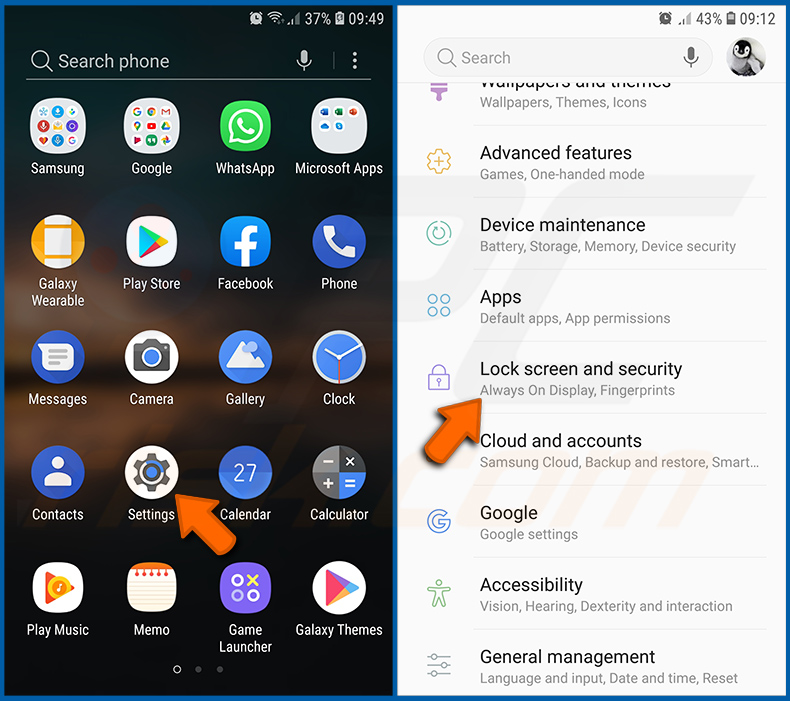

Przejdź do "Ustawień", przewiń w dół, aż zobaczysz "Ekran blokady i zabezpieczenia" i dotknij go.

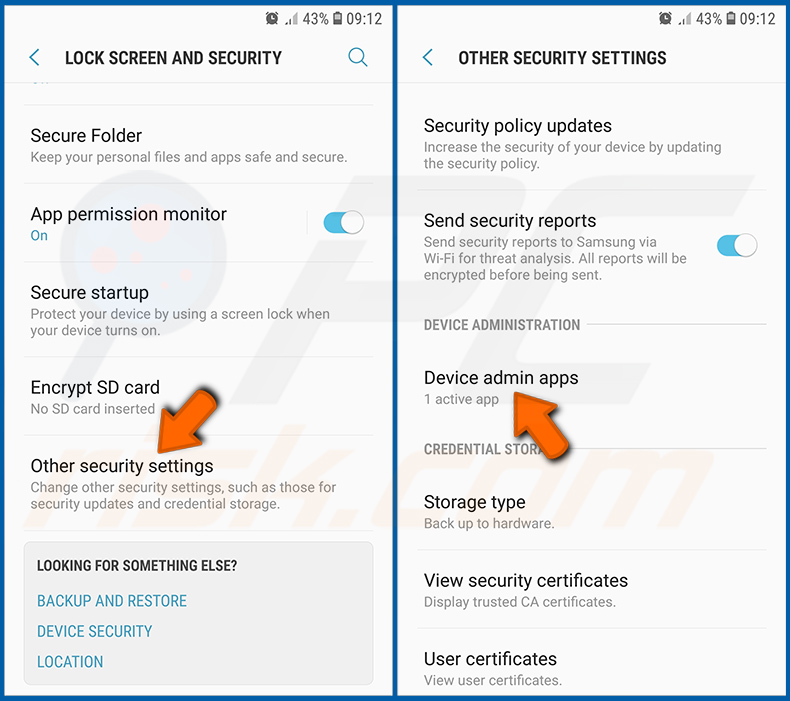

Przewiń w dół, aż zobaczysz "Inne ustawienia zabezpieczeń", dotknij go, a następnie dotknij "Aplikacje administratora urządzenia".

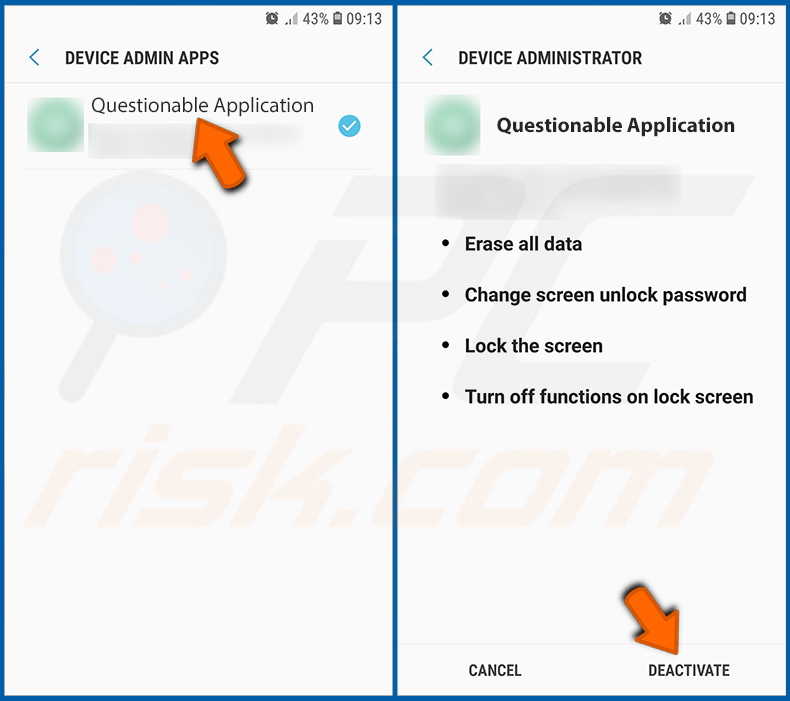

Zidentyfikuj aplikacje, które nie powinny mieć uprawnień administratora, stuknij je, a następnie stuknij "DEAKTYWUJ".

Często zadawane pytania (FAQ)

Moje urządzenie z systemem Android jest zainfekowane złośliwym oprogramowaniem RatOn. Czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Usunięcie złośliwego oprogramowania rzadko wymaga formatowania.

Jakie są największe problemy, które może spowodować złośliwe oprogramowanie RatOn?

Zagrożenia związane z infekcją zależą od możliwości złośliwego oprogramowania i celów cyberprzestępców. RatOn to trojan zdalnego dostępu, który może wykonywać automatyczne przelewy pieniężne i ataki typu NFC relay, kraść portfele cyfrowe i działać jako oprogramowanie ransomware. W związku z tym złośliwe oprogramowanie to może powodować poważne problemy związane z prywatnością, straty finansowe i kradzież tożsamości.

Jaki jest cel złośliwego oprogramowania RatOn?

Złośliwe oprogramowanie jest wykorzystywane przede wszystkim w celu osiągnięcia korzyści finansowych, a wiele funkcji RatOn jest ukierunkowanych na ten cel. Warto zauważyć, że złośliwe oprogramowanie jest również często wykorzystywane do rozrywki atakujących lub realizacji ich osobistych urazów, zakłócania procesów (np. stron internetowych, usług, firm itp.), angażowania się w haktywizm oraz przeprowadzania ataków politycznych/geopolitycznych.

W jaki sposób złośliwe oprogramowanie RatOn przeniknęło do mojego urządzenia z systemem Android?

RatOn rozprzestrzenia się za pośrednictwem fałszywych stron internetowych TikTok przeznaczonych wyłącznie dla osób dorosłych. Jednak może być również rozpowszechniane za pomocą innych metod. Złośliwe oprogramowanie jest powszechnie rozprzestrzeniane poprzez drive-by downloads, spam, malvertising, oszustwa internetowe, podejrzane kanały pobierania (np. strony internetowe z darmowym oprogramowaniem i darmowym hostingiem plików, sieci wymiany plików P2P, sklepy z aplikacjami innych producentów itp.), pirackie treści, nielegalne narzędzia do aktywacji oprogramowania („cracking”) oraz fałszywe aktualizacje. Niektóre złośliwe programy mogą samodzielnie rozprzestrzeniać się poprzez sieci lokalne i przenośne urządzenia pamięci masowej.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Combo Cleaner może wykrywać i eliminować większość znanych infekcji złośliwym oprogramowaniem. Należy pamiętać, że zaawansowane programy złośliwe mają tendencję do ukrywania się głęboko w systemach – dlatego konieczne jest przeprowadzenie pełnego skanowania systemu.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję