Jak usunąć Raven z zainfekowanych systemów

TrojanZnany również jako: Program do kradzieży informacji Raven

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest złośliwe oprogramowanie Raven?

Raven to złośliwe oprogramowanie służące do kradzieży informacji, stworzone w językach Delphi i C++. Jego celem jest kradzież danych osobowych i poufnych informacji z zainfekowanych urządzeń. Oprogramowanie działa w sposób niewidoczny, aby uniknąć wykrycia, i może wykonywać swoje działania przy minimalnym udziale operatora. W przypadku wykrycia na urządzeniu Raven należy natychmiast usunąć.

Więcej informacji o Raven

Raven wykorzystuje Telegram jako ukryty kanał komunikacji ze swoimi operatorami. Ta konfiguracja umożliwia automatyczne przekazywanie skradzionych danych na konto Telegram atakującego oraz odbieranie poleceń dotyczących dalszych działań. Złośliwe oprogramowanie wykorzystuje wbudowane funkcje systemu Windows do lokalizowania i wyodrębniania ukrytych informacji Telegram ze swoich zasobów.

Po pobraniu dane te są ładowane do pamięci i wykorzystywane do komunikacji z atakującym podczas działania złośliwego oprogramowania. Raven skupia się głównie na danych poufnych. Może wykraść zapisane hasła i inne poufne dane z przeglądarek opartych na Chromium (takich jak Chrome lub Edge).

Robi to, potajemnie przejmując kontrolę nad przeglądarką podczas jej działania w pamięci, nie pozostawiając śladów na dysku. Dzięki temu może uzyskać dostęp do haseł, plików cookie i informacji dotyczących płatności bez powiadamiania użytkownika. Aby pozostać niewidocznym, Raven uruchamia przeglądarkę bez wyświetlania żadnych okien i wyłącza zabezpieczenia przeglądarki.

Oprócz wyżej wymienionych danych Raven gromadzi dane z portfeli kryptowalutowych (w tym klucze prywatne i adresy portfeli), platform gier, klientów VPN i aplikacji do przesyłania wiadomości. Może również przechwytywać zrzuty ekranu pulpitu. Po zebraniu danych złośliwe oprogramowanie kompresuje je do pliku ZIP i zapisuje w folderze „Temp” systemu.

Te spakowane dane są następnie wysyłane do atakującego za pośrednictwem bota Telegram. Twórcy Raven rozpowszechniają to oprogramowanie poprzez repozytoria GitHub i aktywnie promują je za pośrednictwem kanału Telegram.

| Nazwa | Program do kradzieży informacji Raven |

| Typ zagrożenia | Program kradnący dane |

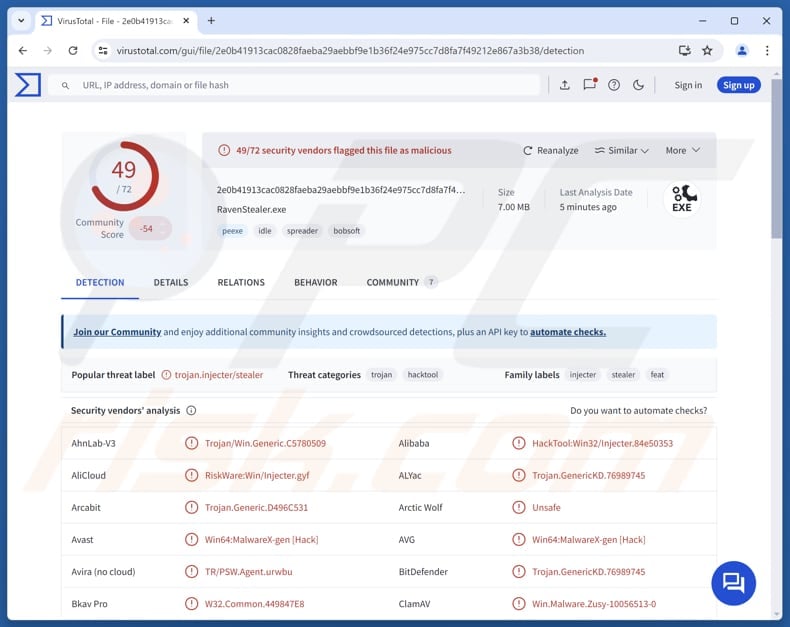

| Nazwy wykrywania | Avast (Win64:MalwareX-gen [Hack]), Combo Cleaner (Trojan.GenericKD.76989745), ESET-NOD32 (A Variant Of Win64/PSW.Agent.EN), Kaspersky (HEUR:HackTool.Win32. Injecter.gen), Microsoft (Trojan:Win32/Casdet!rfn), Pełna lista (VirusTotal) |

| Objawy | Programy typu stealer są zaprojektowane tak, aby potajemnie infiltrować komputer ofiary i pozostawać w ukryciu, dlatego na zainfekowanym komputerze nie widać żadnych wyraźnych objawów. |

| Metody dystrybucji | Zainfekowane załączniki do wiadomości e-mail, złośliwe reklamy internetowe, socjotechnika, „cracki” oprogramowania, oszustwa związane z pomocą techniczną, luki w zabezpieczeniach oprogramowania. |

| Szkody | Kradzież haseł i danych bankowych, kradzież tożsamości, straty finansowe. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Wnioski

Raven Stealer to niebezpieczne złośliwe oprogramowanie służące do kradzieży informacji, które atakuje szeroki zakres poufnych danych, w tym dane logowania do przeglądarek, portfele kryptowalutowe i informacje dotyczące płatności. Ofiary narażone są na straty finansowe, przejęcie kont i naruszenie bezpieczeństwa kont osobistych.

Oto więcej przykładów programów typu stealer: DarkCloud, Leet oraz RMC.

W jaki sposób Raven przeniknął do mojego komputera?

Zazwyczaj cyberprzestępcy wykorzystują fałszywe wiadomości e-mail zawierające złośliwe załączniki lub linki, pirackie oprogramowanie, narzędzia do łamania zabezpieczeń, generatory kluczy, oszustwa związane z pomocą techniczną lub luki w zabezpieczeniach oprogramowania, aby nakłonić użytkowników do pobrania i uruchomienia złośliwego oprogramowania na swoich urządzeniach.

Wykorzystują również złośliwe reklamy, fałszywe lub zainfekowane strony internetowe, sieci P2P, zainfekowane pamięci USB, zewnętrzne programy do pobierania plików lub podobne kanały. Złośliwe pliki wykonywalne, dokumenty (np. pliki MS Office lub PDF), pliki skryptowe i archiwa (takie jak RAR i ZIP) to popularne typy plików wykorzystywanych do dystrybucji złośliwego oprogramowania.

Jak uniknąć instalacji złośliwego oprogramowania?

Aktualizuj system operacyjny, przeglądarki i aplikacje. Pobieraj pliki lub oprogramowanie z oficjalnych stron internetowych lub zaufanych sklepów z aplikacjami i unikaj zewnętrznych programów do pobierania, stron z torrentami lub nieoficjalnych źródeł. Nie otwieraj plików ani linków w nieoczekiwanych, nieistotnych wiadomościach e-mail lub innych rodzajach wiadomości od nieznanych nadawców.

Unikaj interakcji z reklamami, linkami lub innymi elementami na niewiarygodnych stronach internetowych i zawsze blokuj prośby o powiadomienia z takich stron. Korzystaj z niezawodnego oprogramowania zabezpieczającego i regularnie skanuj system, aby zapewnić sobie ochronę.

Jeśli uważasz, że Twój komputer jest już zainfekowany, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować zainfekowane złośliwe oprogramowanie.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Raven?

- KROK 1. Ręczne usuwanie złośliwego oprogramowania Raven.

- KROK 2. Sprawdź, czy Twój komputer jest czysty.

Jak ręcznie usunąć złośliwe oprogramowanie?

Ręczne usuwanie złośliwego oprogramowania jest skomplikowanym zadaniem — zazwyczaj najlepiej jest pozwolić programom antywirusowym lub anty-malware wykonać to automatycznie. Aby usunąć to złośliwe oprogramowanie, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz ręcznie usunąć złośliwe oprogramowanie, pierwszym krokiem jest zidentyfikowanie nazwy złośliwego oprogramowania, które chcesz usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład za pomocą menedżera zadań, i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś kontynuować następujące kroki:

Pobierz program o nazwie Autoruns. Program ten pokazuje aplikacje uruchamiane automatycznie, rejestr i lokalizacje systemu plików:

Pobierz program o nazwie Autoruns. Program ten pokazuje aplikacje uruchamiane automatycznie, rejestr i lokalizacje systemu plików:

Uruchom ponownie komputer w trybie awaryjnym:

Uruchom ponownie komputer w trybie awaryjnym:

Użytkownicy systemów Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij przycisk Start, kliknij opcję Zamknij, kliknij opcję Uruchom ponownie, a następnie kliknij przycisk OK. Podczas uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż pojawi się menu zaawansowanych opcji systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 7 w trybie awaryjnym z obsługą sieci:

Użytkownicy systemu Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz „Zaawansowane”, a następnie wybierz „Ustawienia” z wyników wyszukiwania. Kliknij „Zaawansowane opcje uruchamiania”, a następnie w otwartym oknie „Ogólne ustawienia komputera” wybierz „Zaawansowane uruchamianie”.

Kliknij przycisk „Uruchom ponownie teraz”. Komputer uruchomi się ponownie w menu „Zaawansowane opcje uruchamiania”. Kliknij przycisk „Rozwiązywanie problemów”, a następnie przycisk „Opcje zaawansowane”. Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania”.

Kliknij przycisk „Uruchom ponownie”. Komputer uruchomi się ponownie w ekranie ustawień uruchamiania. Naciśnij klawisz F5, aby uruchomić system w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 8 w „trybie awaryjnym z obsługą sieci”:

Użytkownicy systemu Windows 10: kliknij logo Windows i wybierz ikonę zasilania. W otwartym menu kliknij „Uruchom ponownie”, przytrzymując klawisz „Shift” na klawiaturze. W oknie „Wybierz opcję” kliknij „Rozwiązywanie problemów”, a następnie wybierz „Opcje zaawansowane”.

W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania” i kliknij przycisk „Uruchom ponownie”. W kolejnym oknie należy kliknąć przycisk „F5” na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 10 w „trybie awaryjnym z obsługą sieci”:

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje” u góry i odznacz opcje „Ukryj puste lokalizacje” i „Ukryj wpisy systemu Windows”. Po wykonaniu tej procedury kliknij ikonę „Odśwież”.

W aplikacji Autoruns kliknij „Opcje” u góry i odznacz opcje „Ukryj puste lokalizacje” i „Ukryj wpisy systemu Windows”. Po wykonaniu tej procedury kliknij ikonę „Odśwież”.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz usunąć.

Należy zapisać jego pełną ścieżkę i nazwę. Należy pamiętać, że niektóre złośliwe oprogramowania ukrywają nazwy procesów pod nazwami legalnych procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy na jego nazwę i wybierz „Usuń”.

Po usunięciu złośliwego oprogramowania za pomocą aplikacji Autoruns (zapewnia to, że złośliwe oprogramowanie nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać nazwę złośliwego oprogramowania na komputerze. Przed kontynuowaniem należy włączyć wyświetlanie ukrytych plików i folderów. Jeśli znajdziesz nazwę pliku złośliwego oprogramowania, pamiętaj, aby go usunąć.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych czynności powinno usunąć wszelkie złośliwe oprogramowanie z komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności komputerowych. Jeśli nie posiadasz takich umiejętności, pozostaw usuwanie złośliwego oprogramowania programom antywirusowym i anty-malware.

Te kroki mogą nie zadziałać w przypadku zaawansowanych infekcji złośliwym oprogramowaniem. Jak zawsze, najlepiej jest zapobiegać infekcji, niż próbować później usuwać złośliwe oprogramowanie. Aby zapewnić bezpieczeństwo komputera, zainstaluj najnowsze aktualizacje systemu operacyjnego i używaj oprogramowania antywirusowego. Aby mieć pewność, że komputer jest wolny od infekcji złośliwym oprogramowaniem, zalecamy przeskanowanie go za pomocą Combo Cleaner Antivirus dla Windows.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany programem Raven. Czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Sformatowanie urządzenia powinno być traktowane jako ostateczność. Zaleca się najpierw użyć zaufanego oprogramowania antywirusowego, takiego jak Combo Cleaner, aby przeprowadzić pełne skanowanie systemu i usunąć program Raven.

Jakie są największe problemy, które może spowodować złośliwe oprogramowanie?

Złośliwe oprogramowanie może szyfrować pliki, spowalniać zainfekowany system, wykonywać dodatkowe operacje, kraść poufne informacje i nie tylko. Ofiary mogą ponieść straty finansowe, przejęcie kont, kradzież tożsamości i inne konsekwencje.

Jaki jest cel działania programu Raven?

Program Raven Stealer został zaprojektowany w celu kradzieży poufnych informacji, takich jak hasła przeglądarek, pliki cookie, dane portfeli kryptowalut, informacje z klientów VPN i aplikacji do przesyłania wiadomości. Może również wykonywać zrzuty ekranu pulpitu ofiary.

W jaki sposób Raven przeniknął do mojego urządzenia?

Cyberprzestępcy rozpowszechniają złośliwe oprogramowanie, nakłaniając użytkowników do jego uruchomienia za pomocą fałszywych wiadomości e-mail, pirackiego oprogramowania, fałszywego wsparcia technicznego lub wykorzystując luki w zabezpieczeniach oprogramowania. Wykorzystują również złośliwe reklamy, fałszywe lub zainfekowane strony internetowe, sieci P2P, zainfekowane pamięci USB i zewnętrzne programy do pobierania plików, często dostarczając złośliwe oprogramowanie za pośrednictwem plików wykonywalnych, dokumentów, skryptów lub skompresowanych archiwów.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Combo Cleaner może wykrywać i usuwać większość znanego złośliwego oprogramowania. Zaleca się przeprowadzenie pełnego skanowania systemu, ponieważ zaawansowane zagrożenia często ukrywają się głęboko w systemie.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję