Uniknij zostania ofiarą treści HTML/Phishing

Phishing/OszustwoZnany również jako: E-mail HTML/Phishing

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest „HTML/Phishing"?

„HTML/phishing" odnosi się do treści opartych na formacie HTML, wykorzystywanych głównie do celów phishingu. HTML oznacza HyperText Markup Language – język treści przeznaczony do wyświetlania w przeglądarce internetowej. Phishing to oszustwo, podczas którego ofiary są namawiane do ujawnienia poufnych informacji. Jednakże materiały sklasyfikowane jako „HTML/phishing" mogą nie działać w taki sam sposób, jak phishing. Należy wspomnieć, że „HTML/Phishing" lub podobne odmiany są również używane jako nazwy wykrywania przez niektóre programy antywirusowe.

Główną metodą dystrybucji „HTML/Phishing" jest poczta spamowa. Chociaż pliki objęte tą klasyfikacją mogą być również pobierane z innych podejrzanych źródeł. Warto zauważyć, że treści oparte na formacie HTML wykorzystywane do ogólnych celów oszukańczych są klasyfikowane jako „HTML/oszustwo".

Przegląd „HTML/Phishing"

Chociaż „HTML/phishing" można napotkać za pośrednictwem podejrzanych kanałów pobierania, treści te rozprzestrzeniają się głównie za pośrednictwem e-maili/wiadomości spamowych w postaci załączników lub łączy do witryn. Dlatego termin „HTML/phishing" obejmuje zarówno strony internetowe, jak i pliki w formacie HTML.

Phishing ma na celu uzyskanie wrażliwych danych poprzez oszustwo. W celu zdobycia różnych informacji wykorzystywane są różne modele oszustwa. Na przykład phishing, którego celem są dane logowania, może ostrzegać użytkowników o niedostarczeniu e-maili/wiadomości, oczekujących obowiązkowych aktualizacjach, wykryciu podejrzanej/oszukańczej aktywności na ich kontach itp.

Oszustwa polegające na wyłudzaniu informacji umożliwiających identyfikację (np. nazwisk, adresów, zawodów itp.) dają użytkownikom różne powody do ich ujawnienia, np. w celu otrzymania prezentów, nagród, wygranych, wypłat, spadków, darowizn, subskrypcji określonej usługi itd.

Ofiary można nakłonić do wprowadzenia żądanych danych na stronach internetowych lub w plikach phishingowych. Informacje związane z finansami są często wydobywane za pośrednictwem wiadomości związanych z opłatami lub zakupami, które prowadzą użytkowników do podejrzanych bramek płatniczych działających jako witryny phishingowe.

Niezależnie od tego, jakie informacje są celem i jakie jest ich przeznaczenie – „HTML/phishing" może powodować wiele różnych problemów swoim ofiarom. Zaufanie tym treściom może prowadzić do poważnych problemów związanych z prywatnością, strat finansowych, kradzieży tożsamości i infekcji systemu.

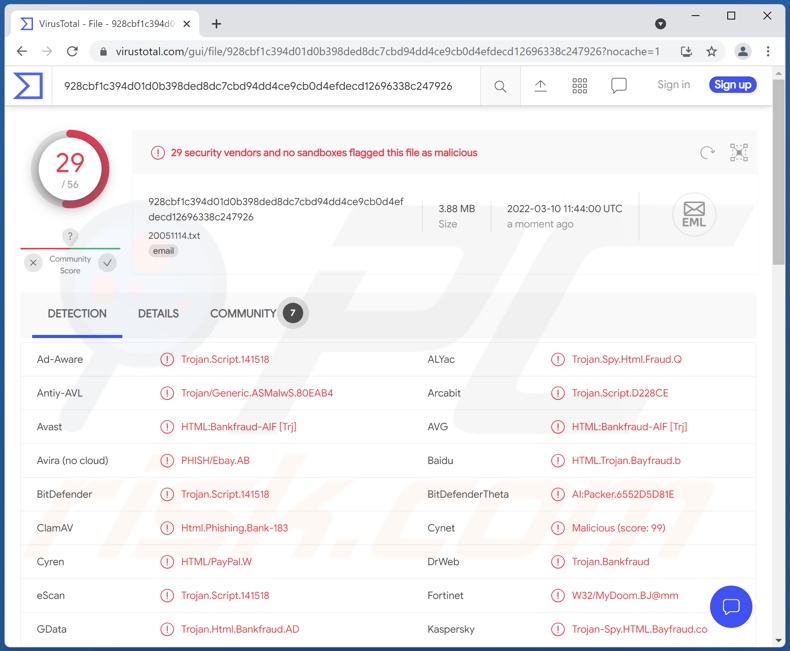

| Nazwa | E-mail HTML/Phishing |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Nazwy wykrycia | Avast (HTML:Bankfraud-AIF [Trj]), Combo Cleaner (Trojan.Script.141518), DrWeb (Trojan.Bankfraud), Kaspersky (Trojan-Spy.HTML.Bayfraud.co), Microsoft (PWS:HTML/Bankfraud), Pełna lista wykrycia (VirusTotal) |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Zwodnicze e-maile, fałszywe reklamy pop-up online, techniki zatruwania wyszukiwarek, błędnie napisane domeny. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Przykłady kampanii promujących spam „HTML/Phishing"

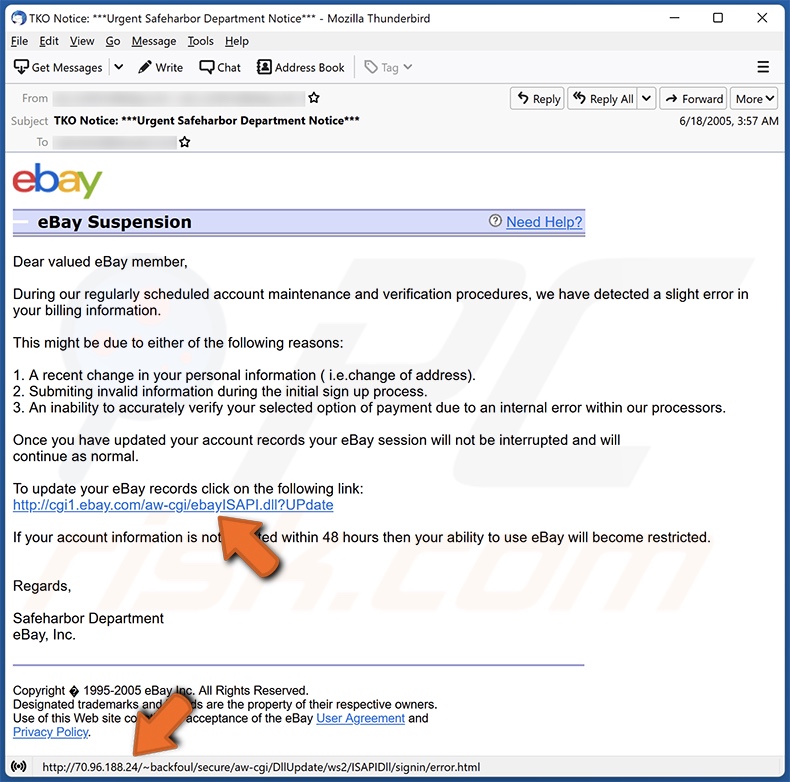

WPrzeanalizowaliśmy niezliczone przypadki „HTML/phishingu". Oto kilka przykładów: "Validate Now", "Email policy & privacy violation", "oszustwo e-mailowe Cornèrcard" – to kilka wiadomości spamowych promujących witryny phishingowe oraz "DHL Shipment Details", "Covid-19 stimulus payment", "Payment completed on behalf of my boss" – to wiadomości z załącznikami w formacie HTML, które służą temu samemu celowi.

Należy jednak wspomnieć, że poczta spamowa nie jest wykorzystywana wyłącznie do phishingu i innych oszustw. E-maile te są również wykorzystywane do dystrybucji złośliwego oprogramowania (np. trojanów, ransomware, koparek kryptowalutowych etc.).

Jak kampanie spamowe są wykorzystywane w oszustwach phishingowych i dystrybucji malware?

Do wiadomości spamowych mogą być dołączone niebezpieczne pliki lub linki do szkodliwych witryn. Oszustwa phishingowe polegają na nakłanianiu użytkowników do udostępnienia wrażliwych danych w plikach lub witrynach.

Rozsyłanie malware może prowadzić użytkowników do odwiedzania zainfekowanych witryn promowanych za pośrednictwem tej poczty. Witryny te mogą być zaprojektowane tak, aby potajemnie pobierać/instalować malware lub namawiać użytkowników do samodzielnego zrobienia tego. Do tych e-maili mogą być również dołączone złośliwe pliki.

Złośliwe załączniki mogą mieć różne formaty plików, np. pliki wykonywalne (.exe, .run itp.), archiwa (ZIP, RAR itp.), dokumenty PDF i Microsoft Office, JavaScript itd. Po otwarciu takiego pliku uruchamiany jest proces infekcji.

Na przykład, gdy zakaźny dokument MS zostanie otwarty w wersjach pakietu Microsoft Office wcześniejszych niż 2010, natychmiast wykonuje złośliwe polecenia makr, przyspieszając w ten sposób pobieranie/instalację malware.

Późniejsze wersje pakietu Microsoft Office mają tryb „Widoku chronionego", który uniemożliwia automatyczne wykonywanie makr; zamiast tego użytkownicy mogą je włączyć ręcznie (tj. zezwolić na edycję/treść). Należy pamiętać, że złośliwe dokumenty często zawierają zwodnicze wiadomości mające na celu nakłonienie użytkowników do włączenia makropoleceń.

Jak uniknąć instalacji malware?

Zdecydowanie odradzamy otwieranie/klikanie załączników i linków znajdujących się w podejrzanych i nieistotnych e-mailach, ponieważ treść ta może zostać wykorzystana do wyłudzenia informacji lub spowodować infekcje złośliwym oprogramowaniem. Dodatkowo ważne jest, aby korzystać z wersji Microsoft Office wydanych po 2010 roku.

Jednak w internecie promowane są również treści kradnące dane i rozsyłające malware. Dlatego też zalecamy zachowanie ostrożności podczas przeglądania sieci. Zalecamy pobieranie produktów wyłącznie z oficjalnych/zweryfikowanych źródeł. Ponadto wszystkie programy muszą być aktywowane i aktualizowane za pomocą narzędzi zapewnionych przez legalnych programistów, ponieważ te uzyskane od stron trzecich mogą powodować infekcje systemowe.

Bardzo ważne jest, aby mieć zainstalowany i aktualizowany renomowany program antywirusowy. Do regularnego skanowania systemu i usuwania wykrytych zagrożeń i problemów należy używać oprogramowania zabezpieczającego. Jeśli otworzyłeś już złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Zrzut ekranu e-maila spamowego promującego treści „HTML/phishingowe":

Aktualizacja 3. stycznia 2024 - Niektóre oprogramowanie antywirusowe wykrywa ostatnio pliki wykonywalne jako malware „Trojan:HTML/Phish". Ta nazwa wykrywania jest odmianą słowa „HTML/Phishing". Jak wspomniano powyżej, w przypadku plików HTML używana jest nazwa wykrywania „HTML/Phishing". Dlatego przypadki, w których plik wykonywalny lub inne pliki w formacie innym niż HTML są wykrywane jako „Trojan:HTML/Phish" lub jakiekolwiek inne odmiany, są uznawane za fałszywe alarmy.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest E-mail HTML/Phishing?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

Jak rozpoznać złośliwy e-mail?

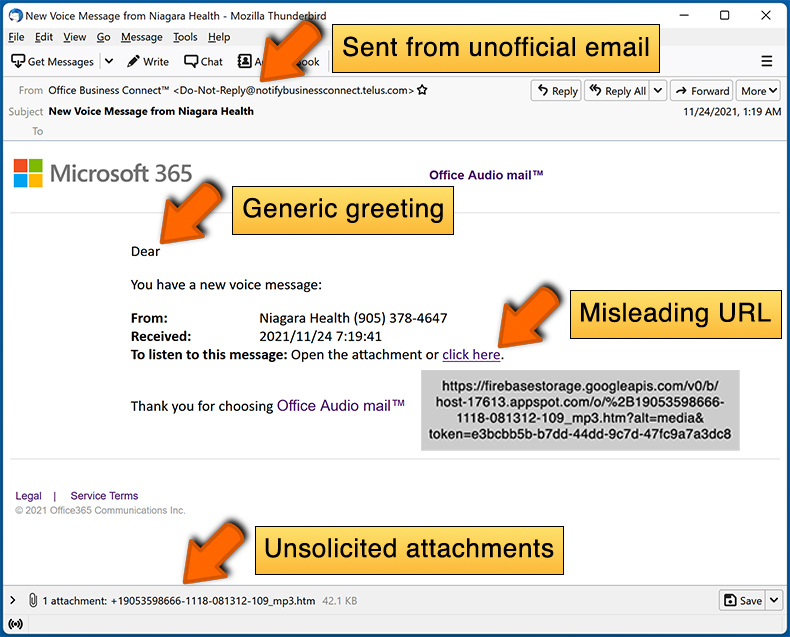

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner Antivirus dla Windows.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Co to jest „HTML/phishing"?

„HTML/Phishing" odnosi się do zwodniczych treści opartych na języku HTML, które są przeznaczone do wyświetlania w przeglądarkach internetowych. Termin „HTML/Phishing" jest stosowany głównie w przypadku phishingu, czyli oszustw mających na celu nakłonienie użytkowników do ujawnienia poufnych informacji. Witryny i pliki „HTML/phishing" są najczęściej promowane za pośrednictwem e-mailowych kampanii spamowych.

Dlaczego otrzymuję e-maile spamowe?

Wiadomości spamowe są wysyłane tysiącami. Nie są one osobiste.

Podałem swoje dane osobowe, gdy zostałem oszukany przez spamowy e-mail. Co powinienem zrobić?

Jeśli ujawniłeś dane uwierzytelniające konta – zresetuj hasła wszystkich potencjalnie ujawnionych kont i powiadom ich oficjalne wsparcie. A jeśli podałeś inne prywatne informacje (np. dane dowodu osobistego, numery kart kredytowych itp.) – natychmiast skontaktuj się z odpowiednimi władzami.

Przeczytałem wiadomość spamową, ale nie otworzyłem załącznika. Czy mój komputer jest zainfekowany?

Nie, samo przeczytanie wiadomości spamowej nie uruchomi żadnego procesu infekcji systemu. Pobieranie/instalacja malware jest inicjowana w momencie kliknięcia/otwarcia plików lub linków znajdujących się w tej wiadomości.

Pobrałem i otworzyłem plik załączony do wiadomości spamowej. Czy mój komputer jest zainfekowany?

To, czy infekcja została zainicjowana, może zależeć od formatu pliku. Pliki wykonywalne (.exe, .run itp.) po otwarciu rozpoczynają pobieranie/instalowanie malware – niemal bez przerwy. Jednak formaty dokumentów (.pdf, .doc, .xls itp.) mogą wymagać dodatkowych działań (np. włączenia makropoleceń itp.) w celu rozpoczęcia procesów infekcji.

Czy Combo Cleaner usunie infekcje malware obecne w załącznikach do e-maili?

Tak, Combo Cleaner może skanować pliki w poszukiwaniu złośliwej zawartości (w tym plików phishingowych). Potrafi także wykryć i usunąć większość znanych infekcji malware. Należy podkreślić, że wykonanie pełnego skanowania systemu ma kluczowe znaczenie, ponieważ wysokiej klasy złośliwe oprogramowanie zwykle kryje się głęboko w systemach.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję