Jak rozpoznać takie oszustwa, jak „Hello My Perverted Friend"

Phishing/OszustwoZnany również jako: Oszustwo sekstorsyjne Hello My Perverted Friend

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

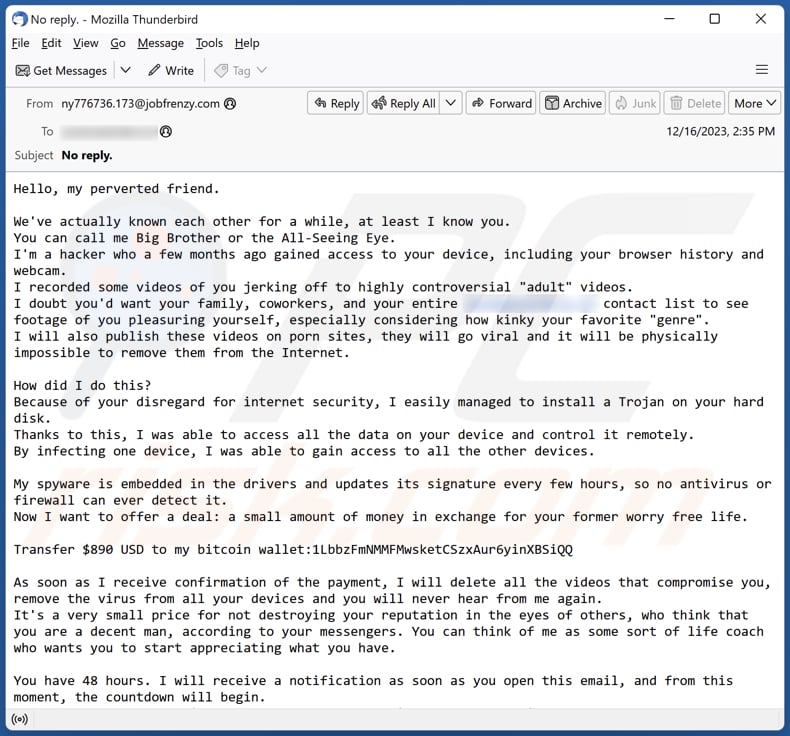

Jakim oszustwem jest „Hello My Perverted Friend"?

Po dokładnym zbadaniu ustalono, że treść tego e-maila dotyczy oszustwa polegającego na wyłudzeniu treści na tle seksualnym. Oszustwa sekstorsyjne polegają na tym, że cyberprzestępcy grożą ujawnieniem kompromitujących lub intymnych treści ofiary, jeśli nie zostanie wpłacona określona kwota pieniędzy, wykorzystując w ten sposób strach i zawstydzenie do osiągnięcia korzyści finansowych.

Więcej informacji o oszustwie e-mailowym „Hello My Perverted Friend"

Jest to klasyczne oszustwo sekstorsyjne, w którym nadawca podaje się za hakera, który rzekomo uzyskał dostęp do urządzenia ofiary, w tym do historii jej przeglądarki i nagrań z kamery internetowej. Oszustwo grozi ujawnieniem kompromitujących filmów przedstawiających ofiarę angażującą się w zawstydzające działania, jeśli w ciągu 48 godzin nie zostanie zapłacony okup w wysokości 890 $ w Bitcoinach.

Oszust zapewnia kontrolę nad wszystkimi urządzeniami ofiary i ostrzega przed kontaktowaniem się z władzami lub próbami resetowania systemu. Ofiarę prosi się, aby nie odpowiadała na ten e-mail i zapewnia się jej instrukcje dotyczące sposobu dokonania płatności w kryptowalutach.

Ważne jest, aby rozpoznawać takie oszustwa jako próby wykorzystania strachu i zawstydzenia w celu uzyskania korzyści finansowych, dlatego też osobom indywidualnym zaleca się, aby nie spełniały żądań oszusta. Oszuści często posługują się fałszywymi twierdzeniami dotyczącymi posiadania poufnych informacji lub dostępu do urządzeń osobistych, aby zmusić ofiary do zapłaty.

Ponadto oszuści rzadko posiadają dowody, a ich głównym celem jest wyłudzenie pieniędzy od ofiar. Dlatego w takich sytuacjach odbiorcy nie powinni nawiązywać kontaktu z oszustami ani płacić im.

| Nazwa | Hello My Perverted Friend Email Scam |

| Typ zagrożenia | Oszustwo sekstorsyjne, oszustwo finansowe |

| Fałszywe twierdzenie | Jeśli okup nie zostanie zapłacony ujawnione zostaną kompromitujące materiały |

| Adresy portfeli kryptowalutowych cyberprzestepców | 1LbbzFmNMMFMwsketCSzxAur6yinXBSiQQ |

| Kwota okupu | 890 $ |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Zwodnicze e-maile, fałszywe reklamy pop-up online, techniki zatruwania wyszukiwarek, błędnie napisane domeny. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Ogólne informacje o podobnych oszustwach e-mailowych

Oszustwa sekstorsyjne mają wspólne cechy fałszywych twierdzeń dotyczących naruszenia bezpieczeństwa informacji, gróźb nieautoryzowanego dostępu do urządzeń osobistych i żądań płatności w kryptowalutach, zwykle w Bitcoinie. Oszustwa te wykorzystują strach i pośpiech, aby zmusić ofiary do zapłacenia, często unikając konkretnych szczegółów i zniechęcając do angażowania organów ścigania.

Rozpoznanie tych wzorców jest niezbędne, aby poszczególne osoby nie padły ofiarą takich oszustw i aby priorytetowo potraktowały wzmocnienie swoich środków bezpieczeństwa w internecie. Należy pamiętać, że oszukańcze e-maile mogą zawierać załączniki lub linki mające na celu infekowanie komputerów malware.

Przykładami oszukańczych e-maili są "oszustwo e-mailowe LEDGER SECURITY", "oszustwo e-mailowe Glacier Bank" i "oszustwo e-mailowe Apple Security Releases".

Jak kampanie spamowe infekują komputery?

Zwykle złośliwi uczestnicy wysyłają e-maile, które wyglądają na autentyczne, aby oszukać odbiorców i nakłonić ich do otwarcia szkodliwych linków lub pobrania zainfekowanych załączników. Załączniki te, często zamaskowane jako niewinne dokumenty, takie jak pliki PDF lub pliki Word, zawierają ukryte złośliwe ładunki. Kiedy użytkownicy otwierają te załączniki, uruchamiane jest złośliwe oprogramowanie, zagrażające bezpieczeństwu ich urządzeń.

Ponadto kliknięcie złośliwych linków może skierować użytkowników do stron zawierających malware lub zainicjować pobieranie dyskowe, narażając ich systemy na potencjalne zagrożenia.

Jak uniknąć instalacji malware?

Zachowaj ostrożność w przypadku nieoczekiwanych lub nieistotnych e-maili z nieznanych adresów. Unikaj otwierania linków i załączników prezentowanych w takich e-mailach. Nie pobieraj pirackiego oprogramowania ani nie korzystaj z sieci P2P, zewnętrznych sklepów z aplikacjami i podobnych źródeł w celu pobierania aplikacji lub plików. Pobieraj je z oficjalnych witryn (lub sklepów z aplikacjami).

Regularnie aktualizuj system operacyjny i programy oraz korzystaj z renomowanego oprogramowania antywirusowego i chroniącego przed malware. Jeśli otworzyłeś już złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Tekst prezentowany w e-mailu „Hello My Perverted Friend":

Temat: No reply.

Hello, my perverted friend.We've actually known each other for a while, at least I know you.

You can call me Big Brother or the All-Seeing Eye.

I'm a hacker who a few months ago gained access to your device, including your browser history and webcam.

I recorded some videos of you jerking off to highly controversial "adult" videos.

I doubt you'd want your family, coworkers, and your entire ******** contact list to see footage of you pleasuring yourself, especially considering how kinky your favorite "genre".

I will also publish these videos on porn sites, they will go viral and it will be physically impossible to remove them from the Internet.How did I do this?

Because of your disregard for internet security, I easily managed to install a Trojan on your hard disk.

Thanks to this, I was able to access all the data on your device and control it remotely.

By infecting one device, I was able to gain access to all the other devices.My spyware is embedded in the drivers and updates its signature every few hours, so no antivirus or firewall can ever detect it.

Now I want to offer a deal: a small amount of money in exchange for your former worry free life.Transfer $890 USD to my bitcoin wallet:1LbbzFmNMMFMwsketCSzxAur6yinXBSiQQ

As soon as I receive confirmation of the payment, I will delete all the videos that compromise you, remove the virus from all your devices and you will never hear from me again.

It's a very small price for not destroying your reputation in the eyes of others, who think that you are a decent man, according to your messengers. You can think of me as some sort of life coach who wants you to start appreciating what you have.You have 48 hours. I will receive a notification as soon as you open this email, and from this moment, the countdown will begin.

If you've never dealt with cryptocurrency before, it's very easy. Simply type "cryptocurrency exchange" into a search engine, and then all set.Here's what you shouldn't do:

- Don't reply to my email. It was sent from a temporary email account.

- Don't call the police. Remember, I have access to all your devices, and as soon as I notice such activity, it will automatically lead to the publishing of all the videos.

- Don't try to reinstall your system or reset your device. First of all, I already have the videos, and secondly, as I said, I have remote access to all your devices, and once I notice such an attempt, you know what happens.Remember, crypto addresses are anonymous, so you won't be able to track down my wallet.

So long story short, let's resolve this situation with a benefit for me and you.

I always keep my word unless someone tries to trick me.Lastly, a little advice for the future. Start taking your online security more seriously.

Change your passwords regularly and set up multi-factor authentication on all your accounts.Best wishes.

Pełny wygląd oszustwa e-mailowego „Hello My Perverted Friend":

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Oszustwo sekstorsyjne Hello My Perverted Friend?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

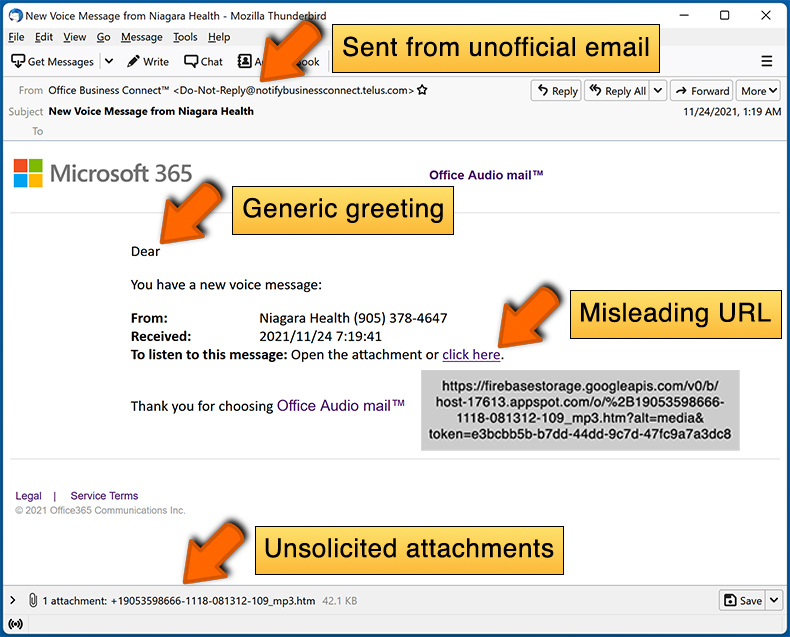

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner Antivirus dla Windows.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem tego e-maila?

Ten e-mail ma charakter ogólny, jest wysyłany do wielu odbiorców i stanowi część masowej kampanii e-mailowej. Kampanie te często są kierowane do szerokiego grona odbiorców z nadzieją, że niektórzy odbiorcy dadzą się nabrać na oszustwa.

Podałem moje dane osobowe, gdy oszukał mnie ten e-mail. Co powinienem zrobić?

Jeśli udostępniłeś jakiekolwiek dane uwierzytelniające do konta, natychmiast zaktualizuj wszystkie hasła. Jeśli ujawniłeś inne dane osobowe, takie jak dane karty kredytowej, numer ubezpieczenia społecznego lub dane dowodu osobistego, skontaktuj się z odpowiednimi władzami.

Pobrałem i otworzyłem złośliwy plik załączony do e-maila. Czy mój komputer jest zainfekowany?

To zależy od typu pliku. Przykładowo, jeśli plik był plikiem wykonywalnym (.exe), istnieje wysokie prawdopodobieństwo infekcji. I odwrotnie, jeśli byłby to plik dokumentu (.pdf, .doc lub podobny), mógłbyś uniknąć ryzyka, ponieważ samo otwarcie takich dokumentów nie zawsze prowadzi do naruszenia bezpieczeństwa systemu.

Czy mój komputer rzeczywiście został zhakowany i czy nadawca ma jakieś informacje?

Nie, twój komputer nie został rzeczywiście zhakowany ani zainfekowany. Oszuści mogli zdobyć stare hasła uzyskane z baz danych zawierających poufne informacje.

Wysłałem kryptowalutę na adres podany w takim e-mailu. Czy mogę odzyskać pieniądze?

Transakcje kryptowalutowe są niewykrywalne, co uniemożliwia odzyskanie środków.

Przeczytałem e-mail, ale nie otworzyłem załącznika. Czy mój komputer jest zainfekowany?

Samo otwarcie e-maila jest całkowicie nieszkodliwe. Ryzyko pojawia się, gdy odbiorcy otwierają łącza lub załączone pliki, ponieważ działania te mogą prowadzić do infekcji systemu.

Czy Combo Cleaner usunie infekcje malware obecne w załączniku do e-maila?

Combo Cleaner może zidentyfikować i usunąć prawie wszystkie rozpoznane infekcje złośliwym oprogramowaniem. Należy pamiętać, że zaawansowane malware często ukrywa się w dużym stopniu w systemie. W rezultacie wykonanie dokładnego pełnego skanowania systemu jest koniecznością.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję