Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest H-WORM?

H-WORM to narzędzie zdalnego dostępu (RAT) opracowane przy użyciu języka VBScript. Badania pokazują, że trojan ten został opracowany przez przestępcę o pseudonimie „Houdini". H-WORM jest rozpowszechniany głównie za pomocą e-mailowych kampanii spamowych i ma wbudowaną funkcję dystrybucji przez USB. Jednak w czasie badań funkcja ta nie działała poprawnie.

Przegląd malware H-WORM

Jak wspomniano powyżej, H-WORM jest narzędziem zdalnego dostępu, dzięki czemu cyberprzestępcy mogą manipulować zainfekowanym systemem i zdalnie wykonywać różne zadania. Podobnie jak większość RAT, H-WORM może pobierać i przesyłać dane z/do zdalnego serwera dowodzenia i kontroli (C&C), wykonywać pliki, uruchamiać polecenia powłoki/cmd i wykonywać różne inne działania (pełna lista poniżej).

W H-WORM wbudowano funkcję przechwytywania haseł. Jednak, podobnie jak w przypadku funkcji dystrybucji przez USB, nie działała ona w czasie badań. Jest jednak prawdopodobne, że błędy zostaną naprawione, a H-WORM będzie mógł kraść zapisane loginy/hasła i wstrzykiwać się na podłączone dyski USB.

Narzędzia dostępu zdalnego są często wykorzystywane do kradzieży różnych plików i wprowadzenia do systemu dodatkowego złośliwego oprogramowania. RAT zwykle dystrybuują trojany, ransomware, koparki kryptowalutowe, a w niektórych przypadkach adware/porywacze przeglądarki. Większość trojanów kradnie dane osobowe (np. informacje bankowe, naciśnięcia klawiszy, loginy/hasła itp.).

Większość ransomware narusza przechowywane dane (zwykle poprzez szyfrowanie) i żąda zapłaty okupu w zamian za odzyskanie plików. Koparki kryptowalutowe niewłaściwie wykorzystują zasoby systemowe do wydobywania różnych kryptowalut. Proces wydobycia może pochłonąć do 100% zasobów – system staje się niestabilny/praktycznie bezużyteczny, a elementy sprzętowe mogą zostać trwale uszkodzone w wyniku przegrzania.

Adware i porywacze przeglądarki są mniej szkodliwe – zwykle generują natrętne reklamy, powodują niechciane przekierowania i zbierają dane (odwiedzane strony internetowe, przeglądane strony, adresy IP itp.). Podsumowując, obecność H-WORM może prowadzić do trwałej utraty danych, poważnych problemów finansowych/prywatności i infekcji komputerowych wysokiego ryzyka.

| Nazwa | Narzędzie zdalnego dostepu H-Worm |

| Typ zagrożenia | Trojan, wirus kradnący hasła, złośliwe oprogramowanie bankowe, oprogramowanie szpiegujące. |

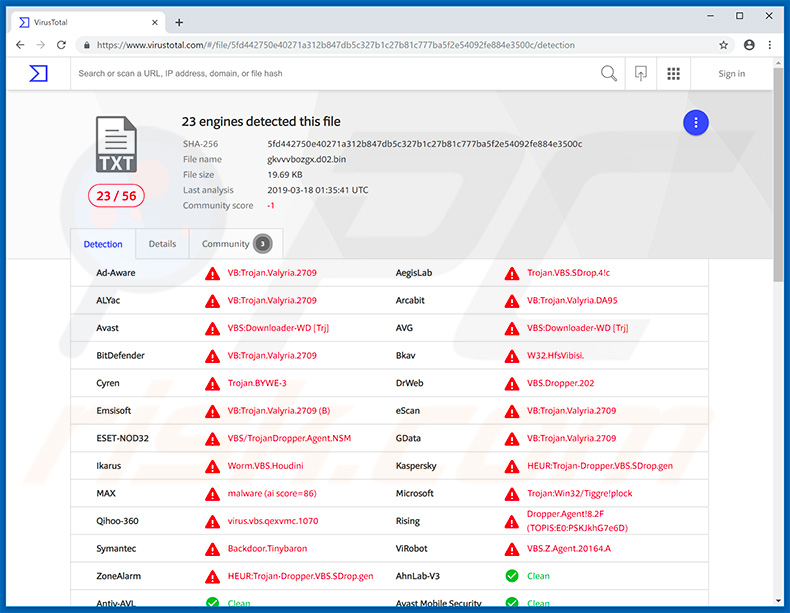

| Nazwy wykrycia | Avast (VBS:Downloader-MI [Trj]), Combo Cleaner (GT:VB.Backdoor.1.99FE6813), ESET-NOD32 (VBS/Agent.NKR), Kaspersky (Trojan.Script.Suspic.gen), Microsoft (Worm:VBS/Jenxcus.CB), Pełna lista wykrycia (VirusTotal) |

| Objawy | Trojany zostały zaprojektowane tak, aby potajemnie infiltrować komputer ofiary i zachowywać się cicho, w związku z czym na zainfekowanym urządzeniu nie są wyraźnie widoczne żadne szczególne objawy. |

| Metody dystrybucji | Zainfekowane załączniki e-maili, złośliwe reklamy online, socjotechnika, łamania oprogramowania. |

| Zniszczenie | Skradzione informacje bankowe, hasła, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Przykłady malware typu RAT

Istnieje wiele narzędzi zdalnego dostępu, które są praktycznie identyczne z H-WORM. Lista przykładów obejmuje (ale nie ogranicza się do) CrimsonRAT, Megalodon, Brushaloader i RAT Remcos. Za te infekcje odpowiedzialni są różni cyberprzestępcy, jednak wszystkie stwarzają identyczne zagrożenia. Dlatego należy natychmiast usunąć takie infekcje, jak H-WORM.

Jak H-WORM dostał się na mój komputer?

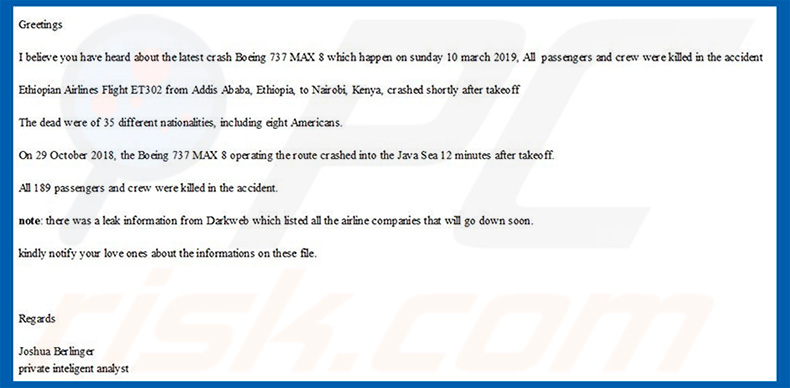

Jak wspomniano powyżej, H-WORM jest dystrybuowany głównie za pomocą kampanii spamowych. Jedna z takich kampanii dotyczy niedawnego samolotu Boeing 737 Max 8, który rozbił się, nie pozostawiając nikogo przy życiu. W e-mailu znajduje się zasadniczo informacja, że pracownik firmy ujawnił ważne informacje dotyczące wypadku.

W komunikacie sugeruje się także, że informacje należy przekazać „bliskim" wszystkich ofiar. Wiadomość zawiera załącznik (w momencie badania archiwum plików JAR), jednak otwarcie go powoduje infiltrację RAT-a H-WORM. Co więcej, identyczna kampania została wykorzystana do jednoczesnego rozsyłania trojana kradnącego informacje Adwind.

Dlatego też, jeśli otworzyłeś załączniki rozsyłane za pomocą tej kampanii, prawdopodobnie twój komputer jest również zainfekowany Adwind. Jak wspomniano powyżej, H-WORM ma również wbudowaną funkcję dystrybucji USB. Chociaż ta funkcja obecnie nie działa, sytuacja może się zmienić, a RAT będzie również infiltrować komputery poprzez zainfekowane urządzenia USB.

Jak uniknąć instalacji malware?

Aby zapobiec infekcjom komputerowym, należy zachować szczególną ostrożność podczas przeglądania internetu i pobierania/instalowania/aktualizowania oprogramowania. Dokładnie przeanalizuj każdy otrzymany załącznik do e-maila. Nigdy nie należy otwierać plików/linków, które są nieistotne i przesłane z podejrzanych adresów e-mail. Pobieraj aplikacje wyłącznie z oficjalnych źródeł, korzystając z bezpośrednich linków do pobierania.

Unikaj korzystania z zewnętrznych programów do pobierania/instalacji, ponieważ często zawierają one fałszywe aplikacje. Regularnie ktualizuj zainstalowane oprogramowanie i systemy operacyjne. Aby to osiągnąć, korzystaj jednak wyłącznie z wbudowanych funkcji lub narzędzi dostarczonych przez oficjalnych programistów. Zainstaluj i uruchom renomowany pakiet antywirusowy/antyspyware, ponieważ narzędzia te wykrywają i usuwają malware, zanim system ulegnie uszkodzeniu.

Głównymi przyczynami infekcji komputerowych jest słaba wiedza na temat tych zagrożeń i nieostrożne zachowanie – kluczem do bezpieczeństwa jest ostrożność. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne złośliwe oprogramowanie.

Pełna lista funkcji RAT H-Worm:

- cmd-shell – wykonuje wartość parametru za pomocą „cmd.exe /c" i zwraca wynik

- delete – usuwa plik lub folder określony w parametrze

- enum-driver – wysyła wszystkie informacje o napędzie do C&C

- enum-faf – wysyła wszystkie atrybuty plików i folderów do określonego katalogu

- enum-process – wysyła wszystkie uruchomione procesy

- execute – wykonuje wartość parametru za pomocą „execute"

- exit-process – zabija proces określony w parametrze

- recv – przesyła plik do serwera C&C

- send – pobiera plik z serwera C&C

- site-send – pobiera plik z adresu URL

- sleep – wywołanie uśpienia w parametrze jest przekazywane do eval()

- uninstall – usuwa wpisy startowe i ładunek

- update – zastępuje ładunek i uruchamia się ponownie z silnikiem wscript

E-mailowa kampania spamowa związana z katastrofą samolotu Boeing 737 Max 8, która promuje RAT H-Worm:

Tekst prezentowany w tym e-mailu:

Greetings

I believe you have heard about the latest crash Boeing 737 MAX 8 which happen on sunday 10 march 2019, All passengers and crew were killed in the accident

Ethiopian Airlines Flight ET302 from Addis Ababa, Ethiopia, to Nairobi, Kenya, crashed shortly after takeoff

The dead were of 35 different nationalities, including eight Americans.

On 29 October 2018, the Boeing 737 MAX 8 operating the route crashed into the Java Sea 12 minutes after takeoff.

All 189 passengers and crew were killed in the accident.

note: there was a leak information from Darkweb which listed all the airline companies that will go down soon.

kindly notify your love ones about the informations on these file.

RegardsJoshua Berlinger

private inteligent analyst

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest H-Worm?

- KROK 1. Manualne usuwanie malware H-Worm.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcje zaawansowane systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, a w otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Twój komputer zostanie teraz ponownie uruchomiony w „Zaawansowanym menu opcji uruchamiania". Kliknij przycisk „Rozwiąż problemy", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania".

Kliknij przycisk „Uruchom ponownie". Twój komputer uruchomi się ponownie na ekranie Ustawienia uruchamiania. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane".

W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W następnym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po znalezieniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany malware H-WORM. Czy trzeba sformatować urządzenie pamięci masowej, aby się go pozbyć?

Usunięcie złośliwego oprogramowania rzadko wymaga formatowania.

Jakie są największe problemy, jakie może powodować malware H-WORM?

Zagrożenia stwarzane przez złośliwe oprogramowanie zależą od jego możliwości i ingerencji cyberprzestępców. H-WORM to bardzo wszechstronny trojan zdalnego dostępu. Ma wiele funkcji i może powodować wiele infekcji systemowych. Dlatego zagrożenia związane z tym programem są szczególnie szerokie i obejmują zmniejszoną wydajność lub awarię systemu, utratę danych, poważne problemy prywatności, straty finansowe i kradzież tożsamości.

Jaki jest cel malware H-WORM?

Większość szkodliwych programów służy do generowania przychodów. Motywacją infekcji złośliwym oprogramowaniem może być jednak także rozrywka lub osobiste urazy cyberprzestępców, zakłócenia procesów (np. stron internetowych, usług, firm itp.) oraz względy polityczne/geopolityczne.

Jak malware H-WORM przeniknęło do mojego komputera?

Złośliwe oprogramowanie jest rozpowszechniane głównie poprzez pobrania typu drive-by, oszustwa internetowe, pocztę spamową, złośliwe reklamy, niewiarygodne źródła pobierania (np. witryny z freeware i stron trzecich, sieci udostępniania peer-to-peer itp.), nielegalne narzędzia aktywacyjne („łamania" zabezpieczeń) i fałszywe aktualizacje. Ponadto niektóre złośliwe programy mogą samodzielnie rozsyłać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Tak, Combo Cleaner jest w stanie wykryć i usunąć większość znanych infekcji złośliwym oprogramowaniem. Należy pamiętać, że ponieważ wyrafinowane malware zwykle ukrywa się głęboko w systemach. Dlatego kluczowe jest wykonanie pełnego skanowania systemu.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję