Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest malware Chaes?

Chaes to szkodliwy program. Podstawową funkcjonalnością tego malware jest kradzież informacji, przede wszystkim danych logowania (tj. nazw użytkowników i haseł), danych kart kredytowych i innych wrażliwych informacji finansowych. W czasie badania Chaes był w trakcie aktywnej kampanii skierowanej do konkretnej platformy handlu elektronicznego w Ameryce Łacińskiej.

Dlatego też obrał za cel wspomniane dane tej platformy.

Przegląd malware Chaes

Malware Chaes ma możliwości zapobiegania wykryciu, co komplikuje identyfikację przez oprogramowanie antywirusowe. Jak wspomniano, jego celem jest wydobycie danych związanych z określoną platformą e-commerce (tj. sklepem internetowym), obsługującą klientów z Ameryki Łacińskiej. Za pośrednictwem zainfekowanego urządzenia Chaes kradnie informacje o użytkownikach z kont konsumentów na platformie sklepu.

Szkodliwy program stara się uzyskać różne wrażliwe informacje finansowe (np. loginy, hasła, dane karty kredytowej itp.). Skradzione informacje mogą następnie zostać wykorzystane przez przestępców do obsługi przejętego konta i robienia za jego pośrednictwem zakupów. Alternatywnie dane finansowe mogą zostać wykorzystane do dokonywania zakupów w innych sklepach internetowych i/lub dokonywania oszukańczych transakcji.

Podsumowując, infekcje Chaes mogą prowadzić do poważnych problemów prywatności, strat finansowych, a nawet kradzieży tożsamości. Dlatego też, jeśli istnieje podejrzenie lub wiadomo, że Chaes (lub inne złośliwe oprogramowanie) zainfekowało już system, należy użyć oprogramowania antywirusowego w celu jego natychmiastowego usunięcia.

Zaleca się zmianę danych logowania do potencjalnie zagrożonych kont i skontaktowanie się z oficjalnym wsparciem, aby zapewnić bezpieczeństwo konta. Ponadto powiadom swój bank (który jest powiązany z obsługą ich transakcji na platformie e-commerce) o potencjalnym niewłaściwym wykorzystaniu ich informacji finansowych.

| Nazwa | Wirus Chaes |

| Typ zagrożenia | Trojan, wirus kradnący hasła, złośliwe oprogramowanie bankowe, oprogramowanie szpiegujące. |

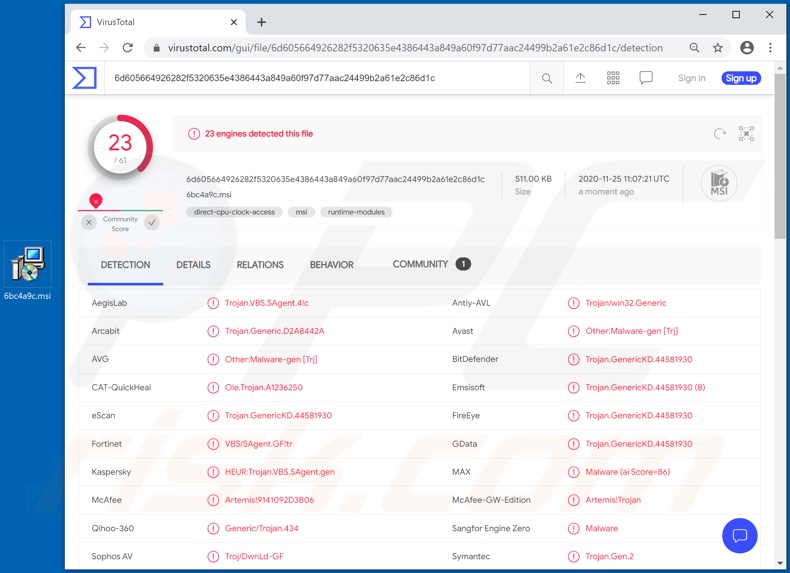

| Nazwy wykrycia | Avast (Other:Malware-gen [Trj]), BitDefender (Trojan.GenericKD.44581930), McAfee (Artemis!9141092D3B06), Kaspersky (HEUR:Trojan.VBS.SAgent.gen), Pełna lista (VirusTotal). |

| Objawy | Trojany zostały zaprojektowane tak, aby potajemnie infiltrować komputer ofiary i zachowywać się cicho, w związku z czym na zainfekowanym urządzeniu nie są wyraźnie widoczne żadne szczególne objawy. |

| Metody dystrybucji | Zainfekowane załączniki do e-maila, złośliwe reklamy online, socjotechnika, narzędzia „łamania” zabezpieczeń oprogramowania. |

| Zniszczenie | Kradzież haseł i danych bankowych, kradzież tożsamości, dodanie komputera ofiary do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Ogólne informacje o malware

Mekotio, Guildma, Zeus Sphinx i Lucifer to kilka przykładów innych szkodliwych programów, których celem są informacje bankowe.

Ten typ złośliwego oprogramowania może atakować dane finansowe poprzez włamywanie się na konta bankowe lub te, w których je przechowują (np. sklepy internetowe), jednak malware może posiadać szeroką gamę innych niebezpiecznych funkcji, a ich funkcje mogą występować w różnych kombinacjach.

Popularne funkcje obejmują między innymi: rejestrowanie naciśnięć klawiszy (tj. nagrywanie naciśnięć klawiszy), pobieranie/instalowanie dodatkowego malware, nagrywanie wideo/audio za pośrednictwem zintegrowanego/podłączonego sprzętu, szyfrowanie danych i/lub blokowanie ekranu w celu uzyskania okupu (ransomware), eksfiltracja treści przechowywanych na urządzeniu, wykorzystanie zasobów systemowych do wydobywania kryptowaluty (koparki kryptowalutowe) itd.

Niezależnie od tego, jak działa złośliwe oprogramowanie, jego cel jest ten sam: generowanie przychodów dla korzystających z niego cyberprzestępców.

Jak malware Chaes dostało się na mój komputer?

Złośliwe oprogramowanie (w tym ransomware) jest zwykle dystrybuowane za pośrednictwem złośliwych kampanii spamowych, nieoficjalnych narzędzi do aktywacji („łamania" zabezpieczeń) oprogramowania, trojanów, podejrzanych źródeł pobierania plików/oprogramowania oraz fałszywych narzędzi do aktualizacji oprogramowania. Gdy cyberprzestępcy próbują rozsyłać malware za pośrednictwem kampanii malspamowych, wysyłają e-maile zawierające złośliwe załączniki lub linki do pobrania szkodliwych plików.

Zwykle cyberprzestępcy maskują swoje e-maile jako oficjalne i ważne. Jeśli odbiorcy otworzą załączony plik (lub plik pobrany za pośrednictwem linku internetowego), powodują instalację malware. Cyberprzestępcy często dołączają do swoich e-maili pliki wykonywalne (.exe), pliki archiwów, takie jak RAR, ZIP, dokumenty PDF, pliki JavaScript i dokumenty Microsoft Office.

Narzędzia do „łamania" zabezpieczeń oprogramowania rzekomo nielegalnie aktywują licencjonowane oprogramowanie (pomijając jego aktywację), jednak często instalują złośliwe programy i nie aktywują żadnego legalnie zainstalowanego oprogramowania. Trojany to inne nieuczciwe programy, które mogą powodować infekcje łańcuchowe. Oznacza to, że gdy w systemie operacyjnym zainstalowany jest trojan, może on zainstalować dodatkowe malware.

Witryny z bezpłatnym hostingiem plików, witryny z freeware do pobrania, sieci peer-to-peer (np. klienci torrent, eMule), nieoficjalne witryny i zewnętrzne programy do pobierania to przykłady innych źródeł wykorzystywanych do dystrybucji złośliwego oprogramowania. Cyberprzestępcy maskują złośliwe pliki jako legalne i regularne.

Gdy użytkownicy je pobierają i otwierają, nieumyślnie infekują swoje komputery malware. Fałszywe narzędzia do aktualizacji oprogramowania instalują złośliwe oprogramowanie zamiast aktualizacji/poprawek zainstalowanych programów lub wykorzystują błędy/wady nieaktualnego oprogramowania zainstalowanego w systemie operacyjnym.

Jak uniknąć instalacji malware

Aby uniknąć zainfekowania systemu malware rozsyłającym się za pośrednictwem spamu, zdecydowanie odradzamy otwieranie podejrzanych lub nieistotnych e-maili, a szczególnie tych zawierających jakiekolwiek załączniki lub linki.

Korzystaj z oficjalnych i zweryfikowanych kanałów pobierania. Ponadto wszystkie programy muszą być aktywowane i aktualizowane przy użyciu narzędzi/funkcji zapewnionych przez legalnych programistów, ponieważ nielegalne narzędzia aktywacyjne („łamania" zabezpieczeń) i aktualizatory stron trzecich często dystrybuują złośliwe oprogramowanie.

Aby zapewnić integralność urządzenia i bezpieczeństwo użytkownika, niezwykle ważne jest zainstalowanie i aktualizowanie renomowanego oprogramowania antywirusowego/antyspyware. Ponadto używaj tych programów do regularnego skanowania systemu i usuwania wykrytych/potencjalnych zagrożeń.

Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

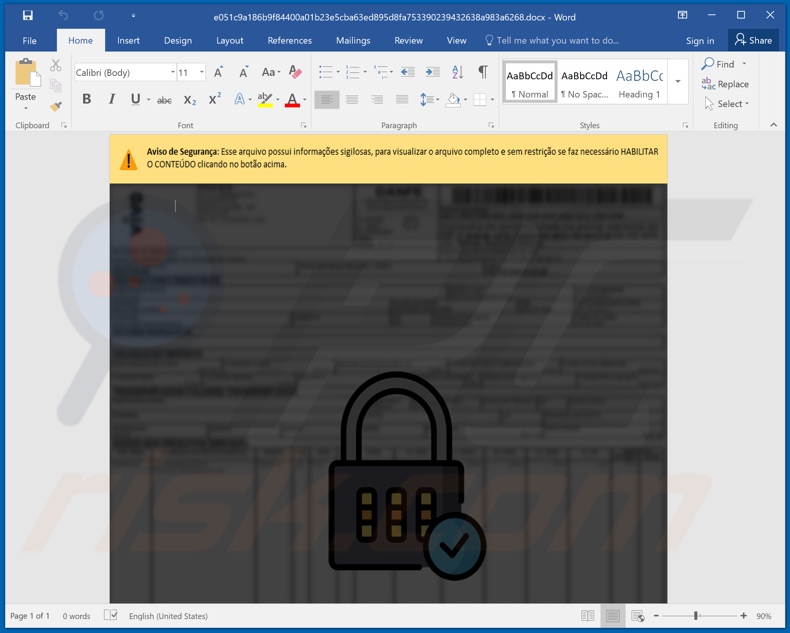

Złośliwy załącznik dystrybuujący malware Chaes:

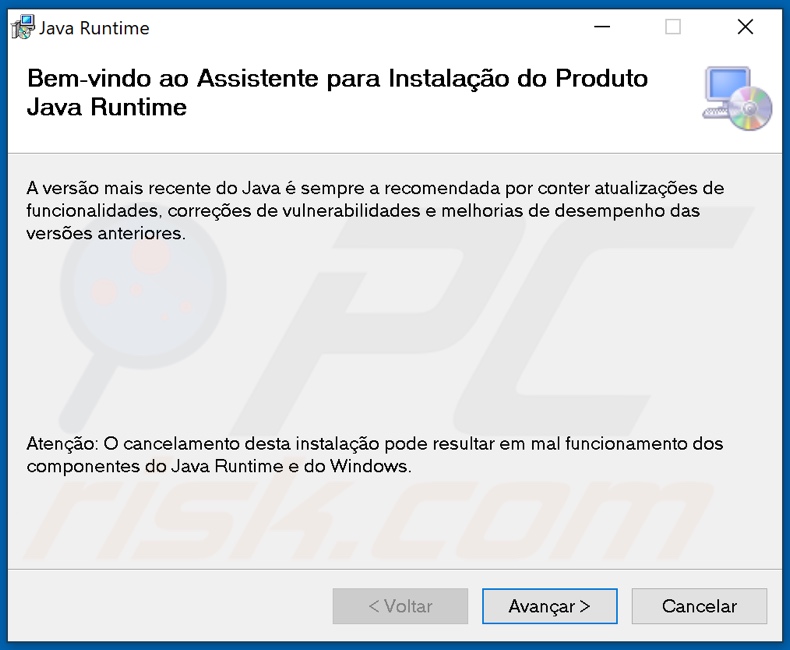

Fałszywy instalator dystrybuujący malware Chaes:

Aktualizacja z 27. stycznia 2022 r. - Wykryto nowe kampanie dystrybucyjne malware Chaes. Chaes, nadal skierowany niemal wyłącznie do użytkowników brazylijskich, jest aktywnie dystrybuowany za pośrednictwem zainfekowanych witryn WordPress. Warto zauważyć, że na liście znajdują się renomowane witryny.

Zaobserwowany łańcuch infekcji rozpoczął się od dostępu użytkowników do zainfekowanej witryny, która wyświetliła okienko pop-up z prośbą o instalację oprogramowania (np. złośliwy instalator naśladujący oryginalny konfigurator instalacji języka brazylijsko-portugalskiego Java). Po pobraniu i uruchomieniu uruchamiał dość złożony, wieloetapowy proces dystrybucji malware.

Więcej informacji na temat tych kampanii można znaleźć w artykule autorstwa Anh Ho i Igor Morgenstern na witrynie decoded.avast.io.

Aktualizacja z 6. września 2023 r. - Malware Chaes powróciło w bardziej wyrafinowanej formie, zawierającej dostosowaną wersję protokołu Google DevTools w celu bezpośredniego dostępu do funkcji przeglądarki celu. Umożliwia to kradzież danych poprzez wykorzystanie WebSockets.

Najnowszy wariant Chaes koncentruje się na infiltrujących platformach, takich jak Mercado Libre, Mercado Pago, WhatsApp Web, Itau Bank, Caixa Bank, MetaMask i narzędziach do zarządzania treścią, takich jak WordPress i Joomla. W tej ostatniej kampanii procedura infekcji odzwierciedla schemat zaobserwowany w poprzednich przypadkach, obejmujących wykorzystanie złośliwych instalatorów MSI.

Najnowsza wersja Chaes prezentuje ulepszenia we wszystkich aspektach, znacznie zwiększając skuteczność malware w zakresie ukrywania się i ogólną skuteczność. Zawiera kilka zmian, w tym zaktualizowaną strukturę kodu, ulepszone szyfrowanie, techniki ukrywania się i przyjęcie Pythona do deszyfrowania i wykonywania w pamięci.

Zmiany te obejmują również zastąpienie „Puppeteer" narzędziami Chrome DevTools do monitorowania przeglądarki, rozszerzenie obieranych za cel usług kradzieży danych uwierzytelniających, wykorzystanie WebSockets do komunikacji między modułami a serwerem zarządzania i kontroli zamiast HTTP oraz włączenie techniki dynamicznego rozpoznawania adresów serwera zarządzania i kontroli.

Godnym uwagi dodatkiem jest wykorzystanie protokołu Chrome DevTools do wydobywania informacji z przeglądarki internetowej. Obejmuje to wprowadzanie zmian na stronach internetowych w czasie rzeczywistym, wykonywanie kodu JavaScript, debugowanie, kontrolę nad żądaniami sieciowymi, zarządzanie pamięcią, obsługę plików cookie i pamięci podręcznych oraz różne inne funkcje.

Kolejną istotną zmianę można zaobserwować w module „Chrautos", który obecnie do komunikacji wykorzystuje technologię WebSockets. Moduł ten obsługuje komunikację C2 i dokonuje kradzieży danych z WhatsApp Web poprzez wstrzykiwanie JavaScript.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest malware Chaes?

- KROK 1. Manualne usuwanie malware Chaes.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcje zaawansowane systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, a w otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Twój komputer zostanie teraz ponownie uruchomiony w „Zaawansowanym menu opcji uruchamiania". Kliknij przycisk „Rozwiąż problemy", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania".

Kliknij przycisk „Uruchom ponownie". Twój komputer uruchomi się ponownie na ekranie Ustawienia uruchamiania. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane".

W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W następnym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po znalezieniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany malware Chaes. Czy trzeba sformatować urządzenie pamięci masowej, aby się go pozbyć?

Nie, formatowanie nie jest konieczne do usunięcia złośliwego oprogramowania Chaes.

Jakie są największe problemy, jakie może powodować malware Chaes?

Zagrożenia, jakie stwarza złośliwe oprogramowanie, zależą od jego możliwości i sposobu działania cyberprzestępców. Chaes to trojan bankowy, co oznacza, że jego celem są informacje bankowe i inne informacje finansowe. Dlatego jego infekcje mogą skutkować poważnymi problemami prywatności, znacznymi stratami finansowymi i kradzieżą tożsamości.

Jaki jest cel malware Chaes?

Ponieważ Chaes kradnie dane bankowe/finansowe, jego celem jest prawie niewątpliwie generowanie przychodów dla cyberprzestępców. Chociaż jest to najczęstszy powód ataków złośliwym oprogramowaniem, inne potencjalne przyczyny obejmują: motywacje polityczne i geopolityczne, osobiste urazy (tj. atakowanie konkretnych ofiar) oraz zakłócenia procesów (np. witryny internetowej, usługi, firmy itp.). Złośliwe programy mogą być również uwalniane w celu rozrywki cyberprzestępców.

Jak malware Chaes przeniknęło do mojego komputera?

Chaes było aktywnie dystrybuowane poprzez zainfekowane strony internetowe, złośliwe instalatory i wiadomości spamowe, chociaż możliwe są inne metody. Ogólnie rzecz biorąc, malware rozprzestrzenia się przy użyciu technik phishing i socjotechniki. Cyberprzestępcy rozpowszechniają swoje programy za pośrednictwem nieoficjalnych witryn i stron z freeware do pobrania, poczty spamowej, sieci udostępniania peer-to-peer, oszustw internetowych, pobierania dyskowego, nielegalnych narzędzi do aktywacji („łamania" zabezpieczeń oprogramowania), fałszywych instalatorów/aktualizatorów itd.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Tak, Combo Cleaner może wykryć i usunąć większość znanych infekcji malware. Jednak wykonanie pełnego skanowania systemu ma kluczowe znaczenie, ponieważ wyrafinowane złośliwe oprogramowanie zwykle kryje się głęboko w systemach.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję