Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest YTStealer?

YTStealer to złośliwe oprogramowanie sklasyfikowane jako złodziej. Malware z tej kategorii ma na celu kradzież szerokiej gamy poufnych danych. Jednak YTStealer celuje w bardzo konkretne informacje: związane z kontami ofiar na YouTube. Dlatego celem atakujących stojących za tym programem jest uzyskanie dostępu i kontroli nad kontami YouTube.

Przegląd malware YTStealer

Po udanej infiltracji YTStealer najpierw sprawdza, czy działa w środowisku wirtualnym. Moduł, z którego korzysta ten program, jest oparty na projekcie open source, który wykorzystuje funkcje anty-VM, antydebugowania i antypamięciowe.

YTStealer ma na celu wyodrębnienie plików cookie, uwierzytelniania YouTube i innych informacji związanych z kontami na tej platformie (np. nazwy i wieku kanału, liczby subskrybentów, statusu zarabiania itp.). Pliki cookie są pobierane z plików bazy danych przeglądarki (folder profilu użytkownika).

Ten złodziej wykorzystuje również inny moduł, który umożliwia kontrolę na wysokim poziomie nad przeglądarkami. Następnie potajemnie korzysta z przeglądarki, aby sprawdzić poprawność uzyskanych danych.

Badania przeprowadzone przez Intezer sugeruje, że cyberprzestępcy stojący za YTStealer wykorzystują to malware do zdobywania, a następnie sprzedaży skradzionych kont należących do twórców treści na YouTube.

Ponieważ YTStealer został zaprojektowany do wydobywania określonych danych, nie jest niespodzianką, że był rozpowszechniany wraz z innymi złośliwymi programami kradnącymi informacje, takimi jak Vidar i RedLine.

Podsumowując, takie złośliwe oprogramowanie, jak YTStealer, może powodować poważne problemy z prywatnością, straty finansowe i kradzież tożsamości. Jeśli podejrzewasz, że twój system jest zainfekowany YTStealerem (lub innym malware), zdecydowanie zalecamy użycie antywirusa, aby go natychmiast usunąć.

| Nazwa | Wirus YTStealer |

| Typ zagrożenia | Trojan, wirus kradnący hasła. |

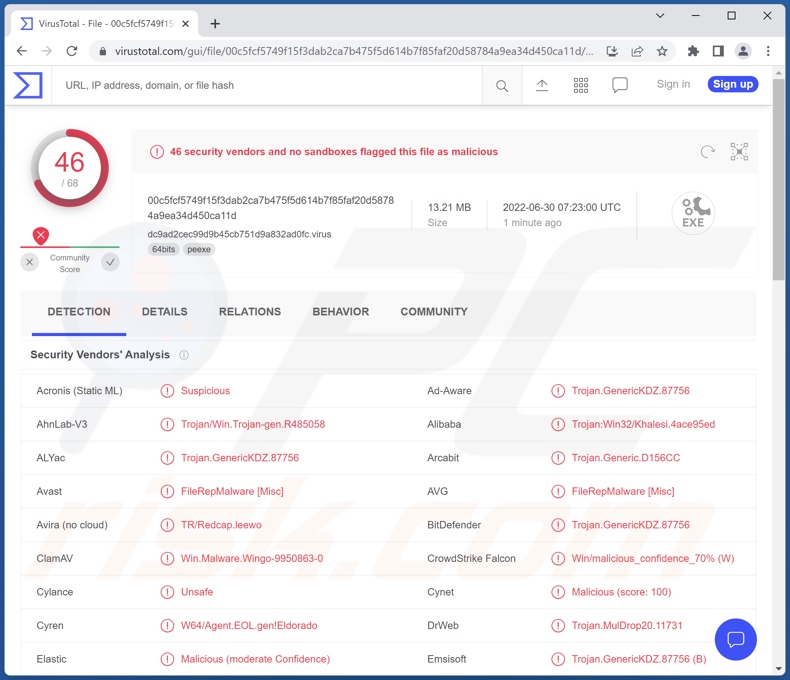

| Nazwy wykrycia | Avast (FileRepMalware [Misc]), Combo Cleaner (Trojan.GenericKDZ.87756), ESET-NOD32 (wariant WinGo/Agent.FP), Kaspersky (Trojan.Win32.Khalesi.lypf), Microsoft (Trojan:Win32/Trickbot!ml), Pełna lista wykrycia (VirusTotal) |

| Objawy | Trojany mają na celu potajemną infiltrację komputera ofiary i milczenie, dzięki czemu na zainfekowanej maszynie nie widać wyraźnie żadnych konkretnych objawów. |

| Metody dystrybucji | Zainfekowane załączniki do wiadomości e-mail, złośliwe reklamy online, socjotechnika, pirackie oprogramowanie. |

| Zniszczenie | Skradzione konta YouTube i powiązane informacje, straty finansowe, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Przykłady malware typu złodziej

Przeanalizowaliśmy niezliczonych złodziei, a Redox, BlueShtorm i Growtopia to tylko kilka przykładów. Malware zaprojektowane do wyodrębniania danych może atakować szeroki zakres różnych informacji.

Ponadto złośliwe programy często mają różne możliwości i/lub pobierają/instalują dodatkowe złośliwe oprogramowanie (np. trojany, ransomware itp.). Dlatego niezależnie od sposobu działania szkodliwego programu – jego obecność w systemie zagraża integralności urządzenia i bezpieczeństwu użytkownika.

Jak malware YTStealer dostało się na mój komputer?

Złośliwe oprogramowanie jest zwykle dystrybuowane przy użyciu taktyk phishingu i socjotechniki. Jest powszechnie zamaskowane i/lub dołączane do zwykłych programów/mediów. Zainfekowane pliki mogą być plikami wykonywalnymi, archiwami, dokumentami Microsoft Office i PDF, JavaScript itp. Po otwarciu zainfekowanego pliku uruchamiane jest pobieranie/instalacja malware.

Najczęstsze metody dystrybucji to: niewiarygodne kanały pobierania (np. witryny z bezpłatnym oprogramowaniem i stron trzecich, sieci udostępniania P2P itp.), narzędzia do nielegalnej aktywacji programów („pirackie"), oszustwa internetowe, złośliwe załączniki oraz linki w e-mailach i wiadomościach spamowych, fałszywe aktualizacje i złośliwe reklamy.

Badacze Intezer odkryli, że YTStealer jest rozpowszechniane pod przykrywką różnych produktów związanych z obrazami/wideo (OBS Studio, Adobe Premiere Pro, Filmora, HitFilm Express itp.), programów i wtyczek związanych z dźwiękiem (Ableton Live 11 Suite, Antares Auto-Tune Pro, FabFilter Total, FL Studio, Valhalla DSP, Xfer Serum itp.), modów i cheatów/hacków do gier wideo (FiveM Grand Theft Auto V, Call of Duty, Counter-Strike Go, Roblox, Valorant, itp.), sterowników (Driver Booster, Driver Easy itp.), „pirackiego" oprogramowania (Norton AntiVirus, Malwarebytes, Discord Nitro, Spotify Premium, Stepn itp.).

Jak uniknąć instalacji malware?

Zdecydowanie zalecamy pobieranie produktów wyłącznie z oficjalnych i zweryfikowanych kanałów. Ponadto oprogramowanie musi być aktywowane i aktualizowane za pomocą legalnych funkcji/narzędzi, ponieważ nielegalne narzędzia aktywacyjne („pirackie") i fałszywe aktualizacje mogą zawierać malware.

Radzimy również zachować ostrożność w przypadku poczty przychodzącej. Nie należy otwierać załączników i linków znalezionych w podejrzanych e-mailach i wiadomościach, ponieważ może to spowodować infekcję systemu.

Bardzo ważne jest posiadanie zainstalowanego i aktualizowanego na bieżąco sprawdzonego programu antywirusowego. Programy bezpieczeństwa muszą być używane do uruchamiania regularnych skanów systemu i usuwania wykrytych zagrożeń i problemów. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest YTStealer?

- KROK 1. Manualne usuwanie malware YTStealer.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcje zaawansowane systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, a w otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Twój komputer zostanie teraz ponownie uruchomiony w „Zaawansowanym menu opcji uruchamiania". Kliknij przycisk „Rozwiąż problemy", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania".

Kliknij przycisk „Uruchom ponownie". Twój komputer uruchomi się ponownie na ekranie Ustawienia uruchamiania. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane".

W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W następnym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po znalezieniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany malware YTStealer. Czy trzeba sformatować urządzenie pamięci masowej, aby się go pozbyć?

Nie, usunięcie YTStealer nie wymaga formatowania.

Jakie są największe problemy, które może powodować malware YTStealer?

Zagrożenia stwarzane przez złośliwe oprogramowanie zależą od jego możliwości i celów cyberprzestępców. YTStealer służy do wydobywania danych logowania do YouTube w celu kradzieży kont. W związku z tym zagrożenia dotyczą skradzionych kont YouTube. Jednak zaobserwowano, że YTStealer jest rozpowszechniany razem z innym malware (np. Vidar Stealer, RedLine Stealer itp.), dlatego te infekcje mogą stanowić dodatkowe zagrożenia.

Jaki jest cel złośliwego oprogramowania YTStealer?

Cyberprzestępcy zwykle generują przychody dzięki wykorzystaniu malware. Inne powody mogą obejmować: rozbawienie napastników, dystrybucję procesów (np. strony internetowe, usługi, firmy itp.), osobiste urazy, motywacje polityczne/geopolityczne itd.

Jak malware YTStealer przeniknęło do mojego komputera?

Złośliwe oprogramowanie rozsyła się głównie poprzez pobrania drive-by, złośliwe załączniki i linki w e-mailach/wiadomościach spamowych, podejrzane kanały pobierania (np. nieoficjalne witryny i strony z bezpłatnym oprogramowaniem do pobrania, sieci udostępniania P2P itp.), oszustwa internetowe, nielegalne narzędzia aktywacji programów („pirackie") oraz fałszywe aktualizacje. Ponadto niektóre złośliwe programy są zdolne do samorozsyłania się w sieciach lokalnych i wymiennych urządzeniach pamięci (np. zewnętrznych dyskach twardych, dyskach flash USB itp.).

Czy Combo Cleaner ochroni mnie przed malware?

Tak, Combo Cleaner jest przeznaczony do wykrywania i usuwania zagrożeń. Jest w stanie usunąć praktycznie wszystkie znane infekcje malware. Należy jednak wspomnieć, że wyrafinowane złośliwe oprogramowanie zwykle ukrywa się głęboko w systemach. Dlatego też niezbędne jest przeprowadzenie pełnego skanowania systemu.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję