Uniknij zostania oszukanym przez fałśzywe e-maile "PayPal"

Phishing/OszustwoZnany również jako: E-mail spamowy PayPal

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest "phishingowe oszustwo e-mailowe PayPal"?

„E-mailowe oszustwo phishingowe PayPal" odnosi się do kampanii spamowej — operacji na dużą skalę, podczas której wysyłane są tysiące zwodniczych e-maili. Wiadomości rozsyłane w ramach tej kampanii są zamaskowane jako powiadomienia o zakupach od PayPal – firmy zajmującej się przelewami pieniędzy online. Celem tych fałszywych wiadomości jest uzyskanie danych osobowych i poufnych od odbiorców. Potencjalnie, aby również nakłonić ich do dokonywania nieuczciwych płatności.

Szczegółowe informacje o oszustwie e-mailowym „PayPal"

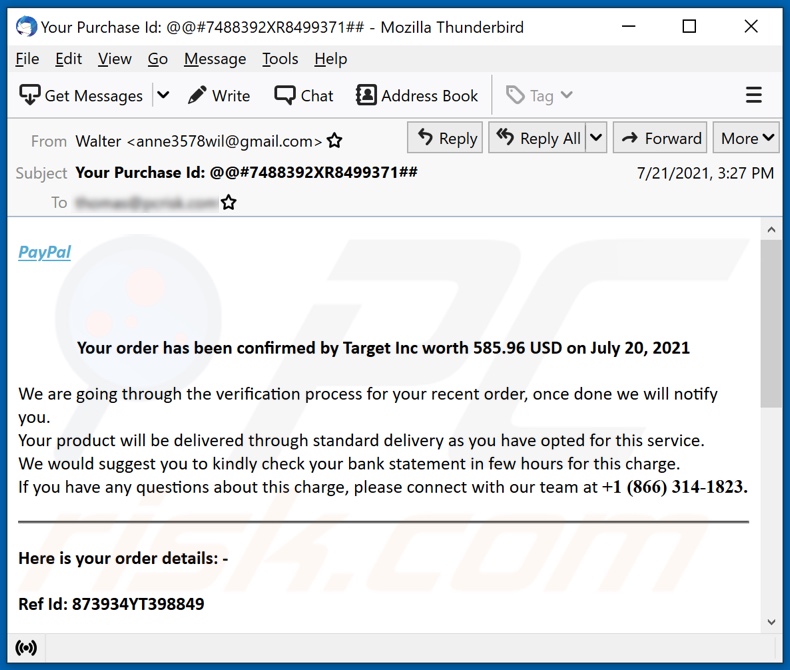

Fałszywe wiadomości e-mail „PayPal" (temat/tytuł "Your Purchase Id: @@#7488392XR8499371##"; mogą się różnić) informują odbiorców, że ich zakup od Target został potwierdzony. Płatność 585,96 $ przechodzi weryfikację, a odbiorcom obiecuje się, że otrzymają powiadomienie po zakończeniu procesu.

Dodatkowo w wiadomościach oszustów znajduje się informacja, że nieistniejące zamówienie zostanie dostarczone standardową metodą dostawy wybraną przez odbiorców. Podobno płatność zostanie zrealizowana w ciągu kilku godzin i znajdzie odzwierciedlenie w wyciągach bankowych odbiorców. E-maile zawierają numer telefonu, z którego można skorzystać w razie jakichkolwiek problemów.

Ponadto odbiorcy są ostrzegani, że fałszywe zamówienie można anulować tylko w ciągu 24 godzin. Jak wspomniano we wstępie, te e-maile „PayPal" są fałszywe. Dlatego dzwoniąc pod podany numer, użytkownicy skontaktują się z oszustami, a następnie mogą zostać nakłonieni do ujawnienia poufnych informacji lub dokonania fałszywych płatności.

Wiadomości e-mail, takie jak te fałszywe powiadomienia „PayPal", często działają jako oszustwa phishingowe. Oszustwa tego typu mają na celu wyłudzenie różnych wrażliwych danych od swoich ofiar. Interesujące informacje obejmują: dane logowania do konta/platformy (tj. identyfikatory, adresy e-mail, nazwy użytkownika i hasła), dane osobowe (np. nazwiska, adresy, numery telefonów, adresy e-mail, zawody itp.), związane z finansami dane (np. numery kart kredytowych) itd.

Przykładowo, zebrane dane mogą być wykorzystywane do dalszych spersonalizowanych oszustw i/lub sprzedawane stronom trzecim (potencjalnie cyberprzestępcom). Mówiąc bardziej szczegółowo, za pośrednictwem skradzionych kont związanych z finansami (np. konta usług przelewów online, takich jak PayPal) – oszuści mogą dokonywać oszukańczych transakcji i/lub płatności za zakupy online.

Co więcej, podobne oszustwa często wymagają od ofiar zapłaty za fałszywe usługi. Te wiadomości „PayPal" mogą również działać jako „oszustwa dotyczące zwrotu pieniędzy". Ten model oszustwa polega na nakłanianiu ofiary do myślenia, że należy im się zwrot pieniędzy (np. za zakup, którego nie dokonali).

Proces „zwrotu pieniędzy" zwykle obejmuje ofiary umożliwiające oszustom zdalny dostęp do ich urządzeń (może to prowadzić do różnych problemów, w tym infekcji systemu). Po ustanowieniu dostępu użytkownicy proszeni są o wprowadzenie prawidłowej kwoty zwrotu.

Oszuści przekonują następnie ofiary, że popełniły błąd i została im zwrócona znacznie większa suma. Aby to naprawić, są proszeni o zwrot nadwyżki środków – zwykle za pomocą trudnych do wyśledzenia metod, takich jak transakcje walutowe (np. karty podarunkowe, przedpłacone kupony, kryptowaluty itp.) lub ukryte w paczkach pocztowych.

Ze względu na to, że żadne środki, nadmierne lub inne, nie zostały nawet przelane na konta ofiar – są one zasadniczo oszukiwane z własnych pieniędzy. Podsumowując, ufając fałszywym e-mailom „PayPal", użytkownicy mogą doświadczyć infekcji systemu, poważnych problemów z prywatnością, strat finansowych i kradzieży tożsamości.

| Nazwa | E-mailowe oszustwo phishingowe PayPal |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywe twierdzenie | E-maile twierdzą, że płatność za zakup jest weryfikowany |

| Przebranie | Fałszywe wiadomości e-mail są zamaskowane jako powiadomienia z PayPal |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Zwodnicze e-maile, nieuczciwe reklamy pop-up online, techniki zatruwania wyszukiwarek, domeny z błędami pisowni. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniędzy, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Ogólne informacje o kampaniach spamowych

"Voicemail", "Anti-Spam Policy Violation", "Wage Increase", "The BMW Lottery" i "UN Covid-19 Stimulus Package" to tylko niektóre przykłady fałszywych e-maili. Wiadomości wysyłane za pośrednictwem kampanii spamowych są maskowane jako „oficjalne", „pilne", „ważne", „priorytetowe" i podobne.

Oprócz phishingu i różnych oszustw, zwodnicze wiadomości e-mail są również wykorzystywane do rozsyłania malware (np. trojanów, ransomware, górników kryptowaluty itp.). Ze względu na rozpowszechnienie spamu, zdecydowanie zaleca się zachowanie ostrożności w przypadku przychodzących e-maili i wiadomości.

Jak kampanie spamowe infekują komputery?

Kampanie spamowe rozpowszechniają malware za pośrednictwem dystrybuowanych przez nie zainfekowanych plików. Pliki te mogą być załączane do e-maili lub mogą zawierać linki do pobrania takich produktów. Złośliwe pliki mogą mieć różne formaty, np. archiwów (ZIP, RAR itp.), plików wykonywalnych (.exe, .run itp.), dokumentów PDF i Microsoft Office, JavaScript itd.

Gdy pliki są uruchamiane, wykonywane lub w inny sposób otwierane – inicjowany jest łańcuch/proces infekcji (tj. pobieranie/instalacja malware). Przykładowo, dokumenty Microsoft Office infekują systemy, wykonując złośliwe makropolecenia.

Proces ten rozpoczyna się w momencie otwarcia dokumentu w wersjach pakietu Microsoft Office wydanych przed 2010 rokiem. Późniejsze wersje mają tryb „Widoku chronionego", który uniemożliwia automatyczne wykonywanie makr. Zamiast tego użytkownicy mogą ręcznie włączyć makropolecenia (tj. edycję/treść) i są ostrzegani o potencjalnych zagrożeniach.

Jak uniknąć instalacji malware?

Aby uniknąć zainfekowania systemu poprzez pocztę spamową, odradza się otwieranie podejrzanych i nieistotnych e-maili – zwłaszcza wszelkich zawartych w nich załączników lub linków. Dodatkowo zaleca się korzystanie z wersji Microsoft Office wydanych po 2010 roku.

Jednak malware nie jest rozpowszechniane tylko poprzez kampanie spamowe. Jest również dystrybuowane przez podejrzane kanały pobierania, np. nieoficjalne witryny i strony internetowe z bezpłatnym hostingiem plików (bezpłatnych), sieci wymiany peer-to-peer (np. klienci Torrent, eMule, Gnutella, itp.) i innych zewnętrznych konfguratorów pobierania.

Ponadto narzędzia do nielegalnej aktywacji („łamania" zabezpieczeń) i fałszywe aktualizacje są najlepszymi przykładami treści rozpowszechniających malware. Dlatego ważne jest, aby pobierać produkty wyłącznie z oficjalnych/zweryfikowanych źródeł i aktywować/aktualizować oprogramowanie za pomocą narzędzi zapewnionych przez prawdziwych programistów.

Bardzo ważne jest posiadanie zainstalowanego i regularnie aktualizowanego renomowanego oprogramowania antywirusowego/antyspyware. To oprogramowanie musi być używane do uruchamiania regularnych skanów systemu i usuwania wykrytych zagrożeń. Jeśli już otworzyłeś złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Tekst przedstawiony w fałszywej wiadomości e-mail „PayPal":

Subject: Your Purchase Id: @@#7488392XR8499371##

PayPal

Your order has been confirmed by Target Inc worth 585.96 USD on July 20, 2021

We are going through the verification process for your recent order, once done we will notify you.

Your product will be delivered through standard delivery as you have opted for this service.

We would suggest you to kindly check your bank statement in few hours for this charge.

If you have any questions about this charge, please connect with our team at +1 (866) 314-1823.

Here is your order details: -

Ref Id: 873934YT398849

Payment Mode: PayPal Credit (Online Payment)

Description: Fitbit Versa 3 Smartwatch

Quantity: 03

Amount: 585.96 USD

If you have any payment related issues or you wish to change your mode of payment, please connect with our team at +1 (866) 314-1823.

In order to cancel this order kindly reach out to us soon as we would not be able to void this charge after 24 hours.

Thanks & Regards,

PayPal Team

Wygląd fałszywej wiadomości e-mail „PayPal" (GIF):

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest E-mail spamowy PayPal?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

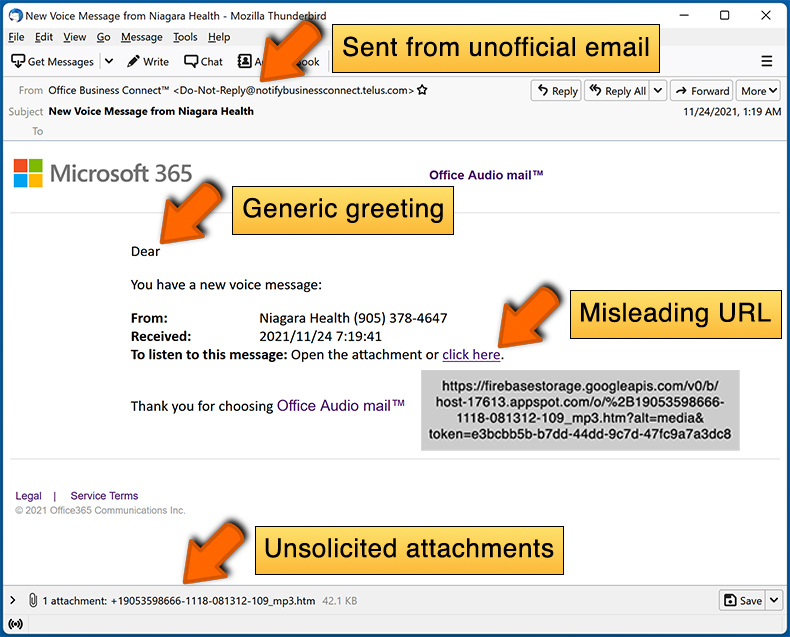

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner Antivirus dla Windows.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję