Uniknij zostania oszukanym przez fałszywe wiadomości e-mail cPanel

Phishing/OszustwoZnany również jako: możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania "oszukańczego e-maila cPanel"

Czym jest fałszywy "e-mail cPanel"?

„Oszustwo e-mailowe cPanel" odnosi się do phishingowej kampanii spamowej – operacji na dużą skalę, podczas której wysyłane są tysiące zwodniczych wiadomości e-mail. Te e-maile są zamaskowane jako powiadomienia od firmy cPanel, twórców oprogramowania panelu sterowania do hostingu internetowego o tej samej nazwie. W czasie badań istniały dwa warianty tego oszustwa. Jednym z wariantów jest powiadomienie o aktualizacjach polityki prywatności; drugi - informuje odbiorców, że ich strona internetowa została zawieszona. Należy podkreślić, że te wiadomości e-mail nie są w żaden sposób powiązane z prawdziwą firmą cPanel, LLC. Ta kampania spamowa ma na celu wydobycie poufnych informacji (tj. danych logowania do cPanel) za pośrednictwem pliku HTML załączonego do fałszywych wiadomości.

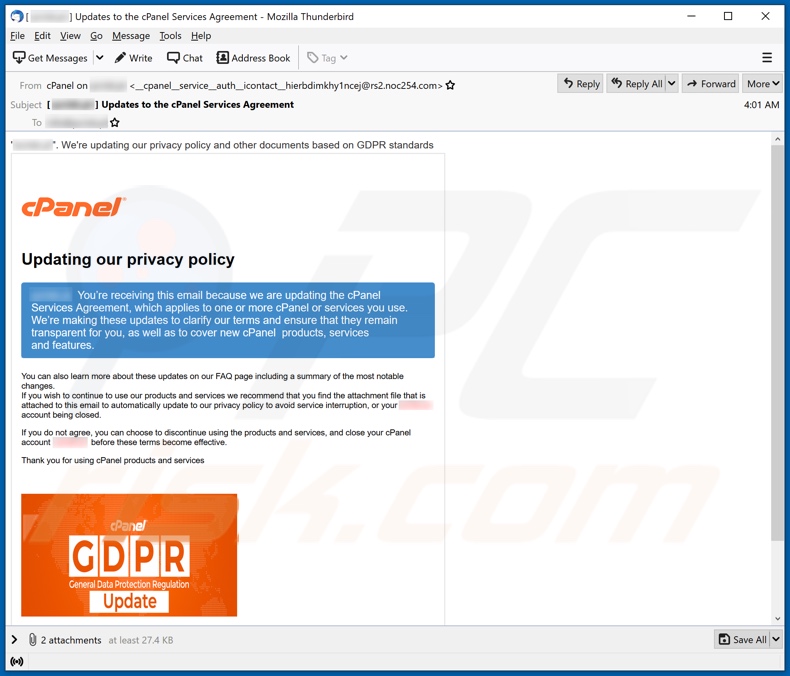

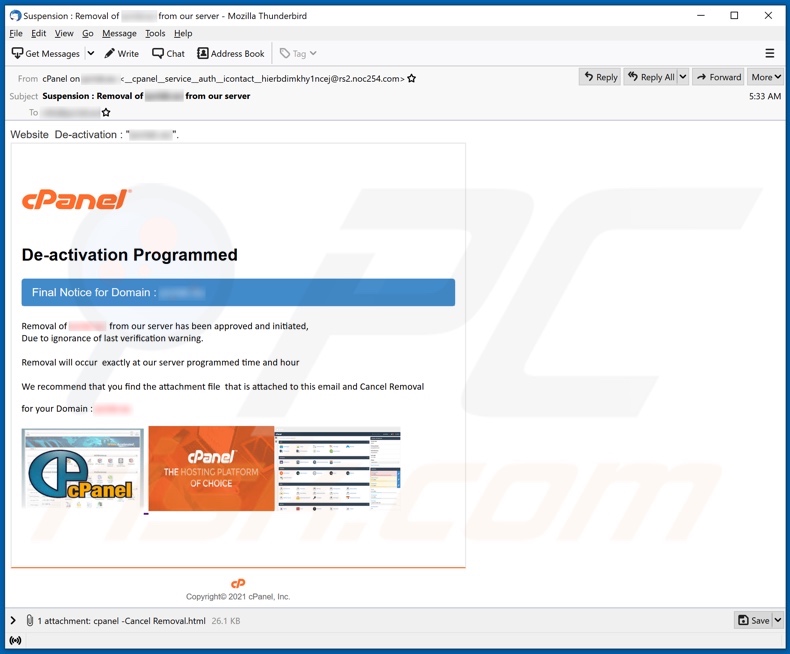

Wiadomość e-mail z tytułem/tematem "[ ******** ] Updates to the cPanel Services Agreement" (może się on różnić) informuje odbiorcę, że cPanel aktualizuje swoją politykę prywatności zgodnie z RODO (ogólnym rozporządzeniem o ochronie danych osobowych). Następnie, wiadomość zawiera bardziej szczegółowe informacje na temat konieczności powiadomienia. Odbiorca jest proszony o skorzystanie z załączonego pliku – w celu automatycznej aktualizacji do nowej polityki prywatności. Jeśli nie zgadza się ze zmianami zasad, odbiorca jest ostrzegany, że nie będzie już mógł korzystać z produktów i usług cPanel, a jego konto zostanie dezaktywowane. Wiadomość z tytułem/tematem"Suspension : Removal of ******** from our server" (może się on różnić) stwierdza, że dezaktywacja i usunięcie witryny odbiorcy z serwerów cPanel zostało zatwierdzone i zainicjowane. Domniemany powód to zignorowanie ostatniego ostrzeżenia. Jeśli odbiorca chce przerwać ten proces, powinien skorzystać z załączonego pliku.

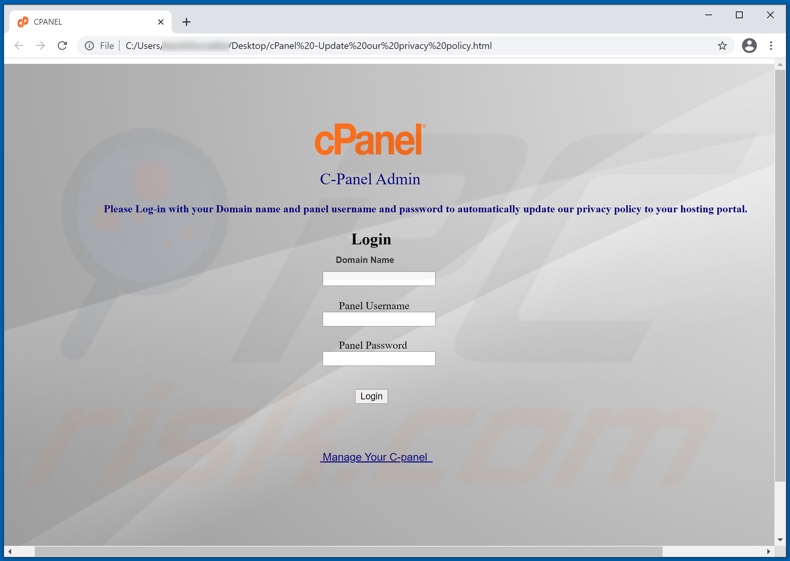

Po otwarciu załączonego pliku HTML, prosi on użytkowników o zalogowanie się na swoje konto cPanel przy użyciu nazwy domeny, nazwy użytkownika panelu i hasła. Podobno spowoduje to automatyczną aktualizację konta zgodnie z nową polityką prywatności. Zamiast tego, próbując zalogować się w ten sposób – użytkownicy będą ujawniać swoje dane logowania oszustom kryjącym się za fałszywymi e-mailami „cPanel". Dlatego też, ufając oszukańczym powiadomieniom, użytkownicy mogą stracić swoje konta cPanel i nieumyślnie pozwolić oszustom na dostęp/kontrolę nad nim i jego zawartością (np. stronami internetowymi). Podsumowując, może to skutkować poważnymi problemami z prywatnością, stratami finansowymi, kradzieżą tożsamości i innymi poważnymi problemami. Jeśli podjęto już próby zalogowania się, zdecydowanie zaleca się natychmiastową zmianę danych logowania. Ponadto, zaleca się skontaktowanie się z oficjalnym wsparciem cPanel.

| Nazwa | Oszukańczy e-mail cPanel |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywa obietnica | Inny wariant twierdzi, że odbiorcy muszą zaktualizować swoje konto; inny - że ich konto zostanie wyłączone, chyba że je zaktualizują. |

| Przebranie | Powiadomienia z cPanel |

| Nazwy wykrycia (złośliwy załącznik html użyty do phishingu) | Ad-Aware (Trojan.GenericKD.36626880), BitDefender (Trojan.GenericKD.36626880), Fortinet (JS/Agent.RA!tr), Emsisoft (Trojan.GenericKD.36626880 (B)), Microsoft (Trojan.GenericKD.36626880), Pełna lista wykrycia (VirusTotal) |

| Objawy | Nieautoryzowane zakupy internetowe, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputera ofiary. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe reklamy internetowe pop-up, techniki zatruwania wyszukiwarki, domeny z błędnie wpisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

"Facebook Email Scam", "Fund Release", "Microsoft Teams Email Scam", "INTERNATIONAL MONETARY FUND (IMF)" i "Email Account Is Almost Full" to tylko niektóre przykłady innych kampanii spamowych. Pomimo legalnego wyglądu, jedynym celem tych wiadomości jest generowanie przychodów dla stojących za nimi oszustów/cyberprzestępców. Oprócz oszustw phishingowych i podobnych, oszukańcze e-maile są również wykorzystywane do rozsyłania malware (np. trojanów, ransomware, górników kryptowaluty itp.). Ze względu na rozpowszechnienie spamu zdecydowanie zaleca się zachowanie ostrożności w przypadku przychodzących wiadomości e-mail.

Jak kampanie spamowe infekują komputery?

Systemy są infekowane przez złośliwe pliki rozsyłane za pośrednictwem kampanii spamowych. Pliki te mogą być załączane do wiadomości e-mail i/lub wiadomości te mogą zawierać linki do pobrania takich programów. Zakaźne pliki mogą mieć różne formaty, np. plików wykonywalnych, archiwów, dokumentów Microsoft Office i PDF, JavaScript itp. Po otwarciu zakaźnych plików rozpoczyna się łańcuch/proces infekcji (tj. pobieranie/instalacja złośliwego oprogramowania). Przykładowo, dokumenty Microsoft Office powodują infekcje, wykonując złośliwe polecenia makr. W wersjach pakietu Microsoft Office wydanych przed 2010 rokiem – proces ten rozpoczyna się w momencie otwarcia dokumentu. Nowsze wersje mają tryb „Widoku chronionego", który zapobiega automatycznemu wykonywaniu makr. Zamiast tego użytkownicy są proszeni o włączenie edycji/treści (tj. makropoleceń) i ostrzegani o potencjalnym ryzyku.

Jak uniknąć instalacji złośliwego oprogramowania?

Nie należy otwierać podejrzanych i/lub nieistotnych wiadomości e-mail, zwłaszcza ich załączników lub znajdujących się w nich linków. Zaleca się korzystanie z wersji pakietu Microsoft Office wydanych po 2010 roku. Oprócz kampanii spamowych, złośliwe oprogramowanie jest również powszechnie rozsyłane za pośrednictwem podejrzanych źródeł pobierania (np. nieoficjalnych i bezpłatnych witryn z hostingiem plików, sieci wymiany peer-to-peer i innych narzędzi pobierania stron trzecich), nielegalnych narzędzi aktywacyjnych („łamania" oprogramowania) i fałszywych aktualizatorów. Dlatego ważne jest, aby korzystać wyłącznie z oficjalnych i zweryfikowanych kanałów pobierania. Ponadto, wszystkie programy muszą być aktywowane i aktualizowane za pomocą narzędzi/funkcji zapewnianych przez legalnych programistów. Aby chronić bezpieczeństwo urządzenia/użytkownika, ważne jest, aby mieć zainstalowane i na bieżąco aktualizowane renomowane oprogramowanie antywirusowe/antyspyware. To oprogramowanie musi być używane do wykonywania regularnych skanów systemu oraz usuwania wykrytych zagrożeń i problemów. Jeśli już otworzyłeś złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Tekst prezentowany w jednym z wariantów fałszywych e-maili „cPanel":

Subject: [ ******** ] Updates to the cPanel Services Agreement

"********". We're updating our privacy policy and other documents based on GDPR standards

cPanel

Updating our privacy policy

******** You’re receiving this email because we are updating the cPanel Services Agreement, which applies to one or more cPanel or services you use. We’re making these updates to clarify our terms and ensure that they remain transparent for you, as well as to cover new cPanel products, services and features.

You can also learn more about these updates on our FAQ page including a summary of the most notable changes.

If you wish to continue to use our products and services we recommend that you find the attachment file that is attached to this email to automatically update to our privacy policy to avoid service interruption, or your ******** account being closed.

If you do not agree, you can choose to discontinue using the products and services, and close your cPanel account ******** before these terms become effective.

Thank you for using cPanel products and services

cP

Copyright© 2021 cPanel, Inc.

Zrzut ekranu alternatywnego wariantu fałszywych wiadomości e-mail „cPanel":

Tekst prezentowany w tym wariancie:

Subject: Suspension : Removal of ******** from our server

Website De-activation : "********".

De-activation Programmed

Final Notice for Domain : ********

Removal of ******** from our server has been approved and initiated,

Due to ignorance of last verification warning.

Removal will occur exactly at our server programmed time and hour

We recommend that you find the attachment file that is attached to this email and Cancel Removal

for your Domain : ********

cP

Copyright© 2021 cPanel, Inc.

Zrzut ekranu załącznika do pliku e-maili oszukańczych „cPanel":

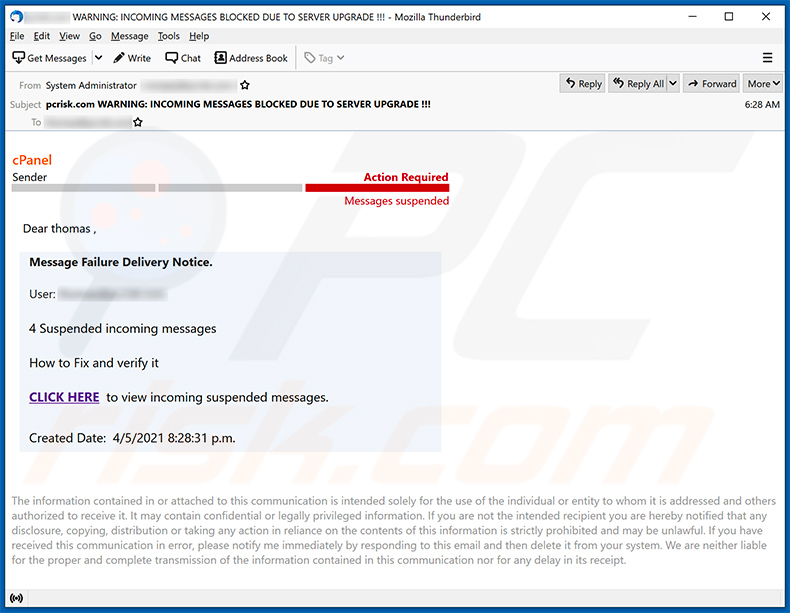

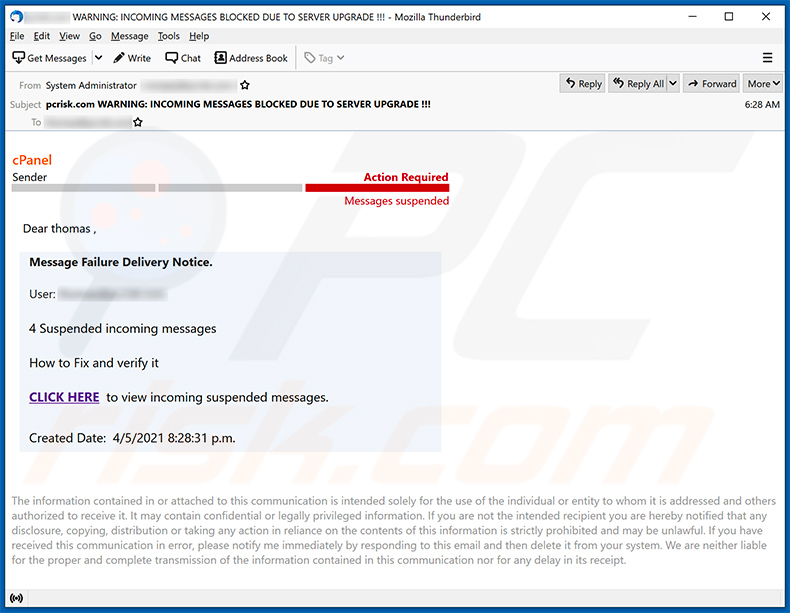

Kolejna wiadomość e-mail ze spamem o tematyce cPanel, która twierdzi, że użytkownik ma oczekujące wiadomości:

Prezentowany w niej tekst:

Subject: - WARNING: INCOMING MESSAGES BLOCKED DUE TO SERVER UPGRADE !!!

cPanel

Sender Action Required

Messages suspended

Dear ********,Message Failure Delivery Notice.

User: ********

4 Suspended incoming messages

How to Fix and verify it

CLICK HERE to view incoming suspended messages.

Created Date: 4/5/2021 8:28:31 p.m.

The information contained in or attached to this communication is intended solely for the use of the individual or entity to whom it is addressed and others authorized to receive it. It may contain confidential or legally privileged information. If you are not the intended recipient you are hereby notified that any disclosure, copying, distribution or taking any action in reliance on the contents of this information is strictly prohibited and may be unlawful. If you have received this communication in error, please notify me immediately by responding to this email and then delete it from your system. We are neither liable for the proper and complete transmission of the information contained in this communication nor for any delay in its receipt.

Zrzut ekranu promowanej witryny phishingowej:

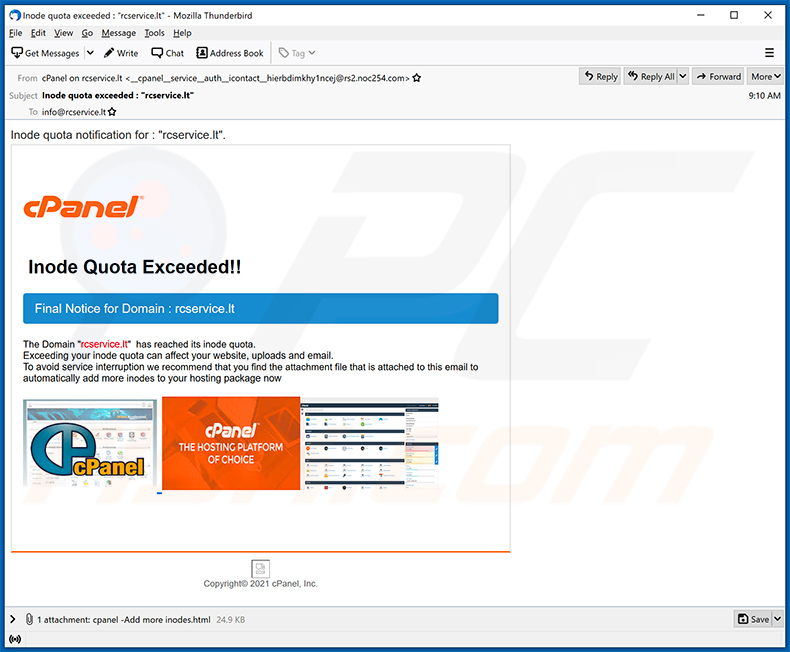

Jeszcze jeden wariant spamu o tematyce cPanel:

Prezentowany w nim tekst:

Subject: Inode quota exceeded : ********"

Inode quota notification for : ********".

Inode Quota Exceeded!!

Final Notice for Domain : rcservice.lt

The Domain ********" has reached its inode quota.

Exceeding your inode quota can affect your website, uploads and email.

To avoid service interruption we recommend that you find the attachment file that is attached to this email to

automatically add more inodes to your hosting package nowCopyright© 2021 cPanel, Inc.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest "oszukańczy e-mail cPanel"?

- STEP 1. Manualne usuwanie możliwych infekcji malware.

- STEP 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk „Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w „Menu zaawansowanych opcji uruchamiania." Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij „Ustawienia uruchamiania." Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij „F5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane". W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję