Uniknij zostania oszukanym przez e-maile/witrynę "Double Your BTC"

Phishing/OszustwoZnany również jako: możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania oszustwa e-mailowego "Double Your BTC"

Czym jest oszukańczy e-mail "Double Your BTC"?

„Double Your BTC" to nazwa kampanii spamowej – operacji na masową skalę, podczas której tysiącami wysyłane są oszukańcze e-maile. Wiadomości te promują oszukańczą witrynę, obiecując podwojenie zainwestowanej przez odbiorców BTC (kryptowaluty Bitcoin). Należy podkreślić, że wszystkie informacje podane w e-mailach „Double Your BTC" są fałszywe. Dlatego ufając im – użytkownicy mogą doświadczyć strat finansowych i innych poważnych problemów.

Oszustwa e-mail „Double Your BTC" informują odbiorców, że mogą podwoić swoje Bitcoiny w ciągu dwunastu godzin. Wiadomości promują witrynę oferującą fałszywą usługę, która jest rzekomo w pełni automatyczna i działa bez udziału człowieka. Link w tych wiadomościach e-mail przekierowuje do fałszywej witryny. Tekst przedstawiony na tej stronie powtarza obietnicę podwojenia transferu kryptowaluty Bitcoin, jeśli użytkownicy skorzystają z jej usługi. Zamiast procesu rzekomo trwającego dwanaście godzin - strona podaje, że trwa to dwudziestu czterech godziny. Strona zawiera również fałszywe informacje o liczbie podwojonych transakcji i łącznej wypłaconej kwocie. Najmniejsza inwestycja, jakiej może dokonać użytkownik to 0,005 BTC (o wartości ok. 200 $), największa - 10 BTC (ok. 500 tys. $). Zwróć uwagę, że kursy wymiany ulegają wahaniom, więc prawdopodobnie konwersje będą niedokładne w przyszłości. Jak wspomniano na początku, twierdzenia wysyłane przez wiadomości e-mail ze spamem/oszukańczą witrynę są fałszywe. Dlatego niezależnie od tego, ile użytkownicy „zainwestują" w „usługę" – nie otrzymają nic w zamian i tylko poniosą straty finansowe.

| Nazwa | Double Your BTC Email Scam |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywa obietnica | E-mail twierdzi, że odbiorcy mogą podwoić Bitcoiny, które zainwestują poprzez promowaną witrynę. |

| Powiązana domena | coin2x[.]org |

| Nazwy wykrycia (coin2x[.]org) | CyRadar (złośliwy), Fortinet (Malware), Netcraft (złośliwy), SCUMWARE.org (Malware), Pełna lista wykrycia (VirusTotal) |

| Obsługiwany adres IP (coin2x[.]org) | 172.67.199.192 |

| Objawy | Nieautoryzowane zakupy internetowe, zmienione hasła do kont internetowych, kradzież tożsamości nielegalny dostępdo komputera ofiary. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe reklamy internetowe pop-up, techniki zatruwania wyszukiwarki, domeny z błędnie wpisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Kampanie spamowe są wykorzystywane do różnych oszustw, phishingu i malware (np. trojanów, ransomware itp.). Zwodnicze e-maile są zwykle zamaskowane jako „oficjalne", „pilne", „ważne", „priorytetowe" i tym podobne. "MOBI GRAND TELECOM Lottery", "Clustered E-mails Pending", "cPanel Email Scam", "U.S Army Special Operations Command Consignment" - to kilka przykładów kampanii spamowych, a "Double Your Bitcoins", "Doge Giveaway", "Generate Bitcoin" to przykłady podobnych oszustw internetowych. Niezależnie od tego, co twierdzą, oferują lub czego żądają, ostateczny cel jest zawsze ten sam – generowanie przychodów dla stojących za nimi oszustów/cyberprzestępców. Ze względu na powszechność takiej poczty, zdecydowanie zaleca się zachowanie ostrożności w przypadku przychodzących wiadomości e-mail.

Jak kampanie spamowe infekują komputery?

Systemy są infekowane przez złośliwe pliki rozpowszechniane za pośrednictwem kampanii spamowych. Pliki mogą być dołączane i/lub linkowane w oszukańczych wiadomościach e-mail. Zakaźne pliki mogą mieć różne formaty (np. dokumentów Microsoft Office i PDF, archiwów, plików wykonywalne, JavaScript itp.), które po otwarciu inicjują pobieranie/instalację złośliwego oprogramowania. Przykładowo, dokumenty Microsoft Office infekują systemy, wykonując złośliwe makropolecenia. Proces ten rozpoczyna się w momencie otwarcia dokumentu – w wersjach pakietu Microsoft Office wydanych po 2010 roku, nowsze wersje mają tryb „Widoku chronionego", który zapobiega automatycznemu wykonywaniu makr. W tych wersjach użytkownicy są proszeni o włączenie edycji/treści (tj. makropoleceń) i ostrzegani o potencjalnych zagrożeniach.

Jak uniknąć instalacji złośliwego oprogramowania?

Nie wolno otwierać podejrzanych i nieistotnych wiadomości e-mail, zwłaszcza ich załączników lub zawartych w nich linków. Zaleca się również korzystanie z wersji pakietu Microsoft Office wydanych po 2010 roku. Oprócz kampanii spamowych, złośliwe oprogramowanie jest często rozsyłane za pośrednictwem podejrzanych źródeł pobierania (np. nieoficjalnych i bezpłatnych witryn z hostingiem plików, sieci wymiany peer-to-peer i innych narzędzi pobierania stron trzecich) oraz nielegalnych narzędzi aktywacyjnych („łamania" oprogramowania) i nielegalnych aktualizacji. Dlatego zaleca się korzystanie wyłącznie z oficjalnych i zweryfikowanych kanałów pobierania. Ponadto, wszystkie programy muszą być aktywowane i aktualizowane za pomocą narzędzi/funkcji zapewnionych przez legalnych programistów. Ważne jest, aby mieć zainstalowany i na bieżąco aktualizowany renomowany pakiet antywirusowy/antyspyware. To oprogramowanie musi być używane do wykonywania regularnych skanów systemu oraz usuwania wykrytych zagrożeń i problemów. Jeśli już otworzyłeś złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

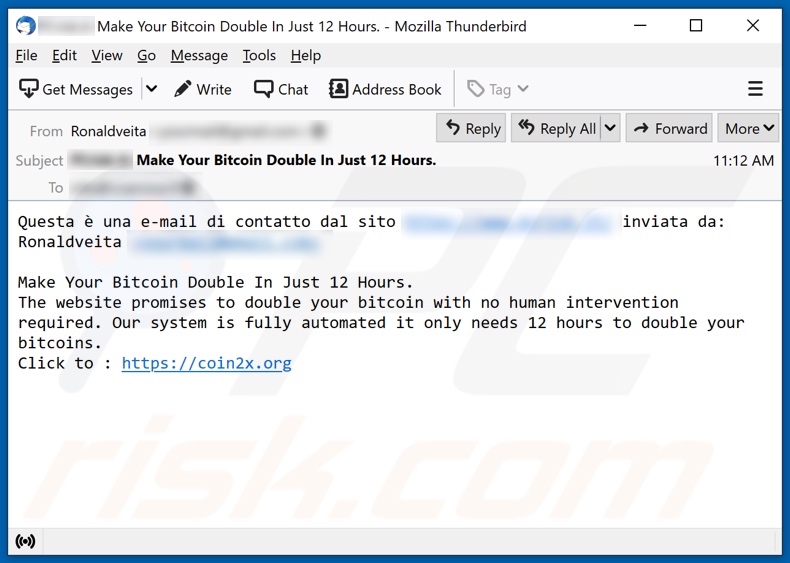

Tekst prezentowany w e-mailu "Double Your BTC":

Subject: ********: Make Your Bitcoin Double In Just 12 Hours.

Questa è una e-mail di contatto dal sito ******** inviata da:

Ronaldveita ********

Make Your Bitcoin Double In Just 12 Hours.

The website promises to double your bitcoin with no human intervention required. Our system is fully automated it only needs 12 hours to double your bitcoins.

Click to : hxxps://coin2x.org

Wygląd oszukańczej witryny promowanej w kampanii spamowej "Double Your BTC" (GIF):

Tekst prezentowany na tej stronie:

Double your btc in just 24 hours!

Invested Bitcoins: 1173.65829264 BTC Bitcoins Paid Out: 2337.65158528 BTC

Addresses: 17749 Paid: 17732 Waiting for Payout: 26

We provide the fastest bitcoin doubler. Our system is fully automated it's only need 24 hours to double your bitcoins. All you need to do is just send your bitcoins, and wait 24 hours to receive the doubled bitcoins to your address!

GUARANTEED!

Minimum: 0.005 BTC Maximum: 10 BTC

We automatically send your doubled bitcoins back after 24 hours. Be patient!

Your Bitcoin Address for Payout

Double my Bitcoins

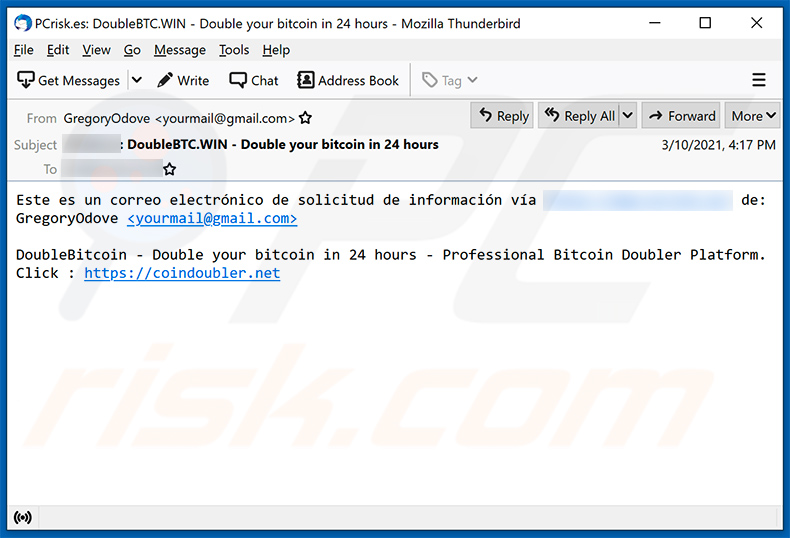

Kolejny spamowy e-mail promujący oszustwo "Double Your BTC":

Prezentowany w nim tekst:

Subject: ********: DoubleBTC.WIN - Double your bitcoin in 24 hours

Este es un correo electrónico de solicitud de información vía ******** de:

GregoryOdove ;DoubleBitcoin - Double your bitcoin in 24 hours - Professional Bitcoin Doubler Platform. Click : hxxps://coindoubler.net

Zrzut ekranu promowanej oszukańczej witryny (coindoubler[.]net):

Tekst prezentowany na tej stronie:

BITCOIN DOUBLER – HOW DOES IT WORK?

Bitcoin Doubler is a fully automated Bitcoin investment platform operating with no human intervention. Take full advantage of our fast and legit Bitcoin doubler platform. Our automated system gathers information from the blockchain transfers and cryptocurrency exchanges to study and predict the Bitcoin price. Our servers open and close thousands of transactions per minute, analyzing the price difference and transaction fees, and use that information to double your Bitcoins. Our data centers are located on multiple locations around the world so that our system has 100% uptime guaranteed.WHY USE OUR INVESTMENT PLATFORM?

Trusted Bitcoin Investment platform with fully automated payouts

Receive your double Bitcoins in 10 hours

Only 0.005 BTC minimum and 10 BTC maximum investment limits

Easy to use interface for both new and experienced investors

Track your investment with our dynamic table showing most recent transactions

CDN powered website with SSL security and DDoS protection

100% uptime with zero chance for a transaction to fail

INSTRUCTIONS ON HOW TO DOUBLE YOUR BITCOINS

1. ENTER YOUR BITCOIN ADDRESS AND PRESS THE BUTTON BELOW

2. DEPOSIT BTC TO THE ADDRESS GIVEN ON THE INVESTMENT PAGE

3. YOUR DEPOSIT WILL APPEAR IN THE RECENT TRANSACTIONS TABLE

4. WAIT 10 HOURS FOR YOUR DOUBLE BTC TO ARRIVEENTER YOUR BITCOIN ADDRESS

DOUBLE MY BITCOINS

BTC DOUBLER STATISTICS: 94298.1154

TOTAL BITCOINS INVESTED 188596.2308

BTC TOTAL IN PAYOUTS

100% SUCCESS RATE ON ALL TRANSACTIONS

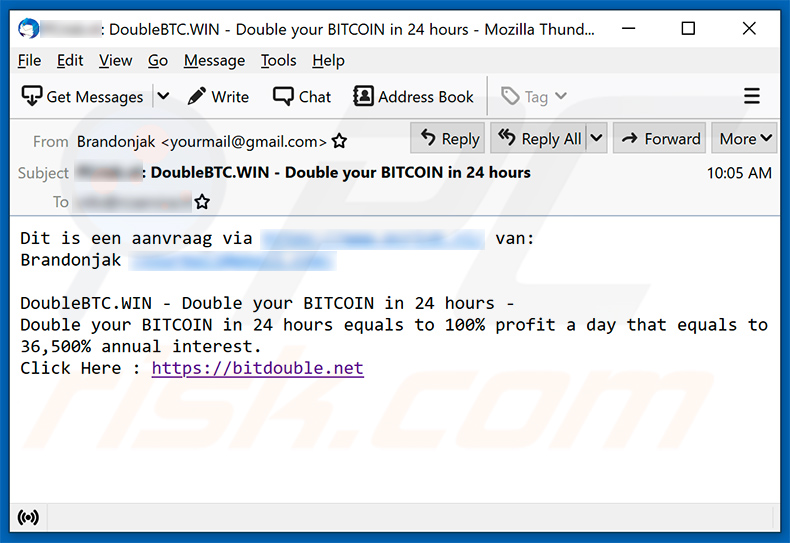

Kolejna wiadomość spamowa promująca oszukańczą witrynę „Double Your Bitcoin":

Prezentowany w niej tekst:

Subject: ********: DoubleBTC.WIN - Double your BITCOIN in 24 hours

Dit is een aanvraag via ******** van:

Brandonjak ********DoubleBTC.WIN - Double your BITCOIN in 24 hours -

Double your BITCOIN in 24 hours equals to 100% profit a day that equals to 36,500% annual interest.

Click Here : hxxps://bitdouble.net

Zrzut ekranu promowanej oszukańczej witryny (bitdouble[.]net):

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest "Double Your BTC"?

- KROK 1. Manualne usuwanie możliwych infekcji malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk „Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w „Menu zaawansowanych opcji uruchamiania." Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij „Ustawienia uruchamiania." Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij „5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane". W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję