Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Jakim malware jest NodeStealer?

NodeStealer to rodzaj złośliwego oprogramowania napisanego w JavaScript i uruchamianego za pośrednictwem Node.js. Jest używany przez cyberprzestępców do kradzieży plików cookie przeglądarki i danych logowania, umożliwiając im przejmowanie kont Gmail, Facebook, Outlook i prawdopodobnie innych. To malware zostało pierwotnie wykryte pod koniec stycznia 2023 r.

Więcej informacji o NodeStealer

Po uruchomieniu malware zapewnia nieprzerwane działanie nawet po ponownym uruchomieniu komputera przez ofiarę poprzez ustanowienie sobie trwałości. Aby to osiągnąć, złośliwe oprogramowanie wykorzystuje moduł automatycznego uruchamiania w Node.js.

Głównym celem malware NodeStealer jest uzyskanie przechowywanych haseł i informacji o sesji z przeglądarek opartych na Chromium zainstalowanych na urządzeniu ofiary. Złośliwe oprogramowanie jest przeznaczone do atakowania kilku przeglądarek, w tym Chrome, Opera, Microsoft Edge i Brave.

Jeśli malware NodeStealer wykryje pliki cookie lub dane uwierzytelniające związane z kontami na Facebooku, wykorzystuje interfejs API Facebooka do wyodrębnienia informacji o zaatakowanym koncie (w celu zebrania informacji związanych z kontami reklamowymi). Informacje te są następnie wykorzystywane przez cyberprzestępców do wyświetlania nieautoryzowanych reklam przy użyciu kont reklamowych ofiary.

Gdy złośliwe oprogramowanie NodeStealer pomyślnie uzyska zapisane informacje o przeglądarce i zakończy inwigilację konta na Facebooku, przystępuje do wyodrębnienia wszystkich skradzionych danych na serwer dowodzenia i kontroli (C2) obsługiwany przez atakującego.

| Nazwa | Złodziej danych NodeStealer |

| Typ zagrożenia | Złodziej informacji |

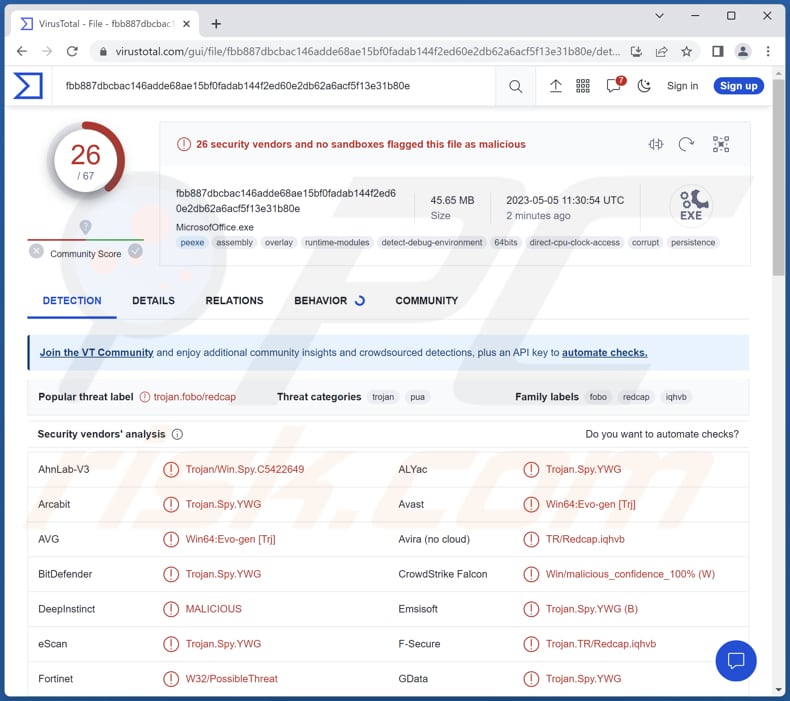

| Nazwy wykrycia | Avast (Win64:Evo-gen [Trj]), Combo Cleaner (Trojan.Spy.YWG), Emsisoft (Trojan.Spy.YWG (B)), Kaspersky (Trojan-PSW.Win64.Fobo.gf), Sophos (Mal/Generic-S), Pełna lista (VirusTotal) |

| Objawy | Brak dostępu do różnych kont, w tym Facebooka, Gmaila i Outlooka |

| Metody dystrybucji | Zainfekowane załączniki wiadomości e-mail, złośliwe reklamy internetowe, inżynieria społeczna, narzędzia do „łamania" zabezpieczeń oprogramowania. |

| Zniszczenie | Skradzione hasła i informacje bankowe, kradzież tożsamości, straty pieniężne i nie tylko |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Możliwe zniszczenie

Ofiary NodeStealer mogą napotkać różne problemy, w tym nieautoryzowany dostęp do ich kont na Facebooku, Gmailu i Outlooku, przejęcie kont reklamowych oraz kradzież przechowywanych informacji o przeglądarce. Może to prowadzić do strat finansowych, kradzieży tożsamości oraz uszczerbku na reputacji osobistej i zawodowej.

Jak malware NodeStealer dostało się na mój komputer?

Cyberprzestępcy mogą dystrybuować malware NodeStealer za pomocą różnych taktyk, takich jak e-maile phishingowe, techniki socjotechniczne, złośliwe reklamy lub łączenie ich z legalnym oprogramowaniem. Jedną ze znanych taktyk jest maskowanie NodeStealera jako nieszkodliwego dokumentu, takiego jak plik PDF lub XLSX, z odpowiednią ikoną i nazwą pliku, które mogą nakłonić użytkowników do jego otwarcia.

Cyberprzestępcy mogą również wykorzystywać techniki inżynierii społecznej, aby przekonać użytkowników do kliknięcia linków lub pobrania załączników zawierających złośliwe oprogramowanie. Ponadto mogą tworzyć fałszywe strony internetowe lub profile w mediach społecznościowych, które oferują fałszywe aktualizacje oprogramowania lub bezpłatne pliki do pobrania, które po kliknięciu prowadzą do pobrania i instalacji malware NodeStealer.

Jak uniknąć instalacji malware?

Zachowaj ostrożność, gdy masz do czynienia z załącznikami do e-maili lub linkami otrzymanymi z nieznanych lub podejrzanych adresów e-mail, zwłaszcza jeśli e-mail jest nieoczekiwany lub nieistotny. Regularnie aktualizuj swój system operacyjny, oprogramowanie i wtyczki. Używaj oprogramowania antywirusowego i upewnij się, że jest ono zawsze aktualne.

Unikaj pobierania aplikacji z niewiarygodnych źródeł, takich jak sieci peer-to-peer, podejrzane strony internetowe lub zewnętrzne programy do pobierania. Pobieraj oprogramowanie z oficjalnych witryn i sklepów z aplikacjami. Nie ufaj reklamom, okienkom pop-up ani linkom w podejrzanych witrynach.

Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Aktualizacja 3. sierpnia 2023 r. — Niedawno pojawiła się nowa kampania, rozpowszechniająca dwa warianty NodeStealer z dodatkowymi funkcjami napisane w języku Python. Cyberprzestępcy rozszerzyli te warianty o możliwość kradzieży kryptowaluty, działania jako narzędzia pobierania i wykonywania innych złośliwych działań oprócz kradzieży kont na Facebooku.

Wariant NodeStealer, przeznaczony do pobierania większej ilości malware, jest skonfigurowany do pobierania dwóch plików .zip. Po pobraniu i rozpakowaniu tych plików NodeStealer ustanawia trwałość dla BitRAT, hVNC RAT i XWorm.

Wariant ten jest również zdolny do kradzieży danych uwierzytelniających MetaMask z przeglądarek Chrome, Cốc Cốc i Brave. MetaMask to rozszerzenie, które pomaga użytkownikom uzyskać dostęp do portfeli Ethereum za pośrednictwem ich przeglądarek. Kradnąc te dane uwierzytelniające, osoby atakujące mogą bez pozwolenia zabrać kryptowalutę z przechwyconych portfeli.

Inny wariant skupia się również na atakowaniu kont firmowych Facebooka i portfeli MetaMask. Ta wersja ma jednak dodatkowe możliwości, w tym kradzież e-maili i stosowanie środków zapobiegających analizie. Posiada zdolność analizowania i czytania e-maili ofiary. Ta funkcja mogła zostać dodana w celu zakłócania powiadomień na Facebooku, które mogłyby ostrzec ofiarę o zmianach dokonanych przez NodeStealer.

Ponadto twórca malware zawarł podstawową funkcję wyszukiwania określonych narzędzi do analizy szkodliwego oprogramowania i procesów maszyny wirtualnej w systemie ofiary. Jeśli którekolwiek z tych narzędzi zostanie uruchomione, malware automatycznie się wyłącza, aby uniknąć wykrycia i analizy.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest NodeStealer?

- KROK 1. Manualne usuwanie malware NodeStealer.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcje zaawansowane systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, a w otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Twój komputer zostanie teraz ponownie uruchomiony w „Zaawansowanym menu opcji uruchamiania". Kliknij przycisk „Rozwiąż problemy", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania".

Kliknij przycisk „Uruchom ponownie". Twój komputer uruchomi się ponownie na ekranie Ustawienia uruchamiania. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane".

W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W następnym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po znalezieniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany malware NodeStealer. Czy trzeba sformatować urządzenie pamięci masowej, aby się go pozbyć?

Sformatowanie urządzenia pamięci masowej może usunąć malware NodeStealer, ale także usunąć wszystkie dane. Zamiast formatowania możesz spróbować użyć programu chroniącego przed złośliwym oprogramowaniem, aby usunąć malware NodeStealer.

Jakie są największe problemy, jakie może powodować złośliwe oprogramowanie?

Wpływ malware może się różnić w zależności od jego rodzaju i możliwości. Może to spowodować kradzież tożsamości, straty finansowe, zmniejszenie wydajności komputera, zwiększoną podatność na dodatkowe infekcje i inne problemy.

Jaki jest cel złośliwego oprogramowania NodeStealer?

Celem malware NodeStealer jest kradzież zapisanych haseł i informacji o sesji plików cookie z przeglądarek opartych na Chromium na komputerze docelowym, w tym przeglądarek Chrome, Opera, Microsoft Edge i Brave. Skradzione informacje są następnie wykorzystywane przez cyberprzestępców do przejmowania kont w mediach społecznościowych, e-mailach i reklamach oraz do wyświetlania nieautoryzowanych reklam.

Jak malware NodeStealer przeniknęło do mojego komputera?

Złośliwe oprogramowanie NodeStealer może być dystrybuowane przez cyberprzestępców za pomocą różnych taktyk, w tym e-maili phishingowych, technik socjotechnicznych, złośliwych reklam lub dołączania go do legalnego oprogramowania. Jedną z powszechnych taktyk jest maskowanie malware jako nieszkodliwego dokumentu, takiego jak plik PDF lub XLSX, z odpowiednią ikoną i nazwą pliku, które mogą skłonić użytkowników do jego otwarcia.

Czy Combo Cleaner ochroni mnie przed malware?

Combo Cleaner ma możliwość wykrywania i usuwania prawie wszystkich znanych infekcji złośliwym oprogramowaniem. Należy jednak pamiętać, że niektóre zaawansowane malware może ukrywać się głęboko w systemie, co utrudnia wykrycie i usunięcie. Zaleca się przeprowadzenie pełnego skanu systemu, aby zapewnić dokładne wykrycie i usunięcie wszelkiego złośliwego oprogramowania.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję