Uniknij oszustwa e-mailowego „We Have Hacked Your Website"

Phishing/OszustwoZnany również jako: Spam We Have Hacked Your Website

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest e-mail „We Have Hacked Your Website"?

„We Have Hacked Your Website" to fałszywy e-mail, w którym twierdzi się, że witryna firmy odbiorcy została zhakowana. Oszuści twierdzą, że zdobyli bazy danych i ujawnią je, chyba że w określonym czasie zostanie zapłacona określona kwota.

Ta wiadomość jest oszustwem, a podane w niej informacje są fałszywe. Dlatego radzimy po prostu zignorować e-mail „We Have Hacked Your Website".

Więcej informacji o tym oszustwie e-mailowym

Wiadomość e-mail informuje, że witryna firmy odbiorcy została rzekomo zhakowana, a bazy danych zostały przeniesione na serwer offshore. Instruuje użytkowników, aby przekazali tę wiadomość osobie, która ma uprawnienia do podejmowania ważnych decyzji w firmie.

E-mail twierdzi, że o ile wymienione żądania nie zostaną spełnione, reputacja firmy zostanie nieodwracalnie naruszona. Okup do równowartości 1 500 $ (USD) w kryptowalucie Bitcoin musi zostać zapłacony w ciągu pięciu dni. W przeciwnym razie informacje zostaną rzekomo sprzedane temu, kto zaoferuje najwyższą cenę.

Dodatkowo, jeśli dane zawierają zapisane e-maile klientów/współpracowników, zostaną oni powiadomieni o wycieku. Witryna zostanie również zdeindeksowana. Oznacza to, że indeksy zostaną usunięte z wyszukiwarek, a zatem nie pojawią się w żadnych zapytaniach wyszukiwania. Wiadomość twierdzi, że okup nie podlega negocjacjom, a odbiorcy nie powinni nawet próbować odpowiadać, ponieważ nie otrzymają odpowiedzi.

Podsumowując, e-mail „We Have Hacked Your Website" jest oszustwem i żadne z zagrożeń, o jakich pisze, nie może być w rzeczywistości zrealizowane przez oszustów. Osoby te nie naruszyły żadnych witryn powiązanych z odbiorcami ani nie ukradły wrażliwych informacji. Dlatego nie ufaj tej wiadomości ani nie spełniaj jej żądań.

| Nazwa | We Have Hacked Your Website Email Scam |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywe twierdzenie | E-mail twierdzi, że witryna firmy odbiorcy została zhakowana, a jej bazy danych zostały wyodrębnione. |

| Kwota okupu | Ekwiwalent 1 500 $ w kryptowalucie Bitcoin. |

| Adres portfela kryptowalutowego cyberprzestępców | 1JToMSCtc4nW3fNDUL4xV9QYqmyKJEYMdj, 3GGQxApV9d6U6CVPeXPSCMYraJdCnmz5u1, 36nmXWJ2JBTUib5UeGeds5yDT5WYm6n6Cs |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Zwodnicze e-maile, nieuczciwe reklamy pop-up online, techniki zatruwania wyszukiwarek, domeny z błędami pisowni. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Ogólne informacje o e-mailach tego typu

Zwodnicze/oszukańcze e-maile są wysyłane tysiącami podczas operacji na dużą skalę – są to tak zwane „kampanie spamowe". "Infect Your Family With CoronaVirus", "oszustwo e-mialowe Microsoft Email Scam", "I infected your computer with my private trojan" i "oszustwo e-mailowe RedCross" to tylko niektóre przykłady takich kampanii.

Komunikaty są zwykle przedstawiane jako „ważne", „pilne", „priorytetowe", „oficjalne" i podobne. Wiadomości takie mogą nawet być zamaskowane jako poczta od legalnych organizacji, instytucji, firm, dostawców usług itp. Wykorzystują socjotechnikę i taktykę zastraszania, aby nakłonić odbiorców do wykonania określonych czynności.

Przykładowo, takimi czynnościami mogą być dokonywanie transakcji pieniężnych (np. zapłacenie okupów, fałszywych opłat i rachunków itp.), podanie danych osobowych (np. nazwisk, adresów, numerów telefonów, e-maili, danych konta bankowego i/lub karty kredytowej itp.), otworzenie zainfekowanych plików itd.

Niezależnie od twierdzeń, próśb i gróźb tych e-maili, ich cel jest identyczny: generowanie przychodów dla stojących za nimi oszustów/cyberprzestępców.

Jak kampanie spamowe infekują komputery?

Systemy są infekowane przez niebezpieczne pliki wysyłane podczas kampanii spamowych. Pliki te są dołączone lub podlinkowane w zwodniczych/oszukańczych e-mailach. Złośliwe pliki mogą mieć różne formaty, takie jak dokumenty Microsoft Office lub PDF, pliki archiwalne (RAR, ZIP itp.) oraz pliki wykonywalne (.exe, .run itp.), JavaScript itp.

Proces infekcji rozpoczyna się po ich wykonaniu, uruchomieniu lub otwarciu w inny sposób. Oznacza to, że po otwarciu zaczynają pobierać/instalować malware. Przykładowo, dokumenty Microsoft Office inicjują te procesy, wykonując złośliwe makropolecenia.

Po otwarciu dokumenty MS Office proszą użytkowników o włączenie makropoleceń (tj. włączenie edycji). Zrobienie tego w przypadku zainfekowanych dokumentów prowadzi do infekcji.

Jak uniknąć instalacji malware

Zdecydowanie zaleca się, aby nie otwierać podejrzanych lub nieistotnych e-maili, zwłaszcza otrzymanych od podejrzanych/nieznanych nadawców. Nie należy otwierać żadnych załączników ani linków znalezionych w podejrzanych wiadomościach, ponieważ może to spowodować infekcję systemu wysokiego ryzyka. Ponadto ważne jest, aby używać wersji pakietu Microsoft Office wydanych po 2010 roku.

Nowsze wersje mają tryb „Widoku chronionego", który zapobiega uruchamianiu procesów infekcji po otwarciu złośliwego dokumentu.

Oprócz kampanii spamowych, złośliwe oprogramowanie jest również dystrybuowane za pomocą niewiarygodnych kanałów pobierania (nieoficjalnych i bezpłatnych witryn hostujących pliki, sieci udostępniania peer-to-peer i innych programów pobierania stron trzecich), nielegalnych narzędzi aktywacyjnych („pirackich") i fałszywych aktualizacji.

Dlatego używaj wyłącznie zweryfikowanych źródeł pobierania oraz aktywuj i aktualizuj produkty za pomocą narzędzi/funkcji zapewnionych przez legalnych programistów. Aby zapewnić bezpieczeństwo urządzenia i użytkownika, należy mieć zainstalowane i regularnie aktualizowane renomowane oprogramowanie antywirusowe/antyspyware.

Ponadto programy te powinny być używane do uruchamiania regularnych skanów systemu i usuwania wykrytych zagrożeń. Jeśli już otworzyłeś złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

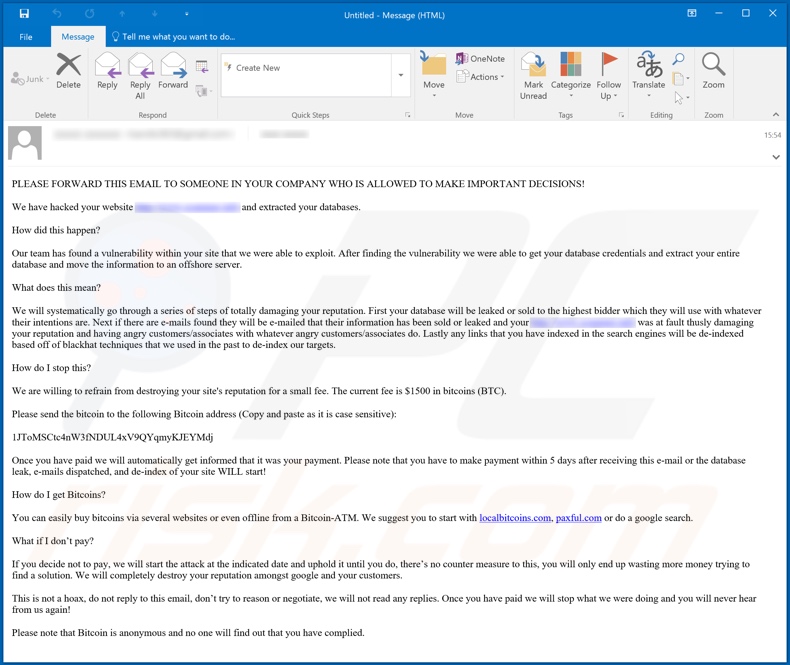

Tekst prezentowany w wiadomości e-mail „We Have Hacked Your Website":

PLEASE FORWARD THIS EMAIL TO SOMEONE IN YOUR COMPANY WHO IS ALLOWED TO MAKE IMPORTANT DECISIONS!

We have hacked your website - and extracted your databases.

How did this happen?

Our team has found a vulnerability within your site that we were able to exploit. After finding the vulnerability we were able to get your database credentials and extract your entire database and move the information to an offshore server.

What does this mean?

We will systematically go through a series of steps of totally damaging your reputation. First your database will be leaked or sold to the highest bidder which they will use with whatever their intentions are. Next if there are e-mails found they will be e-mailed that their information has been sold or leaked and your - was at fault thusly damaging your reputation and having angry customers/associates with whatever angry customers/associates do. Lastly any links that you have indexed in the search engines will be de-indexed based off of blackhat techniques that we used in the past to de-index our targets.

How do I stop this?

We are willing to refrain from destroying your site's reputation for a small fee. The current fee is $1500 in bitcoins (BTC).

Please send the bitcoin to the following Bitcoin address (Copy and paste as it is case sensitive):

1JToMSCtc4nW3fNDUL4xV9QYqmyKJEYMdj

Once you have paid we will automatically get informed that it was your payment. Please note that you have to make payment within 5 days after receiving this e-mail or the database leak, e-mails dispatched, and de-index of your site WILL start!

How do I get Bitcoins?

You can easily buy bitcoins via several websites or even offline from a Bitcoin-ATM. We suggest you to start with localbitcoins.com, paxful.com or do a google search.

What if I don’t pay?

If you decide not to pay, we will start the attack at the indicated date and uphold it until you do, there’s no counter measure to this, you will only end up wasting more money trying to find a solution. We will completely destroy your reputation amongst google and your customers.

This is not a hoax, do not reply to this email, don’t try to reason or negotiate, we will not read any replies. Once you have paid we will stop what we were doing and you will never hear from us again!

Please note that Bitcoin is anonymous and no one will find out that you have complied.

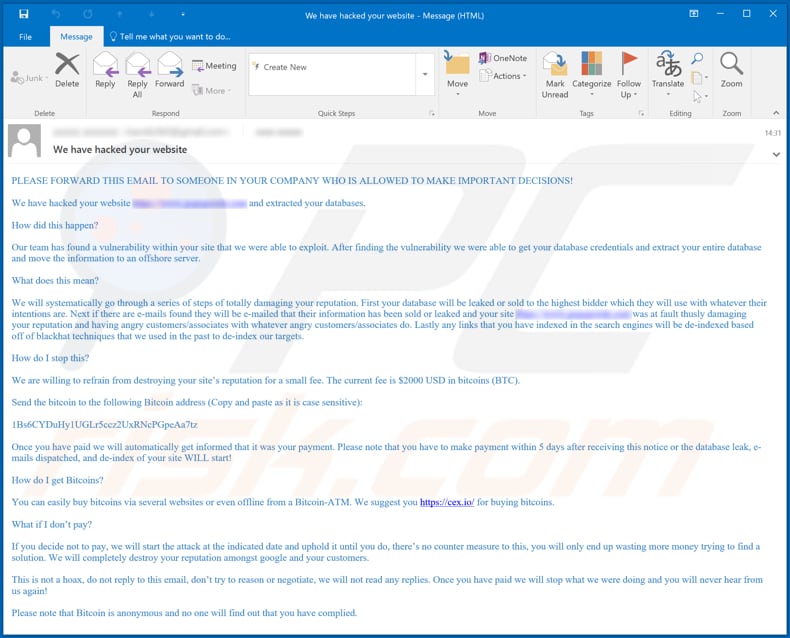

Kolejny wariant tego oszustwa:

Tekst w tym oszustwie:

PLEASE FORWARD THIS EMAIL TO SOMEONE IN YOUR COMPANY WHO IS ALLOWED TO MAKE IMPORTANT DECISIONS!

We have hacked your website - and extracted your databases.

How did this happen?

Our team has found a vulnerability within your site that we were able to exploit. After finding the vulnerability we were able to get your database credentials and extract your entire database and move the information to an offshore server.

What does this mean?

We will systematically go through a series of steps of totally damaging your reputation. First your database will be leaked or sold to the highest bidder which they will use with whatever their intentions are. Next if there are e-mails found they will be e-mailed that their information has been sold or leaked and your site - was at fault thusly damaging your reputation and having angry customers/associates with whatever angry customers/associates do. Lastly any links that you have indexed in the search engines will be de-indexed based off of blackhat techniques that we used in the past to de-index our targets.

How do I stop this?

We are willing to refrain from destroying your site’s reputation for a small fee. The current fee is $2000 USD in bitcoins (BTC).

Send the bitcoin to the following Bitcoin address (Copy and paste as it is case sensitive):

1Bs6CYDuHy1UGLr5ccz2UxRNcPGpeAa7tz

Once you have paid we will automatically get informed that it was your payment. Please note that you have to make payment within 5 days after receiving this notice or the database leak, e-mails dispatched, and de-index of your site WILL start!

How do I get Bitcoins?

You can easily buy bitcoins via several websites or even offline from a Bitcoin-ATM. We suggest you hxxps://cex.io/ for buying bitcoins.

What if I don’t pay?

If you decide not to pay, we will start the attack at the indicated date and uphold it until you do, there’s no counter measure to this, you will only end up wasting more money trying to find a solution. We will completely destroy your reputation amongst google and your customers.

This is not a hoax, do not reply to this email, don’t try to reason or negotiate, we will not read any replies. Once you have paid we will stop what we were doing and you will never hear from us again!

Please note that Bitcoin is anonymous and no one will find out that you have complied.

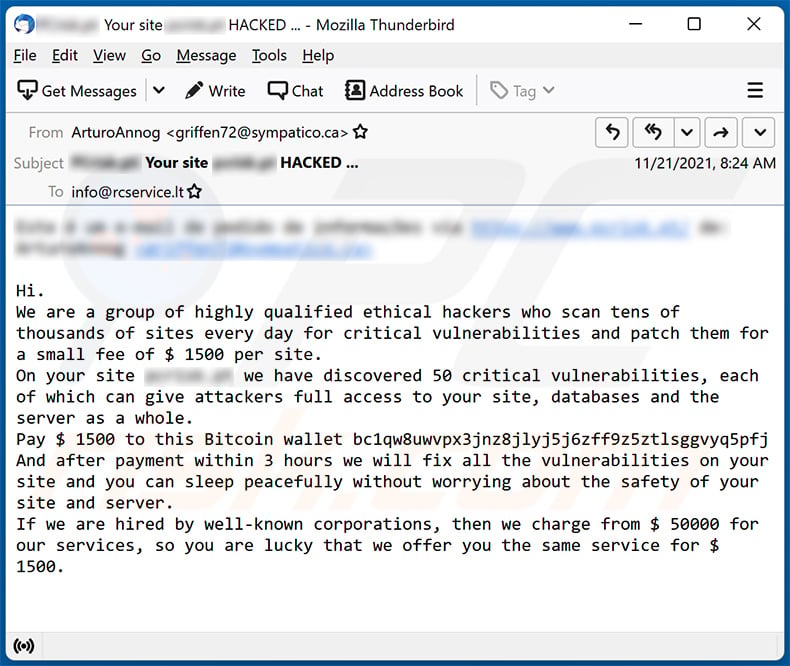

I kolejny przykład tego oszustwa e-mailowego „We Have Hacked Your Website":

Prezentowany w nim tekst:

Subject: Your site - HACKED ...

Hi.

We are a group of highly qualified ethical hackers who scan tens of thousands of sites every day for critical vulnerabilities and patch them for a small fee of $ 1500 per site.

On your site - we have discovered 50 critical vulnerabilities, each of which can give attackers full access to your site, databases and the server as a whole.

Pay $ 1500 to this Bitcoin wallet bc1qw8uwvpx3jnz8jlyj5j6zff9z5ztlsggvyq5pfj

And after payment within 3 hours we will fix all the vulnerabilities on your site and you can sleep peacefully without worrying about the safety of your site and server.

If we are hired by well-known corporations, then we charge from $ 50000 for our services, so you are lucky that we offer you the same service for $ 1500.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Spam We Have Hacked Your Website?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

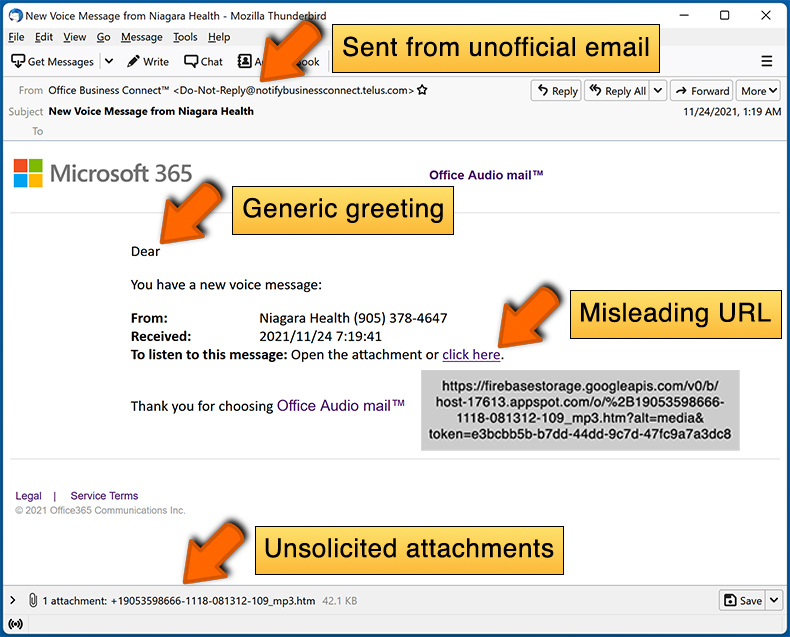

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner Antivirus dla Windows.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem ten e-mail?

Ta wiadomość nie jest adresowana osobiście do ciebie. Jest bardzo prawdopodobne, że oszuści wysłali ją na wszystkie adresy e-mail, które mają w swojej bazie danych.

Czy mój komputer rzeczywiście został zhakowany i czy nadawca ma jakieś informacje?

Nie, twój komputer nie został zhakowany (ani zainfekowany). Oszuści mają nadzieję, że ktoś uwierzy, że jego komputery zostały zhakowane i (lub) zostały skradzione dane osobowe, i wyśle im pieniądze.

Wysłałem kryptowalutę na adres podany w takim mailu. Czy mogę odzyskać pieniądze?

Niestety transakcje kryptowalutowe są nieodwracalne. Nie ma więc możliwości odzyskania utraconych środków.

Otrzymałem e-mail zawierający złośliwy załącznik. Czy mój komputer jest zainfekowany?

Jeśli nie otworzyłeś tego załącznika, twój komputer jest bezpieczny. Odbiorcy nie mogą infekować komputerów bez otwierania plików lub linków prezentowanych w e-mailach.

Czy Combo Cleaner usunie infekcje malware, które były obecne w załączniku do e-maila?

Tak, Combo Cleaner może wykryć i usunąć prawie wszystkie znane infekcje malware. Zaawansowane malware zwykle ukrywa się głęboko w systemie operacyjnym. Z tego powodu wymagane jest przeprowadzenie pełnego skanowania systemu, aby usunąć takie złośliwe oprogramowanie.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję