Uniknij zostania oszukanym przez fałszywe e-maile MetaMask proszące o weryfikację portfela kryptowalutowego

Phishing/OszustwoZnany również jako: możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest oszukańczy e-mail "MetaMask"?

"Oszutwo e-mailowe MetaMask" to phishingowa kampania spamowa. Oszukańcze wiadomości e-mail są zamaskowane jako prośby weryfikacji od MetaMask – oprogramowania portfela kryptowalutowego wchodzącego w interakcję z blockchainem Ethereum. Należy podkreślić, że wiadomości te są fałszywe i nie są w żaden sposób powiązane z ConsenSys Software Inc. – twórcami MetaMask.

Przegląd oszustwa e-mailowego „MetaMask"

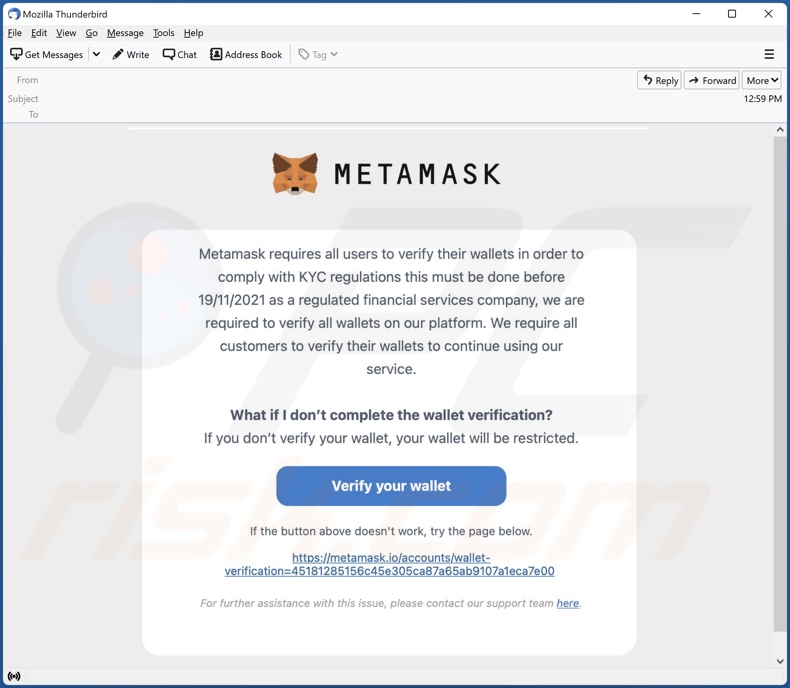

Fałszywe wiadomości e-mailowe „MetaMask" twierdzą, że odbiorcy muszą zweryfikować swoje portfele kryptowalutowe, aby spełnić najnowsze przepisy. Jeśli weryfikacja nie zostanie zakończona do określonej daty, portfel zostanie ograniczony.

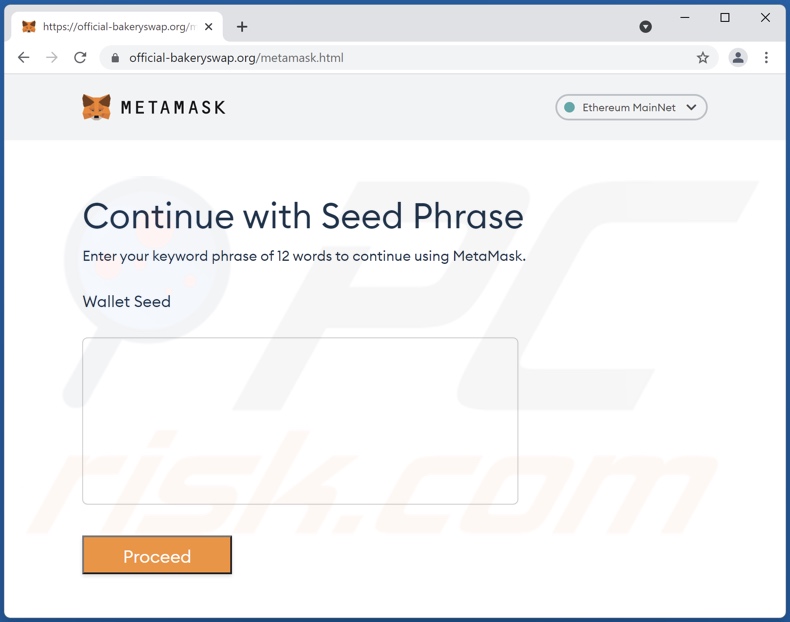

Przycisk/link przedstawiony w tych wiadomościach przekierowuje do strony phishingowej podszywającej się pod stronę MetaMask. Ta witryna prosi użytkowników o podanie frazy kluczowej portfela. Treść phishingowa działa poprzez zapisywanie wprowadzonych do niej informacji. Dlatego, ufając fałszywym wiadomościom e-mail „MetaMask" – użytkownikom mogą zostać skradzione ich portfele kryptowalutowe. To z kolei może skutkować problemami z prywatnością i znacznymi stratami finansowymi.

| Nazwa | Oszustwo e-mailowe MetaMask |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywe twierdzenie | Fałszywe wiadomości e-mail twierdzą, że portfele kryptograficzne odbiorców wymagają weryfikacji. |

| Przebranie | Oszustwa e-mail są zamaskowane jako powiadomienia z MetaMask. |

| Powiązane domeny | official-bakeryswap[.]org |

| Nazwy wykrycia (official-bakeryswap[.]org) | Emsisoft (Phishing), Fortinet (Phishing), Kaspersky (Phishing), Sophos (Phishing), Pełna lista wykrycia (VirusTotal) |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Zwodnicze e-maile, nieuczciwe reklamy pop-up online, techniki zatruwania wyszukiwarek, domeny z błędami pisowni. |

| Zniszczenie | Utrata poufnych informacji prywatnych, strata pieniędzy, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Ogólne informacje o kampania spamowych

".xlsx document for your preview", "download the pending mails manually", "WalletConnect" i "oszustwo e-mailowe CTT" to tylko niektóre przykłady wiadomości phishingowych.

Kampanie spamowe są wykorzystywane nie tylko do różnych oszustw, ale także do rozsyłania malware (np. trojanów, ransomware, górników kryptowaluty). Spam jest dość rozpowszechniony, dlatego zdecydowanie zaleca się ostrożność w przypadku przychodzących wiadomości e-mail i innych wiadomości.

Jak kampanie spamowe infekują komputery?

Wiadomości spamowe mogą zawierać złośliwe pliki jako załączniki lub linki do ich pobrania. Pliki te mogą mieć różne formaty, np. dokumentów Microsoft Office i PDF, archiwów (ZIP, RAR itp.), plików wykonywalnych (.exe, .run itp.), JavaScript itd. Po otwarciu zainfekowane pliki powodują pobranie/instalację złośliwego oprogramowania.

Przykładowo dokumenty Microsoft Office infekują systemy, wykonując złośliwe makropolecenia. Ten proces rozpoczyna się po otwarciu dokumentu w wersjach pakietu Microsoft Office wydanych przed 2010 rokiem. Późniejsze wersje mają tryb „Widoku chronionego", który zatrzymuje ten automatyczny proces. Zamiast tego użytkownicy mogą ręcznie włączyć makra (tj. edycję/treść). Należy zauważyć, że złośliwe dokumenty często zawierają komunikaty mające na celu nakłonienie użytkowników do włączenia makropoleceń.

Jak uniknąć instalacji malware?

Odradza się otwieranie podejrzanych i nieistotnych wiadomości e-mail. Załączniki i linki zawarte w tych wiadomościach nie mogą być otwierane, ponieważ mogą spowodować infekcje systemu. Zaleca się korzystanie z wersji Microsoft Office wydanych po 2010 roku.

Oprócz spamu, złośliwe oprogramowanie rozsyła się również za pośrednictwem podejrzanych kanałów pobierania (np. nieoficjalnych i bezpłatnych witryn, sieci udostępniania peer-to-peer itp.), nielegalnych narzędzi aktywacyjnych („łamania" zabezpieczeń) i fałszywych aktualizacji. Dlatego ważne jest, aby pobierać z oficjalnych/zweryfikowanych źródeł i aktywować/aktualizować produkty za pomocą narzędzi zapewnionych przez prawdziwych programistów.

Bardzo ważne jest, aby mieć zainstalowany i aktualizowany niezawodny program antywirusowy. To oprogramowanie musi być używane do uruchamiania regularnych skanów systemu i usuwania wykrytych zagrożeń. Jeśli już otworzyłeś złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Tekst prezentowany w oszukańczym e-mailu "MetaMask":

METAMASK

Metamask requires all users to verify their wallets in order to comply with KYC regulations this must be done before 19/11/2021 as a regulated financial services company, we are required to verify all wallets on our platform. We require all customers to verify their wallets to continue using our service.

What if I don't complete the wallet verification?

If you don't verify your wallet, your wallet will be restricted.

Verify your wallet

If the button above doesn't work, try the page below.

-

For further assistance with this issue, please contact our support team here.

Zrzut ekranu strony phishingowej promowanej przez kampanię spamową "MetaMask":

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest "oszustwo e-mailowe MetaMask"?

- KROK 1. Manualne usuwanie możliwych malware.

- KROK 2. Sprawdź, czy mój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcje zaawansowane systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, a w otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Twój komputer zostanie teraz ponownie uruchomiony w „Zaawansowanym menu opcji uruchamiania". Kliknij przycisk „Rozwiąż problemy", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania".

Kliknij przycisk „Uruchom ponownie". Twój komputer uruchomi się ponownie na ekranie Ustawienia uruchamiania. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane".

W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po znalezieniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Najczęściej zadawane pytania (FAQ)

Dlaczego otrzymałem ten e-mail?

Wiadomości spamowe nie są osobiste. Są wysyłane tysiącami z nadzieją, że przynajmniej część odbiorców da się nabrać na ich oszustwa.

Podałem moje dane osobowe, gdy zostałem oszukany przez ten e-mail ze spamem. Co mam zrobić?

Jeśli ujawniłeś dane uwierzytelniające konta – natychmiast zmień hasła/klucze dostępu do wszystkich potencjalnie przejętych kont i skontaktuj się z ich oficjalnym wsparciem. A jeśli podałeś inne prywatne informacje (np. dane dowodu osobistego, numery kart kredytowych itp.) – natychmiast skontaktuj się z odpowiednimi władzami.

Przeczytałem wiadomość e-mail ze spamem, ale nie otworzyłem załącznika, czy mój komputer jest zainfekowany?

Nie, samo otwarcie wiadomości spamowej jest nieszkodliwe. Procesy infekcji są uruchamiane, gdy załączone pliki lub linki do pobrania zawarte w tych wiadomościach e-mail są otwierane/kliknięte.

Pobrałem i otworzyłem plik załączony do wiadomości spamowej, czy mój komputer jest zainfekowany?

To, czy infekcja została natychmiast uruchomiona zależy od formatu pliku. Jeśli był to plik wykonywalny – to najprawdopodobniej tak. A jeśli był to dokument (np. .doc, .pdf itp.), mogłeś uniknąć infekcji malware, ponieważ te formaty mogą wymagać dodatkowych działań (np. włączenia makropoleceń itp.) w celu zainicjowania pobierania/instalacji malware.

Czy Combo Cleaner usunie infekcje malware obecne w załącznikach do wiadomości e-mail?

Tak, Combo Cleaner może wykryć i usunąć prawie wszystkie znane infekcje malware. Należy podkreślić, że wysokiej klasy złośliwe programy mają tendencję do ukrywania się w systemach. Dlatego bardzo ważne jest wykonanie pełnego skanu systemu.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję