Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania wirusa Zenar

Czym jest Zenar?

Zenar (znany również jako ZenarProject) to oprogramowanie do wydobywania kryptowalut, napisane w języku programowania C++. Badania pokazują, że Zenar można kupić za 100 $ na forum hakerskim. Jak sugeruje ich nazwa, górnicy kryptowaluty używają sprzętu komputerowego do wydobywania kryptowaluty. Często zdarza się, że cyberprzestępcy próbują nakłonić użytkowników do zainstalowania tego typu oprogramowania, aby mogli używać sprzętu zainstalowanego na ich komputerach bez konieczności samodzielnego inwestowania w nie. Użytkownicy, którzy mają na swoim komputerze zainstalowanego górnika kryptowaluty, który nie został przez nich celowo zainstalowany, powinni go jak najszybciej usunąć.

Wydobywanie kryptowaluty to proces wymagający znacznych zasobów, takich jak procesory, karty graficzne (GPU) i innego sprzętu. Oprogramowanie do wydobywania kryptowalut wykorzystuje ten sprzęt do rozwiązywania problemów matematycznych (równań kryptograficznych). Warto zauważyć, że potężny sprzęt kopie kryptowalutę szybciej i odwrotnie. Cyberprzestępcy próbują nakłonić użytkowników do zainstalowania górnika kryptowaluty, takiego jak Zenar, aby mogli użyć jego sprzętu komputerowego do wydobywania kryptowaluty zamiast używać swojego sprzętu. Zwykle górnicy kryptowaluty znacząco wpływają na wydajność komputera. Ponadto, sprzęt używany do rozwiązywania równań kryptograficznych zwiększa zużycie energii, przez co zużywa więcej energii elektrycznej. Dość często komputery używane do wydobywania kryptowaluty działają wolniej. W niektórych przypadkach w ogóle nie reagują. Oznacza to, że system operacyjny może nieoczekiwanie ulec awarii, co może doprowadzić do utraty danych lub innych problemów. Kolejnym problemem związanym z zainstalowaniem malware do wydobywania kryptowaluty w systemie operacyjnym jest to, że proces wydobywania może generować więcej ciepła sprzętowego niż jest przeznaczony do obsługi lub zużycia sprzętu. Użytkownikom, którzy zauważą wysokie zużycie procesora, procesora graficznego lub innego sprzętu, zaleca się przeskanowanie swoich systemów w poszukiwaniu złośliwego oprogramowania, aby upewnić się, że żadne nielegalne oprogramowanie nie korzysta z ich sprzętu, a komputer nie ma zainstalowanego na nim malware Zenar, które wydobywa kryptowaluty.

| Nazwa | Zenar Miner/ZenarProject |

| Typ zagrożenia | Malware wydobywające kryptowalutę |

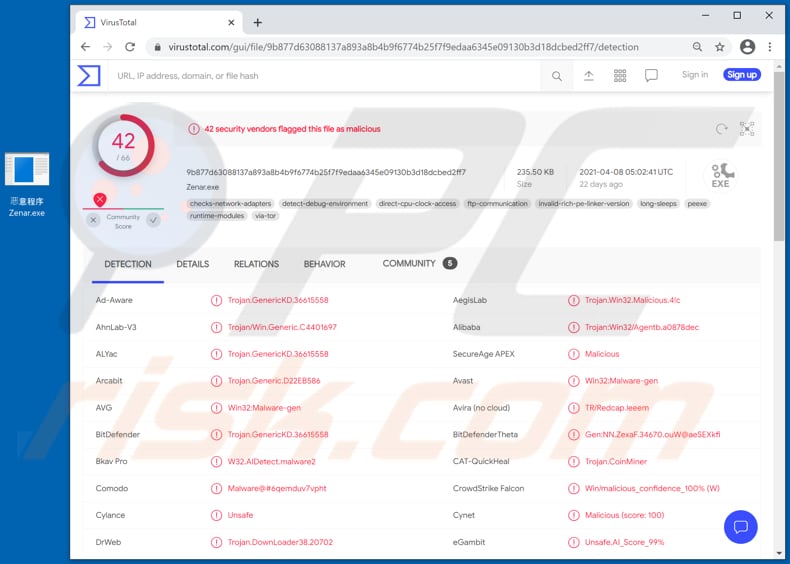

| Nazwy wykrycia | Avast (Win32:Malware-gen), BitDefender (Trojan.GenericKD.36615558), Emsisoft (Trojan.GenericKD.36615558 (B)), Kaspersky (HEUR:Trojan.Win32.Agentb.gen), Pełna lista (VirusTotal) |

| Cena | 100 $ |

| Objawy | Górnicy kryptowaluty są zaprojektowani, aby podstępnie infiltrować komputer ofiary, a objawy są widoczne na zainfekowanej maszynie jedynie, gdy górnicy zaczynają pracę, ponieważ powodują wysokie zużycie CPU, GPU (i innego sprzętu). |

| Metody dystrybucji | Zainfekowane załączniki e-mail (makra), witryny torrent, złośliwe reklamy, nieoficjalne strony, fałszywe aktualizatory |

| Zniszczenie | Przegrzanie sprzętu, awarie systemu, wolna wydajność komputera, wysokie rachunki za elektryczność. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Kilka przykładów innego oprogramowania do wyszukiwania kryptowalut, którego cyberprzestępcy używają do porywania komputerów, to Epsilon, QuilMiner i KingMiner. Należy wspomnieć, że nawet legalne oprogramowanie do wydobywania kryptowaluty może być wykorzystywane do złośliwych celów. Tak czy inaczej, jeśli w systemie operacyjnym jest zainstalowany górnik kryptowaluty, ale nie został on zainstalowany celowo, należy go jak najszybciej usunąć, bez względu na to, czy jest legalny, czy stworzony przez cyberprzestępców.

Jak Zenar dostał się do mojego komputera?

Cyberprzestępcy często wykorzystują e-maile zawierające złośliwe załączniki lub linki do pobrania złośliwych plików, aby nakłonić użytkowników do zainstalowania malware. Odbiorcy instalują niechciane oprogramowanie podczas pobierania i otwierania plików otrzymanych od cyberprzestępców. Niektóre przykłady plików używanych przez cyberprzestępców do rozsyłania malware za pośrednictwem poczty elektronicznej to Microsoft Office, dokumenty PDF, pliki wykonywalne (takie jak .exe), ZIP, RAR lub inne pliki archiwów, pliki JavaScript. Innym popularnym sposobem rozsyłania malware jest używanie narzędzi do łamania oprogramowania, które mają nielegalnie aktywować licencjonowane oprogramowanie. Takie narzędzia są bardzo często łączone ze złośliwym oprogramowaniem. Dlatego użytkownicy, którzy próbują uniknąć płacenia za oprogramowanie takimi narzędziami, często zamiast tego infekują swoje komputery malware.

Ponadto, cyberprzestępcy mogą również wykorzystywać określone trojany do dystrybucji malware. Muszą jednak nakłonić użytkowników do zainstalowania tych trojanów. Zwykle robią to, maskując trojany jako legalne programy. Po zainstalowaniu, trojan może zainstalować swój ładunek (np. oprogramowanie do wydobywania kryptowalut). Sieci peer-to-peer (takie jak klienci torrent, eMule), zewnętrzne programy do pobierania, strony internetowe do pobrania freeware, strony z bezpłatnym hostingiem plików itp. to przykłady podejrzanych źródeł pobierania plików i programów. Ich użytkownicy infekują komputery podczas pobierania i otwierania złośliwych plików. Zwykle te złośliwe pliki wyglądają jak prawidłowe, zwykłe pliki. Jeszcze jednym sposobem rozsyłania malware jest nakłonienie użytkowników do skorzystania z fałszywego aktualizatora oprogramowania. Po uruchomieniu, aktualizator ten infekuje komputer, wykorzystując błędy/wady jakiegoś zainstalowanego programu lub instalując malware zamiast aktualizacji lub poprawek.

Jak uniknąć instalacji malware?

E-maile otrzymane z podejrzanych, nieznanych adresów powinny być sprawdzane, zwłaszcza jeśli są nieistotne i zawierają załącznik lub link do strony internetowej. Takie e-maile są zwykle wykorzystywane przez cyberprzestępców jako kanały rozsyłania malware. Oprogramowanie (i pliki) należy pobierać wyłącznie z oficjalnych witryn i za pośrednictwem bezpośrednich linków do pobierania. Sieci peer-to-peer, zewnętrzne programy do pobierania (i instalatory), nieoficjalne strony i inne kanały mogą być wykorzystywane przez cyberprzestępców do nakłaniania użytkowników do pobrania i (lub) zainstalowania malware. Zainstalowane programy muszą być aktualizowane i aktywowane za pomocą wbudowanych funkcji lub narzędzi stworzonych przez ich oficjalnych programistów. Nieoficjalne narzędzia często są złośliwe i nielegalne jest aktywowanie licencjonowanego oprogramowania za pomocą różnych narzędzi innych firm (i używanie pirackiego oprogramowania). Ponadto, zaleca się regularne skanowanie systemu operacyjnego w poszukiwaniu zagrożeń i korzystanie w tym celu z renomowanego oprogramowania antywirusowego lub antyspyware. Ważne jest, aby na bieżąco aktualizować zainstalowane rozwiązanie zabezpieczające. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Wygląd forum hakerskiego używanego do promowania Zenar (GIF):

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Zenar?

- KROK 1. Manualne usuwanie malware Zenar.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk „Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w „Menu zaawansowanych opcji uruchamiania." Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij „Ustawienia uruchamiania." Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij „F5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane". W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję