Jak odinstalować trojana zdalnego dostępu Xtreme

TrojanZnany również jako: Trojan zdalnego dostępu Xtreme

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania wirusa Xtreme

Czym jest Xtreme?

Xtreme to trojan zdalnego dostępu (RAT), który zapewnia dostęp i kontrolę nad zainfekowanymi urządzeniami w celu ułatwienia różnych złośliwych działań. To malware było używane na całym świecie, atakując rządy i organizacje rządowe, instytucje finansowe, duże prywatne korporacje, firmy telekomunikacyjne i media, chociaż jego celem są przede wszystkim przedstawiciele i pracownicy wspomnianych podmiotów, często celem są również mniejsze firmy lub przeciętni użytkownicy.

Xtreme może współdziałać z rejestrem Windows, który zawiera informacje, parametry, ustawienia, opcje oraz inne wartości oprogramowania i sprzętu zainstalowanego w systemie. To złośliwe oprogramowanie może eksfiltrować i infiltrować dane (tj. pobierać i przesyłać pliki). Zagrożenie, jakie stwarza ta funkcja, zależy od informacji przechowywanych w zainfekowanym systemie. Bez wątpienia może to jednak prowadzić do poważnych problemów. Xtreme RAT może również śledzić i zapisywać (robić zrzuty ekranu) ekrany zainfekowanych urządzeń. Dodatkowo może sterować podłączonym sprzętem, takim jak mikrofony i kamery, a następnie używać ich do nagrywania dźwięku i obrazu. Na przykład, ten potajemnie nagrany materiał może być następnie wykorzystany do celów szantażu. Te cechy sprawiają, że Xtreme jest bardzo niebezpiecznym złośliwym oprogramowaniem, które może prowadzić do poważnych obaw i problemów związanych z prywatnością, znacznych strat finansowych, a nawet kradzieży tożsamości. Dlatego jeśli podejrzewasz, że system może być zainfekowany Xtreme, natychmiast usuń to malware.

| Nazwa | Trojan zdalnego dostępu Xtreme |

| Typ zagrożenia | Trojan zdalnego dostępu, wirus kradnący hasła, malware bankowe, spyware. |

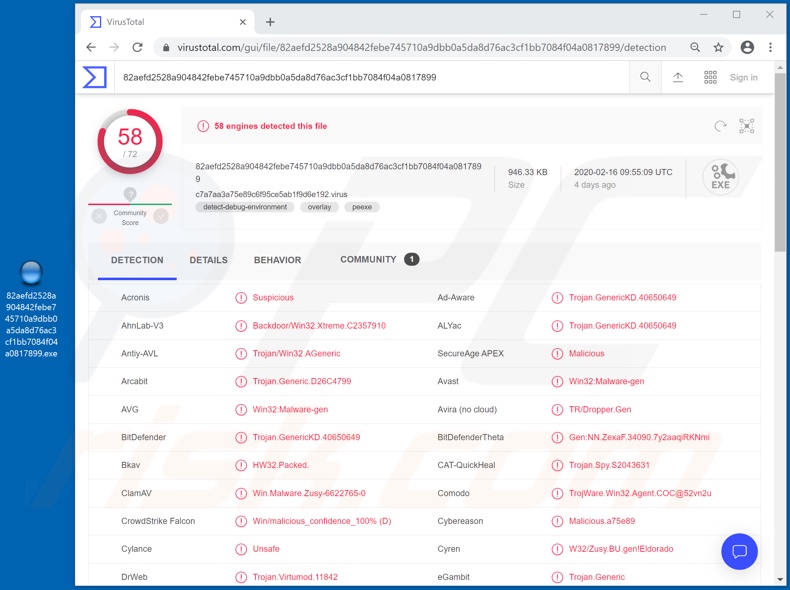

| Nazwy wykrycia | Avast (Win32:Malware-gen), BitDefender (Trojan.GenericKD.40650649), ESET-NOD32 (Win32/Remtasu.S), Kaspersky (HEUR:Trojan.Win32.Generic), Pełna lista (VirusTotal) |

| Objawy | Trojany są zaprojektowane, aby podstępnie infiltrować komputer ofiary i pozostawać cichymi, w wyniku czego na zainfekowanej maszynie nie ma jasno widocznych objawów. |

| Metody dytrybucji | Zainfekowane załączniki e-mail, złośliwe ogłoszenia internetowe, inżynieria społeczna, narzędzia "łamania" oprogramowania. |

| Zniszczenie | Skradzione hasła i informacje bankowe, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

ShadowTechRAT, Dacls, Bandook i Orcus to tylko niektóre przykłady innych trojanów z tej kategorii, jednak złośliwe oprogramowanie może mieć różne możliwości/cele, takie jak szyfrowanie danych (w celu okupu), pobieranie/instalację dodatkowego malware, wydobywanie kryptowaluty i wiele innych. Niezależnie od tego, jak działają, wszystkie szkodliwe programy mają tylko jeden cel: generowanie przychodów dla stojących za nimi cyberprzestępców. Dlatego wszystkie infekcje złośliwym oprogramowaniem wymagają natychmiastowego usunięcia, aby zapewnić zdrowie systemu i bezpieczeństwo użytkownika.

Jak Xtreme dostało się na mój komputer?

Zaobserwowano, że RAT Xtreme rozprzestrzenia się za pośrednictwem kampanii spamowych. Termin „kampania spamowa" oznacza operację masowego wysyłania zwodniczych wiadomości e-mail. Te wiadomości są zwykle przedstawiane jako „oficjalne", „ważne", „priorytetowe" itd. Jedna z takich poprzednich kampanii, która promowała Xtreme, była skierowana do osób mówiących po hiszpańsku, a e-maile były zamaskowane jako wiadomości finansowe i podatkowe. Infekcje są wywoływane przez zainfekowane pliki dołączone do tych wiadomości e-mail lub zawarte w tych wiadomościach linki do zakaźnych plików. Zakaźne pliki występują w różnych formatach (np. dokumentów PDF i Microsoft Office, plików archiwów i plików wykonywalnych, JavaScript itp.). Po ich otwarciu inicjowana jest infekcja, jednak kampanie spamowe są tylko jednym ze sposobów rozsyłania złośliwego oprogramowania. Oprogramowanie jest również rozsyłane za pośrednictwem trojanów, nielegalnych narzędzi aktywacyjnych („łamania" oprogramowania), fałszywych aktualizatorów i niezaufanych źródeł pobierania. Jak wspomniano, malware może powodować infekcje łańcuchowe - taką możliwość posiadają niektóre programy trojańskie. Zamiast aktywować licencjonowane produkty, narzędzia do nielegalnej aktywacji („łamania" oprogramowania) mogą pobierać/instalować szkodliwe programy. Fałszywe programy aktualizujące infekują systemy, nadużywając słabych punktów nieaktualnego oprogramowania lub po prostu instalując malware zamiast obiecanych aktualizacji. Nieoficjalne i bezpłatne witryny do hostowania plików, sieci udostępniania peer-to-peer (BItTorrent, Gnutella, eMule itp.) oraz inne programy do pobierania stron trzecich są niewiarygodne i mogą oferować malware do pobrania pod pozorem normalnych produktów lub są do takich dołączone.

Jak uniknąć instalacji złośliwego oprogramowania?

Nie otwieraj podejrzanych lub nieistotnych wiadomości e-mail, zwłaszcza tych otrzymanych od nieznanych lub podejrzanych nadawców. Nie należy otwierać żadnych załączników ani linków znajdujących się w takich e-mailach, ponieważ może to spowodować infekcję wysokiego ryzyka. Używaj wyłącznie oficjalnych i zweryfikowanych kanałów pobierania. Aktywuj i aktualizuj programy za pomocą funkcji/narzędzi zapewnionych przez oryginalnych programistów. Nie używaj nielegalnych narzędzi aktywacyjnych („łamania" oprogramowania) ani aktualizacji stron trzecich ze względu na ryzyko potencjalnych infekcji malware. Miej zainstalowane i na bieżąco aktualizowane renomowane oprogramowanie antywirusowe/antyspyware. Ponadto, oprogramowanie to powinno być używane do regularnego skanowania systemu i usuwania wykrytych zagrożeń/problemów. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Aktualizacja 2. kwietnia 2021 roku - Istnieje wiele wariantów Xtreme RAT o różnych umiejętnościach. Wspólne funkcje wszystkich wersji obejmują: zarządzanie rejestrem systemu Windows, operowanie uruchomionymi procesami/usługami, przesyłanie/pobieranie plików, nagrywanie audio/wideo, przechwytywanie zrzutów ekranu, rejestrowanie kluczy i infekowanie podłączonych zewnętrznych urządzeń pamięci masowej (np. USB). Trojan Xtreme jest publicznie dostępny, zarówno za darmo, jak i do kupienia – w ofercie wielu źródeł. W związku z tym metody rozsyłania szkodliwego programu i sposoby jego działania różnią się znacznie w zależności od używających go osób/grup. Przykładowo, ten trojan był używany do atakowania rządów Izraela i Palestyny oraz sfer energetycznych, użyteczności publicznej, rafinacji ropy naftowej, zaawansowanych technologii oraz bankowości/finansów. Znaczącą aktywność Xtreme zaobserwowano w dystrybucji wariantów Zeusa i innych szkodliwych programów bankowych. Więcej informacji na temat funkcji trojana i wcześniejszych ataków można znaleźć w artykule Narta Villeneuve i James'a T. Bennett na blogu FireEye.

Mocno podejrzany Xtreme RAT został zauważony jako rozpowszechniany za pośrednictwem narzędzi do modyfikowania gier wideo i silników do oszukiwania. Jest zamaskowany lub ukryty w oryginalnych plikach związanych z łatkami do gier, poprawkami, modyfikacjami wizualnymi lub rozgrywki, kodami do oszukiwania itp. Te złośliwe produkty są promowane za pośrednictwem różnych reklam i kanałów mediów społecznościowych skupionych na grach wideo (np. YouTube).

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Xtreme?

- KROK 1. Manualne usuwanie malware Xtreme.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk „Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w „Menu zaawansowanych opcji uruchamiania." Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij „Ustawienia uruchamiania." Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij „5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane". W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję