Zignoruj oszustwo e-mailowe Password is about to expire today

Phishing/OszustwoZnany również jako: możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania oszustwa e-mailowego Password is about to expire today

Czym jest oszustwo e-mailowe Password is about to expire today?

Phishing to popularna metoda wykorzystywana przez cyberprzestępców do dystrybucji złośliwego oprogramowania poprzez zachęcanie odbiorców do otwarcia złośliwego załącznika lub kliknięcia linku do witryn internetowych. Jest to również popularna metoda wykorzystywana przez oszustów do wyodrębniania danych osobowych (np. danych karty kredytowej, danych logowania). Zwykle cyberprzestępcy maskują swoje wiadomości phishingowe jako oficjalne, ważne wiadomości od legalnych firm lub innych podmiotów. Na tego rodzaju e-maile nigdy nie należy odpowiadać ani też nie należy otwierać znajdujących się w nich linków, plików/załączników.

Ta kampania phishingowa składa się z co najmniej trzech e-maili twierdzących, że hasło do konta e-mail wkrótce wygaśnie (tego samego dnia, w którym otrzymano e-mail lub dwa dni później). Głównym celem tych e-maili phishingowych jest nakłonienie odbiorców do otwarcia witryny za pomocą przycisku „Potwierdź", „Zachowaj aktualne hasło", „Zachowaj moje aktualne hasło" lub innego i wprowadzenia danych logowania do konta e-mail, takich jak adresu e-mail lub nazwy użytkownika i hasła. Innymi słowy, oszuści stojący za tą kampanią phishingową próbują ukraść dane logowania do kont e-mail. Zwykle cyberprzestępcy próbują kraść konta e-mail, aby móc ich użyć do kradzieży jeszcze większej liczby kont, rozsyłając wiadomości phishingowe do osób z listy kontaktów lub do rozsyłania malware (np. ransomware, trojanów). Mogą również używać skradzionych kont e-mail do wysyłania spamu, nakłaniania niczego nie podejrzewających odbiorców do dokonywania transakcji pieniężnych, sprzedawania tych kont w ciemnej sieci (innym cyberprzestępcom). Należy wspomnieć, że użytkownicy, którzy ulegają takim oszustwom i używają tych samych danych logowania do więcej niż jednego konta, również mogą utracić dostęp do tych kont. Często zdarza się, że cyberprzestępcy wykorzystują skradzione dane uwierzytelniające nie tylko do przejęcia jednego konta, ale także próbują ukraść inne konta przy użyciu tych samych danych uwierzytelniających. Odbiorcom, którzy wprowadzili dane logowania na nieoficjalnych stronach, zdecydowanie zaleca się jak najszybszą zmianę swoich haseł.

| Nazwa | OSzukańczy e-mail Password is about to expire today |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywa obietnica | Email account password is about to expire |

| Przebranie | Wiadomość od dostawcy poczty elektronicznej |

| Objawy | Nieautoryzowane zakupy internetowe, zmienione hasła do kont online, kradzież tożsamości, nielegalny dostęp do komputera ofiary. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe reklamy internetowe pop-up, techniki zatruwania wyszukiwarki, domeny z błędnie wpisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Więcej przykładów wiadomości phishingowych, które cyberprzestępcy wykorzystali (lub nadal wykorzystują) w celu oszukania odbiorców w celu podania danych osobowych, to "Your Mailbox Is Full Email Scam", "MOBI GRAND TELECOM Lottery" i "Clustered E-mails Pending Email Scam". Takie wiadomości e-mail są często zamaskowane jako wiadomości od dostawcy usług poczty elektronicznej, banku, firmy przewozowej lub organizacji innego typu i uwzględniają prośbę o podanie danych osobowych. Jak wspomniano w pierwszym akapicie, e-maile phishingowe mogą również zawierać linki lub załączniki używane do rozsyłania złośliwego oprogramowania.

Jak kampanie spamowe infekują komputery?

Użytkownicy infekują komputery za pośrednictwem wiadomości e-mail, gdy otwierają złośliwe załączniki lub klikają złośliwe linki (lub otwierają złośliwe pliki pobrane za pośrednictwem linków w wiadomościach phishingowych). Kiedy cyberprzestępcy rozsyłają złośliwe oprogramowanie za pośrednictwem poczty elektronicznej, udają legalne firmy i maskują swoje e-maile jako oficjalne, pilne i ważne. Kilka przykładów plików, które cyberprzestępcy dołączają do swoich wiadomości phishingowych, to RAR, ZIP i inne pliki archiwów PDF, dokumenty Microsoft Office, pliki wykonywalne (np. .exe), pliki JavaScript. Warto zauważyć, że nie wszystkie pliki, które cyberprzestępcy dołączają do swoich wiadomości e-mail, infekują komputery po ich otwarciu. Przykładowo, dokumenty MS Office infekują komputery tylko wtedy, gdy odbiorcy umożliwią w nich edycję/zawartość (polecenia makr). Należy wspomnieć, że nie dotyczy to złośliwych dokumentów otwieranych w wersjach pakietu Microsoft Office wydanych przed 2010 rokiem - starsze wersje nie mają trybu „Widoku chronionego" i automatycznie instalują malware.

Jak uniknąć instalacji złośliwego oprogramowania?

Nie zaleca się pobierania (ani instalowania) programów za pośrednictwem zewnętrznych programów do pobierania, instalatorów, sieci peer-to-peer (np. klientów torrent, eMule), nieoficjalnych witryn lub korzystania z innych narzędzi lub kanałów tego rodzaju. Najbezpieczniejszym sposobem pobierania oprogramowania i plików jest korzystanie z oficjalnych witryn oraz bezpośrednich linków. Ponadto, nigdy nie jest bezpieczne aktualizowanie lub aktywowanie zainstalowanego oprogramowania przy użyciu nieoficjalnych narzędzi innych firm. Te narzędzia często są wykorzystywane do rozsyłania malware. Zainstalowane programy muszą być aktualizowane, aktywowane za pomocą wbudowanych funkcji lub narzędzi od oficjalnych programistów. Należy wspomnieć, że nielegalne jest aktywowanie licencjonowanego oprogramowania za pomocą różnych nieoficjalnych narzędzi („łamania" oprogramowania) innych firm. Ponadto, nie należy otwierać linków do witryn i załączników do wiadomości e-mail otrzymanych od nieznanych nadawców. Zwłaszcza jeśli te linki lub pliki znajdują się w nieistotnych e-mailach. Cyberprzestępcy często maskują swoje e-maile jako ważne, oficjalne, aby nakłonić odbiorców do zainfekowania swoich urządzeń za pomocą załączonych plików lub linków. Ponadto, zaleca się przeskanowanie systemu operacyjnego w poszukiwaniu zagrożeń za pomocą renomowanego oprogramowania antywirusowego lub antyspyware oraz regularne skanowanie w poszukiwaniu wirusów. Jeśli już otworzyłeś złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

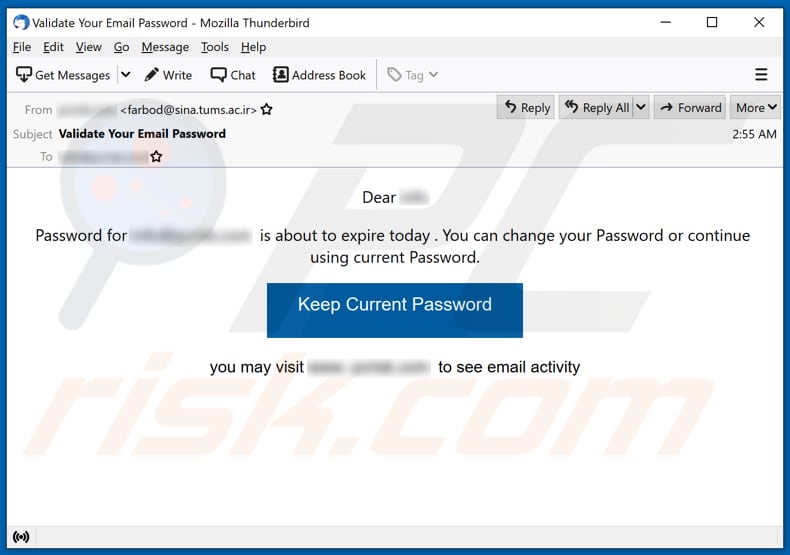

Tekst prezentowany w pierwszym wariancie e-maila phishingowego:

Subject: Validate Your Email Password

Dear ********

Password for ******** is about to expire today . You can change your Password or continue using current Password.

Keep Current Password

you may visit ******** to see email activity

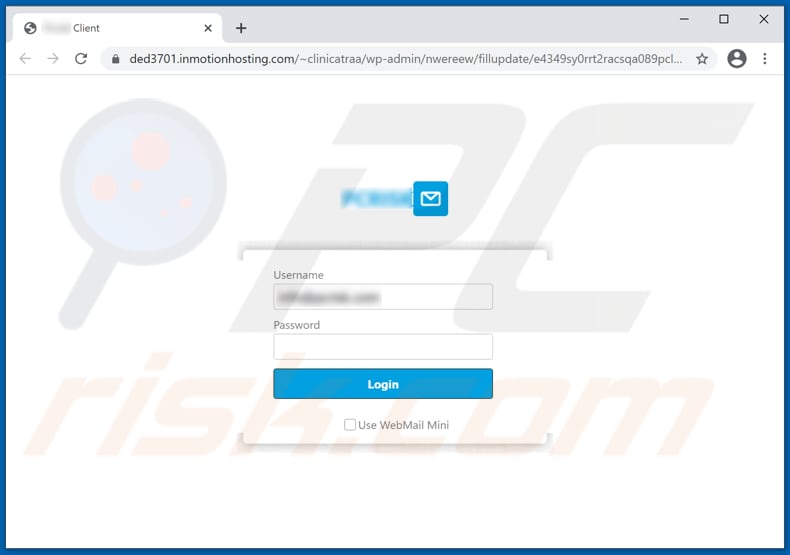

Zrzut ekranu zwodniczej witryny internetowej używanej w tym wariancie:

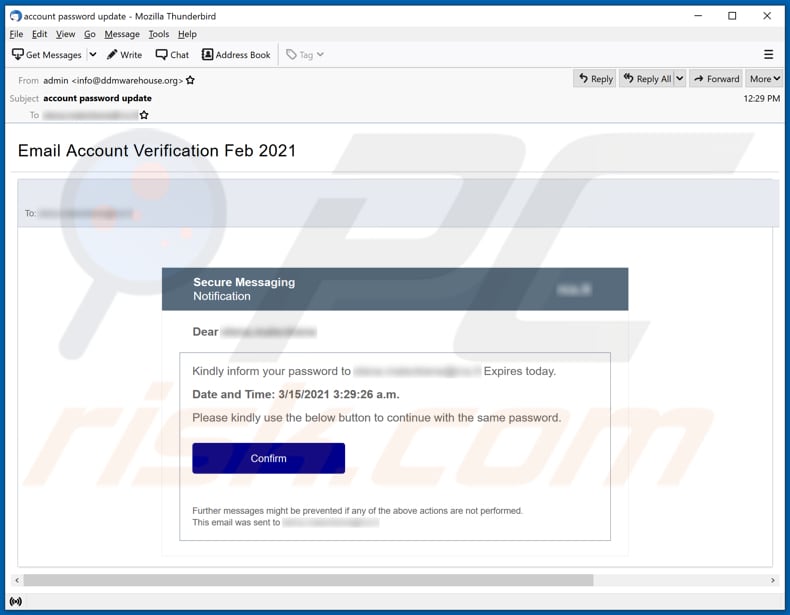

Zrzut ekranu drugiego wariantu e-maila phishingowego:

Tekst w tym e-mailu:

Subject: account password update

Email Account Verification Feb 2021

To: ********

Secure Messaging

Notification

********

Dear ********

Kindly inform your password to ******** Expires today.Date and Time: 3/15/2021 3:29:26 a.m.

Please kindly use the below button to continue with the same password.

Confirm

Further messages might be prevented if any of the above actions are not performed.

This email was sent to ********

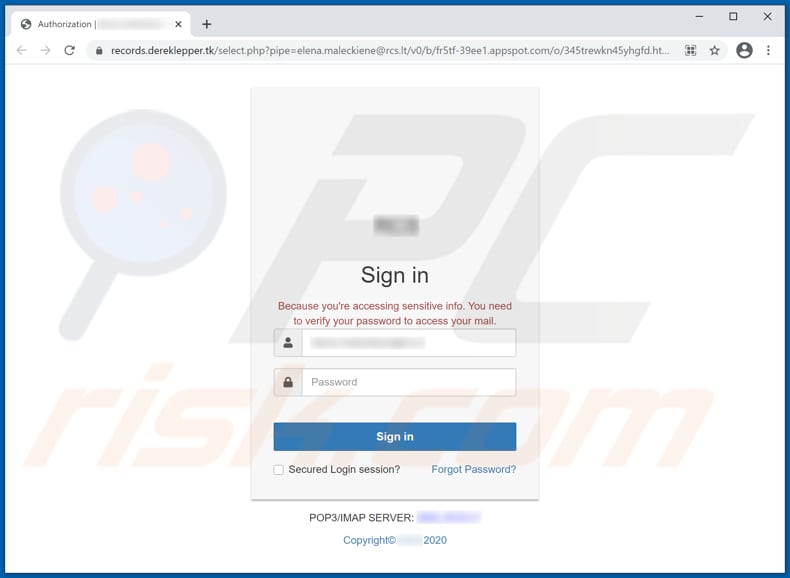

Zrzut ekranu zwodniczej witryny internetowej używanej w tym wariancie:

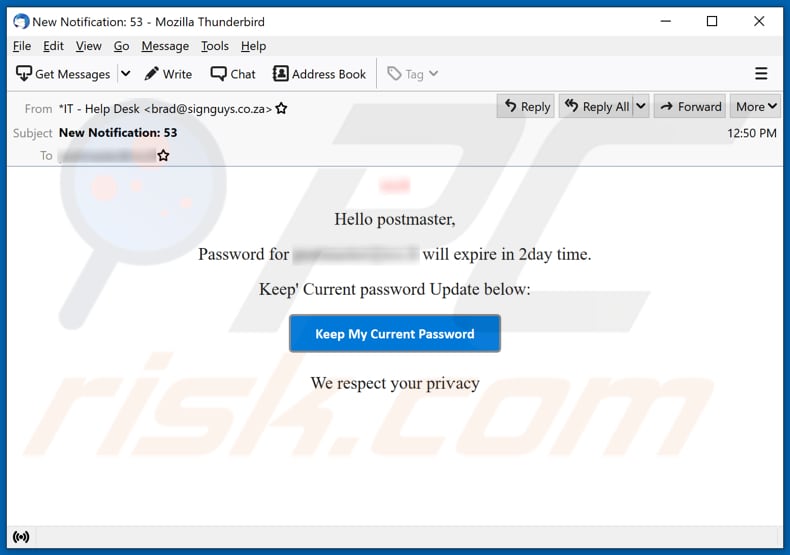

Zrzut ekranu trzeciego wariantu e-maila phishingowego:

Tekst w tym e-mailu:

Subject: New Notification: 53

********

Hello postmaster,

Password for ******** will expire in 2day time.

Keep' Current password Update below:

keep my current passwordWe respect your priѵacy

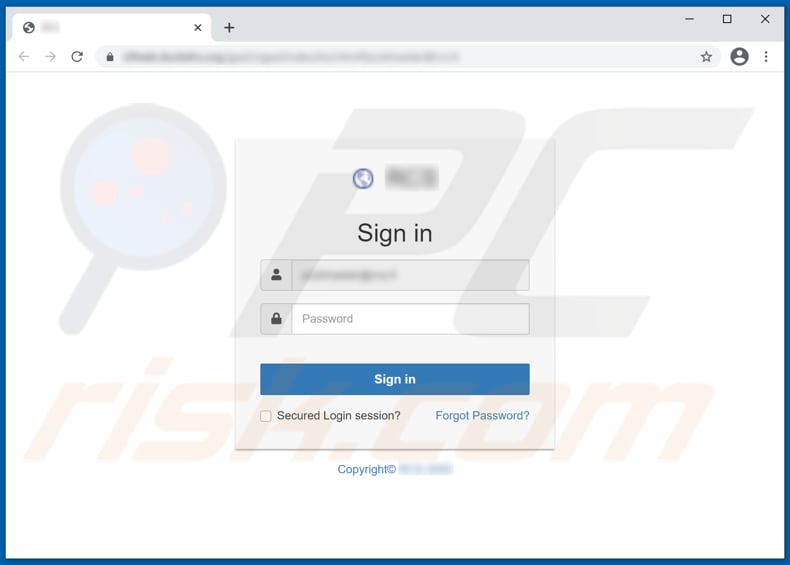

Zrzut ekranu zwodniczej witryny internetowej używanej w tym wariancie:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest oszustwo e-mailowe Password is about to expire today?

- KROK 1. Manualne usuwanie możliwych infekcji malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk „Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w „Menu zaawansowanych opcji uruchamiania." Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij „Ustawienia uruchamiania." Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij „5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane". W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję