Nie ufaj e-mailowi phishingowemu SharePoint

Phishing/OszustwoZnany również jako: możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania "SharePoint Email Scam"

Czym jest "SharePoint Email Scam"?

Z reguły oszuści stojący za wiadomościami phishingowymi nieuczciwie próbują uzyskać poufne informacje lub dane, takie jak nazwy użytkownika, hasła lub inne dane uwierzytelniające i dane kart kredytowych, maskując swoje wiadomości e-mail jako pochodzące od legalnych firm, organizacji itp. Ta konkretna wiadomość jest zamaskowana jako wiadomość z SharePoint. Stojący za nią oszuści próbują ukraść konta Microsoft 365.

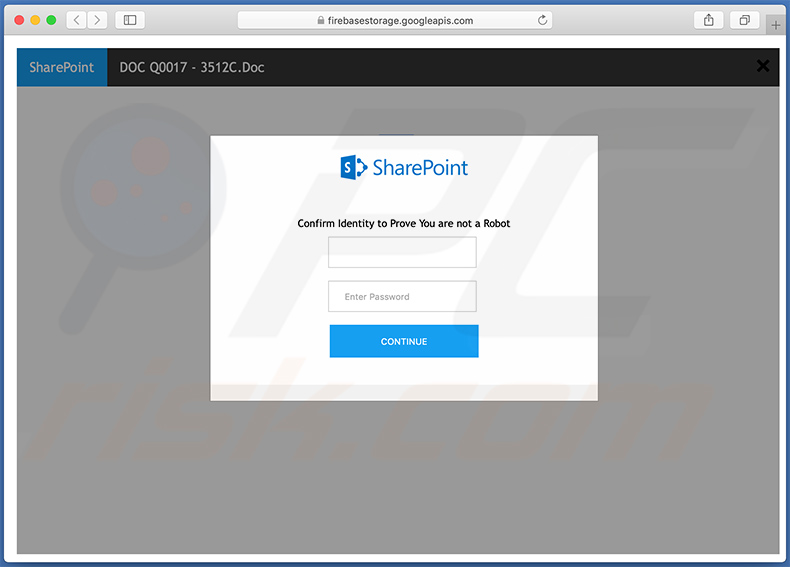

Badania pokazują, że oszuści stojący za tym phishingowym e-mailem atakują firmy i często używają nazwy firmy odbiorcy, aby ta wiadomość wyglądała tak, jakby pochodziła od określonej firmy, w której zatrudniony jest odbiorca. Głównym celem oszustów jest nakłonienie odbiorców do kliknięcia linku i wykonania dalszych instrukcji na otwartej witrynie. Na otwartej stronie odbiorcy proszeni są o kliknięcie przycisku, który ma pobrać pewne dokumenty. Jednak ten przycisk albo pobiera jakiś plik PDF, który zawiera link do innej witryny internetowej, albo po prostu otwiera formularz zgłoszeniowy, w którym odbiorcy są proszeni o wprowadzenie swoich danych logowania do Microsoft (Office) 365. Mówiąc najprościej, głównym celem oszustów stojących za tym e-mailem jest kradzież wspomnianych wcześniej poświadczeń, które dałyby im pełną kontrolę nad kontami Microsoft 365. Oznacza to, że oszuści mogą nadużywać porwanych kont do kradzieży tożsamości, rozprzestrzeniania tej i innych wiadomości phishingowych, kradzieży większej ilości informacji z zaatakowanej organizacji itp. Aby uniknąć jakichkolwiek poważnych problemów, zdecydowanie odradza się klikania linków w tego rodzaju wiadomościach e-mail oraz pobierania plików, które są do nich załączone i/lub wprowadzania jakichkolwiek danych logowania na nieoficjalnych stronach internetowych.

| Nazwa | Oszustwo e-mailowe SharePoint |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywa obietnica | Ten e-mail jest zamaskowany jako wiadomość dotycząca pewnych ważnych dokumentów |

| Przebranie | Ten e-mail phishingowy jest często zamaskowany jako e-mail od firmy odbiorcy |

| Objawy | Nieautoryzowane zakupy internetowe, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputera ofiary. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe reklamy internetowe pop-up, techniki zatruwania wyszukiwarki internetowej, domeny z błędnie wpisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Podsumowując, e-maile phishingowe są zwykle zamaskowane jako oficjalne, pilne, ważne itp. Często zdarza się, że są również zamaskowane jako wiadomości od legalnych podmiotów. Warto wspomnieć, że wiadomości mogą być wykorzystywane nie tylko do phishingu, ale także do dystrybucji złośliwego oprogramowania, na przykład trojanów, ransomware, górników kryptowalut i innego złośliwego oprogramowania. Kilka przykładów innych e-maili phishingowych to "Server Notification Email Scam", "GitHub Email Scam" i "ShareFile Attachment Email Scam".

W jaki sposób kampanie spamowe infekują komputery?

Komputery mogą zostać zainfekowane malware za pośrednictwem wiadomości e-mail (kampanii złośliwego spamu) tylko wtedy, gdy odbiorcy otwierają złośliwe załączniki lub pliki, które zostały pobrane przez zawarte w nich złośliwe linki. Kilka przykładów plików, które cyberprzestępcy często dołączają do swoich e-maili, to złośliwe dokumenty Microsoft Office, dokumenty PDF, pliki wykonywalne (takie jak .exe), pliki archiwów (takie jak ZIP, RAR) i pliki JavaScript. Warto wspomnieć, że złośliwe dokumenty MS Office mogą infekować komputery tylko wtedy, gdy użytkownicy nadadzą im uprawnienia do włączania edycji/treści (wykonywania poleceń makr). Chociaż złośliwe dokumenty otwierane za pomocą oprogramowania starszego niż Microsoft Office 2010 powodują instalację złośliwego oprogramowania bez pytania o uprawnienia, ponieważ wyżej wymienione wersje nie zawierają trybu Widoku chronionego.

Jak uniknąć instalacji złośliwego oprogramowania?

Programy i pliki należy pobierać wyłącznie z oficjalnych stron internetowych i poprzez bezpośrednie linki. Nie należy używać innych kanałów, takich jak zewnętrzne programy do pobierania (i instalatory), nieoficjalne witryny, sieci peer-to-peer (np. klienci torrent, eMule). Cyberprzestępcy często używają ich do dystrybucji złośliwych plików programów. System operacyjny i zainstalowane programy muszą być aktualizowane i/lub aktywowane za pomocą wbudowanych funkcji i/lub narzędzi, które są zapewniane (zaprojektowane) przez oficjalnych programistów. Używanie nieoficjalnych narzędzi do aktywacji („łamania" oprogramowania) jest nielegalne. Nie należy otwierać załączników i/lub linków w nieistotnych e-mailach otrzymanych z podejrzanych, nieznanych adresów. Często takie e-maile wysyłają cyberprzestępcy, którzy próbują nakłonić odbiorców do zainfekowania ich komputerów malware. Warto wspomnieć, że często maskują oni swoje e-maile jako ważne, oficjalne itd. Każdy system operacyjny jest bezpieczniejszy, jeśli jest regularnie skanowany za pomocą renomowanego oprogramowania antywirusowego lub antyspyware. Dlatego zalecamy, aby takie oprogramowanie było zainstalowane i zawsze aktualne. Jeśli otworzyłeś już złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

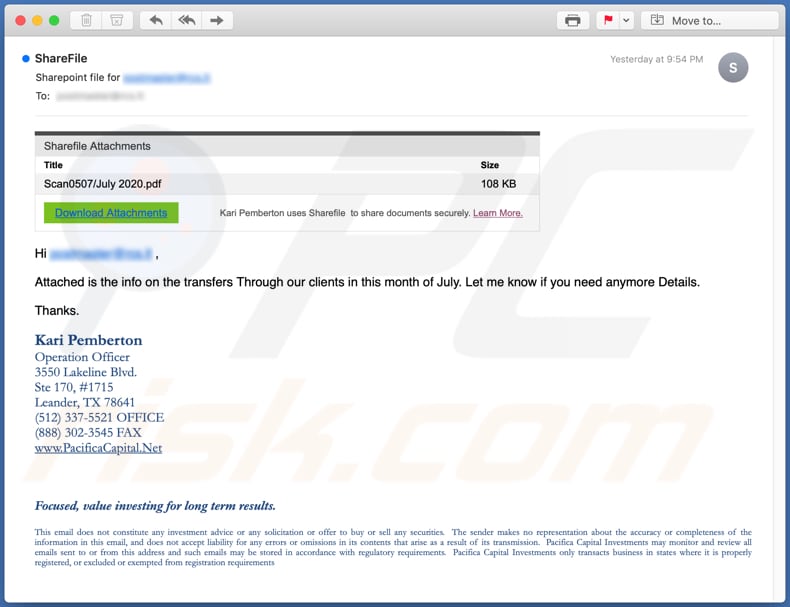

Tekst prezentowany w wiadomości e-mail "SharePoint Email Scam":

Subject: Sharepoint file for -

Sharefile Attachments

Title Size

Scan0507/July 2020.pdf 108 KB

Download Attachments Kari Pemberton uses Sharefile to share documents securely. Learn More.

Hi - ,

Attached is the info on the transfers Through our clients in this month of July. Let me know if you need anymore Details.

Thanks.

Kari Pemberton

Operation Officer

3550 Lakeline Blvd.

Ste 170, #1715

Leander, TX 78641

(512) 337-5521 OFFICE

(888) 302-3545 FAX

www.PacificaCapital.Net

Focused, value investing for long term results.

This email does not constitute any investment advice or any solicitation or offer to buy or sell any securities. The sender makes no representation about the accuracy or completeness of the information in this email, and does not accept liability for any errors or omissions in its contents that arise as a result of its transmission. Pacifica Capital Investments may monitor and review all emails sent to or from this address and such emails may be stored in accordance with regulatory requirements. Pacifica Capital Investments only transacts business in states where it is properly registered, or excluded or exempted from registration requirements

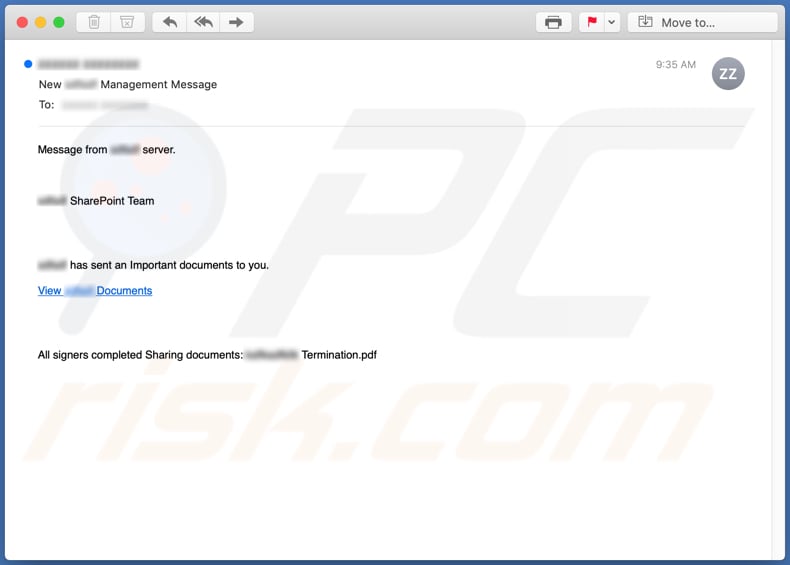

Zrzut ekranu drugiego wariantu tego e-maila phishingowego:

Tekst w tym e-mailu:

Subject: New - Management Message

Message from - server.

- SharePoint Team

- has sent an Important documents to you.

View - Documents

All signers completed Sharing documents: - Termination.pdf

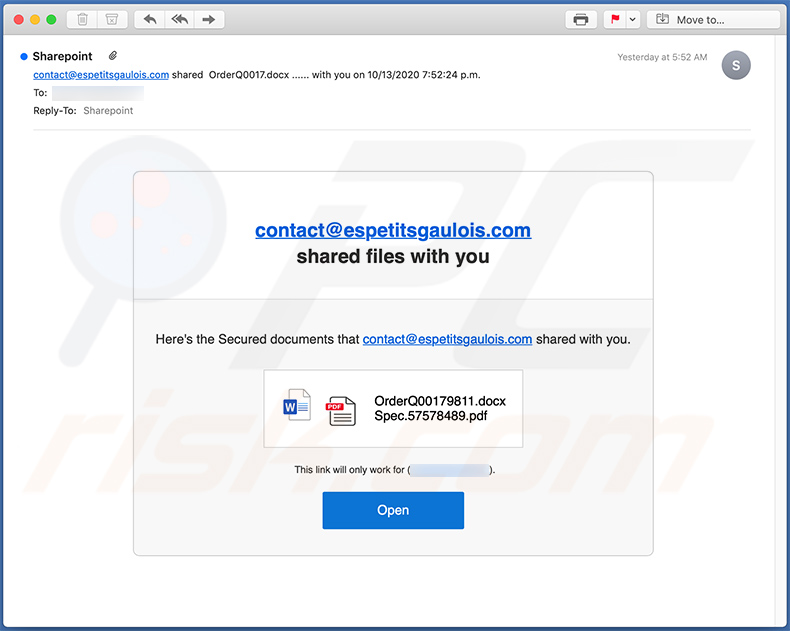

Przykład wiadomości spamowej o tematyce SharePoint używanej do promowania witryny phishingowej:

Prezentowany w niej tekst:

Subject: contact@espetitsgaulois.com shared OrderQ0017.docx ...... with you on 10/13/2020 7:52:24 p.m.

contact@espetitsgaulois.com shared files with you

Here's the Secured documents that contact@espetitsgaulois.com shared with you.

OrderQ00179811.docx

Spec.57578489.pdf

This link will only work for (-).

Open

Zrzut ekranu promowanej witryny phishingowej (fałszywej witryny logowania do SharePoint):

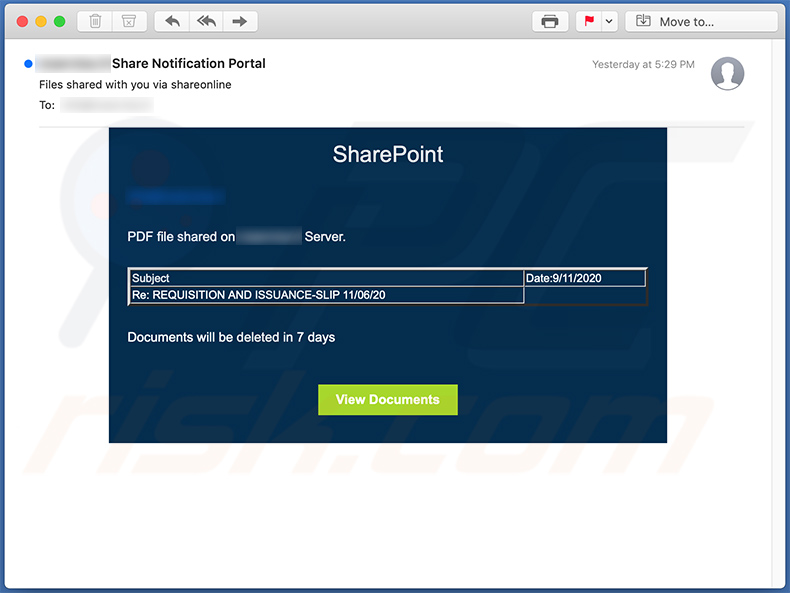

Kolejna wiadomość spamowa o tematyce SharePoint używana do promowania witryny phishingowej (fałszywej witryny logowania do poczty internetowej):

Prezentowany w niej tekst:

Subject: Files shared with you via shareonline

SharePoint

********

PDF file shared on ******** Server.

Date:9/11/2020

Re: REQUISITION AND ISSUANCE-SLIP 11/06/20Documents will be deleted in 7 days

View Documents

Zrzut ekranu promowanej witryny (kitestcon.web[.]app):

![Fake Webmail login site (kitestcon.web[.]app) promoted via SharePoint-themed spam email](/images/stories/screenshots202011/sharepoint-update-2020-11-10-fake-website.jpg)

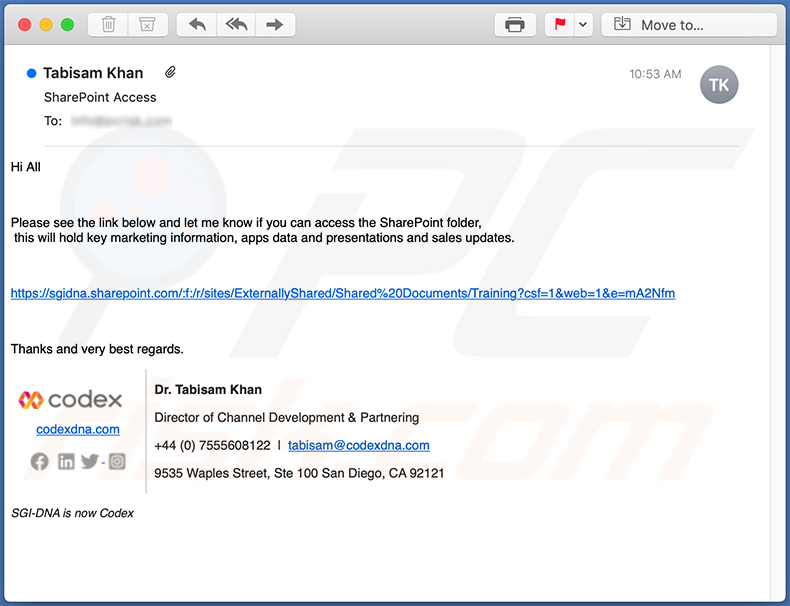

Kolejna wiadomość spamowa o tematyce SharePoint używana do promowania witryny phishingowej:

Prezentowany w niej tekst:

Subject: SharePoint Access

Hi All

Please see the link below and let me know if you can access the SharePoint folder,

this will hold key marketing information, apps data and presentations and sales updates.hxxps://sgidna.sharepoint.com/:f:/r/sites/ExternallyShared/Shared%20Documents/Training?csf=1&web=1&e=mA2Nfm

Thanks and very best regards.

codexdna.com

Dr. Tabisam KhanDirector of Channel Development & Partnering

+44 (0) 7555608122 | tabisam@codexdna.com

9535 Waples Street, Ste 100 San Diego, CA 92121

SGI-DNA is now Codex

Wygląd promowanej witryny phishingowej (GIF):

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest "SharePoint Email Scam"?

- KROK 1. Manualne usuwanie możliwych infekcji malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk „Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w „Menu zaawansowanych opcji uruchamiania." Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij „Ustawienia uruchamiania." Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij „5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane". W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję