Jak usunąć złodzieja Tweaks z zainfekowanych komputerów

![]() Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Jakim malware jest Tweaks?

Tweaks (znany również jako Tweaker) to narzędzie do kradzieży informacji udające narzędzie zaprojektowane w celu zwiększenia liczby klatek na sekundę (FPS) dla użytkowników Roblox, które kradnie dane w tle bez wiedzy użytkownika. Po uzyskaniu poufnych informacji skradzione dane są wysyłane na serwer kontrolowany przez atakującego za pośrednictwem webhooka Discord.

Więcej informacji o Tweaks

Jedną z jego głównych funkcji jest kradzież profili Wi-Fi i haseł użytkowników, naruszanie bezpieczeństwa ich sieci i potencjalne zapewnianie nieautoryzowanego dostępu do ich sieci domowych lub firmowych. Mając dostęp do tych informacji, osoby atakujące mogą przeprowadzać dalsze szkodliwe działania, takie jak przechwytywanie ruchu internetowego lub przeprowadzanie ukierunkowanych ataków na inne urządzenia w sieci.

Co więcej, Tweaks może zbierać unikalne identyfikatory, takie jak UUID i nazwy użytkowników, umożliwiając atakującym tworzenie szczegółowych profili swoich ofiar i potencjalnie dopuszczenie się kradzieży tożsamości lub oszustwa. W połączeniu z danymi o lokalizacji użytkownika, uzyskanymi potajemnie przez szkodliwe oprogramowanie, stanowi to poważne zagrożenie dla prywatności osobistej.

Ponadto Tweaks może zbierać adresy IP i znaczniki czasu, zapewniając atakującym wgląd w działania i zwyczaje użytkowników online. Dane te można wykorzystać do ukierunkowanych kampanii phishingowych lub innych cyberataków, wykorzystując luki w zachowaniach użytkowników online.

Co więcej, malware zbiera informacje o systemie, w tym specyfikacje sprzętu i konfiguracje oprogramowania, które można wykorzystać do zidentyfikowania potencjalnych luk w zabezpieczeniach lub słabości systemu ofiary.

Szczególnie niepokojącym aspektem Tweaks jest możliwość dotarcia do użytkowników popularnej platformy gier online Roblox. Kradnąc identyfikatory Roblox i informacje o walucie w grze, malware zagraża nie tylko rozgrywkom użytkowników, ale także ich bezpieczeństwu finansowemu.

Osoby atakujące mogą wykorzystać te informacje do naruszenia zabezpieczeń kont użytkowników, kradzieży wirtualnej waluty lub przeprowadzenia oszukańczych transakcji, stwarzając znaczne ryzyko zarówno dla osób fizycznych, jak i szerszej społeczności Roblox.

| Nazwa | Złodziej informacji Tweaker |

| Typ zagrożenia | Trojan, wirus kradnący hasła, złośliwe oprogramowanie bankowe, oprogramowanie szpiegujące. |

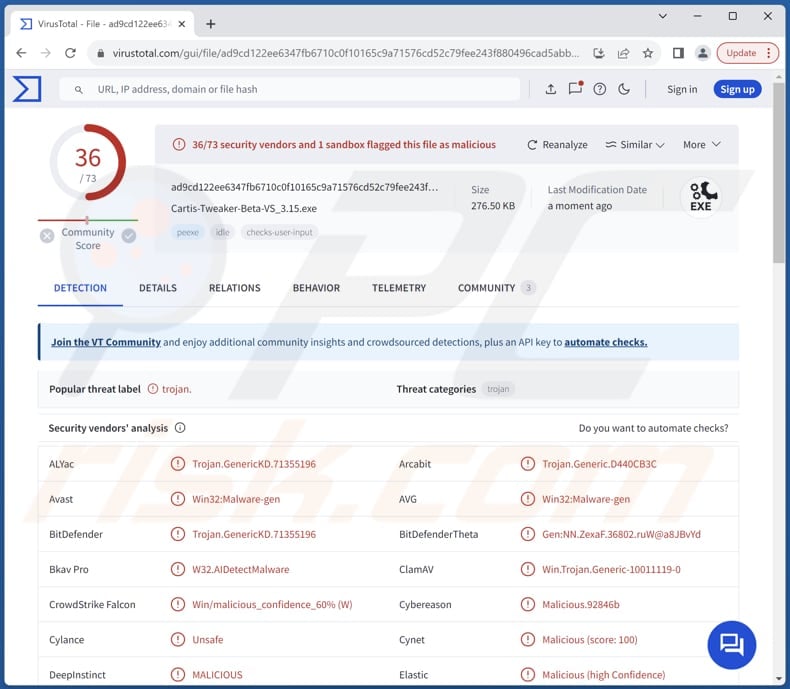

| Nazwy wykrycia | Avast (Win32:Malware-gen), Combo Cleaner (Trojan.GenericKD.71355196), Emsisoft (Trojan.GenericKD.71355196 (B)), Kaspersky (Trojan.BAT.Agent.cek), Microsoft (Trojan:Win32/CryptInject!MSR), Pełna lista (VirusTotal) |

| Objawy | Celem złodziei jest ukradkowa infiltracja komputera ofiary i zachowanie ciszy, dzięki czemu na zainfekowanym urządzeniu nie są wyraźnie widoczne żadne szczególne objawy. |

| Metody dystrybucji | YouTube (opisy filmów), Discord, zainfekowane załączniki e-maili, złośliwe reklamy online, socjotechnika, narzędzia „łamania” zabezpieczeń oprogramowania. |

| Zniszczenie | Kradzież haseł, kradzież tożsamości, straty pieniężne, zhakowane konta Roblox i nie tylko. |

| Usuwanie malware (Windows) | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Wniosek

Podsumowując, malware Tweaks stwarza poważne zagrożenie, wydobywając szeroki zakres wrażliwych danych z zaatakowanych systemów. Nie tylko zagraża bezpieczeństwu sieci i prywatności osobistej, ale także atakuje użytkowników popularnych platform gier online, takich jak Roblox. Aby zwalczyć zagrożenie stwarzane przez Tweaks i podobne złośliwe oprogramowanie, ważne jest, aby użytkownicy zachowywali czujność w przypadku jakichkolwiek oznak podejrzanej aktywności.

Więcej przykładów złodziei informacji to Planet Stealer, TimbreStealer i XSSLite Stealer.

Jak Tweaks dostał się na mój komputer?

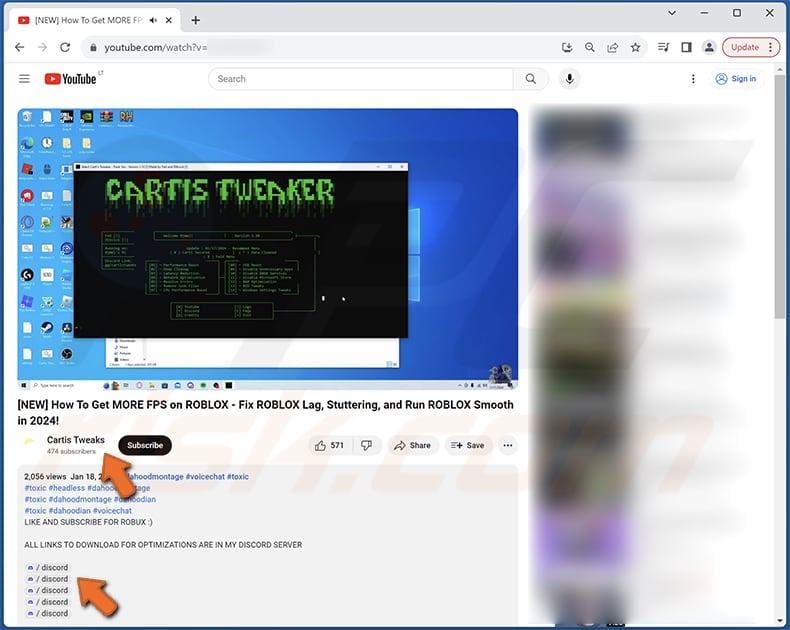

Cyberprzestępcy wykorzystują platformy takie jak YouTube i Discord do rozpowszechniania malware Tweaks wśród użytkowników Roblox. Maskują złośliwe pliki jako pakiety optymalizacyjne klatek na sekundę (FPS), nakłaniając użytkowników do nieumyślnej instalacji złośliwego oprogramowania.

Te złośliwe działania są organizowane za pośrednictwem samouczków YouTube, które zawierają wskazówki dotyczące optymalizacji FPS dla graczy Roblox. W tych filmach użytkownicy są zachęcani do wyłączenia oprogramowania antywirusowego i zainstalowania pozornie nieszkodliwego optymalizatora. Jednak oprogramowanie to jest narzędziem dystrybucji malware.

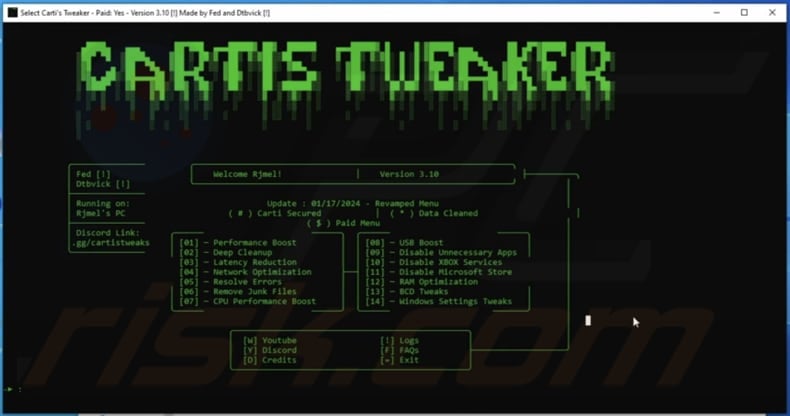

Opisy filmów zawierają linki do kontrolowanych przez atakujących grup Discord, w których użytkownicy mogą uzyskać bezpłatne i płatne wersje złośliwego oprogramowania. Po zainstalowaniu malware udaje legalne narzędzie do optymalizacji FPS, wprowadzając użytkowników w błąd, myśląc, że działa zgodnie z przeznaczeniem.

Jednak za kulisami po cichu kradnie dane użytkownika i przesyła je do serwera kontrolowanego przez atakującego za pośrednictwem webhooków Discord. Co więcej, zaawansowany wariant sprzedawany na Discordzie jeszcze bardziej maskuje jego złośliwy charakter, łącząc plik wykonywalny w chronionym hasłem archiwum ZIP, co zwiększa trudność w wykryciu i łagodzeniu skutków.

Jak uniknąć instalacji malware?

Unikaj klikania podejrzanych linków (lub reklam) lub pobierania plików z nieznanych źródeł, szczególnie tych otrzymanych pocztą elektroniczną lub znalezionych na podejrzanych stronach internetowych. Aktualizuj swój system operacyjny i każde oprogramowanie, korzystając z najnowszych poprawek i aktualizacji zabezpieczeń, ponieważ luki w nieaktualnym oprogramowaniu mogą zostać wykorzystane przez malware.

Zainstaluj renomowane oprogramowanie antywirusowe i wykonuj regularne skanowanie w celu wykrycia i usunięcia potencjalnych zagrożeń. Zachowaj ostrożność podczas pobierania oprogramowania lub plików i korzystaj wyłącznie z oficjalnych źródeł lub zaufanych platform w celu pobierania plików. Nigdy nie pobieraj pirackiego oprogramowania ani narzędzi mających na celu ominięcie aktywacji oprogramowania.

Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy wykonanie skanowania za pomocą Combo Cleaner, aby automatycznie usunąć obecne malware.

Kanał na YouTube promujący linki (w sekcji opisu wideo) prowadzące do pobrania złodzieja Tweaks:

Interfejs Tweaks:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest Tweaks?

- KROK 1. Manualne usuwanie malware Tweaks.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner.

Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcje zaawansowane systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: uruchom system Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, a w otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Twój komputer zostanie teraz ponownie uruchomiony w „Zaawansowanym menu opcji uruchamiania". Kliknij przycisk „Rozwiąż problemy", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania".

Kliknij przycisk „Uruchom ponownie". Twój komputer uruchomi się ponownie na ekranie Ustawienia uruchamiania. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane".

W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W następnym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po znalezieniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany malware Tweaks. Czy trzeba sformatować urządzenie pamięci masowej, aby się go pozbyć?

Formatowanie urządzenia pamięci masowej jest drastycznym krokiem i może nie być konieczne do usunięcia malware Tweaks. Spróbuj najpierw uruchomić renomowany program antywirusowy lub chroniący przed złośliwym oprogramowaniem, aby przeskanować i usunąć malware z systemu.

Jakie są największe problemy, jakie może powodować malware?

Złośliwe oprogramowanie może powodować znaczne szkody w systemach komputerowych, w tym kradzież poufnych informacji, takich jak hasła i dane finansowe, zakłócenia w działaniu systemu i naruszenie bezpieczeństwa sieci. Ponadto malware może prowadzić do strat finansowych w wyniku oszukańczych transakcji, kradzieży tożsamości i programów wymuszenia.

Jaki jest cel malware Tweaks?

Celem złośliwego oprogramowania Tweaks jest kradzież poufnych informacji z zainfekowanych systemów, w tym profili i haseł Wi-Fi, unikalnych identyfikatorów, lokalizacji użytkownika, adresów IP, informacji o systemie, identyfikatorów Roblox i informacji o walucie w grze.

W jaki sposób Tweaks przeniknęło do mojego komputera?

Szkodliwe oprogramowanie prawdopodobnie przedostało się do twojego komputera poprzez zwodnicze taktyki online, takie jak ukryte pobieranie plików lub złośliwe linki, często rozpowszechniane za pośrednictwem platform takich jak YouTube i Discord.

Czy Combo Cleaner ochroni mnie przed malware?

Z pewnością Combo Cleaner może wykryć i usunąć prawie wszystkie znane złośliwe oprogramowanie. Pełne skanowanie systemu jest niezbędne, aby dokładnie usunąć potencjalne zagrożenia, ponieważ wyrafinowane malware często ukrywa się głęboko w systemie.

▼ Pokaż dyskusję