Wirus TorLocker

![]() Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Instrukcje usuwania wirusa TorLocker

Czym jest TorLocker?

Wirus ransomware TorLocker infiltruje systemy operacyjne za pośrednictwem zainfekowanych wiadomości e-mail (spam), zestawów eksploitów, botnetów (powszechna Andromeda) oraz fałszywe aktualizacje oprogramowania. Po udanej infiltracji, ten szkodliwy program szyfruje pliki (*.3gp, *.avi, *.doc, *.docx, *.jpg, *.mov, *.mp3, *.mp4, *.pdf, *.png, *.psd, *.rar, *.wma, *.zip, etc.) przechowywane na komputerach i żąda zapłaty 300 dolarów okupu (za pomocą Bitcoin, Ukash lub PaySafeCard), aby je odszyfrować. Cyberprzestępcy odpowiedzialni za rozpowszechnianie tego fałszywego programu zapewniają, że działa on na wszystkich wersjach Windows (Windows XP, Windows Vista, Windows 7 i Windows 8).

Twórcy tego malware korzystają z sieci Tor (Tor jest bezpłatnym oprogramowaniem, które chroni ludzi przez uzyskaniem informacji o lokalizacji i przyzwyczajenia użytkowników), aby ukryć swoją tożsamość. Aby zachęcić ofiary do zapłacenia okupu, TorLocker grozi usunięciem prywatnego klucza, który jest wymagany do odszyfrowania plików, chyba że użytkownik dokona płatności okupu w ciągu 72 godzin. Użytkownicy komputerów powinni być świadomi, że ostatnie badanie bezpieczeństwa przeprowadzone przez Kaspersky spowodowało wprowadzenie bezpłatnego narzędzia odszyfrowywania do odzyskania kontroli nad plikami zainfekowanymi przez to malware. Według Kaspersky Lab, narzędzie ScraperDecryptor jest skuteczne w ponad 70% przypadków (zaatakowane pliki można odszyfrować, ponieważ cyberprzestępcy popełnili kilka błędów w trakcie realizacji algorytmów kryptograficznych).

Zrzut ekranu ransomware TorLocker przeznaczonego dla użytkowników PC, którzy mówią po japońsku:

Infekcje ransomware takie jak TorLocker (w tym CryptoWall, CryptoDefense, CryptorBit i Cryptolocker) przedstawiają mocne argumenty dla użytkowników, aby regularnie tworzyć kopie zapasowe przechowywanych danych. Należy pamiętać, że płacenie żądanego przez to ransomware okupu jest równoznaczne z wysłaniem pieniędzy na cyberprzestępców - będzie wspierało ich model biznesowy i nie ma gwarancji, że pliki zawsze zostaną odszyfrowane. Aby uniknąć infekcji komputera ransomware takim jak to, wyraź ostrożność podczas otwierania wiadomości e-mail, ponieważ cyberprzestępcy korzystają z różnych chwytliwych tytułów, aby oszukać użytkowników komputerów do otworzenia zainfekowanych załączników e-mail (na przykład, "Powiadomienie wyjątku UPS"). W czasie pisania, narzędzie deszyfrowania plików było dostępne, jednak cyberprzestępcy mogą zaktualizować to malware w każdej chwili, a zatem to narzędzie może być bezużyteczne. Aby chronić komputer infekcjami szyfrującego ransomware, skorzystaj z niezawodnych programów bezpieczeństwa i regularne twórz kopie zapasowe przechowywanych danych.

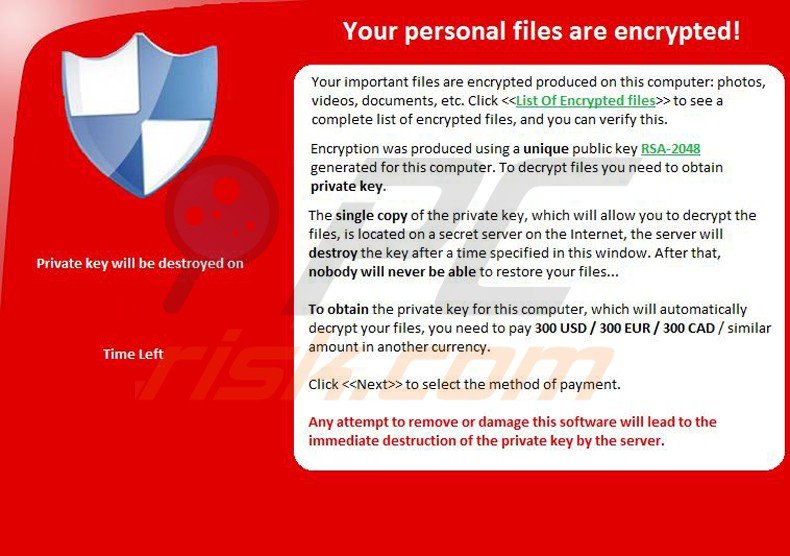

Po udanej infiltracji, ransomware TorLocker zmienia tapetę pulpitu ofiary:

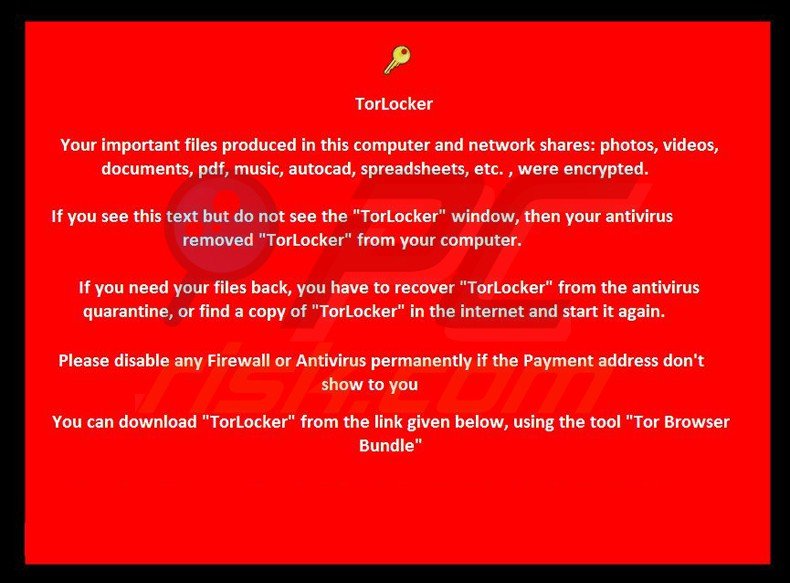

Wiadomość prezentowana przez ransomware TorLocker:

TorLocker - Twoje ważne pliki stworzone na tym komputerze i udziałach sieciowych: zdjęcia, filmy, dokumenty pdf, muzyka, auto cad, arkusze kalkulacyjne itd. zostały zaszyfrowane. Jeśli widzisz ten tekst, ale nie widzisz okna "TorLocker", wówczas program antywirusowy usunął "TorLocker" z twojego komputera. Jeśli potrzebujesz plików z powrotem, musisz przywrócić "TorLocker" z kwarantanny antywirusowej lub znaleźć kopię "TorLocker" w Internecie i uruchomić go ponownie. Wyłącz wszystkie zapory lub antywirusa na stałe, jeśli nie pokazuje ci się adres Płatności. Możesz pobrać "TorLocker: z linku poniżej, przy użyciu funkcji "Tor Browser Bundle”.

Twoje osobiste pliki są zaszyfrowane! Twoje ważne pliki są zaszyfrowane na tym komputerze: zdjęcia, filmy, dokumenty itp. Kliknij, aby zobaczyć pełną listę zaszyfrowanych, a będziesz mógł to sprawdzić. Szyfrowanie wytworzono stosując publiczny unikalny klucz RSA-2048, wygenerowany na twoim komputerze. Aby odszyfrować pliki powinieneś uzyskać klucz prywatny. Pojedyncza kopia klucza prywatnego, która pozwoli odszyfrować pliki, znajduje się na tajnym serwerem w Internecie. Serwer zniszczy klucz po czasie określonym w tym oknie. Po tym, nikt nigdy nie będzie w stanie przywrócić plików... Aby uzyskać klucz prywatny do tego komputera, który automatycznie odszyfruje pliki, musisz zapłacić 300 USD/300 EUR/300 CAD/podobnie do kwoty w innej walucie. Jakakolwiek próba usunięcia lub uszkodzenia tego oprogramowania doprowadzi do natychmiastowego zniszczenia klucza prywatnego przez serwer.

W czasie pisania istniało narzędzie zdolne do odszyfrowania plików przy użyciu funkcji BitLocker bez płacenia okupu. Stosując się do tej instrukcji usuwania, będziesz mógł usunąć ransomware TorLocker ze swojego komputera. Ponadto, ten przewodnik pozwoli Ci odzyskać kontrolę nad swoimi zainfekowanych danych.

Usuwanie ransomware TorLocker:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

▼ POBIERZ Combo Cleaner

Bezpłatny skaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez Rcs Lt, spółkę macierzystą PCRisk. Przeczytaj więcej. Pobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem.

Szybkie menu:

- Czym jest TorLocker?

- KROK 1. Usuwanie TorLocker przy użyciu trybu awaryjnego z obsługą sieci.

- KROK 2. Usuwanie TorLocker przy użyciu Przywracania Systemu.

Krok 1

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym. Kliknij Start, kliknij polecenie Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera, naciśnij klawisz F8 na klawiaturze tak wiele razy, aż pojawi się Menu zaawansowanych opcji systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Idź do ekranu startowego Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe, w otwartym oknie „Ogólne wstawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij na przycisk "Uruchom ponownie teraz". Twój komputer zostanie ponownie uruchomiony w menu "Zaawansowane opcje uruchamiania". Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na zaawansowanym ekranie opcji kliknij na "Ustawienia uruchamiania" i kliknij przycisk "Restart". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij "5", aby uruchomić w trybie awaryjnym z wierszem polecenia.

Film pokazujący jak uruchomić Windows 8 w "Trybie awaryjnym z obsługą sieci":

Krok 2

Zaloguj się na konto, które jest zainfekowane wirusem TorLocker. Uruchom przeglądarkę internetową i pobierz legalny program antyspyware. Zaktualizuj oprogramowanie antyspyware i rozpocznij pełne skanowanie systemu. Usuń wszystkie wpisy, które wykryje.

Jeśli nie możesz uruchomić komputera w trybie awaryjnym z obsługą sieci, spróbuj zrobić przywracanie systemu.

Film pokazuje, jak usunąć wirusa ransomware za pomocą "Trybu awaryjnego z wierszem polecenia" i "Przywracania systemu":

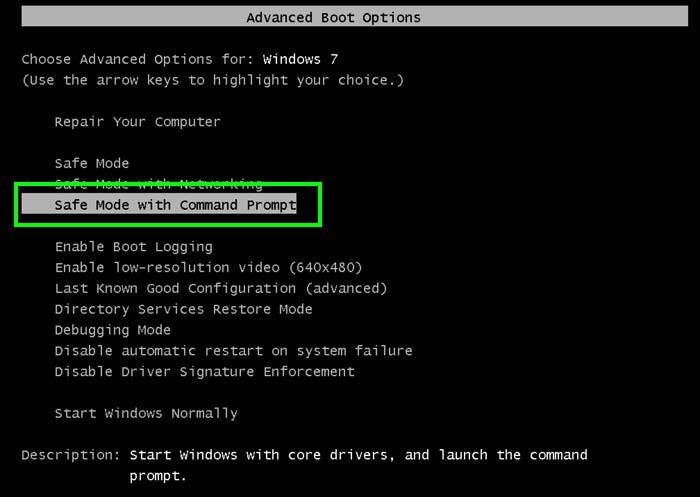

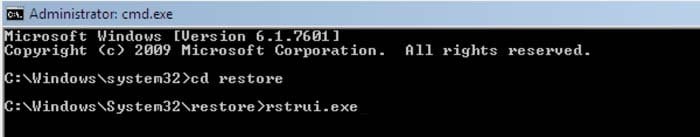

1. Uruchom swój komputer w trybie awaryjnym z wierszem polecenia - podczas procesu uruchamiania komputera naciśnij klawisz F8 na klawiaturze kilka tak wiele razy, aż pojawi się Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z wierszem polecenia z listy i naciśnij klawisz ENTER.

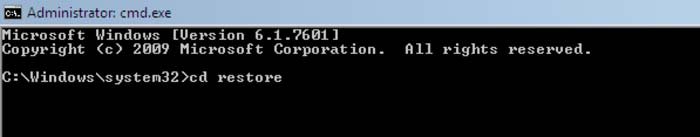

2. Kiedy ładuje się tryb wiersza polecenia wprowadź następujący wiersz: cd restore i naciśnij ENTER.

3. Następnie wpisz tę linię: rstrui.exe i naciśnij ENTER.

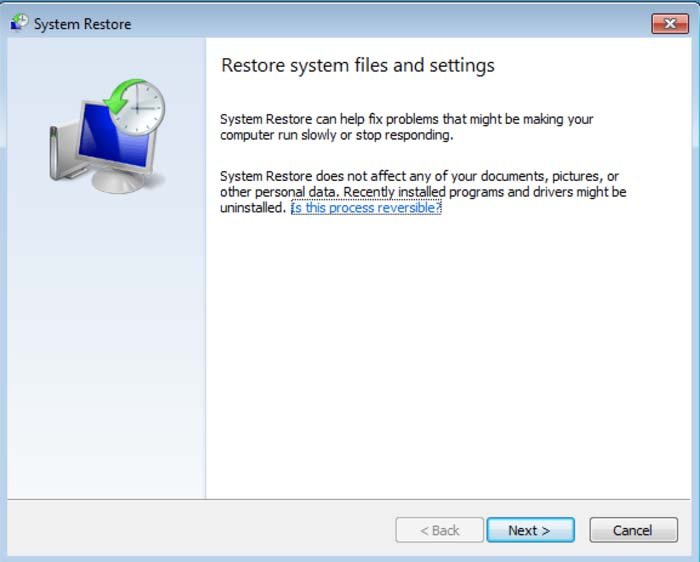

4. W otwartym oknie kliknij przycisk "Dalej".

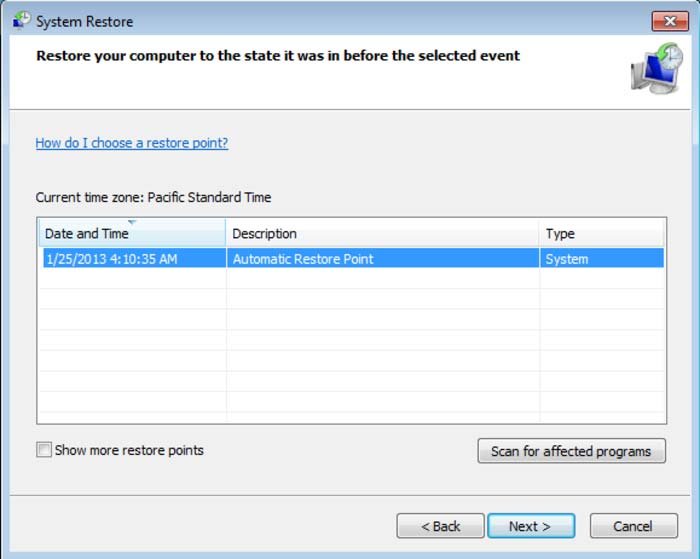

5. Wybierz jeden z dostępnych punktu przywracania i kliknij "Dalej" (spowoduje to przywrócenie systemu komputera do wcześniejszego stanu i daty, zanim wirus ransomware CryptoWall przeniknął twój PC).

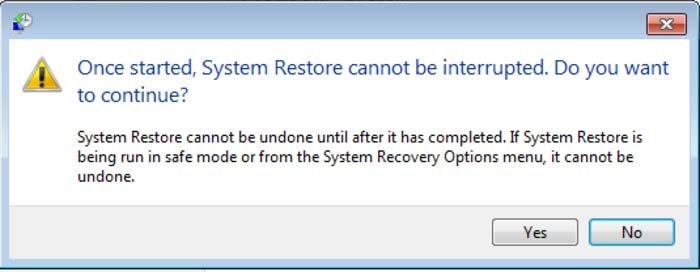

6. W otwartym oknie kliknij "Tak".

7. Po przywróceniu komputera do poprzedniej daty pobierz i przeskanuj swój komputer zalecanym oprogramowaniem usuwania malware, aby wyeliminować wszelkie pozostałe pliki TorLocker.

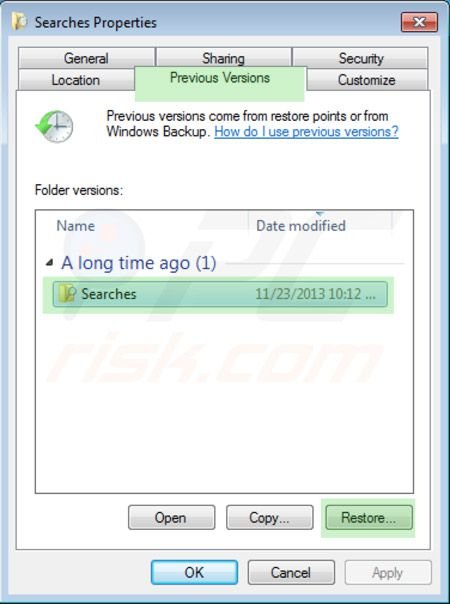

Jeżeli nie udało się odszyfrować plików za pomocą narzędzia ScraperDecryptor opracowanego przez Kaspersky Lab, spróbuj użyć poprzednich wersji Windows i Shadow Explorer:

Aby przywrócić pojedyncze pliki zaszyfrowane przez to ransomware, użytkownicy PC mogą spróbować użyć funkcji Poprzednich wersji Windows. Metoda ta jest skuteczna tylko wtedy, gdy funkcja Przywracanie systemu została wyłączona na zainfekowanym systemie operacyjnym. Zauważ, że niektóre warianty TorLocker są znane z usuwania funkcji kopiowania objętości plików, więc ta metoda może nie działać na wszystkich komputerach.

Aby przywrócić plik, kliknij na niego prawym przyciskiem myszy, przejdź do Właściwości, wybierz kartę Poprzednie wersje. Jeśli wybrany plik miał punkt przywracania, zaznacz go i kliknij na przycisk "Przywróć".

Jeśli nie możesz uruchomić komputera w trybie awaryjnym z obsługą sieci (lub z wierszem polecenia), powinieneś uruchomić swój komputer przy użyciu dysku ratunkowego. Niektóre warianty tego ransomware wyłączają tryb awaryjny, czyniąc usunięcie bardziej skomplikowanym. Na tym etapie potrzebny będzie dostęp do innego komputera.

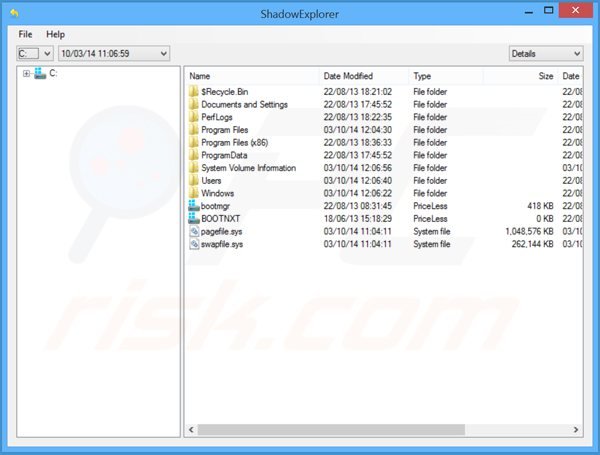

Aby odzyskać kontrolę nad plikami zaszyfrowanymi przez TorLocker możesz również spróbować użyć programu o nazwie Shadow Explorer. Więcej informacji na temat korzystania z tego programu jest dostępne tutaj.

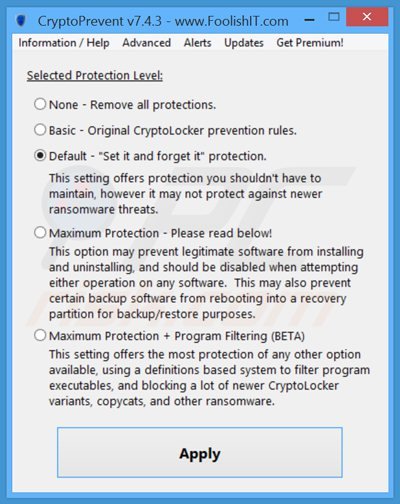

Aby chronić swój komputer przed takim szyfrującym pliki ransomware powinieneś używać renomowanych programów antywirusowych i antyspyware. Jako dodatkową metodę ochrony, użyj programu o nazwie CryptoPrevent (CryptoPrevent sztucznie implantuje grupę obiektów polityki do rejestru w celu zablokowania nieuczciwych programów, takich jak TorLock.)

Inne narzędzia znane z usuwania ransomware TorLocker:

Źródło: https://www.pcrisk.com/removal-guides/8862-torlocker-virus

▼ Pokaż dyskusję