CryptoLocker

![]() Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Napisany przez Tomasa Meskauskasa, (zaktualizowany)

Przewodnik usuwania wirusa CryptoLocker "Twoje osobiste pliki są szyfrowane!"

CryptoLocker to wirus ransomware stworzony przez cyberprzestępców. Jest on rozpowszechniany za pomocą narzędzi exploit, które infiltrują komputer użytkownika za pośrednictwem luk w zabezpieczeniach przestarzałego oprogramowania. Najczęstszym źródłem narzędzi exploit są zainfekowane wiadomości e-mail, złośliwe strony internetowe i drive-by download. Zauważ, że narzędzia exploit działają poprzez infiltrowanie komputera użytkownika. Aktualizowanie systemu operacyjnego i wszystkich zainstalowanych programów może bardzo zmniejszyć ryzyko zainfekowania komputera wirusami ransomware.

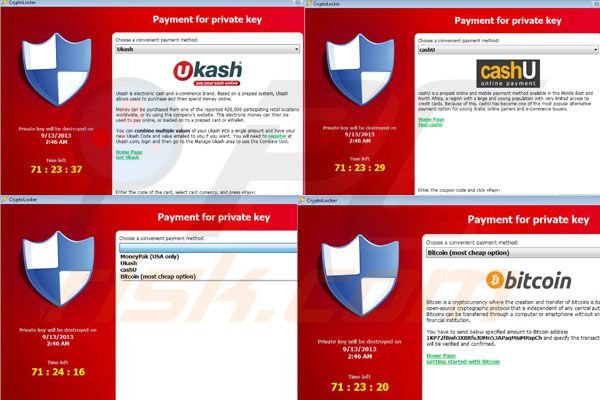

Po pomyślnej infiltracji CryptoLocker szyfruje pliki na zainfekowanym komputerze i żąda zapłacenia okupu w wysokości 300 USD lub 300 Euro w celu odblokowania komputera i deszyfracji plików. Cyberprzestępcy żądają zapłaty okupu za pomocą Ukash, CashU, MoneyPak lub Bitcoin. Zauważ, że płacenie za to równa się wysyłaniu własnych pieniędzy do cyberprzestępców i nie ma gwarancji, że pliki kiedykolwiek zostaną odszyfrowane. W idealnej sytuacji właściciel zainfekowanego komputera powinien usunąć tego wirusa i odzyskać swoje pliki z kopii zapasowej.

CryptoLocker szyfruje różne typy (.doc .xls .ppt .eps .ai .jpg .srw .cer) z plików znajdujących się na zainfekowanym komputerze. Zauważ, że podczas gdy proces usuwania tego wirusa nie jest bardzo skomplikowany, w chwili pisania tego artykułu nie są znane narzędzia, które mogą odszyfrować zaszyfrowane pliki.

| Nazwa | CryptoLocker (ransomware) |

| Typ zagrożenia | Ransomware, wirus szyfrowania, blokada plików |

| Objawy | Nie można otworzyć plików przechowywanych na twoim komputerze, wcześniej działające pliki mają teraz inne rozszerzenia, na przykład my.docx.locked. Na twoim pulpicie wyświetlana jest wiadomość z żądaniem okupu. Cyberprzestępcy żądają zapłaty okupu (zwykle Bitcoinach) za odblokowanie twoich plików. |

| Metody dystrybucji | Zainfekowane załączniki e-mail (makra), strony z torrentami, złośliwe reklamy. |

| Zniszczenie | Wszystkie pliki są zaszyfrowane i nie mogą zostać otworzone bez zapłacenia okupu. Dodatkowe hasło kradnących trojanów i infekcji malware może być zainstalowane razem z infekcją ransomware. |

| Usuwanie | Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. |

Obecnie wirusy ransomware stają się coraz bardziej skomplikowane i dzięki możliwości szyfrowania jest szczególnie ważne, aby wykonywać kopie zapasowe plików. Aby wyeliminować CryptoLocker użyj dostarczonego przewodnika usuwania.

Wiadomość prezentowana przez wirusa CryptoLocker:

CryptoLocker "Twoje osobiste pliki są szyfrowane!"

Twoje zaszyfrowane ważne pliki stworzone na tym komputerze: zdjęcia, filmy, dokumenty, itp. Oto pełna lista plików zaszyfrowanych plików. Możesz to osobiście sprawdzić.

Szyfrowanie wytworzono za pomocą unikalnego publicznego klucza RSA-2048 wygenerowanego dla tego komputera. Aby odszyfrować pliki trzeba uzyskać klucz prywatny.

Pojedyncza kopia klucza prywatnego, którym będzie można odszyfrować te pliki znajduje się na tajnym serwerze w Internecie. Serwer zniszczy klucz po czasie określonym w tym oknie. Po tym nikt nigdy nie będzie w stanie odtworzyć plików.

Aby uzyskać klucz prywatny do tego komputera, którym automatycznie odszyfrujesz pliki, będziesz musiał zapłacić 300 USD/300 EUR/podobną kwotę w innej walucie.

Kliknij "Następny", aby wybrać metodę płatności i walutę.

Każda próba usunięcia lub uszkodzenia tego oprogramowania doprowadzi do natychmiastowego zniszczenia klucza prywatnego przez serwer.

Screenshoty CryptoLocker:

Zauważ, że w momencie pisania tego artykułu nie są znane narzędzia, które mogą odszyfrować pliki zaszyfrowane przez CryptoLocker. Zaktualizujemy ten artykuł, jak tylko pojawi się więcej informacji na temat odszyfrowywania plików kompromisowych.

Usuwanie wirusa CryptoLocker:

Krok 1

Użytkownicy Windows XP i Windows 7: Podczas uruchamiania Twojego komputera, naciśnij klawisz F8 na klawiaturze tak wiele razy, aż pojawi się Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy i naciśnij klawisz ENTER.

Film pokazujący jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego systemu Windows 8, typ zaawansowany, w Wynikach wyszukiwania wybierz Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie w "Ogólnych ustawieniach PC" wybierz Zaawansowany start. Kliknij na "Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w "Opcjach zaawansowanych menu startowego". Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij na przycisk "Opcje zaawansowane". W zaawansowanym ekranie opcji kliknij na "Ustawienia startowe". Kliknij przycisk "Uruchom ponownie". Komputer uruchomi się ponownie do ekranu Ustawień startowych. Naciśnij przycisk "5", aby uruchomić w Trybie awaryjnym z wierszem polecenia.

Film pokazujący jak uruchomić system Windows 8 w "Trybie awaryjnym z obsługą sieci":

Krok 2

Zaloguj się na konto, które jest zainfekowane wirusem CryptoLocker. Uruchom przeglądarkę internetową i pobierz legalny program antyspyware. Zaktualizuj oprogramowanie antyspyware i rozpocznij pełne skanowanie systemu. Usuń wszystkie wpisy, które wykryje.

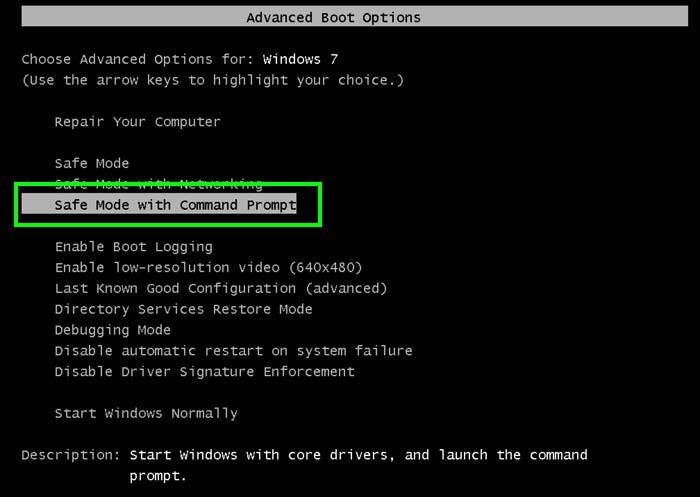

Jeśli nie możesz uruchomić komputera w trybie awaryjnym z obsługą sieci, spróbuj wykonać przywracanie systemu.

Film pokazuje, jak usunąć wirusa ransomware z pomocą "Trybu awaryjnego z wierszem polecenia" i "Przywracania systemu":

1. Uruchom komputer w trybie awaryjnym z wierszem polecenia – Podczas uruchamiania systemu komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż pojawi się Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z wierszem polecenia z listy i naciśnij klawisz ENTER.

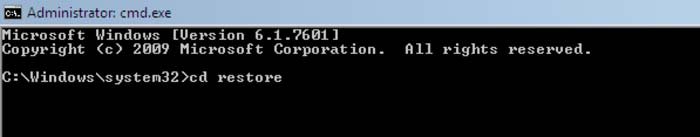

2. Gdy tryb ładuje wiersz polecenia wpisz następujące polecenie: cd restore i naciśnij klawisz ENTER.

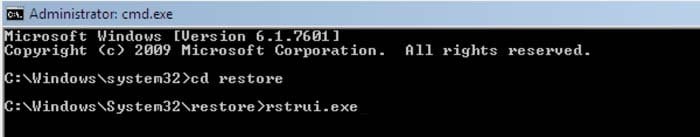

3. Następnie wpisz to polecenie: rstrui.exe i naciśnij ENTER.

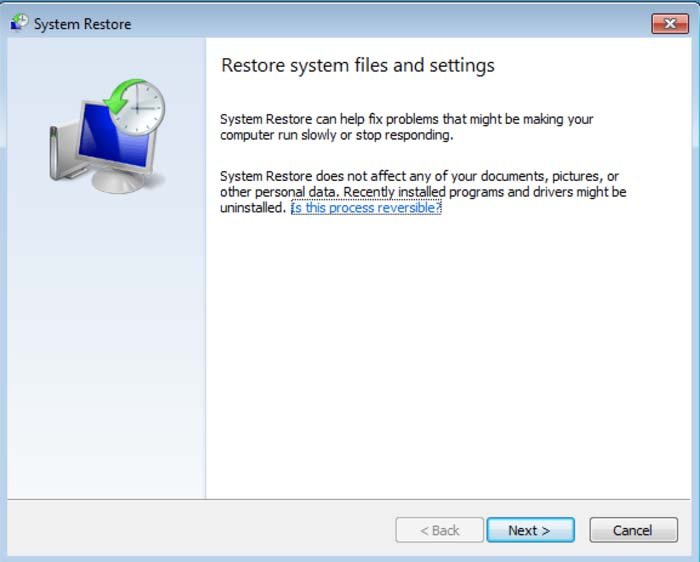

4. W otwartym oknie kliknij przycisk "Dalej".

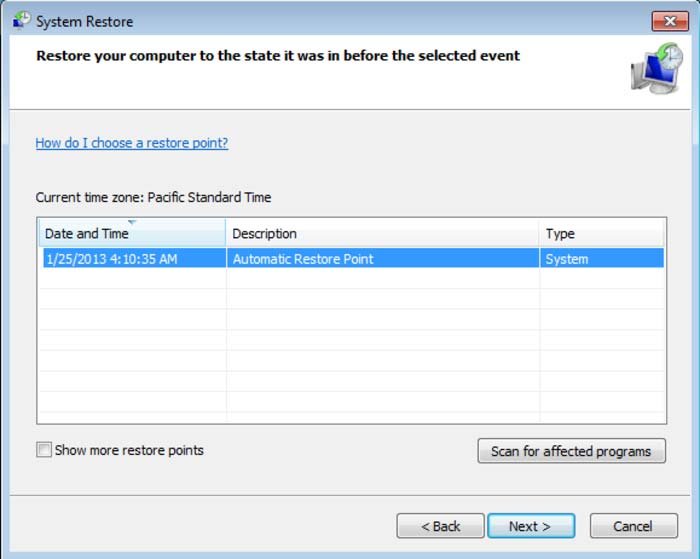

5. Wybierz jeden z dostępnych punktu przywracania i kliknij przycisk "Następny" (to spowoduje przywrócenie systemu komputera do wcześniejszego stanu i daty, zanim wirus ransomware zinfiltrował Twój komputer).

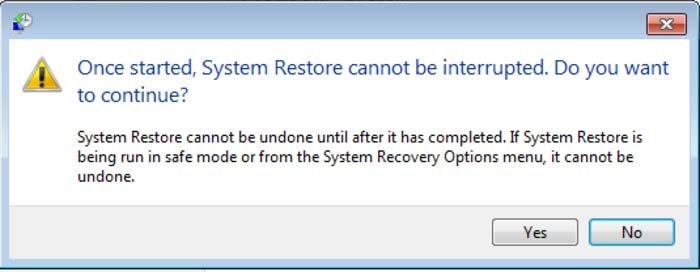

6. W otwartym oknie kliknij przycisk "Tak".

7. Po przywróceniu komputera do poprzedniej daty, pobierz i przeskanuj komputer za pomocą zalecanego oprogramowania antyspyware, aby wyeliminować wszelkie pozostałe resztki wirusa ransomware CryptoLocker.

Inne narzędzia znane z usuwania wirusa ransomware:

Źródło: https://www.pcrisk.com/removal-guides/7327-cryptolocker

▼ Pokaż dyskusję